Windowsでのユーザー管理へのアクセスを制限します。 Windowsでのアカウント制限

ファイルやOS設定へのアクセスを制限するプログラム

Windowsにはアクセスを制限するツールが含まれているという事実にもかかわらず、実際には、それらはあまり便利ではなく、最も一般的な状況であることがわかります。 そのようなことを言及するだけで十分です 簡単な例ディレクトリのパスワードを設定したり、コントロールパネルが開かないようにしたりします。

Windows 8では、以前のWindows 7と比較して、ペアレンタルコントロールが改善されていることに注意してください。 これで、コントロールパネルの[家族の安全]セクションで確認できます。 フィルタには次の機能があります。

- Webサイトへのアクセスをフィルタリングする

- 時間制限

- Windowsストアとゲームの制限

- アプリケーションの制限

- ユーザーアクティビティ統計の表示

以上のことから、これらの機能でさえ、コンピュータ管理者が多くの個人的な問題を解決するのに役立つことは明らかです。 したがって、さらに話します 小さなプログラムこれにより、標準のWindows管理ツールに加えて、情報およびシステムパーティションへのアクセスを制限できます。

ライセンス:シェアウェア($ 69)

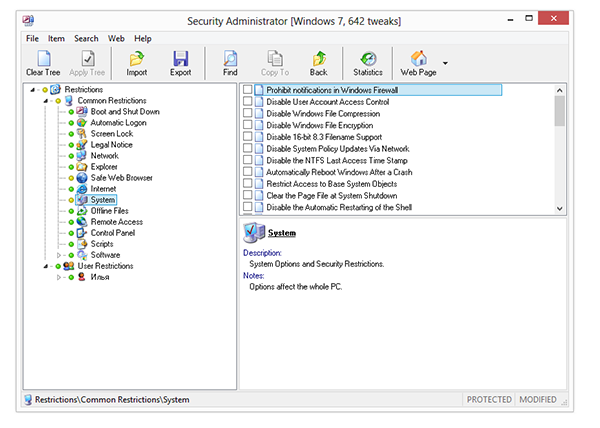

Security Administratorプログラムは、一般的なシステム調整プログラムに似ていますが、システムセキュリティに重点が置かれています。 各オプションには特定の制限があります。そのため、設定の一般的なツリーは「制限」と呼ばれます。 これは、一般的な制限とユーザー制限の2つのセクションに分かれています。

最初のセクションには、システムのすべてのユーザーに適用されるパラメーターとサブセクションが含まれています。 これには、システム、ネットワーク、エクスプローラー、インターネット自体、システム、コントロールパネルなどへのロードとログインが含まれます。 従来、これらはオンラインアクセスとオフラインアクセスの制限に分けることができましたが、開発者はタブによる特に複雑な内訳を考慮していませんでした。 実際、各「微調整」には、1つまたは別のオプションがセキュリティにどのような影響を与えるかという説明があれば十分です。

2番目のセクション「ユーザー制限」では、各Windowsユーザーのアクセスを個別に構成できます。 制限のリストには、コントロールパネル、インターフェイス要素、ボタン、ホットキー、リムーバブルメディアなどのセクションが含まれます。

設定を別のファイルにエクスポートして、たとえば他のシステム構成に適用できるようにします。 プログラムには、ユーザーアクティビティを追跡するための組み込みエージェントがあります。 ログファイルは、管理者が潜在的に危険なユーザーアクションを追跡し、適切な決定を下すのに役立ちます。 セキュリティ管理者へのアクセスはパスワードで保護できます。以下で説明するプログラムでは、このオプションも事実上利用できます。

不利な点の中には、制限を適用できるプログラムの小さなリストがあります:Media Player、MSOfficeなど。もっと人気があり潜在的に危険なアプリケーションがたくさんあります。 Windows 8の最新バージョンとローカリゼーションがないため、作業が複雑になります。これは、英語の基本的な知識がないと実行が難しい場合のまさにオプションです。

したがって、このプログラムは、アクセスを制限し、OSのセキュリティ設定を柔軟に構成するように設計されています。

ライセンス:試用版($ 23.95)

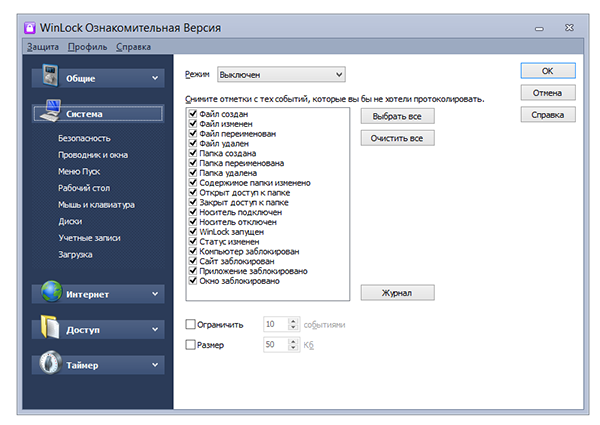

WinLockには、一般およびユーザーの設定の配布はありません。代わりに、「一般」、「システム」、「インターネット」のセクションがあります。 全体として、セキュリティ管理者が提供する可能性よりも少ない可能性がありますが、このロジックにより、プログラムの操作がより便利になります。

システム設定には、デスクトップ、エクスプローラー、スタートメニューなどの要素に対する制限が含まれます。 特定のホットキーやすべての種類のメニューを禁止することもできます。 制限のこれらの側面のみに関心がある場合は、以下のDeskmanプログラムを参照してください。

インターネットの機能の限界は非常に表面的に示されています。 これらは、家族の安全のコンポーネントの1つであるサイトブロッキングに置き換わるものです。 もちろん、この領域のファイアウォールが最善の解決策になります。 Webサイトにマスクを設定する機能さえないため、経験豊富なユーザーにとってWinLockのこのセクションは重要ではありません。

名前付きのセクションに加えて、アプリケーション管理が利用できる「アクセス」についても言及する価値があります。 どのプログラムも、名前で簡単にブラックリストに登録したり、手動で追加したりできます。

「ファイル」セクションと「フォルダ」セクションには、他のユーザーから隠したいデータを入れることができます。 おそらく、アクセスするための十分なパスワード保護がありません(これについては、他のプログラムの助けを借りる必要があります。以下を参照してください)。

ライセンス:フリーウェア

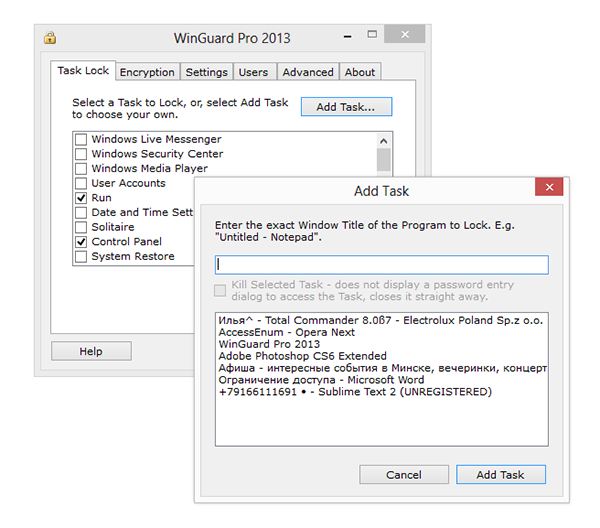

WinGuardを使用して、Windowsアプリケーションとパーティションをロックし、データを暗号化できます。 このプログラムは、無料版と上級版の2つのエディションで配布されます。 それらの間の機能の違いはわずかです-同じ名前の[詳細]タブにはいくつかのオプションがあります。 その中で インターネットの切断エクスプローラー、エクスプローラー、インストールプロセス、USBへのファイルの書き込み。

アプリケーションの起動の制御は、[タスクロック]タブで実行されます。 もしも 希望のプログラムリストにない場合は、ヘッダーで名前を指定するか、で開いている名前のリストから選択して、自分で追加できます。 この瞬間アプリケーション(WinLockと同様)。 ロック機能をセキュリティ管理者と比較すると、WinGuardの場合、管理者アカウントの制限を無効にすることができます。 ただし、ユーザーごとにアプリのブラックリストを構成することはできません。

暗号化は、[暗号化]セクションから利用できます。 実装 ユーザーインターフェース不便:処理用のリストを作成することはできません。 コンテキストメニュー..。 あなたがする必要があるのは、ソースと宛先の両方になるディレクトリを指定することです。 含まれるすべてのファイルは、128ビットAES(Advanced Encryption Standard)で暗号化されます。 復号化も同じ方法で実行されます。

したがって、有料版を考慮しても、機能はかなり劣っています。

ライセンス:シェアウェア(34.95ドル)

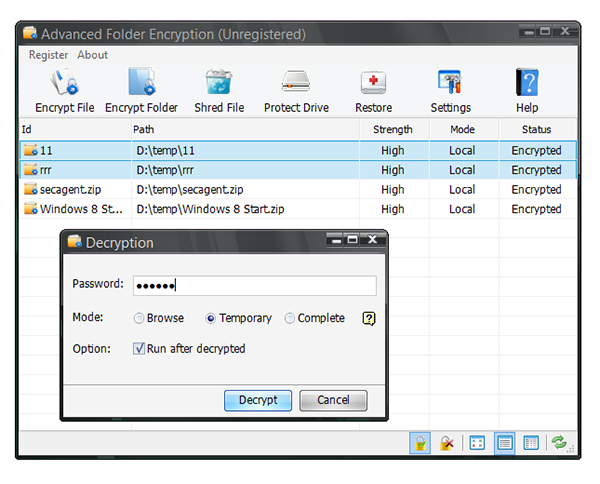

AESデータ暗号化のための別のプログラムですが、WinGuardとの違いは非常に顕著です。

まず、暗号化するファイルの選択が高速になります。 各フォルダを個別に選択する必要はなく、ディレクトリとファイルのリストを作成するだけです。 Advanced Folder Encryptionを追加する場合、暗号化用のパスワードを設定する必要があります。

あなた、プログラムには保護方法を指定する機能がありません、代わりにそれはあなたがノーマン、最高または最高の方法を選択することを可能にします。

2番目の便利な瞬間は、コンテキストメニューによる暗号化と、ワンクリックでのファイルの復号化です。 Advanced Folder Encryptionがインストールされていないと、パスワードを知っていてもデータを表示できないことを理解する必要があります。 これは、暗号化されたどこからでもアクセス可能なexeアーカイブにファイルをパックできるアーカイバとは対照的です。

暗号化するファイルを多数選択すると、気付いたように、キャンセルボタンが機能しません。 したがって、壊れたファイルの形で結果が得られないように注意する必要があります。

ライセンス:試用版(39ユーロ)

インターフェイス要素とシステムセクションへのアクセスを制限するプログラム。 おそらく、ここではセキュリティ管理者と比較するのが適切ですが、Deskmanはデスクトップに集中しているという違いがあります。 システムオプションもありますが、これは他のセクションには収まらないものです。再起動ボタン、コントロールパネル、その他の混合オプションを無効にします。

[入力]セクションで、ホットキー、機能ボタン、およびマウス機能を無効にします。 既存のリストに加えて、キーボードショートカットを自分で定義できます。

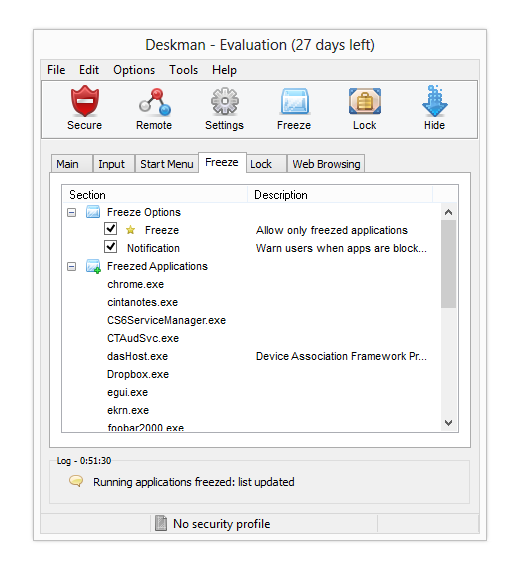

好奇心が強いのは、ツールバーで使用できるフリーズオプションです。 これを押すと、現在実行中のアプリケーションの「ホワイトリスト」が作成されます。 したがって、ホワイトリストに含まれていないプログラムは、フリーズ機能が無効になるまで利用できません。

すでにオンラインに関連するもう1つの可能性は、安全なWebサーフィンです。 「保護された」方法の本質は、タイトルに特定のキーワードを含むページのみが利用可能になるということです。 この関数は実験的なものとしか言えません。 さらに、焦点はにあります インターネットエクスプローラこれは確かに標準のブラウザですが、明らかに唯一のブラウザではありません。

プログラムの便利な制御に注意する必要があります。 確立されたすべての制限を適用するには、パネルの「セキュア」ボタンを押すか、ボスキーを押して制限を削除します。 2つ目のポイントは、Webインターフェイスを介したプログラムへのリモートアクセスがサポートされていることです。 事前設定後、http:// localhost:2288 / deskmanでコントロールパネルとして利用できます。 これにより、1台のマシンと複数のマシンの両方で、ユーザーアクティビティの監視(ログの表示)、プログラムの起動、コンピューターの再起動/ログオフが可能になります。

ドライブのパスワード(セキュアNTFS)

ライセンス:シェアウェア($ 21)

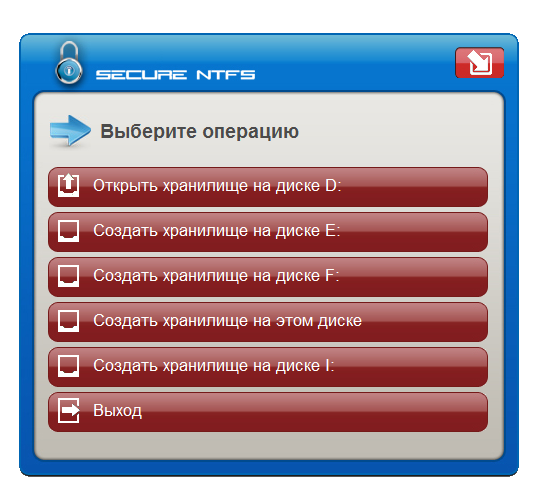

このプログラムはNTFSファイルシステムでのみ機能し、その機能を使用して情報を非表示領域に格納します。

ボールトを作成するには、管理者権限でドライブのパスワードを実行し、ボールトを作成するドライブを選択する必要があります。 その後、仮想ディスクを使用してファイルを保護領域にコピーできます。 別のコンピューターからデータにアクセスするために管理者権限は必要ありません。

リムーバブルメディアはストレージとしても使用できます。 これを行うには、最初に、たとえば標準のWindowsツールを使用してNTFSでディスクをフォーマットし、PortableEditionにドライブのパスワードをインストールする必要があります。

プログラムは直感的でユーザーフレンドリーなインターフェースで違いはありません。実際、制御は最小限のボタンセット(「開く」/「ストレージの削除」および「ディスクのアクティブ化」)によって実行されます。 デモモードでは、ストレージの開口部の数が100に制限されているため、プログラムの機能をテストすることしかできません。

ライセンス:シェアウェア($ 19.95)

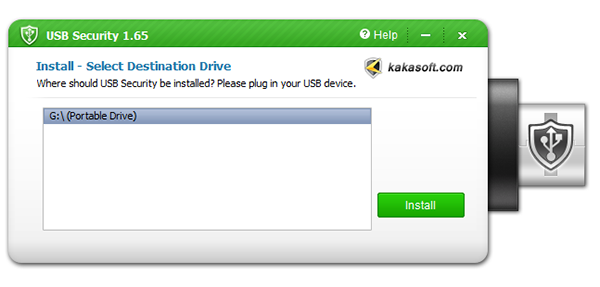

このプログラムは、リムーバブルメディアにパスワードデータをインストールするように設計されています。

Secure NTFSとは異なり、セットアップウィザードのおかげで、セットアップダイアログははるかに直感的です。 したがって、保護を適用するには、デバイスをコンピューターに接続し、リストでデバイスを選択して、インストールウィザードに従う必要があります。 この手順の後、ユーザーはパスワードで保護されたディスクを自由に受け取ることができます。 ロックを解除するには、ディスクのルートでexeファイルを実行し、パスワードを入力するだけです。

暗号化されたディスクを開くと、次のように利用できます。 仮想ディスク、オリジナルと同じ操作ができます。 (「ホワイト」リストにない)サードパーティプログラムの起動が禁止されているコンピューターでは、コンテンツへのアクセスが拒否されることを忘れないでください。

開発者のWebサイトから、次のような他のデータ保護プログラムをダウンロードすることもできます。

- Shared FolderProtector-ネットワーク内のファイルの保護。

- FolderProtector-リムーバブルメディア上のファイルを保護します。

ライセンス:フリーウェア

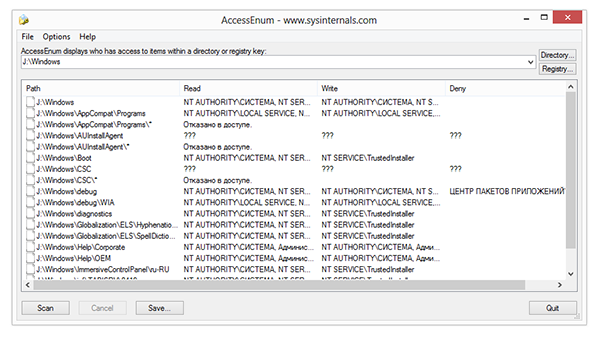

レジストリとファイルへのユーザーアクセスを制御し、付与された権限の脆弱性を見つけることができる小さなユーティリティ。 言い換えれば、アクセス権が設定されている場合、プログラムは便利になります Windowsツール.

このユーティリティの便利さは、OSがディレクトリへのアクセス権を詳細なリストの形式で表示する手段を提供していないという事実にあります。 ファイルに加えて、レジストリブランチへのアクセスを確認することもできます。

アクセス権を確認するには、スキャンするディレクトリまたはレジストリセクションを指定して、スキャンプロセスを開始する必要があります。 結果は、アドレスに対応する「読み取り」/「書き込み」/「拒否」列として表示されます。 各リスト項目のプロパティには、コンテキストメニューからアクセスできます。

このプログラムは、WindowsNTファミリのすべてのオペレーティングシステムで動作します。

概要

レビューで説明されているユーティリティは、基本的なWindowsツールキットに加えて、複雑に、相互に追加して使用できます。 これらは「ペアレンタルコントロール」として分類することはできません。一部の機能は多少似ていますが、ほとんどの場合、重複していません。

また、ユーティリティ-セキュリティ設定の微調整。デスクトップやシステムパーティションなどの要素を無効にするためにも使用できます。さらに、WinLockにはインターネットフィルタが組み込まれており、ファイルやフォルダをブロックする機能があります。

機能には、インターフェースへのアクセスの制限(柔軟性と優れた)、アプリケーション起動制御、インターネットフィルターが含まれます。

プログラムやデバイスへのアクセスの暗号化と制限の機能を組み合わせます。 暗号化の観点から、WinGuardの代わりと見なすのは理にかなっています。

また、リムーバブルメディア上のデータへのアクセスを制限します。

-ファイルとレジストリへのユーザーアクセス権をチェックするための無料の便利なシェル。

ユーザーの権利を削減するために、 各種タイプアカウントですが、それらの助けを借りて、たとえばWindows XPでは、必要に応じてすべてを構成することはできませんが、Windows 7では、アカウントタイプを構成するためのより多くの可能性がすでにあります...

Windowsでのユーザー権限を削減するために、特別な「グループポリシー」サービスがあります。このサービスを使用して、オペレーティングシステムをだれも「台無しにする」ことができないようにシステムを構成できます:)

Windows XP HOMEには、そのようなサービスはありません。

「グループポリシー」サービスを開始するには、もちろん、コマンド「gpedit.msc」を引用符なしで実行する必要があります。 ホットキーを使用してWin + Rを押し、表示される「実行」ウィンドウにgpedit.mscと書き込んでから、Enterキーまたは「OK」ボタンを押します。 「Win」キーはキーボードの左下にあり、Windowsロゴが付いていますが、スペースバーの右側にもあります。 このキーが見つからない場合は、[スタート]をクリックして[実行]を選択します(Windows XP)。 Windows 7の場合、[スタート]をクリックし、[すべてのプログラム]-> [標準]-> [実行]を選択します。

そこで、Windows XPが手元にないため、Windows 7のアクションのさらなる実行について説明しますが、このサービスの違いは重要ではありません。

コマンドを実行すると、「ローカルエディタ」が表示されます。 グループポリシー「。左側には「コンピューター構成」と「ユーザー構成」があり、ユーザー構成でのみ作業します。

加えられた変更は、管理者であっても、システムのすべてのユーザーに適用されることをすぐに言わなければなりません。つまり、このサービスを介して何かへのアクセスを制限すると、管理者からこれらの権利が自動的に奪われます:)それこれは良くないことは明らかです。これにはトリックを使用します。

管理者以外のすべての人にアクセスを制限するには、次のアルゴリズムに従って行動する必要があります。

- グループポリシーの値を変更します。

- システムからログアウトします。

- 他のすべてのユーザーでログインします。

- 管理者としてログインします。

- ファイルCをコピーします:\ Windows \ System32 \ GroupPolicy \ User \ Registry.polどこかに;

- 制限されていたすべての値を変更します(元の「未設定」ではなく、「無効」に値を変更します)。

- Registry.polファイルをCにコピーして戻します:\ Windows \ System32 \ GroupPolicy \ User \;

- 他のユーザーとしてログインし、すべてが「削減」されていることを確認しますが、管理者はそうしません:)

基本的なものはすべて、いわば管理用テンプレートに含まれているため、そこにあるすべての値を変更します。 タスクマネージャへのアクセスなど、何かを制限するには、[ユーザー設定]-> [管理用テンプレート]-> [システム]-> [CTRL + ALT + DELを押した後のオプション]に移動し、[タスクマネージャの追加]を選択します。 、つまり、ダブルクリックするか、を押します 右クリックメニューから「変更」を選択すると、「有効」を選択してから「適用」を選択する必要があるウィンドウが開きます。 すべてが正しく行われると、タスクマネージャーを起動できなくなります:)

原則として、ここですべての「制限」を説明することは意味がありません。サービス自体では、すべてが適切に計画されているためです。

Windows XP Professionalの通常の学童に対して学校で設定した制限の例を示します(すべてが「ユーザー構成」->「管理用テンプレート」にあります)。

システム

- コマンドラインの使用を禁止します。

- レジストリ編集ツールを無効にします。

- 自動実行を無効にします。

- CTRL + ALT + DEL機能:

- タスクマネージャを削除します。

- コンピュータのブロックを禁止します。

- パスワードの変更を禁止します。

- グループポリシー:

- インタラクティブユーザーが結果のポリシーセット(RSoP)データを作成できないようにします。

- インターネット通信制御->インターネット通信パラメータ:

- ファイルとフォルダーのタスクリストでWeb公開を無効にします。

- WindowsMessengerカスタマーサポート改善プログラムへの参加を無効にします。

- インターネットファイルの関連付けサービスをオフにします。

- Windowsムービーメーカーのコーデックの自動ダウンロードを無効にします。

- WindowsムービーメーカーでWebリンクを無効にします。

- ビデオホスティングプロバイダーのWebサイトへのビデオの保存を無効にする...;

通信網

- オフラインファイル:

- オフラインファイルのカスタマイズを無効にします。

- ネットワーク接続:

コントロールパネル

コントロールパネルへのアクセスを拒否します。

デスクトップ

- コマンド「properties」を削除します...(3つすべて)。

- ユーザーが「マイドキュメント」フォルダのパスを変更できないようにします。

- タスクバーのすべてのツールバーをドラッグして閉じることを禁止します。

- デスクトップツールバーの配置を変更することを禁止します。

- デスクトップクリーンアップウィザードをアンインストールします。

- アイコンを削除します " ネットワーク環境"デスクトップから;

タスクバー名

- リンクを削除して拒否する Windowsを使用するアップデート;

- 「スタート」メニューから「ネットワーク接続」を削除します。

- 「スタート」メニューから「マイネットワーク」アイコンを削除します。

- タスクとスタートメニューの設定を変更することを禁止します。

- タスクバーのコンテキストメニューへのアクセスを拒否します。

- 終了時に最近開いたドキュメントのリストをクリアします。

- ショートカットメニューを無効にします。

- タスクバーの位置を修正します。

- スタートメニューから頻繁に使用するプログラムのリストを削除します。

導体

- 「サービス」メニューから「フォルダのプロパティ」コマンドを削除します。

- エクスプローラーのコンテキストメニューから「control」コマンドを非表示にします。

- [機器]タブを削除します。

- サムネイル画像のキャッシュを無効にします。

しかし同時に、私はまだ書き込みの権利をハードディスクCに制限していました。

©FilimoshinV。Yu。、2010

実践が示すように、特定のコンピューターにアクセスできるユーザーが少ないほど、システムがそのコンピューターで動作し続ける時間が長くなり、フォルダーとファイルが安全で健全である可能性が高くなります。 コンピューターのユーザーが1人だけの場合に最適です。 残念ながら、実際には必ずしもそうとは限りません。職場では他の従業員に自分のコンピュータへのアクセスを許可する必要があります。自宅では、家族全員が同じコンピュータを使用することがよくあります。公共の場所(特に教育機関やコンピュータ)ではクラブ)一般的にコンピュータのユーザー数は非常に多くなる可能性があります。

アクセスを制限する必要がある場合

通常、同僚も家族もあなたのコンピュータに危害を加えたくないことは非常に理解できますが、彼らが初心者ユーザーのカテゴリに属している場合、問題は避けられません。 そして、教育機関の若い世代は通常、コンピューターを無効にしてコンピューターに保存されている情報を破壊するという目標を設定していません。特定のアクションの結果については考えず、積極的に実験しているだけです。

その結果、コンピュータは必然的に個々のアプリケーションまたはオペレーティングシステムの操作で特定の問題を経験します。 これは驚くべきことではありません。たとえば、モニタードライバーを誤って(不注意または実験中に)削除するだけで十分であり、画面上の画像の魅力が低下し、プリンターを削除することができなくなります。ドキュメントを印刷したり、ネットワーク設定を変更したりすると、コンピュータはローカルネットワークでの動作を停止します。 そして、これは最悪のオプションではありません-いくつかのシステムフォルダとファイルを誤って削除すると、オペレーティングシステムが完全に動作しなくなる可能性があるため、再インストールする必要があります。 そして、重要な作業文書の破壊はさらに悲しい結果をもたらす可能性があります-それらを完全に復元することが不可能であり、作業の一部(またはすべて)を新たに行わなければならない可能性があります。 さらに、個人または企業の資料が商業的価値がある場合、攻撃者がそれらを利用したいと思う可能性があることを軽視してはなりません。

したがって、コンピュータ、その個々のデバイス、およびコンピュータに保存されているデータへのアクセスをある程度制限するという問題は、例外なく、すべてのコンピュータユーザーに関係します。 一部のユーザー(管理者、ホームユーザーの子供がいるコンピュータークラスの教師)にとっては、オペレーティングシステム設定へのアクセスをブロックし、オペレーティングシステムのファイルとフォルダーを保護するタスクが前面に出てきます。 インストールされているアプリケーション、およびその他の場合(これには、管理者、コンピュータセキュリティ部門の専門家、教師が含まれる場合があります。これらの教師は、教育活動とともに、管理下にあるコンピュータの操作性を確保することを余儀なくされます)、アクセスをブロックすることがより重要です。に さまざまなデバイス(USB、CD / DVD、FireWireなど)。 デバイスへのアクセスをブロックする必要がある理由は3つあります。1つは、インサイダーが企業から機密情報を持ち出すことが多いデバイスです。 第二に、ウイルスやトロイの木馬は、これらのデバイスを介してコンピュータに侵入することがよくあります。 第三に、 リムーバブルメディアさまざまなプログラムがインストールされますが、これは防止するために望ましいことです。そうしないと、コンピュータ、たとえば教育機関では、1週間で非常に多くのおもちゃがインストールされるため、他のアプリケーション用のスペースがなくなります。

多くのサラリーマンは、正当なユーザーがいない場合に、電源が入っているコンピューターへのアクセスを完全にブロックすることに関心を持っています。 自分のコンピュータを持っていても、ユーザーが常に近くにいるわけではなく、電源が入っているコンピュータが無人である場合が多く、他の人が使用できるため、オフィスでのこのような保護の必要性は非常に緊急です。あなたの資料に興味を持っている従業員。

別のユーザーグループ(これにはすべてのサラリーマンとホームユーザーが含まれます)は、損傷、削除、または漏洩を防ぐために個人データを保護することに関心があります。 個人のフォルダやファイルを保護する問題は、複数の人がコンピュータで作業しているときに必然的に発生します。 これは、自宅、他の家族(子供など)を意図しない情報から保護する必要がある場合、および職場で、各ユーザーが自分のコンピューターを持っていても、別のユーザーが別のコンピューターを持っている場合があります。従業員はいくつかの操作を実行する必要があります。 どちらの場合も、「極秘」に分類されているため、部外者に作業資料を見せることはまったく必要ありません。 すべてがはるかに単純です。自分の業務への外部からの干渉を好む人は誰もいません。 さらに、フォルダやファイルへのアクセスをブロックすることで、別の(十分なトレーニングを受けていない)ユーザーの過失によって何かが発生したり、違法に使用されたりすることを心配する必要はありません。材料は商業的価値があります。

一般に、合理的なアクセス制限の問題は非常に複雑で多面的であり、適切なアプリケーションなしでそれを解決することは不可能です。 この記事はそのようなアプリケーションに専念しています。

アクセス制限プログラム

市場で提供されているアクセスを制限するためのアプリケーションの範囲は非常に広く、多様性をカバーしています ソフトウェア製品..。 オペレーティングシステム設定へのアクセスをブロックするもの、さまざまなデバイスへのアクセスを制御できるもの、ユーザーがいない場合にコンピューターを完全にブロックするもの、個人データを確実に隠すものがあります。 多くの場合、これらの機能は1つまたは別の組み合わせで組み合わされます。これは、多くのユーザーが直面するタスクを解決するために複数の方向へのアクセスを制限する必要があるため、非常に理解できます。

オペレーティングシステム設定とシステムデータへのアクセスのブロック

組み込みのWindowsツールを使用すると、ローカルセキュリティポリシーを管理することで、オペレーティングシステム設定とシステムデータへのユーザーアクセスにいくつかの制限を課すことができます([コントロールパネル] => [管理ツール] => [ローカルセキュリティポリシー])。 特に、パスワードの変更を禁止することができます アカウントプリンタドライバのインストール、使用できるアプリケーションのリストの制限などがありますが、制限されたパラメータのリストは長くありません。

同時に、実際には、システムの安定した動作を保証するために、ユーザーの機能をさらに制限する必要があることがよくあります。これは、コンピューターへのアクセスを制御するように設計された高度に専門化されたユーティリティの助けを借りてのみ行うことができます。 。 例として、Security Administrator、WinLock、Deskman、およびMy SimpleDesktopを見ていきます。 それらの中で最も興味深いのは、セキュリティ管理者ユーティリティです。これを使用すると、すべてのユーザーへのアクセスを制限できます。 重要な設定システムとシステム管理者に焦点を当てています。 My Simple Desktopプログラムの機能は最小限ですが、個人使用は無料で、一部のホームユーザーには十分な機能があり、数秒で習得できます。

セキュリティ管理者12.0

開発者:Getfreefile

配布サイズ:1.85 MB

管理下での作業:Windows 9x / Me / NT 4/2000 / XP / 2003 / Vista

配布方法 http://www.softheap.com/download/secagent.zip)

価格:69米ドル

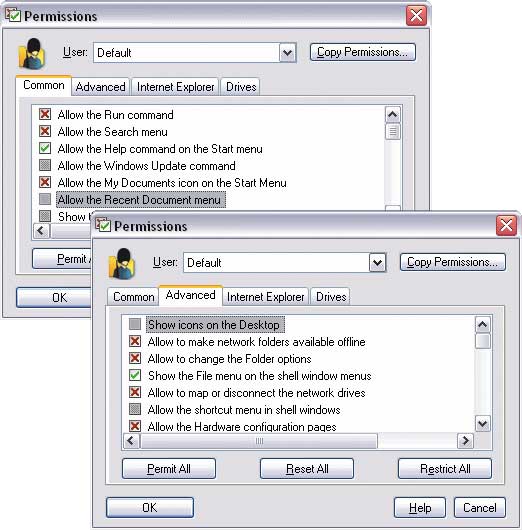

Security Administratorは、コンピューターへのアクセスを管理するためのプロフェッショナルなソリューションです。これにより、コンピューターとそのすべての重要な設定(図1)へのアクセスを、全体としても個々のユーザーに対しても制限できます。 ユーザーが不在の場合、電源が入っているPCを完全にブロックすることもできます。 制限の設定に加えて、このユーティリティは、ローカルネットワーク、インターネットなどの使用に関する統計を保持するため、コンピューター上のユーザーの作業を制御するために使用できます。

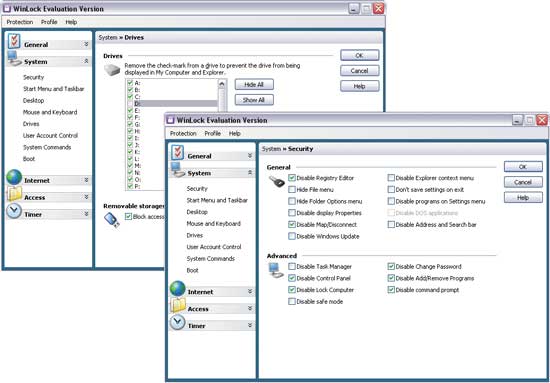

米。 1.システム設定へのアクセスを制限し、ドライブを非表示にします

セキュリティ管理者

このソリューションは、さまざまなアクセス制限を設定するのに役立ちます。 その助けを借りて、デスクトップ設定へのアクセスを制限し(表示プロパティの変更を禁止し、特定のアイコンを非表示にするなど)、一部のスタートメニュー項目を無効にし、タスクバー(すべてまたは個々の項目のみ)を非表示にするのは簡単です。 また、アプリケーションのインストール/アンインストールを禁止し、インターネットで作業するときのユーザーの可能性を制限します。InternetExplorerの設定の変更、ファイルのダウンロード、アプリケーションからのインターネットへのアクセスなどを禁止します。 重要なシステム設定を変更から保護する十分な機会もあります。たとえば、システムレジストリの編集、DOSモードのアクティブ化、新しいドライバのインストール、プリンタの追加/削除、システムフォルダ内のファイルのコピー/移動、ファイルとフォルダの削除を禁止できます。マイコンピュータフォルダ..。 また、[スタート]メニューから[コントロールパネル]、[プリンタ]、[ネットワーク接続]、および[ファイル名を指定して実行]コマンドを非表示にします。 必要に応じて、「システム」、「表示プロパティ」、「ネットワーク」、「パスワード」、「プリンタ」などの不正な変更の観点から最も重要な要素を非表示にすることで、コントロールパネルを完全に非表示にすることはできません。 "。 ローカルドライブ、ネットワークドライブ、USBドライブを非表示にしたり、CDの書き込みや自動再生を禁止したり、ホットの使用をブロックしたりするのも同じくらい簡単です。 Windowsキー特定のアプリケーションを起動し、指定したフォルダを非表示にします。これらのフォルダは、「マイコンピュータ」フォルダ、エクスプローラ、および ダイアログボックス Windowsアプリケーションを開く/保存します。

WinLock 5.0

開発者:クリスタルオフィスシステム

配布サイズ:2.65 MB

管理下での作業:Windows 95/98 / Me / NT 4.0 / 2000 / XP / Vista

配布方法:シェアウェア(30日間のデモ-http://www.crystaloffice.com/winlock.exe)

価格 WinLock-21.95ドル WinLockProfessional-31.95ドル

WinLockは、リモートを含む重要なシステムリソース(図2)およびユーザーデータへのアクセスを制限するための便利なソリューションです。 このプログラムは、基本的なWinLockと拡張されたWinLock Professionalの2つのバージョンで提供されます(基本バージョンの機能では、Webリソースへのアクセスを制限したり暗号化を使用したりすることはできません)。

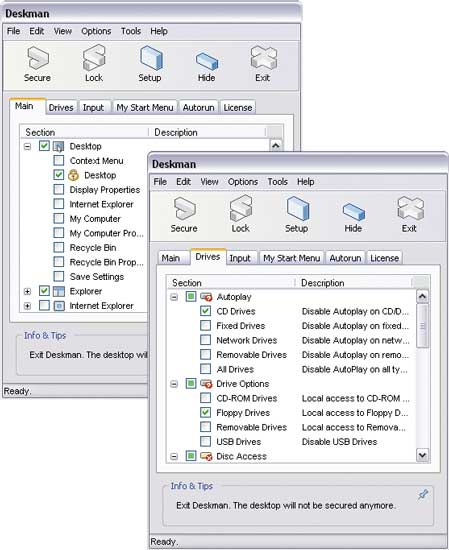

米。 2.システム設定へのアクセスを制限し、ドライブを非表示にします

WinLockで

このソリューションを使用すると、システムレジストリへのアクセスを拒否したり、コントロールパネル、プリンタ、およびにアクセスするための[スタート]メニューコマンドから非表示にしたりできます。 ネットワーク接続対応するシステムフォルダやその他のフォルダ(「マイコンピュータ」、「マイドキュメント」、ごみ箱など)へのアクセスを完全にブロックします。 また、コンピューターのブロックを禁止し、タスクバーの設定、表示設定、 ネットワーク設定、スタートメニューからプログラムを追加/削除し、デスクトップ上のアイコンの名前を変更します。 DOSモードのアクティブ化とWindowsの起動を禁止するのも同じくらい簡単です。 セーフモード Windowsのホットキー(Alt + Ctrl + Del、Alt + Tab、Ctrl + Escなど)をブロックします。 必要に応じて、ウィンドウの制御を制限することもできます(たとえば、ウィンドウのサイズ変更や移動を禁止する)。 リムーバブルメディア(CD / DVDドライブ、USBデバイスなど)へのアクセスをブロックし、「マイコンピュータ」フォルダとエクスプローラに特定のディスクの表示を非表示にするためのプログラムとツールキットがあります。 特定のアプリケーション(ダウンロードマネージャー、ゲームなど)の起動をブロックし、特定のファイルやフォルダーへのアクセスを拒否できます(前者は表示または編集のために開くことはできず、後者は開いたり、名前を変更したり、削除したりすることはできません)。 また、疑わしいWebリソースへのアクセスを防ぐため(許可されたサイトのホワイトリストと禁止されたブラックリストに基づく) キーワード)および特定のユーザーがコンピューターを使用できる時間に制限を設定します。

デスクマン8.1

開発者:Anfibia Software

配布サイズ:1.03 MB

管理下での作業:Windows 2000/2003 / XP / Vista

配布方法:シェアウェア(30日間のデモ-http://www.anfibia-soft.com/download/deskmansetup.exe)

価格:個人ライセンス-25ユーロ; ビジネスライセンス-35ユーロ

Deskmanは、コンピューターとその設定へのアクセスを調整するためのシンプルなツールです(図3)。これにより、PC(キーボード、マウス、デスクトップを含む)を完全にブロックしたり、特定の機能へのアクセスを制限したりできます(個別の制限が可能です)。さまざまなユーザー向け)。

米。 3.Deskmanで制限を設定する

このソリューションを使用すると、デスクトップ設定へのアクセスを制限できます(たとえば、表示プロパティの変更の禁止、アイコンの削除、コンテキストメニューの呼び出しなど)。 ウィンドウズ・エクスプローラ、タスクバー、Internet Explorerの設定、および[スタート]メニューのさまざまな項目への変更を防止します。 また、コントロールパネルやその他の重要なシステム設定へのアクセスを制限します。たとえば、ネットワークドライブの削除を禁止したり、コンピューターの再起動やシャットダウンをブロックしたりします。 必要に応じて、すべてまたは特定のWindowsホットキー(Alt + Ctrl + Del、Alt + Tab、Ctrl + Escなど)をブロックし、ユーティリティを次のように構成するのは簡単です。 自動削除ウイルス、アドウェア、スパイウェアモジュールを防ぐための自動実行からの新しいエントリ。 特定の他のユーザーによる使用を禁止することが可能です ハードドライブおよびリムーバブルメディア(CD / DVDドライブ、USBデバイス、ドライブなど)は、CDの自動再生とその書き込みをブロックします。 事前設定されたプロファイルを介して(これは初心者にとってより便利ではるかに高速です)、または手動で制限を設定できます。

My Simple Desktop 2.0

開発者:Anfibia Software

配布サイズ:1.76 MB

管理下での作業:Windows XP / Vista

仕方広がる:My Simple Desktop OfficeEditionおよびMySimple Desktop School Edition-シェアウェア(30日間のデモ-http://www.mysimpledesktop.com/downloads.sm.htm); My Simple Desktop Home Edition-フリーウェア(http://www.mysimpledesktop.com/download/msdsetup_home.exe)

価格:My Simple Desktop OfficeEdition-32ユーロ; My Simple Desktop SchoolEdition-20ユーロ; My Simple Desktop Home Edition-無料(個人使用のみ)

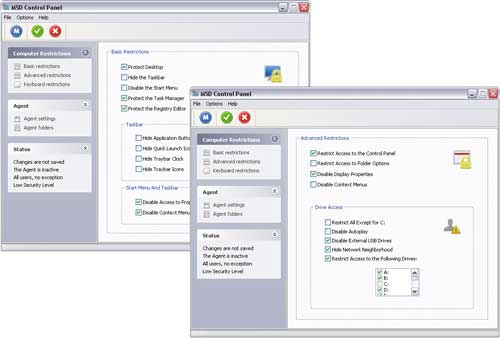

私のシンプルなデスクトップはとても 簡単なプログラムコンピュータとその設定へのアクセスを制限します(図4)。 有料のMySimple Desktop OfficeEditionとMySimple Desktop School Edition、および無料のMy Simple Desktop Home Editionの3つのエディションで提供されます(エディションは完全に同じです)。

米。 4. My SimpleDesktopでアクセス制限を設定する

このユーティリティを使用すると、デスクトップ、タスクバー、およびスタートメニューを変更から保護し、表示設定とエクスプローラーのコンテキストメニューを変更できないようにすることができます。 また、コントロールパネル、フォルダプロパティ、およびシステムレジストリへのアクセスを拒否し、Windowsホットキーとマウスの右ボタンの使用をブロックします。 デバイスへのアクセスを制限するという観点から、固定ドライブと外部USBデバイスの使用、およびネットワークドライブの非表示とCDの自動再生のブロックは禁止されています。 必要に応じて、コンピューターの使用時間に制限を設定できます。管理者を除くすべてのユーザーで同じです。 制限は、プリセットプロファイルの1つを割り当てるか、手動で構成します。

デバイスへのアクセスを制限する

Windowsファミリのオペレーティングシステム(Windows Vistaを除く)でアクセス権を配布し、セキュリティポリシーを設定するための組み込みメカニズムでは、潜在的に危険なデバイス(USBデバイス、CD / DVDドライブ、 FireWireおよび赤外線ポートなど)。 もちろん、BIOSでそのようなデバイスを無効にすることはできますが、これはオプションではありません。無効にされたデバイスを操作するには(必要な場合)、毎回BIOSをオンにして、再度有効にする必要があるためです。非常に長く、非常に不便です。

追加のアプリケーションを使用してデバイスへのアクセスを制御する方がはるかに理にかなっていますが、これは非常に異なる場合があります。 多くの場合、デバイスを非表示またはブロックする機能は、検討したものを含め、オペレーティングシステム設定へのアクセスを制御するように設計されたユーティリティで提供されます。 確かに、デバイス内のデバイスへのアクセスを制限する可能性はわずかです。すべての危険なデバイスから遠く離れた場所へのアクセスを制御できます。メディア制御については説明していません。 ユーティリティ(デバイスへのアクセスのブロッカー、および企業情報の漏洩からシステムを保護するための特殊なソリューション)には、この点ではるかに多くの機能があります。 例として、DeviceLock、USB Lock Standard、およびID DevicesLockについて見ていきます。 それらの中で最も機能的なのはDeviceLockプログラムであり、これを使用して、個々のユーザーおよびユーザーのグループのほぼすべての潜在的に危険なデバイス(さらにはメディア)へのアクセスを制御できます(ブロックするだけでなく)が、主にシステム管理者を対象としています。 。 他の2つのユーティリティの機能ははるかに控えめですが、ほとんどのユーザーにとっては十分です。

DeviceLock 6.3

開発者:CJSC「SmartLineInc。」

配布サイズ:39.7 MB

管理下での作業:Windows NT / 2000 / XP / Vista

配布方法:シェアウェア(30日間のデモ-http://www.devicelock.com/ru/dl/download.html)

価格:1300摩擦。

DeviceLockは、企業の情報漏えい防止システムを編成するための特殊なソリューションであり、USBポート、ドライブ、CD / DVDドライブ、FireWire、赤外線、パラレル、シリアルポートなど、潜在的に危険なデバイスの全範囲へのアクセスを制御できます。 Wi-FiおよびBluetoothアダプター、テープドライブ、PDAおよびスマートフォン、ネットワークおよびローカルプリンター、内部および外部のリムーバブルドライブおよびハードドライブ。 プログラムは一元化されたシステムを持っています リモコン、システム管理者のワークステーションからすべての機能へのアクセスを提供します。 このような管理は、追加のDeviceLock EnterpriseManagerコンソールまたはActvieDirectoryグループポリシーを使用して実装されます。これにより、に接続されている新しいコンピューターにDeviceLockを自動的にインストールできます。 企業ネットワーク、および自動モードで新しいコンピューターの構成を実行します。

特定のタイプのデバイスを完全にブロックすることも、部分的にブロックすることもできます。つまり、メディアのホワイトリスト(図5)に従って、対応するタイプのデバイスをブロックしているにもかかわらず、一部のメディアへのアクセスが許可されます。 。 読み取り専用モードを設定して、偶発的または意図的なフォーマットからディスクを保護することもできます。 個々のユーザーおよびユーザーのグループに対して、デバイスおよびI / Oポートへのさまざまなアクセス権の割り当てが提供され、時間と曜日に応じて制御を設定できます。 必要に応じて、シャドウコピーを実行することにより、デバイスとファイルに対するすべてのユーザーアクション(コピー、読み取り、削除など)をログに記録できます。

![]()

米。 5.に従ってデバイスへのアクセス制限を構成する

DeviceLockのメディアのホワイトリスト

USBロック規格3.4.1

開発者:Advanced Systems International SAC

配布サイズ:2.02 MB

管理下での作業:Windows XP / Vista

配布方法:シェアウェア(10日間のデモ-http://www.advansysperu.com/down_st.php)

価格:$ 44

USB Lock Standardは、USBポート(USBディスク、iPod、MP3プレーヤーなど)、Zipデバイス、フロッピードライブ、CD / DVDドライブ、Bluetoothアダプターなど、あらゆる種類のリムーバブルメディアへのアクセス(図6)をブロックするための便利なツールです。およびスマートカードリーダー(CF、SD、MMC、XDなど)。 指定したデバイスへのアクセスを完全にブロックすることも、許可されたデバイスへのアクセスを開くことで部分的にブロックすることもできます。 ブロックを解除するには、パスワードまたはUSBキーを知っている必要があります。 ブロックされていないデバイスでの操作はログに記録されます。

米。 6.アクセスのブロック

USBロック規格のCD / DVDドライブへ

IDデバイスロック1.2

開発者:IDセキュリティスイート

配布サイズ:1.47 MB

管理下での作業:Windows 98 / NT / 2000 / XP / Vista

配布方法 http://www.idsecuritysuite.com/files/iddeviceslocksetup.exe)

価格:37米ドル

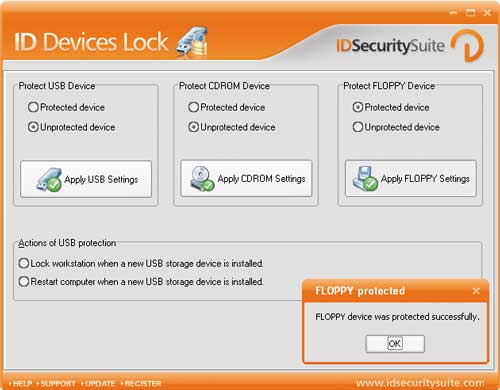

IDデバイスロックは、USBデバイス、CDドライブ、フロッピードライブへのデータのコピーを禁止することにより、それらへのアクセス(図7)を制限するためのシンプルなユーティリティです。これにより、モバイルメディアでの情報漏えいを防ぐことができます。 ブロッキングをキャンセルするには、パスワードの知識が必要です。

米。 7.IDデバイスロックでドライブへのアクセスを制限する

ユーザーが不在の場合のコンピューターの完全なブロック

電源が入っているコンピューターへのアクセスをブロックする最も簡単な方法は、スクリーンセーバーのパスワードを設定することですが、再起動時に問題なくスクリーンセーバーからパスワードを削除できるため、これは最善のオプションではありません。 特別なものを使用してコンピュータを完全にブロックする方がはるかに信頼性があります ソフトウェアツールこれにより、キーボード、マウス、デスクトップなど、コンピューターのどの要素にもアクセスできなくなります。 その後、その情報を表示したり、アプリケーションを起動したり、ファイルやフォルダー(現在開いているものを含む)にアクセスしたり、キーボードの組み合わせCtrl + Alt + Delを押してコンピューターを再起動したりすることはできなくなります。 ユーザーのパスワードを知っている場合にのみコンピューターのロックを解除でき、単純な再起動(セーフモードでも)または停電によって保護が解除されることはありません。

このようなコンピュータのブロックは通常、デスクトップロック、ロックマイPCなどの高度に専門化されたユーティリティの助けを借りて提供されますが、このような機能は、さまざまな種類のアクセス制限を設定するように設計されたプログラム、特にセキュリティ管理者やデスクマンでも提供できます。 。

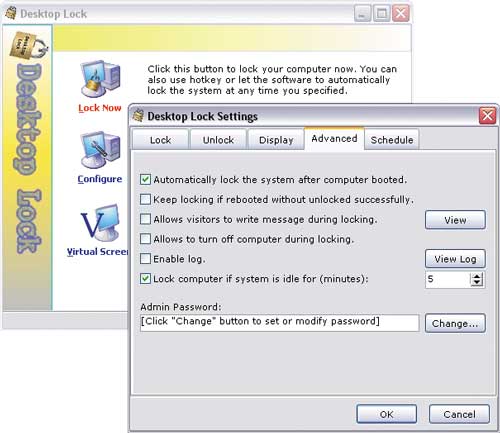

デスクトップロック7.2.1

開発者:TopLangソフトウェア

配布サイズ:792 KB

管理下での作業:Windows NT / 2000 / XP / 2003 / Vista

配布方法:シェアウェア(15日間のデモ-http://www.toplang.com/dlsetup.exe)

価格:$ 24.95

デスクトップロックは、ユーザーが不在のときにコンピュータをロックするためのユーティリティです(図8)。 ブロッキングは、ユーザーが指定した時間に、またはユーザーが非アクティブの場合は指定した期間後に特定のキーの組み合わせを自動的に押すことにより、ユーティリティ自体から設定されます。 コンピュータをロックモードにすると、スクリーンセーバーの起動、オーディオまたはビデオファイルの再生が伴う場合があります。これは、たとえば、企業のプレゼンテーションを行う展示会での合理的な方法です。 ロックすると、マウスが無効になり、メインのキーボードショートカットを使用できなくなります。 ロックモードを終了するには、秘密のキーボードショートカットまたはマウスボタンを押してパスワードを入力する必要があります。 必要に応じて、所有者が不在のときにコンピューターにアクセスし、所有者に何かを書きたいと思った他のユーザーからの短いメッセージを記録するようにユーティリティを構成できます。

米。 8.デスクトップロックでコンピューターをロックするための設定を構成する

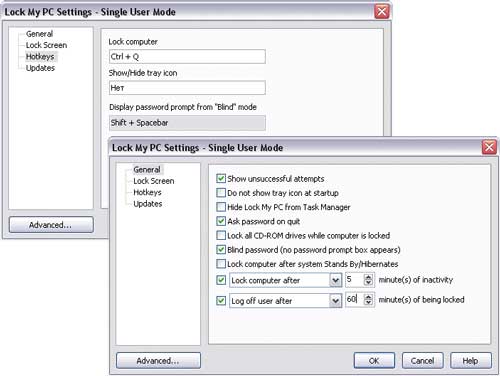

PCをロックする4.7

開発者:FSProラボ

配布サイズ:1.4 MB

管理下での作業:Windows 2000 / XP / 2003 / Vista

配布方法:シェアウェア(30日間のデモ-http://www.fsprolabs.com/download/distr/lmpc.zip)

価格:個人ライセンス-19.95ドル ビジネスライセンス-$ 29.95

Lock My PCは、ユーザーが不在のときにコンピューターをロックするためのツールです(図9)。 コンピュータのロックは簡単です。システムトレイの対応するアイコンをダブルクリックするか、特別なキーボードの組み合わせを押すだけです。 自動ブロックは、指定された時間ユーザーが非アクティブになった後に可能です。 ロックされると、マウスとCD / DVDドライブが無効になり(CDを取り出せなくなります)、メインキーボードの組み合わせ(Ctrl + Alt + Del、Alt + Tabなど)を使用できなくなります。ロックされたコンピューターで、GIF、JPEG、BMP、およびアニメーションGIF形式の自己作成画像を含む任意の画像。 ユーザーまたは管理者のパスワードを知っている場合にのみ、コンピューターのロックを解除できます。

米。 9. Lock MyPCでコンピューターをロックするための設定を構成する

個人情報の保護

個人データを不正アクセスから保護するには、いくつかの方法があります。パスワードで保護されたアーカイブ内のフォルダーとファイルを圧縮できます。 それらを非表示にします。 他のユーザーのアクセスがパスワードで閉じられる秘密のフォルダーに配置します。 分類された資料を書き込むことができる仮想暗号化ディスクを暗号化または作成します。 最も好ましい方法の選択は状況によって異なりますが、ほとんどの場合、最良のオプションはフォルダーとファイルを非表示にして暗号化することです。そのため、この記事ではそれらだけに限定します。

理論的には、組み込みを使用してフォルダとファイルを非表示にすることができます Windowsの機能-このためには、対応するオブジェクトのプロパティで「非表示」属性を有効にするだけで十分です。 この方法で非表示にされたフォルダとファイルは、他のシステムユーザーにはエクスプローラーに表示されませんが、「表示しない 隠しファイルおよびフォルダ」。 原則として、これは訓練を受けていないユーザーからデータを保護するのに十分かもしれません。 ただし、この方法で非表示にされたオブジェクトは、ファイルやフォルダーを表示するための標準ダイアログを使用しないアプリケーション(FAR、Total Commanderなど)で表示されるため、この保護はあまり適切ではありません。

組み込みのWindowsでデータを保護するためのより安全なオプションは、暗号化ファイルシステム(EFS)を使用することです。これにより、エクスプローラーで[コンテンツを暗号化してデータを保護する]オプションを有効にすることでファイルを暗号化できます([プロパティ] => [一般] => [詳細]) )。 パスワードを知らずにこの方法で暗号化されたファイルを読み取ることは不可能ですが、EFSシステムではフォルダとファイルを保護できるのは ファイルシステム NTFS。

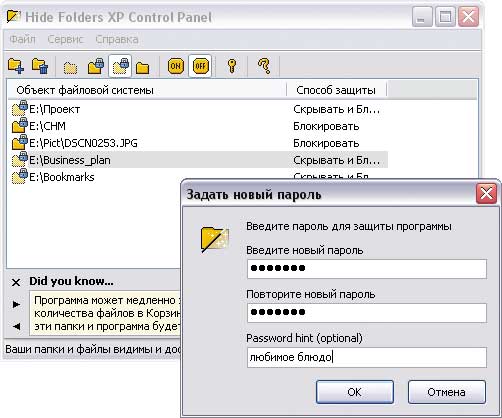

これらの理由から、個人用のフォルダとファイルを保護するには、専用のユーティリティを使用することをお勧めします。 これらのソリューションを使用すると、フォルダーとファイルをより確実に非表示にし([隠しファイルとフォルダーを表示しない]チェックボックスを無効にすると表示されなくなります)、それらへのアクセスをブロックできます。 さらに、これらのユーティリティの一部は、データを暗号化する機能も提供します。これにより、データが他のユーザーから保護されている場合でも、データが確実に保護されます。 Windowsの起動セーフモードで、別のオペレーティングシステムまたは別のコンピューターで起動する(場合 HDD保護された情報付き)。 例として、Folder Lock、Folder Guard、Hide FoldersXPを見ていきます。 最初のものは最も多くを提供します 上級暗号化されたデータの保護、2つ目は、基本的なOS設定を変更から保護するためのツールを追加で提供します。 Hide Folders XPパッケージは、その機能において名前付きソリューションよりも著しく劣っていますが、ロシア語のインターフェイスを備えており、ロシア語を話すユーザーに非常に魅力的な価格で提供されています。

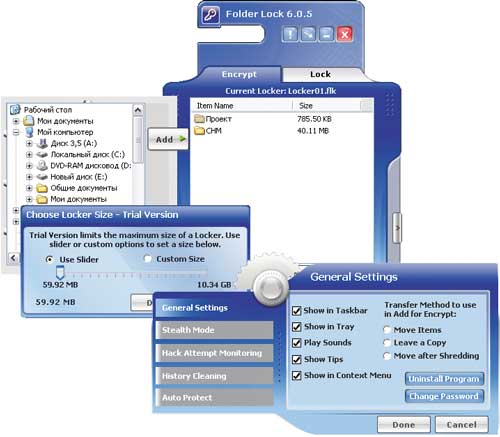

フォルダーロック6.0.1

開発者:NewSoftware Professionals、Inc。

配布サイズ:2.78 MB

管理下での作業:Windows 2000 / XP / 2003 / Vista

配布方法:シェアウェア(20日間のデモ-http://dl.filekicker.com/nc/file/130083-0M78/folder-lock.exe)

価格:35.95ドル

フォルダロックは、個人のファイル、フォルダ(図10)、およびディスクにパスワードを設定し、非表示にして暗号化する(256ビットキーを使用するAESアルゴリズム)ことにより、効果的で信頼性の高いソリューションです。 安全性を高めるために この決定ブロッキングと暗号化を同時に使用することが許可されています-この方法で保護されたファイルは、エクスプローラーとアプリケーションに表示されず、DOSで起動してもパスワードを知らずにアクセスできないため、完全にアクセスできません。安全な Windowsモード、別のOSまたは別のコンピューター。 パスワードを忘れた場合は、登録キーを使用してデータにアクセスすることができます。 保護する必要のある元のデータは、ハードディスクだけでなく、USBメディア、メモリカード、 CD-RWディスク、フロッピーディスクおよびラップトップ。 また、提供された保護をインストールするプロセスは、コンピューターが非アクティブの場合に自動的に実行できます。 特別なステルスモードでは、プログラムはコンピューターへのデータ保護のインストールを示すすべてのトレースを非表示にできます。デスクトップと[スタート]メニューに独自のショートカットが表示されないようにし、対応するセクションのインストール/アンインストールデータを非表示にします。コントロールパネルの、履歴やバッファデータ交換などをクリアします。 さらに、セキュリティを強化するために、プログラムは保護を解除するために失敗したすべてのパスワードの記録を保持します。これにより、ユーザーは自分のコンピューターに対する不健康な関心の兆候を他のユーザーからタイムリーに記録できます。

米。 10.フォルダロックパッケージ内の保護されたフォルダの操作

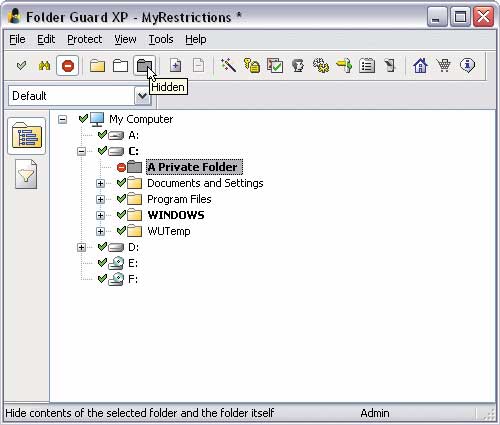

フォルダーガード7.6

開発者:WinAbility Software Corporation

サイズ配布キット:Folder GuardEditionsおよびFolderGuard x64 Edition-1.8 MB; Folder Guard Professional Edition-2.5 MB

管理下での作業:Windows 2K / XP / 2003 / Vista

配布方法:シェアウェア(30日間のデモ-http://www.winability.com/folderguard/editions.htm)

価格 Folder GuardEditionsおよびFolderGuard x64 Edition-39.95ドル Folder Guard ProfessionalEdition-59.95ドル

Folder Guardは、フォルダーやファイルへのアクセスを制限し、多数のWindows設定へのアクセスを防止するためのシンプルで便利なソリューションです。 これには、Folder Guard Edition、Folder Guard x64 Edition、およびFolder Guard ProfessionalEditionの3つのエディションがあります。 最初のバージョンは32ビットで動作します Windowsバージョン、2番目(64ビット)、3番目(両方)。

個人データへのアクセスの制限は、個人データを非表示にしたり(図11)、「読み取り専用」モードを設定したり、ブロックしたりすることによって実行されます。 この場合、非表示は2つの方法で実装されます。フォルダーとファイルを非表示にするか、空(空)に設定します。 2番目のケースでは、フォルダは表示されますが、開くと空になりますが、実際には情報が含まれています-この保護オプションは標準に適しています Windowsフォルダ、完全に非表示にすると、コンピューター上の情報がブロックされていることを示しますが、これは望ましくありません。 パスワードのない保護されたフォルダは、Windowsがセーフモードで起動されている場合でも、システムの他のユーザーが利用することはできませんが、プログラムでいくつかの設定が必要になります。 パスワードを忘れた場合は、無料の緊急復旧ユーティリティ(http://www.winability.com/folderguard/eru.htm)を使用してパスワードを復旧できます。 また、プログラムはステルスモードで動作できます。ステルスモードでは、プログラム自体のショートカットとファイルが非表示になります。

米。 11.フォルダガードでフォルダを非表示にする

Folder Guardを使用すると、基本的なOS設定を調整から保護することもできます(図12)。特に、タスクバー、[スタート]メニュー、およびその他の多くのウィンドウのプロパティへのアクセスを閉じ、表示プロパティの保存を禁止します(変更されました)、プロパティフォルダの変更をブロックし、 インターネット設定エクスプローラー、デスクトップにアイコンを表示しません。 また、コントロールパネルへのアクセスを閉じ、一連の禁止事項を設定することにより、システムの操作に不可欠なパラメータの変更を防止します。 システムレジストリ、プリンタの追加/削除、「ファイル名を指定して実行」コマンドの使用など。 [マイコンピュータ]、[エクスプローラ]、および標準の[開く/保存]ダイアログボックスで特定のディスクを非表示にしたり、CD / DVDの書き込みをブロックしたりすることもできます。 ユーザーごとに、そのような制限の異なるセットが可能です。

米。 12.Windows設定へのアクセスに制限を設定する

フォルダガードで

隠しフォルダと隠しXP2.9.8

開発者:FSProラボ

配布サイズ:1.23 MB

管理下での作業:Windows 2000 / XP / 2003 / Vista

配布方法:シェアウェア(30日間のデモ-http://www.fsprolabs.com/download/distr/hfxp.zip)

価格:$ 29.95(Softkey.ruストアで-400ルーブル)

隠しフォルダXPは、フォルダとファイル(図13)を非表示にしたりブロックしたりすることにより、不正アクセスから保護するためのシンプルなプログラムです。 保護されたフォルダは、Windowsがセーフモードで起動している場合でも、システム管理者を含む他のユーザーが利用することはできません。 この場合、保護されたフォルダとファイルは削除から保護されるだけでなく、それらを含むフォルダも保護されます。 また、他のユーザーがコンピューター上の保護されたデータの存在を推測しないように、プログラムはインストールされた保護の痕跡を削除し、自分自身を隠すことができます(頻繁にダウンロードされるプログラムのリストに表示されない場合があり、アンインストール行を表示しませんコントロールパネルで、実行中のプロセスのリストなどで自分自身を非表示にします。

米。 13.隠しフォルダーXP環境で保護されたファイルを操作する

この状況では、次のレシピが機能するように思われます。2つのグループを作成する必要があり、それらをPCComissionとUserComissionと呼びましょう。

作曲コンピュータと委員会部門のユーザーにそれぞれ含めます。

次に、グループポリシーオブジェクトを作成してOU SUSにリンクし、適用ポリシーをAuth Usersグループから削除して、代わりにPCComissionグループに追加します。 その後、ポリシープロパティで、グループメンバーシップを制限するメカニズムを使用して、ドメインユーザードメイングループをローカルユーザーグループから除外しますが、UserComissionグループを追加します。

Vadim、レシピが機能しないために間違っていることを指摘しました。組み込みのコンピューターユーザーグループからドメインユーザーを除外しても、ドメインユーザーは次のように制限されません。 ローカル入力このコンピュータに。 それで全部です。 気分を害することはありませんが、レシピとして提供する前に、「...」を確認する必要があります。 ADドメインの通常のコンピューターの一般的な「Builtin \ Users」メンバーシップのステータスを覚えておいてください。特権について、最後に...はい。もう1つ、自分で練習する必要はありません。経験の浅い管理者に、正当な理由もなくセキュリティ参照モデルを変更するようにアドバイスすることは言うまでもありません。 まず、これによってあなたは持って来るでしょう より多くの問題ボーナスを得るよりも、そして第二に-それはあなたにテクニカルサポートを奪う可能性があります!

ヴァディム、私がどこを間違えているのか説明していただければ、ありがたいです。 :)

追加:Vadim、およびポリシーのオブジェクトについて。 さて、UCPがSYSVOLで少なくとも10メガバイト、ADコンテナで同じ量を取るようにします-それで何ですか? レプリケーションは最適化されており、クライアントはUCPを1日に5回リロードせず、管理者は何もすることがないため、UCPを変更しません。 一般に、より多くのOCPを作成する方が適切であり、多くの場合、ビネグレットソースをいじくり回すよりも、これが可能な唯一の方法です。

妻のKatya、Klevogin S.P.、Kozlov S.V.、Muravlyannikov N.A.、Nikitin I.G.、ShapiroL.V。に感謝します。 私の知る限り! :)

ドミトリー、実際、私はこのスレッドの以前の投稿の1つですでに説明しました: 2009年8月21日10:26。

さて、また行きましょう。 私の提案は、「制限付きグループ」メカニズムを使用して、販売部門のユーザーがログインできないように、コミッション部門のコンピューター上のローカルユーザー/ユーザーグループの構成を変更するというアイデアで構成されていました(結局のところ、彼らがそのような権利を持っているのは、このグループのメンバーシップを通じてです)。 確かに、私はこのアイデアを何気なく策定しました。「ドメインユーザードメイングループをローカルユーザーグループから除外する」ではなく、「ローカルユーザーグループをクリアする」と言うのは正しいことでしたが、 それは本質を変えません、ポリシーが適用されると、制限されたグループセクションで明示的に指定されたグループを追加する前にグループをクリーンアップするだけだからです。 したがって、この場合、グループのデフォルトの構成を覚えておく必要はありません。 害はありませんが;)そして私は特権を覚えているだけでなく、それらを使用すること、つまりローカルでのログオンを許可することも提案します。

それでも理解できない場合は、具体的に質問してください。より明確に説明しようと思います。

ドミトリー、私はいくつかのボーナスを自分で見ることができます。 また、Usersグループの構成の変更に関連して、私や他の経験の浅い管理者にどのような特定の問題を警告しますか?

そして、これがどのように影響するかを天国のために私に説明してください 技術サポート? そして誰?

さて、そして政治の対象の大きさについて。 顧客のインフラストラクチャを調べているときに、128kチャネルの背後にあるコントローラーが見つからず、トゥームストーンオブジェクトのほぼ全期間にわたって複製されなかった場合、私の懸念を理解するのは簡単ではありません;)これはGPOの数が100を超えていたにもかかわらず。

そして、たとえば、「より多くのUCPを作成する方が良い、そして多くの場合、これが可能な唯一の方法である」というあなたの発言は、私には明らかではありません。

私は反対の見方を支持しています。問題を解決するための2つのオプションがある場合、グループまたはGPOを作成することにより、最初のオプションを選択します。

権限の委任を実装する方が便利です。 また、ダウンロード/ログインプロセスの期間は、使用されるGPOの数に直接依存します。 しかし、繰り返しになりますが、これは好みの問題です。

技術的な部分が片付けられることを願っています。

それから、ドミトリー、議論の倫理についてのいくつかの言葉。

1.あなたが私の間違いについてすでにあなたの意見を表明しているなら、私は同じ投稿でこの意見の議論を見たいと思います。

2. " 気分を害することはありませんが、レシピとして提供する前に、「...」を確認する必要があります。「それで、私はあまり怠惰ではなく、もう一度チェックしました-レシピは機能します。「レシピは機能しません」と主張する前に自分でチェックしましたか?それで私はあなたにあなたの言葉を返します:何かを明確に宣言する前に、実験によってあなたの声明をチェックしてください。

3.アドバイスありがとうございますが、お願いはしませんでした。 私はいつかそれを除外しませんが、私は向きを変えます:)

VitaliyShestakovが別の炎を許してくれますように。

今日は、コンピュータのセキュリティについて引き続き説明します。 そして、この方向へのもう1つのステップ-ユーザー。

手術室設置時 Windowsシステムユーザーには管理者権限が付与されます。 言い換えれば、彼はPC上で絶対的な行動の自由を持っています。 しかしまた有害 ソフトウェアコンピュータにアクセスした後、同じ権利が付与されます。 そして、これはすでに私たちのセキュリティシステムの深刻な脆弱性です。 穴を埋める時が来ました。

この記事では、すべての設定を保持しながら、管理者からより安全なアカウントに切り替えるためのアルゴリズムを分析します。

アカウントの制限が必要なのはなぜですか?

1.管理者権限で起動されたすべてのソフトウェア製品は、PC上で完全に自由に行動でき、悪意のあるコード(ウイルスや危険なスクリプト)の開発者によって確実に使用されます。

たとえば、ウイルスがオペレーティングシステムに「登録」できるようにするには、レジストリエントリを変更する必要があります。 権限が制限されているユーザーは、OS設定を変更できません。 したがって、同じ制限された権利で起動された悪意のあるウイルスは、保護を突破することはできません システム設定レジストリに証跡を残します。

管理者権限でインターネットにアクセスすると、攻撃者がOSシステムファイルに保存されているパスワードやクレデンシャルを盗むのを助けます。 管理者権限を持つ危険なスクリプトは、すべてのシークレットを読み取り、その所有者に転送します。

ユーザーアカウントの制限を作成することにより、これらの問題を解決するだけでなく、広範囲に及ぶウイルス(コンピューターの操作をブロックするポルノバナー)がコンピューターに侵入するのを防ぐことができます。

2.管理者権限があるため、経験の浅いユーザーが誤ってシステムに重大な変更を加える可能性があります Windowsファイル、OSを動作不能状態にします。 偶発的なエラーからシステムを保護します-ユーザー権限を下げます。

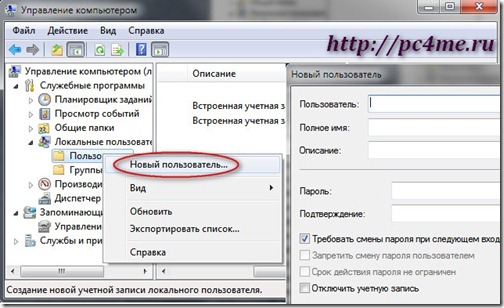

ユーザーアカウントの権限の変更

なぜなら オペレーティング・システムすでにインストールされ、正常に機能しているので、次のパスに進みます。以前に作成したアカウントの種類を変更し(権限を下げることにより)、管理者権限を持つ新しいユーザーを追加します(その代わりに実行します)。 OSシステムファイルとレジストリへの変更)。

1.最初のステップは、既存のアカウントで物事を整理することです。 これを行うには、アカウントコントロールセンターに移動します([マイコンピューター]-> [管理]-> [ローカルユーザーとグループ]-> [ユーザー]アイコンを右クリックします)。

既存のエントリとゲスト(無効にする必要があります)を除くすべてのエントリを削除します。

2.システムには管理者権限を持つユーザーが必要であるため、現在のアカウントの権限を通常のユーザーのレベルまで下げることはできません。 したがって、最初に別の管理者を作成し、次に現在のユーザーの権限を下げます。

これを行うには、アイテム「ユーザー」を右クリックし、「」を選択します。 新しいユーザー…」。 開いたウィンドウで、新しい管理者の名前とパスワードを指定し、[パスワードの有効期限が切れていません]項目をチェックして、[作成]ボタンをクリックします。

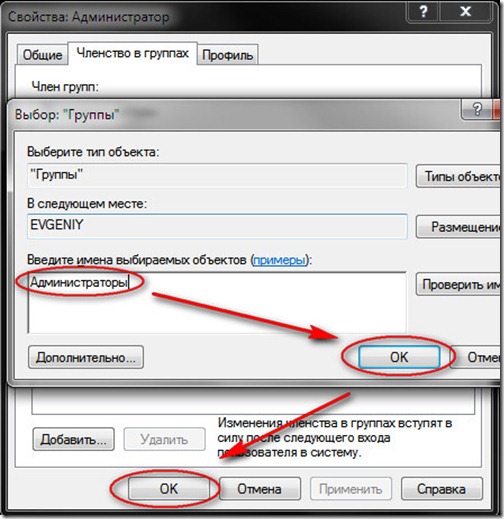

当社が作成したアカウントには、通常のユーザーの権利があります。 実際の管理者のステータスを与えるには、適切なユーザーグループに追加する必要があります。 これを行うには、新しいアカウントをダブルクリックし、[グループメンバーシップ]タブに移動して、[追加]ボタンをクリックします。

「オブジェクト名を入力してください」ブロックに「管理者」と入力し、「OK」->「適用」ボタンをクリックします。

3.次に、現在のユーザーのダウングレードに取り組みます。 これを行うには、リストから現在のユーザーを選択し、上記で説明したのと同じ操作をすべて実行します。 今だけ、「Users」レコードを追加し、「Administrators」レコードを削除する必要があります。

4.すべてが完了したら、ログアウトしてコンピューターを再起動します。

これで、すべての設定を保存しましたが、ユーザーのステータスを下げて、ユーザーの権限を制限しました。 ここで、システムに変更を加えるには、新しく作成した管理者アカウントにアクセスする必要があります。

使い方?

いつものようにシステムで作業し、使い慣れたプログラムを起動します。 突然システムファイルに変更を加える必要がある場合は、レジストリにアクセスするか、インストールしてください 新しいプログラム、2つの方法でそれを行うことができます:現在のセッションを終了して管理者アカウントでログインするか、現在のアカウントを離れることなく管理者の「権限」を使用します。

これを行うには、起動しているプログラムを右クリックし、表示されるウィンドウで[実行...]->を選択し、管理者アカウントを指定して管理者パスワードを入力します-> [OK]をクリックします。 したがって、現在のアカウントを離れることなく、管理者権限で任意のアプリケーションを実行できます。

助言:

- 管理者のパスワードの選択について真剣に考えてください。 パスワードが複雑で長いほど、攻撃者がパスワードを解読するのが難しくなります。

- 新しい管理者アカウントを使用することはめったにないため、作成したパスワードを安全な場所に書き留めてください。

- 追加のセキュリティ対策は、作成した管理者の名前を変更することです(たとえば、「管理者」->「Sergey」の代わりに)。 したがって、攻撃者に追加の障壁を作成します。

特異点のバグ?

特異点のバグ? ジャストコーズ2がクラッシュ

ジャストコーズ2がクラッシュ Terrariaが起動しません。どうすればよいですか?

Terrariaが起動しません。どうすればよいですか?