تقييد الوصول إلى إدارة المستخدم في النوافذ. قيود الحساب في النوافذ

برامج لتقييد الوصول إلى الملفات وإعدادات نظام التشغيل

على الرغم من حقيقة أن Windows يتضمن أدوات لتقييد الوصول ، إلا أنه من الناحية العملية اتضح أنها ليست مريحة للغاية ، وفي أكثر المواقف العادية. يكفي أن أذكر ذلك أمثلة بسيطةمثل تعيين كلمة مرور لدليل أو منع فتح لوحة التحكم.

يمكن ملاحظة أنه في Windows 8 ، مقارنة بسابقه Windows 7 ، تم تحسين الرقابة الأبوية. يمكنك الآن رؤيته في قسم "أمان العائلة" في لوحة التحكم. يحتوي المرشح على الميزات التالية:

- تصفية زيارات الموقع

- حدود الوقت

- القيود على متجر Windows والألعاب

- قيود التطبيق

- عرض إحصائيات نشاط المستخدم

مما سبق ، يتضح أنه حتى هذه الوظائف ستساعد مسؤول الكمبيوتر في حل العديد من المشكلات الخاصة. لذلك ، سنتحدث عن المزيد برامج صغيرةتسمح لك بتقييد الوصول إلى المعلومات وأقسام النظام بالإضافة إلى أدوات إدارة Windows القياسية.

الترخيص: برنامج كومبيوتري (69 دولارًا)

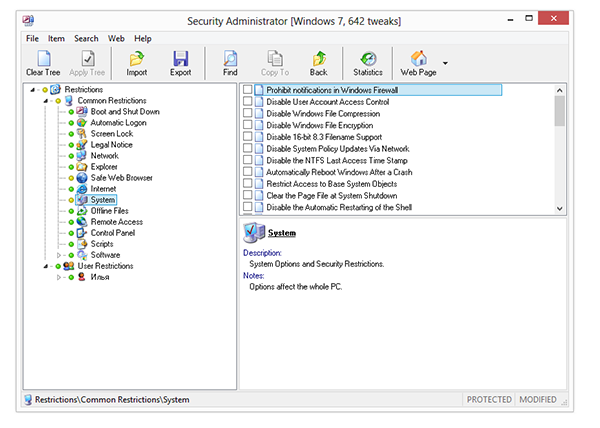

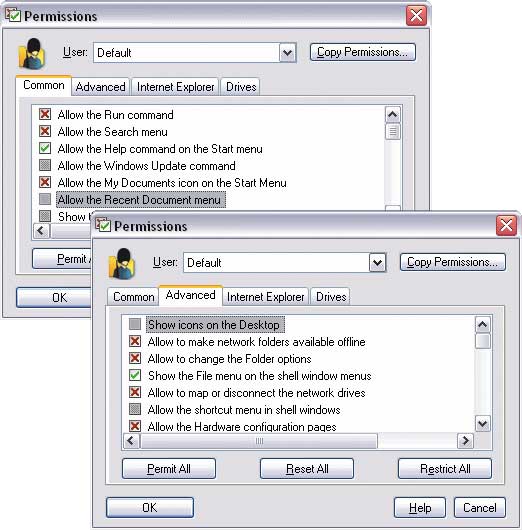

يشبه برنامج Security Administrator أداة ضبط النظام النموذجية ، ولكن مع التركيز على أمان النظام. كل خيار من الخيارات مسؤول عن قيود معينة ، ولهذا السبب تسمى الشجرة العامة للإعدادات "القيود". وهي مقسمة إلى قسمين: القيود العامة وقيود المستخدم.

يحتوي القسم الأول على معلمات وأقسام فرعية تنطبق على جميع مستخدمي النظام. يتضمن ذلك التحميل وتسجيل الدخول إلى النظام والشبكة و Explorer والإنترنت نفسه والنظام ولوحة التحكم وغيرها. بشكل تقليدي ، يمكن تقسيمها إلى قيود على الوصول عبر الإنترنت وغير متصل ، لكن المطورين لم يفكروا في تقسيم معقد بشكل خاص حسب علامات التبويب. في الواقع ، يكفي أن يكون لكل "قرص" وصف: ما هو تأثير هذا الخيار أو ذاك على الأمن.

في القسم الثاني ، قيود المستخدم ، يمكنك تكوين الوصول لكل مستخدم Windows على حدة. تتضمن قائمة القيود الأقسام لوحات التحكم وعناصر الواجهة والأزرار ومفاتيح التشغيل السريع والوسائط القابلة للإزالة وما إلى ذلك.

يتم توفير تصدير الإعدادات إلى ملف منفصل بحيث يمكن تطبيقها ، على سبيل المثال ، على تكوينات النظام الأخرى. يحتوي البرنامج على وكيل مدمج لتتبع نشاط المستخدم. تساعد ملفات السجل المسؤول في تتبع إجراءات المستخدم التي يحتمل أن تكون خطرة واتخاذ القرارات المناسبة. يمكن أن يكون الوصول إلى مسؤول الأمان محميًا بكلمة مرور - في البرامج الموضحة أدناه ، يتوفر هذا الخيار أيضًا بحكم الواقع.

من بين العيوب قائمة صغيرة من البرامج التي يمكن تطبيق قيود عليها: Media Player و MS Office وما إلى ذلك. هناك العديد من التطبيقات الأكثر شيوعًا والتي يحتمل أن تكون خطرة. يؤدي عدم وجود إصدار حديث لنظام التشغيل Windows 8 والترجمة إلى تعقيد العمل - وهذا هو الخيار بالضبط عندما يكون من الصعب الاستغناء عن المعرفة الأساسية باللغة الإنجليزية.

وبالتالي ، تم تصميم البرنامج لتقييد الوصول ولتكوين إعدادات أمان نظام التشغيل بمرونة.

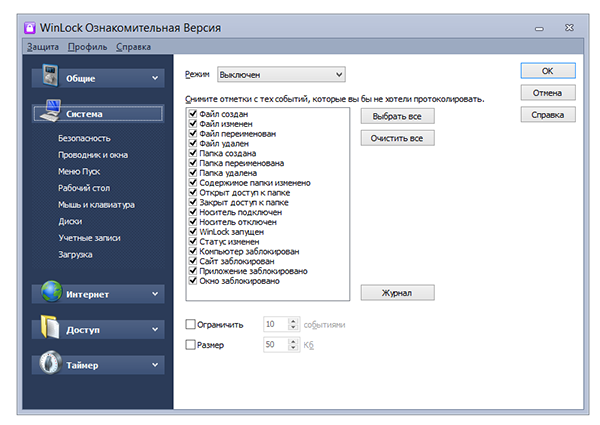

الترخيص: برنامج تجريبي (23.95 دولارًا)

في WinLock ، لا يوجد توزيع للإعدادات العامة والمستخدم ، بدلاً من ذلك توجد أقسام "عام" ، "نظام" ، "إنترنت". في المجموع ، هناك احتمالات أقل مما يقدمه مسؤول الأمان ، لكن هذا المنطق يجعل البرنامج أكثر ملاءمة للعمل معه.

تتضمن إعدادات النظام قيودًا على عناصر سطح المكتب والمستكشف وقائمة ابدأ وما شابه ذلك. يمكنك أيضًا فرض حظر على بعض مفاتيح الاختصار وجميع أنواع القوائم. إذا كنت مهتمًا فقط بجوانب القيود هذه ، فراجع برنامج Deskman أدناه.

يتم عرض حدود وظائف الإنترنت بشكل سطحي للغاية. أنها تحل محل أحد مكونات أمان العائلة: حظر الموقع. بالطبع ، سيكون أي جدار حماية في هذه المنطقة هو الحل الأفضل. إن عدم القدرة على تعيين قناع لمواقع الويب يجعل هذا القسم من WinLock غير مهم للمستخدم المتمرس.

بالإضافة إلى الأقسام المسماة ، يجدر ذكر "Access" ، حيث تتوفر إدارة التطبيقات. يمكن بسهولة إدراج أي برنامج في القائمة السوداء بالاسم أو إضافته يدويًا.

في قسمي "الملفات" و "المجلدات" ، يمكنك وضع البيانات التي تريد إخفاءها عن المستخدمين الآخرين. ربما لا توجد حماية كافية بكلمة مرور للوصول (لهذا تحتاج إلى الاستعانة بالبرامج الأخرى ، انظر أدناه).

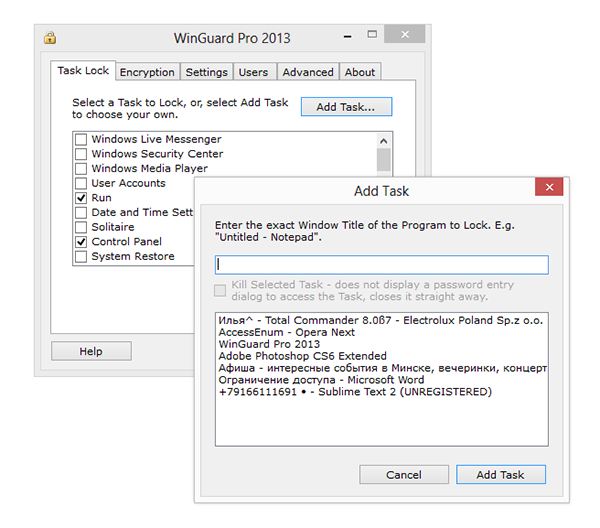

الترخيص: مجاني

يمكن استخدام WinGuard لقفل تطبيقات وأقسام Windows وتشفير البيانات. يتم توزيع البرنامج في نسختين - مجاني ومتقدم. الاختلافات الوظيفية بينهما صغيرة - هناك عدة خيارات في علامة التبويب "خيارات متقدمة" التي تحمل الاسم نفسه. بينهم انقطاع الإنترنتالمستكشف ، المستكشف ، عملية التثبيت ، كتابة الملفات على USB.

يتم التحكم في بدء تشغيل التطبيقات في علامة التبويب "قفل المهام". لو البرنامج المطلوبليس في القائمة ، يمكنك إضافته بنفسك عن طريق تحديد الاسم في العنوان أو عن طريق الاختيار من قائمة الأسماء المفتوحة في هذه اللحظةتطبيقات (على غرار WinLock). إذا قارنت وظيفة القفل بمسؤول الأمان ، في حالة WinGuard ، يمكنك تعطيل القيود لحساب المسؤول. ومع ذلك ، لا يمكنك تكوين قائمة سوداء للتطبيق لكل مستخدم.

التشفير متاح من خلال قسم التشفير. منفذ واجهة المستخدمغير مريح: لا يمكنك عمل قائمة للمعالجة ، لا قائمة السياق... كل ما عليك فعله هو تحديد دليل يكون المصدر والوجهة. سيتم تشفير جميع الملفات المضمنة في 128 بت AES (معيار التشفير المتقدم). يتم تنفيذ فك التشفير بنفس الطريقة.

وبالتالي ، فإن الوظيفة ضعيفة نوعًا ما ، حتى لو أخذنا في الاعتبار الإصدار المدفوع.

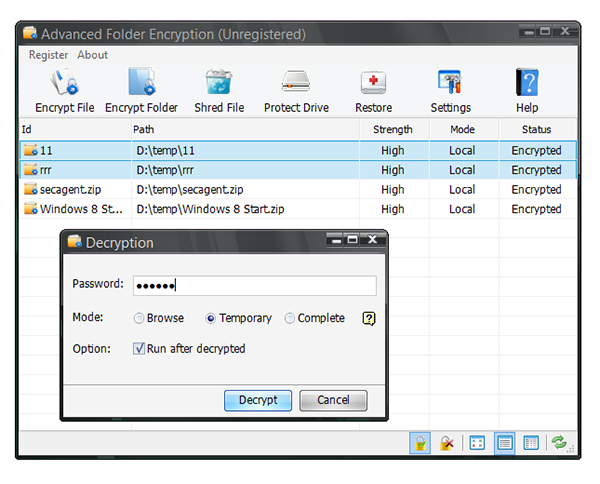

الترخيص: كومبيوتري (34.95 دولارًا)

برنامج آخر لتشفير بيانات AES ، ومع ذلك فإن الاختلاف عن WinGuard ملحوظ تمامًا.

أولاً ، يتم اختيار الملفات للتشفير بشكل أسرع. لا تحتاج إلى تحديد كل مجلد على حدة ، فقط قم بعمل قائمة بالأدلة والملفات. عند إضافة Advanced Folder Encryption يتطلب تعيين كلمة مرور للتشفير.

أنت ، البرنامج ليس لديه القدرة على تحديد طريقة الحماية ، وبدلاً من ذلك يسمح لك بتحديد طريقة نورمان أو عالية أو أعلى.

اللحظة المناسبة الثانية هي التشفير من خلال قائمة السياق وفك تشفير الملفات بنقرة واحدة. يجب أن تفهم أنه بدون تثبيت Advanced Folder Encryption ، لا يمكن عرض البيانات حتى إذا كنت تعرف كلمة المرور. هذا على عكس المحفوظات ، التي يمكنها حزم الملفات في أرشيف exe مشفر ويمكن الوصول إليه في كل مكان.

عند اختيار عدد كبير من الملفات للتشفير ، كما لوحظ ، لا يعمل زر الإلغاء. لذلك ، يجب أن تكون حريصًا على عدم الحصول على النتيجة في شكل ملف مكسور.

الترخيص: برنامج تجريبي (39 يورو)

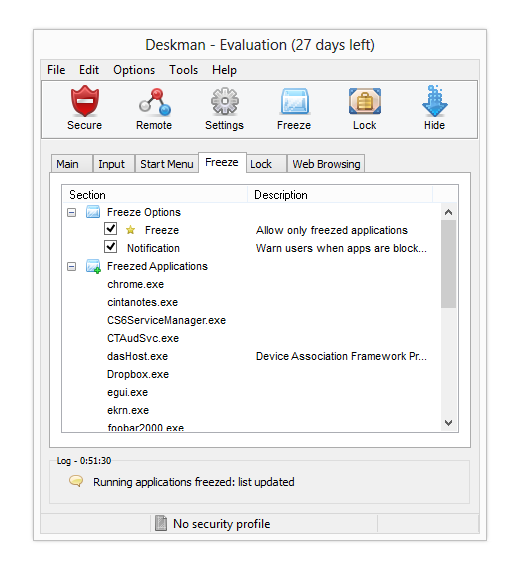

برنامج لتقييد الوصول إلى عناصر الواجهة وأقسام النظام. ربما يكون من المناسب هنا مقارنتها بمسؤول الأمان ، مع اختلاف أن Deskman يركز أكثر على سطح المكتب. خيارات النظام موجودة أيضًا ، ولكن هذا شيء لا يتناسب مع الأقسام الأخرى: تعطيل أزرار إعادة التشغيل ولوحات التحكم والخيارات المختلطة الأخرى.

في قسم الإدخال ، قم بتعطيل مفاتيح التشغيل السريع وأزرار الوظائف ووظائف الماوس. بالإضافة إلى القائمة الحالية ، يمكنك تحديد اختصارات لوحة المفاتيح بنفسك.

الغريب هو خيار التجميد المتوفر على شريط الأدوات. بالضغط عليه ، يتم تشكيل "قائمة بيضاء" بالتطبيقات التي تعمل في الوقت الحالي. وفقًا لذلك ، لا تتوفر البرامج غير المدرجة في القائمة البيضاء حتى يتم تعطيل وظيفة التجميد.

هناك احتمال آخر مرتبط بالفعل عبر الإنترنت وهو تصفح الويب الآمن. جوهر الطريقة "المحمية" هو أن الصفحات التي تحتوي على كلمات رئيسية معينة في العنوان ستكون متاحة فقط. لا يمكن تسمية هذه الوظيفة إلا التجريبية. بالإضافة إلى ذلك ، يتم التركيز على متصفح الانترنتوهو بالتأكيد المتصفح القياسي ، ولكن من الواضح أنه ليس المتصفح الوحيد.

وتجدر الإشارة إلى سهولة التحكم في البرنامج. لتطبيق جميع القيود الموضوعة ، ما عليك سوى الضغط على الزر "آمن" على اللوحة ، أو مفتاح الرئيس لإزالة القيود. النقطة الثانية هي أن الوصول عن بعد إلى البرنامج من خلال واجهة الويب مدعوم. بعد التكوين المسبق ، يتوفر على http: // localhost: 2288 / deskman كلوحة تحكم. يتيح لك ذلك مراقبة نشاط المستخدم (عرض السجلات) وتشغيل البرامج وإعادة تشغيل الكمبيوتر / تسجيل الخروج - سواء على جهاز واحد أو على عدة أجهزة.

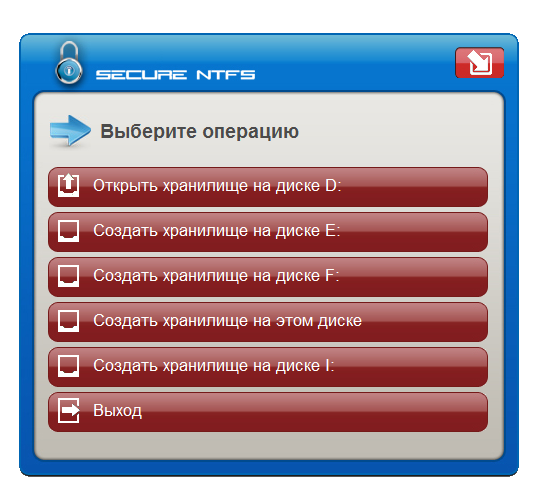

كلمة مرور لمحرك الأقراص (NTFS آمن)

الترخيص: كومبيوتري (21 دولارًا)

يعمل البرنامج فقط مع نظام الملفات NTFS ويستخدم إمكانياته لتخزين المعلومات في منطقة مخفية.

لإنشاء مخزن ، تحتاج إلى تشغيل Password for Drive مع حقوق المسؤول وتحديد محرك أقراص لإنشاء المخزن. يمكن بعد ذلك نسخ الملفات إلى المنطقة المحمية باستخدام القرص الظاهري. لا توجد حقوق مسؤول مطلوبة للوصول إلى البيانات من كمبيوتر آخر.

يمكن أيضًا استخدام الوسائط القابلة للإزالة كوحدة تخزين. للقيام بذلك ، تحتاج أولاً إلى تهيئة القرص ، على سبيل المثال ، باستخدام أدوات Windows القياسية ، في NTFS وتثبيت Password for Drive في الإصدار المحمول.

لا يختلف البرنامج في واجهة بديهية وسهلة الاستخدام ، في الواقع ، يتم التحكم بواسطة مجموعة صغيرة من الأزرار - "فتح" / "حذف التخزين" و "تنشيط القرص". في الوضع التجريبي ، من الممكن فقط اختبار وظائف البرنامج ، نظرًا لأن عدد فتحات التخزين يقتصر على مائة.

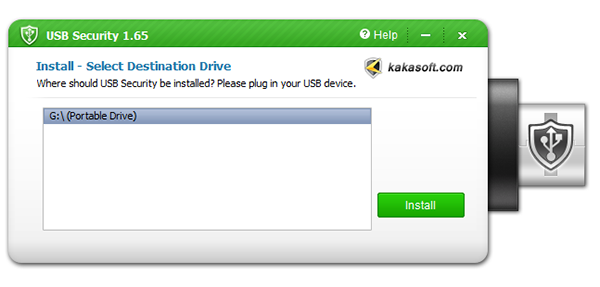

الترخيص: كومبيوتري (19.95 دولارًا)

تم تصميم البرنامج لتثبيت بيانات كلمة المرور على وسائط قابلة للإزالة.

بخلاف Secure NTFS ، يكون مربع حوار الإعداد أكثر سهولة بفضل معالج الإعداد. لذلك ، لتطبيق الحماية ، تحتاج إلى توصيل الجهاز بالكمبيوتر ، وتحديده في القائمة واتباع معالج التثبيت. بعد هذا الإجراء ، يتلقى المستخدم قرصًا محميًا بكلمة مرور تحت تصرفه. لفتحه ، ما عليك سوى تشغيل ملف exe على جذر القرص وإدخال كلمة المرور.

القرص المشفر ، عند فتحه ، يكون متاحًا كملف قرص افتراضي، والتي يمكنك من خلالها إجراء نفس العمليات كما هو الحال مع الأصل. لا تنس أنه على أجهزة الكمبيوتر التي يُحظر فيها تشغيل برامج الجهات الخارجية (ليست مدرجة في القائمة "البيضاء") ، سيتم رفض الوصول إلى المحتوى.

يمكنك أيضًا تنزيل برامج حماية البيانات الأخرى على موقع المطورين ، بما في ذلك:

- حامي المجلد المشترك - حماية الملفات داخل الشبكة ؛

- واقي المجلد - يحمي الملفات الموجودة على الوسائط القابلة للإزالة.

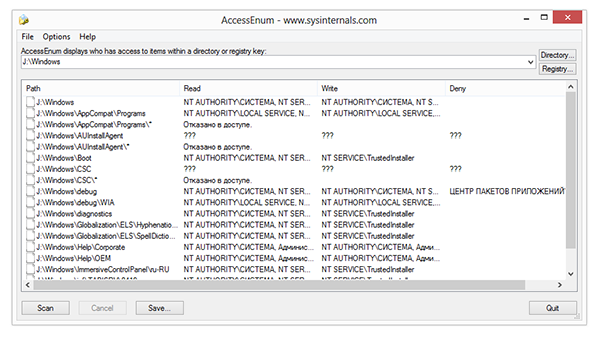

الترخيص: مجاني

أداة صغيرة تسمح لك بالتحكم في وصول المستخدم إلى السجل والملفات ، للعثور على نقاط الضعف في الحقوق الممنوحة. بمعنى آخر ، سيكون البرنامج مفيدًا إذا تم تعيين حقوق الوصول أدوات Windows.

تكمن راحة الأداة في حقيقة أن نظام التشغيل ببساطة لا يوفر وسيلة لعرض حقوق الوصول إلى الأدلة في شكل قائمة مفصلة. بالإضافة إلى الملفات ، يمكنك أيضًا التحقق من الوصول إلى فروع السجل.

للتحقق من حقوق الوصول ، يجب تحديد دليل أو قسم التسجيل للمسح وبدء عملية المسح. يتم عرض النتائج كأعمدة "قراءة" / "كتابة" / "رفض" المقابلة للعناوين. يمكن الوصول إلى خصائص كل عنصر من عناصر القائمة من خلال قائمة السياق.

يعمل البرنامج تحت جميع أنظمة تشغيل عائلة Windows NT.

ملخص

يمكن استخدام الأدوات المساعدة التي تمت مناقشتها في المراجعة بالإضافة إلى مجموعة أدوات Windows الأساسية ، في مجمع بالإضافة إلى بعضها البعض. لا يمكن تصنيفها على أنها "رقابة أبوية": بعض الوظائف متشابهة إلى حد ما ، لكنها في الغالب لا تتداخل.

و - الأدوات المساعدة - أدوات ضبط الأمان ، والتي يمكن استخدامها أيضًا لتعطيل عناصر سطح المكتب ، وأقسام النظام ، وما إلى ذلك ، بالإضافة إلى ذلك ، يحتوي WinLock على مرشح إنترنت مدمج ولديه القدرة على حظر الملفات والمجلدات.

تشمل الوظائف تقييد الوصول إلى الواجهة (متفوقة في المرونة و) ، والتحكم في تشغيل التطبيق ، وفلتر الإنترنت.

يجمع بين وظائف المشفر ومقيد الوصول إلى البرامج والأجهزة. من المنطقي اعتباره بديلاً لـ WinGuard من حيث التشفير.

ويقيدون الوصول إلى البيانات الموجودة على الوسائط القابلة للإزالة.

- غلاف مجاني ومريح للتحقق من حقوق وصول المستخدم إلى الملفات والسجل.

لتقليص حقوق المستخدم ، هناك أنواع مختلفةالحسابات ، ولكن بمساعدتهم ، لا يمكنك تكوين كل شيء كما تريد ، على سبيل المثال ، في Windows XP ، على الرغم من وجود المزيد من الاحتمالات في Windows 7 بالفعل لتكوين أنواع الحسابات ...

للمساعدة في تقليص حقوق المستخدم في Windows ، توجد خدمة خاصة "لسياسة المجموعة" ، والتي يمكنك من خلالها تكوين النظام بحيث لا يمكن لأحد "إفساد" نظام التشغيل الخاص بك :)

يجب أن أقول على الفور أنه لا توجد مثل هذه الخدمة في Windows XP HOME.

لبدء خدمة "نهج المجموعة" ، تحتاج بالطبع إلى تشغيل الأمر "gpedit.msc" بدون علامات اقتباس. يمكنك استخدام مفاتيح الاختصار والضغط على Win + R وكتابة gpedit.msc في نافذة "التنفيذ" التي تظهر ، ثم اضغط على Enter أو الزر "موافق". يوجد مفتاح "Win" في الجزء السفلي الأيسر من لوحة المفاتيح ، ولا يزال يحمل شعار Windows ، ولكن أيضًا على يمين شريط المسافة. إذا لم تتمكن من العثور على هذا المفتاح ، فانقر فوق ابدأ وحدد "تشغيل" (Windows XP). بالنسبة لنظام التشغيل Windows 7 ، انقر فوق ابدأ ، وحدد "كافة البرامج" -> "قياسي" -> "تشغيل".

لذا ، سأصف الآن التنفيذ الإضافي للإجراء لنظام التشغيل Windows 7 ، نظرًا لعدم وجود Windows XP في متناول اليد ، ولكن الاختلافات في هذه الخدمة ليست مهمة هناك.

بعد تنفيذ الأمر ، يجب أن ترى "المحرر المحلي سياسة المجموعةعلى اليسار يوجد "تكوين الكمبيوتر" و "تكوين المستخدم" ، سنعمل فقط في تكوين المستخدم.

يجب أن أقول على الفور أن التغييرات التي تم إجراؤها سيتم تطبيقها على جميع مستخدمي النظام ، حتى بالنسبة للمسؤول ، أي إذا قمت بتقييد الوصول إلى شيء ما عبر هذه الخدمة ، فسوف تحرم المسؤول تلقائيًا من هذه الحقوق :) من الواضح أن هذا ليس جيدًا ، لذلك سنستخدم خدعة.

لتقييد الوصول إلى الجميع باستثناء المسؤول ، تحتاج إلى التصرف وفقًا للخوارزمية التالية:

- تغيير أي قيم في سياسات المجموعة ؛

- تسجيل الخروج من النظام

- تسجيل الدخول تحت جميع المستخدمين الآخرين ؛

- تسجيل الدخول كمسؤول ؛

- انسخ الملف C: \ Windows \ System32 \ GroupPolicy \ User \ Registry.pol في مكان ما ؛

- تغيير كل تلك القيم التي كانت محدودة (قم بتغيير القيم إلى "تعطيل" ، بدلاً من "لم يتم تعيينها" الأصلية) ؛

- انسخ ملف Registry.pol مرة أخرى إلى C: \ Windows \ System32 \ GroupPolicy \ User \ ؛

- قم بتسجيل الدخول كمستخدمين آخرين وتأكد من أن كل شيء "مقطوع" بالنسبة لهم ، لكن المسؤول لا يفعل :)

كل شيء أساسي ، إذا جاز التعبير ، موجود في القوالب الإدارية ، لذلك سنقوم بتغيير جميع القيم هناك. لتقييد شيء ما ، على سبيل المثال ، الوصول إلى مدير المهام ، انتقل إلى "تكوين المستخدم" -> "القوالب الإدارية" -> "النظام" -> "الخيارات بعد الضغط على CTRL + ALT + DEL" وحدد "إضافة مدير المهام "، أي نقوم بالنقر نقرًا مزدوجًا أو الضغط على انقر على اليمينوحدد "تغيير" من القائمة ، ستفتح نافذة حيث ستحتاج إلى تحديد "تمكين" ، ثم "تطبيق". إذا تم كل شيء بشكل صحيح ، فلن تتمكن بعد الآن من بدء تشغيل مدير المهام :)

من حيث المبدأ ، ليس من المنطقي بالنسبة لي أن أصف هنا كل "تقييد" ، لأنه في الخدمة نفسها ، يتم التخطيط جيدًا لكل شيء.

سأعطيك مثالاً عن القيود التي وضعتها في المدرسة لأطفال المدارس العاديين لـ Windows XP Professional (كل شيء موجود في "تكوين المستخدم" -> "القوالب الإدارية").

نظام

- حظر استخدام سطر الأوامر ؛

- تعطيل أدوات تحرير التسجيل ؛

- تعطيل التشغيل التلقائي.

- ميزات CTRL + ALT + DEL:

- إزالة مدير المهام ؛

- يحظر حجب الكمبيوتر ؛

- يحظر تغيير كلمة المرور.

- سياسة المجموعة:

- منع المستخدمين التفاعليين من إنشاء بيانات المجموعة الناتجة من السياسة (RSoP).

- التحكم في اتصالات الإنترنت -> معلمات الاتصال عبر الإنترنت:

- تعطيل النشر على الويب في قائمة المهام للملفات والمجلدات ؛

- تعطيل المشاركة في برنامج تحسين دعم عملاء Windows Messenger ؛

- تعطيل خدمة اقتران ملفات الإنترنت ؛

- تعطيل التنزيل التلقائي لبرامج الترميز لـ Windows Movie Maker ؛

- تعطيل روابط الويب في Windows Movie Maker ؛

- تعطيل حفظ الفيديو على مواقع الويب لموفري استضافة الفيديو ... ؛

شبكة الاتصال

- الملفات غير المتصلة:

- تعطيل تخصيص الملفات غير المتصلة بالإنترنت.

- اتصالات الشبكة:

- المنع التخصيص الإضافي TCP / IP ؛

- رفض الوصول إلى أمر "خيارات متقدمة" في قائمة "خيارات متقدمة" ؛

- حظر إضافة وإزالة مكونات اتصالات LAN أو ... ؛

- رفض الوصول إلى خصائص الاتصالات بواسطة شبكه محليه;

- حظر تمكين وتعطيل مكونات اتصالات المنطقة المحلية ؛

- رفض الوصول إلى معالج الاتصال الجديد ؛

- رفض الوصول إلى أمر "Remote Access Options" في قائمة "Advanced".

لوحة التحكم

رفض الوصول إلى لوحة التحكم.

سطح المكتب

- إزالة الأمر "خصائص" ... (كل 3 قطع) ؛

- منع المستخدمين من تغيير مسار مجلد "المستندات" ؛

- حظر سحب وإغلاق كافة أشرطة الأدوات على شريط المهام ؛

- حظر تغيير ترتيب أشرطة أدوات سطح المكتب ؛

- إلغاء تثبيت معالج تنظيف سطح المكتب ؛

- إزالة الأيقونة " بيئة الشبكة"من سطح المكتب ؛

اسم شريط المهام

- إزالة الروابط والرفض باستخدام النوافذتحديث؛

- إزالة "اتصالات الشبكة" من قائمة "ابدأ" ؛

- إزالة رمز "مواضع شبكة الاتصال" من قائمة "ابدأ" ؛

- حظر تغيير إعدادات المهام وقائمة ابدأ ؛

- رفض الوصول إلى قائمة السياق لشريط المهام ؛

- مسح قائمة المستندات التي تم فتحها مؤخرًا عند الخروج ؛

- تعطيل القوائم المختصرة ؛

- إصلاح موضع شريط المهام ؛

- قم بإزالة قائمة البرامج المستخدمة بشكل متكرر من قائمة البدء.

موصل

- إزالة أمر "خصائص المجلد" من قائمة "الخدمة" ؛

- إخفاء أمر "التحكم" من قائمة سياق المستكشف ؛

- إزالة علامة التبويب "المعدات" ؛

- تعطيل التخزين المؤقت للصور المصغرة.

لكن في الوقت نفسه ، ما زلت أقصر حقوق الكتابة على القرص الصلب C.

© Filimoshin V. Yu. ، 2010

كما تبين الممارسة ، كلما قل عدد المستخدمين الذين يمكنهم الوصول إلى جهاز كمبيوتر معين ، كلما ظل النظام قيد التشغيل عليه وزاد احتمال أن تكون المجلدات والملفات آمنة وسليمة. من الأفضل أن يكون للكمبيوتر مستخدم واحد فقط. للأسف ، ليس هذا هو الحال دائمًا في الواقع: في العمل ، عليك السماح للموظفين الآخرين بالوصول إلى جهاز الكمبيوتر الخاص بك ، وغالبًا ما يتم استخدام الكمبيوتر نفسه في المنزل من قبل جميع أفراد الأسرة ، وفي الأماكن العامة (على وجه الخصوص ، في المؤسسات التعليمية وأجهزة الكمبيوتر النوادي) يمكن أن يكون عدد مستخدمي الكمبيوتر بشكل عام كبيرًا جدًا.

على ضرورة تقييد الوصول

من المفهوم تمامًا أنه لا يرغب الزملاء ولا أفراد الأسرة في إلحاق الضرر بجهاز الكمبيوتر الخاص بك ، ولكن إذا كانوا ينتمون إلى فئة المستخدمين المبتدئين ، فلا يمكن تجنب المشكلات. والجيل الأصغر في المؤسسات التعليمية عادة لا يضع لنفسه هدفًا يتمثل في تعطيل الكمبيوتر وتدمير المعلومات المخزنة عليه - فهو فقط يختبر بنشاط ، ولا يفكر في عواقب إجراءات معينة.

نتيجة لذلك ، تواجه أجهزة الكمبيوتر حتمًا مشكلات معينة في تشغيل التطبيقات الفردية أو نظام التشغيل. هذا ليس مفاجئًا ، لأنه يكفي أن تحذف بطريق الخطأ (فقط من خلال الإهمال أو أثناء التجربة) ، على سبيل المثال ، برنامج تشغيل الشاشة - وستصبح الصورة على الشاشة أقل جاذبية ، وإزالة الطابعة - وسيكون من المستحيل طباعة المستندات ، وتغيير إعدادات الشبكة - وسيتوقف الكمبيوتر عن العمل في الشبكات المحلية ، وما إلى ذلك. وهذا ليس الخيار الأسوأ - يمكن أن يؤدي الحذف العرضي لعدد من مجلدات وملفات النظام إلى عدم تشغيل نظام التشغيل بشكل كامل ، لذلك سيتعين عليك إعادة تثبيته. ويمكن أن يكون لتدمير وثائق العمل المهمة عواقب محزنة أكثر - فمن الممكن ألا يكون من الممكن استعادتها بالكامل ويجب إعادة جزء من العمل (أو حتى كله). بالإضافة إلى ذلك ، لا ينبغي استبعاد أنه إذا كانت موادك الشخصية أو الخاصة بالشركة ذات قيمة تجارية ، فقد يرغب المهاجمون في الاستفادة منها.

وبالتالي ، فإن مسألة تقييد الوصول إلى جهاز كمبيوتر وأجهزته الفردية ، وكذلك البيانات المخزنة عليه ، بدرجة أو بأخرى ، تهم جميع مستخدمي الكمبيوتر ، دون استثناء. بالنسبة لبعض (المسؤولين والمدرسين في فصول الكمبيوتر مع أطفال المستخدمين المنزليين) ، تظهر مهام حظر الوصول إلى إعدادات نظام التشغيل وحماية الملفات والمجلدات الخاصة بنظام التشغيل في المقدمة. التطبيقات المثبتة، وبالنسبة للآخرين (يمكن أن يشمل ذلك الإداريين والمتخصصين من أقسام أمان الكمبيوتر والمعلمين ، الذين غالبًا ما يضطرون في بلدنا ، جنبًا إلى جنب مع أنشطة التدريس ، إلى ضمان إمكانية تشغيل أجهزة الكمبيوتر الخاضعة لسيطرتهم) ، والأهم من ذلك هو منع الوصول إلى أجهزة مختلفة(USB ، CD / DVD ، FireWire ، إلخ). هناك ثلاثة أسباب لضرورة منع الوصول إلى الأجهزة: أولاً ، على مثل هذه الأجهزة ، غالبًا ما يأخذ المطلعون المعلومات السرية من الشركات ؛ ثانيًا ، غالبًا ما تدخل الفيروسات وأحصنة طروادة إلى الكمبيوتر من خلال هذه الأجهزة ؛ ثالثًا ، مع الوسائط القابلة للإزالةيتم تثبيت مجموعة متنوعة من البرامج ، والتي من المستحسن منعها - بخلاف ذلك ، على جهاز كمبيوتر ، على سبيل المثال ، في مؤسسة تعليمية ، في غضون أسبوع ، سيتم تثبيت العديد من الألعاب بحيث لا يتبقى أي مكان للتطبيقات الأخرى.

يهتم العديد من العاملين في المكاتب بمنع الوصول تمامًا إلى جهاز الكمبيوتر المشغل في حالة عدم وجود مستخدم شرعي. إن الحاجة إلى مثل هذه الحماية في المكتب ملحة للغاية ، لأنه حتى لو كان لديك جهاز كمبيوتر خاص بك ، فلا يمكن أن يكون المستخدم بالقرب منه طوال الوقت وغالبًا ما تكون هناك مواقف عندما يتم تشغيل الكمبيوتر دون إشراف ، والتي يمكن استخدامها من قبل الآخرين الموظفين المهتمين بالمواد الخاصة بك.

تهتم مجموعة أخرى من المستخدمين (بما في ذلك جميع العاملين في المكاتب والمستخدمين المنزليين) بحماية البيانات الشخصية لمنع التلف أو الحذف أو التسرب. تنشأ مشكلة حماية المجلدات والملفات الشخصية حتمًا عندما يعمل العديد من الأشخاص على الكمبيوتر. يمكن أن يكون هذا في المنزل ، عندما تحتاج إلى حماية أفراد الأسرة الآخرين (على سبيل المثال ، طفل) من المعلومات غير المخصصة لهم ، وفي العمل ، حيث حتى لو كان لكل مستخدم جهاز الكمبيوتر الخاص به ، فإن المواقف تكون ممكنة عندما يكون موظف آخر سوف تحتاج إلى إجراء بعض العمليات. في كلتا الحالتين ، ليست هناك حاجة لإظهار مواد العمل الخاصة بك للغرباء ، وليس على الإطلاق لأنها مصنفة على أنها "سرية للغاية". كل شيء أبسط بكثير: لا أحد يحب التدخل الخارجي في شؤونهم. بالإضافة إلى ذلك ، بعد حظر الوصول إلى المجلدات والملفات الخاصة بك ، لا داعي للقلق من حدوث شيء لهم من خلال خطأ مستخدم آخر (غير مدرب بشكل كافٍ) أو سيتم استخدامها بشكل غير قانوني ، وهو ، للأسف ، ممكن تمامًا إذا كانت المواد ذات قيمة تجارية.

بشكل عام ، مسألة تقييد الوصول المعقول معقدة للغاية ومتعددة الأوجه ، ومن المستحيل حلها بدون تطبيقات مناسبة. هذه المقالة مخصصة لمثل هذه التطبيقات.

برامج تقييد الوصول

نطاق التطبيقات لتقييد الوصول المقدم في السوق واسع جدًا ويغطي متنوعًا منتجات البرمجيات... بعضها يحظر الوصول إلى إعدادات نظام التشغيل ، والبعض الآخر يسمح لك بالتحكم في الوصول إلى الأجهزة المختلفة ، والبعض الآخر يحظر الكمبيوتر تمامًا في غياب المستخدم ، والرابع يضمن إخفاء البيانات الشخصية. في كثير من الأحيان ، يتم الجمع بين هذه القدرات في مجموعة أو أخرى ، وهو أمر مفهوم تمامًا ، لأن العديد من المستخدمين يحتاجون إلى تقييد الوصول في عدة اتجاهات لحل المهام التي يواجهونها.

منع الوصول إلى إعدادات نظام التشغيل وبيانات النظام

تسمح لك أدوات Windows المدمجة بفرض بعض القيود على وصول المستخدم إلى إعدادات نظام التشغيل وبيانات النظام عن طريق إدارة سياسة الأمان المحلية (لوحة التحكم => أدوات إدارية => سياسة الأمان المحلية). على وجه الخصوص ، يمكنك منع تغيير كلمة المرور الحسابوتثبيت برامج تشغيل الطابعة ، وتقييد قائمة التطبيقات التي يمكن استخدامها ، وما إلى ذلك ، ومع ذلك ، فإن قائمة المعلمات المقيدة ليست طويلة.

في الوقت نفسه ، من الناحية العملية ، من أجل ضمان التشغيل المستقر للنظام ، غالبًا ما يكون مطلوبًا تقييد قدرات المستخدمين بشكل أكبر ، والذي لا يمكن القيام به إلا بمساعدة أدوات مساعدة عالية التخصص مصممة للتحكم في الوصول إلى الكمبيوتر . سنلقي نظرة على Security Administrator و WinLock و Deskman و My Simple Desktop كأمثلة. أكثرها إثارة للاهتمام هي الأداة المساعدة Security Administrator ، والتي تسمح لك بتقييد الوصول إلى الجميع إعدادات مهمةوركزت على مسؤولي النظام. أقل وظائف برنامج My Simple Desktop ، لكنه مجاني للاستخدام الشخصي وله إمكانيات كافية لبعض المستخدمين المنزليين ، ويمكنك إتقانه في غضون ثوان.

مسؤول الأمن 12.0

المطور: Getfreefile

حجم التوزيع: 1.85 ميجا بايت

العمل تحت السيطرة: Windows 9x / Me / NT 4/2000 / XP / 2003 / Vista

طريقة التوزيع http://www.softheap.com/download/secagent.zip)

سعر: 69 دولارًا أمريكيًا

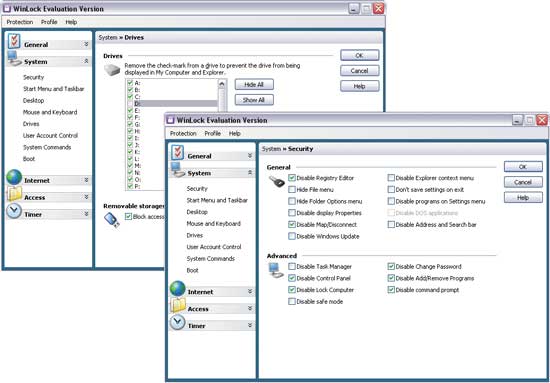

Security Administrator هو حل احترافي لإدارة الوصول إلى جهاز كمبيوتر ، والذي يسمح لك بتقييد الوصول إلى جهاز كمبيوتر وجميع إعداداته المهمة (الشكل 1) ككل وللمستخدمين الفرديين. من الممكن أيضًا حظر جهاز الكمبيوتر الذي تم تشغيله تمامًا في حالة عدم وجود المستخدم. بالإضافة إلى قيود الإعداد ، يمكن استخدام الأداة للتحكم في عمل المستخدمين على الكمبيوتر ، حيث إنها تحتفظ بإحصائيات حول استخدام الشبكة المحلية والإنترنت وما إلى ذلك.

أرز. 1. تقييد الوصول إلى إعدادات النظام وإخفاء محركات الأقراص

في مسؤول الأمن

يفيد هذا الحل في تحديد نطاق واسع من قيود الوصول. بفضل مساعدتها ، من السهل تقييد الوصول إلى إعدادات سطح المكتب (حظر تغيير خصائص العرض ، وإخفاء رموز معينة ، وما إلى ذلك) وتعطيل بعض عناصر قائمة ابدأ ، وإخفاء شريط المهام (كل العناصر الفردية فقط). وأيضًا حظر تثبيت / إلغاء تثبيت التطبيقات وتقييد إمكانيات المستخدمين عند العمل على الإنترنت: حظر تغيير إعدادات Internet Explorer وتنزيل الملفات والوصول إلى الإنترنت من التطبيقات وما إلى ذلك. هناك أيضًا فرص كثيرة لحماية إعدادات النظام الهامة من التغييرات - على سبيل المثال ، يمكنك حظر تحرير سجل النظام وتفعيل وضع DOS وتثبيت برامج تشغيل جديدة وإضافة / إزالة الطابعات ونسخ / نقل الملفات في مجلدات النظام وحذف الملفات والمجلدات من مجلد جهاز الكمبيوتر ... وأيضًا إخفاء لوحة التحكم والطابعات واتصالات الشبكة وأمر التشغيل من قائمة ابدأ. إذا لزم الأمر ، يمكن إخفاء لوحة التحكم ليس تمامًا ، ولكن جزئيًا عن طريق إخفاء العناصر الأكثر أهمية من وجهة نظر التغييرات غير المصرح بها ، مثل "النظام" و "خصائص العرض" و "الشبكة" و "كلمات المرور" و "الطابعات ". من السهل إخفاء محركات الأقراص المحلية والشبكة و USB ، وحظر نسخ الأقراص المضغوطة وتشغيلها تلقائيًا ، وحظر استخدام الملفات الساخنة مفاتيح الويندوزوتشغيل تطبيقات محددة ، وكذلك إخفاء المجلدات المحددة - ستصبح هذه المجلدات غير مرئية في مجلد My Computer ، Explorer و مربعات الحوارفتح / حفظ تطبيقات Windows.

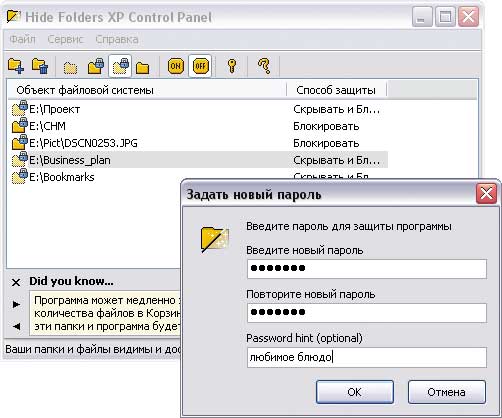

WinLock 5.0

المطور: كريستال لأنظمة المكاتب

حجم التوزيع: 2.65 ميجابايت

العمل تحت السيطرة: Windows 95/98 / Me / NT 4.0 / 2000 / XP / Vista

طريقة التوزيع: برنامج تجريبي (عرض تجريبي لمدة 30 يومًا - http://www.crystaloffice.com/winlock.exe)

سعر WinLock - 21.95 دولارًا WinLock Professional - 31.95 دولارًا

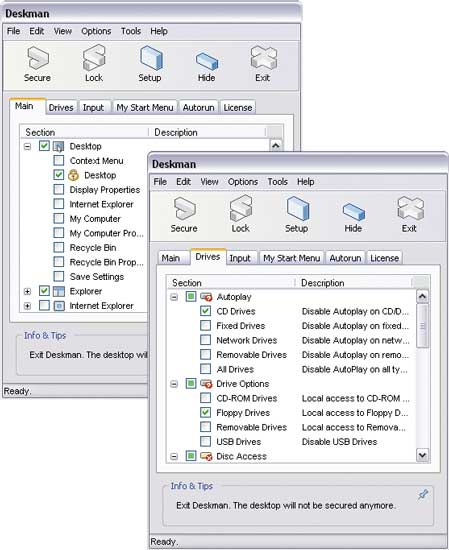

WinLock هو حل مناسب لتقييد الوصول إلى موارد النظام الهامة (الشكل 2) وبيانات المستخدم ، بما في ذلك عن بعد. يتم تقديم البرنامج في نسختين: WinLock الأساسي و WinLock Professional الموسع (إمكانيات الإصدار الأساسي لا تسمح بتقييد الوصول إلى موارد الويب واستخدام التشفير).

أرز. 2. تقييد الوصول إلى إعدادات النظام وإخفاء محركات الأقراص

في WinLock

باستخدام هذا الحل ، يمكنك رفض الوصول إلى سجل النظام ، والاختباء في أوامر قائمة ابدأ للوصول إلى لوحة التحكم والطابعات و اتصالات الشبكةوحظر الوصول تمامًا إلى مجلدات النظام المقابلة وبعض المجلدات الأخرى ("جهاز الكمبيوتر" ، "المستندات" ، سلة المحذوفات ، وما إلى ذلك). وأيضًا وضع حظرًا على حظر الكمبيوتر وجعل من المستحيل تغيير إعدادات شريط المهام وإعدادات العرض ، اعدادات الشبكة، إضافة / إزالة البرامج من قائمة ابدأ وإعادة تسمية الرموز على سطح المكتب. من السهل أيضًا وضع المحظورات على تنشيط وضع DOS وتمهيد Windows الوضع الآمنوحظر مفاتيح اختصار Windows (Alt + Ctrl + Del ، Alt + Tab ، Ctrl + Esc ، إلخ). إذا كنت ترغب في ذلك ، يمكنك حتى تقييد التحكم في النوافذ (على سبيل المثال ، حظر تغيير حجمها ونقلها). يوجد برنامج ومجموعة أدوات لمنع الوصول إلى الوسائط القابلة للإزالة (محركات الأقراص المضغوطة / أقراص DVD وأجهزة USB وما إلى ذلك) وإخفاء عرض أقراص معينة في مجلد "جهاز الكمبيوتر" والمستكشف. يمكنك حظر تشغيل تطبيقات معينة (مديرو التنزيل والألعاب وما إلى ذلك) ورفض الوصول إلى ملفات ومجلدات معينة (لا يمكن فتح الأولى للعرض أو التحرير ، ولا يمكن فتح الثانية أو إعادة تسميتها أو حذفها). وأيضًا لمنع الوصول إلى موارد الويب المشكوك فيها (استنادًا إلى القائمة البيضاء للمواقع المسموح بها والقائمة السوداء للمحظورات الكلمات الدالة) ووضع حدودًا للوقت الذي يمكن فيه لمستخدمين محددين استخدام الكمبيوتر.

Deskman 8.1.0 تحديث

المطور: برمجيات أنفيبيا

حجم التوزيع: 1.03 ميجا بايت

العمل تحت السيطرة: Windows 2000/2003 / XP / Vista

طريقة التوزيع: برنامج تجريبي (عرض تجريبي لمدة 30 يومًا - http://www.anfibia-soft.com/download/deskmansetup.exe)

سعر: رخصة شخصية - 25 يورو ؛ رخصة تجارية - 35 يورو

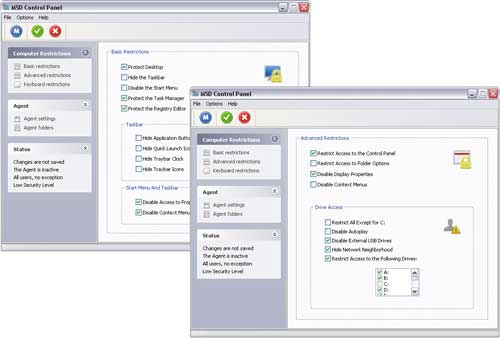

Deskman هي أداة بسيطة لتنظيم الوصول إلى الكمبيوتر وإعداداته (الشكل 3) ، والتي تسمح لك بحظر جهاز الكمبيوتر بالكامل (بما في ذلك لوحة المفاتيح والماوس وسطح المكتب) أو تقييد الوصول إلى وظائف معينة (القيود الفردية ممكنة لمستخدمين مختلفين ).

أرز. 3. وضع قيود في Deskman

باستخدام هذا الحل ، يمكنك تقييد الوصول إلى إعدادات سطح المكتب (على سبيل المثال ، حظر تغيير خصائص العرض ، وحذف الرموز ، واستدعاء قائمة السياق ، وما إلى ذلك) ، مستكشف Windows، وشريط المهام ، وإعدادات Internet Explorer ، ومنع التغييرات التي تطرأ على العناصر المختلفة في قائمة "ابدأ". وأيضًا تقييد الوصول إلى لوحة التحكم وإعدادات النظام المهمة الأخرى - على سبيل المثال ، حظر حذف محركات أقراص الشبكة ، ومنع إعادة التشغيل وإيقاف تشغيل الكمبيوتر ، وما إلى ذلك. إذا لزم الأمر ، فمن السهل حظر كل أو بعض مفاتيح اختصار Windows (Alt + Ctrl + Del ، Alt + Tab ، Ctrl + Esc ، إلخ) وتكوين الأداة المساعدة الحذف التلقائيإدخالات جديدة من التشغيل التلقائي لمنع الفيروسات وبرامج الإعلانات المتسللة ووحدات برامج التجسس. من الممكن وضع حظر على استخدام محدد محركات الأقراص الصلبةوالوسائط القابلة للإزالة (محركات الأقراص المضغوطة / أقراص DVD وأجهزة USB ومحركات الأقراص المرنة وما إلى ذلك) ، مما يحظر التشغيل التلقائي للأقراص المضغوطة وحرقها. يمكنك إعداد قيود من خلال ملفات تعريف محددة مسبقًا (هذا أكثر ملاءمة للمبتدئين وأسرع بكثير) أو يدويًا.

My Simple Desktop 2.0

المطور: برمجيات أنفيبيا

حجم التوزيع: 1.76 ميجا بايت

العمل تحت السيطرة: Windows XP / Vista

طريقينتشر: My Simple Desktop Office Edition و My Simple Desktop School Edition - برنامج تجريبي (عرض توضيحي لمدة 30 يومًا - http://www.mysimpledesktop.com/downloads.sm.htm) ؛ My Simple Desktop Home Edition - برنامج مجاني (http://www.mysimpledesktop.com/download/msdsetup_home.exe)

سعر: My Simple Desktop Office Edition - 32 يورو ؛ إصدار My Simple Desktop School - 20 يورو ؛ My Simple Desktop Home Edition - مجاني (للاستخدام الشخصي فقط)

سطح المكتب البسيط الخاص بي هو جدا برنامج بسيطلتقييد الوصول إلى الكمبيوتر وإعداداته (الشكل 4). يتم تقديمه في ثلاثة إصدارات: إصدار My Simple Desktop Office Edition المدفوع وإصدار My Simple Desktop School Edition وإصدار My Simple Desktop Home Edition المجاني (خيارات الإصدارات متطابقة تمامًا).

أرز. 4. تعيين قيود الوصول في My Simple Desktop

باستخدام هذه الأداة المساعدة ، يمكنك حماية سطح المكتب وشريط المهام وقائمة ابدأ من التغييرات ، مما يجعل من المستحيل إجراء تغييرات على إعدادات العرض وقائمة سياق المستكشف. وأيضًا رفض الوصول إلى لوحة التحكم وخصائص المجلد وسجل النظام وحظر استخدام مفاتيح الاختصار للويندوز وزر الماوس الأيمن. فيما يتعلق بتقييد الوصول إلى الأجهزة ، هناك حظر على استخدام محركات الأقراص الثابتة وأجهزة USB الخارجية ، وكذلك إخفاء محركات أقراص الشبكة ومنع التشغيل التلقائي للقرص المضغوط. إذا لزم الأمر ، يمكنك تعيين حد لوقت استخدام الكمبيوتر - نفس الشيء لجميع المستخدمين ، باستثناء المسؤول. يتم تكوين القيود عن طريق تعيين أحد ملفات التعريف المحددة مسبقًا أو يدويًا.

تقييد الوصول إلى الأجهزة

لا تسمح لك الآليات المضمنة لتوزيع حقوق الوصول وتعيين سياسات الأمان في أنظمة تشغيل عائلة Windows (باستثناء نظام التشغيل Windows Vista) بالتحكم في وصول المستخدمين الآخرين إلى الأجهزة التي يحتمل أن تكون خطرة (أجهزة USB ومحركات الأقراص المضغوطة / أقراص DVD ، منافذ FireWire والأشعة تحت الحمراء ، وما إلى ذلك). بالطبع ، يمكنك تعطيل مثل هذه الأجهزة في BIOS ، لكن هذا ليس خيارًا ، لأنه من أجل العمل مع جهاز معطل (إذا لزم الأمر) ، سيتعين عليك الرجوع إلى BIOS في كل مرة وإعادة تمكينه ، والذي طويلة جدًا وغير مريحة جدًا.

من المنطقي للغاية التحكم في الوصول إلى الأجهزة باستخدام تطبيقات إضافية ، والتي يمكن أن تكون مختلفة تمامًا. في كثير من الأحيان ، يتم توفير القدرة على إخفاء الأجهزة أو حظرها في الأدوات المساعدة المصممة للتحكم في الوصول إلى إعدادات نظام التشغيل ، بما في ذلك تلك التي درسناها. صحيح أن احتمالات تقييد الوصول إلى الأجهزة فيها ضئيلة: يمكنك التحكم في الوصول بعيدًا عن جميع الأجهزة الخطرة ، ونحن لا نتحدث عن التحكم في الوسائط. المرافق - حواجز الوصول إلى الأجهزة والحلول المتخصصة لحماية النظام من تسرب معلومات الشركة - لديها وظائف أكثر بكثير في هذا الصدد. على سبيل المثال ، سننظر في برامج DeviceLock و USB Lock Standard و ID Devices Lock. أكثرها وظيفية هو برنامج DeviceLock ، والذي يمكنك من خلاله التحكم (وليس فقط منع) وصول المستخدمين الفرديين ومجموعات المستخدمين إلى أي أجهزة يحتمل أن تكون خطرة (وحتى الوسائط) ، ولكنه يستهدف بشكل أساسي مسؤولي النظام . تعد قدرات الأداتين الأخريين أكثر تواضعًا ، لكنها كافية تمامًا لمعظم المستخدمين.

DeviceLock 6.3

المطور: CJSC "Smart Line Inc."

حجم التوزيع: 39.7 ميجابايت

العمل تحت السيطرة: Windows NT / 2000 / XP / Vista

طريقة التوزيع: برنامج تجريبي (عرض تجريبي لمدة 30 يومًا - http://www.devicelock.com/ru/dl/download.html)

سعر: 1300 فرك.

DeviceLock هو حل متخصص لتنظيم نظام حماية تسرب معلومات الشركة الذي يسمح لك بالتحكم في الوصول إلى مجموعة كاملة من الأجهزة التي يحتمل أن تكون خطرة: منافذ USB ، ومحركات الأقراص المرنة ، ومحركات الأقراص المضغوطة / أقراص DVD ، بالإضافة إلى FireWire ، ومنافذ الأشعة تحت الحمراء ، والمنافذ المتوازية والمتسلسلة ومحولات Wi-Fi و Bluetooth ومحركات الأشرطة وأجهزة المساعد الرقمي الشخصي والهواتف الذكية والشبكات والطابعات المحلية ومحركات الأقراص الداخلية والخارجية القابلة للإزالة ومحركات الأقراص الثابتة. البرنامج له نظام مركزي جهاز التحكم، مما يتيح الوصول إلى جميع الوظائف من محطة عمل مسؤول النظام. يتم تنفيذ هذه الإدارة باستخدام وحدة تحكم إضافية في DeviceLock Enterprise Manager أو من خلال سياسات مجموعة Actvie Directory ، والتي تتيح لك تثبيت قفل الجهاز تلقائيًا على أجهزة الكمبيوتر الجديدة المتصلة بـ شبكة الشركة، وقم بإجراء التكوين لأجهزة الكمبيوتر الجديدة في الوضع التلقائي.

إما أن يكون الحظر الكامل لنوع معين من الأجهزة ممكنًا ، أو جزئيًا ، أي وفقًا للقائمة البيضاء للوسائط (الشكل 5) ، حيث يُسمح بالوصول إلى بعض الوسائط على الرغم من حظر نوع الجهاز المقابل . يمكنك أيضًا تعيين وضع القراءة فقط وحماية الأقراص من التنسيق العرضي أو المتعمد. يتم توفير تعيين حقوق الوصول المختلفة للأجهزة ومنافذ الإدخال / الإخراج للمستخدمين الفرديين ومجموعات المستخدمين ، مع القدرة على ضبط التحكم اعتمادًا على الوقت واليوم من الأسبوع. إذا لزم الأمر ، يمكنك تسجيل جميع إجراءات المستخدم بالأجهزة والملفات (النسخ والقراءة والحذف وما إلى ذلك) عن طريق إجراء النسخ الاحتياطي.

![]()

أرز. 5. تكوين قيود الوصول إلى الأجهزة وفقًا لـ

مع قائمة بيضاء بالوسائط في DeviceLock

USB Lock Standard 3.4.1

المطور: Advanced Systems International SAC

حجم التوزيع: 2.02 ميجابايت

العمل تحت السيطرة: Windows XP / Vista

طريقة التوزيع: برنامج تجريبي (عرض تجريبي لمدة 10 أيام - http://www.advansysperu.com/down_st.php)

سعر: 44 دولارًا

يعد USB Lock Standard أداة ملائمة لمنع الوصول (الشكل 6) إلى جميع أنواع الوسائط القابلة للإزالة: منافذ USB (أقراص USB ، وأجهزة iPod ، ومشغلات MP3 ، وما إلى ذلك) ، وأجهزة Zip ، ومحركات الأقراص المرنة ، ومحركات الأقراص المضغوطة / أقراص DVD ، ومحولات Bluetooth وقارئات البطاقات الذكية (CF ، SD ، MMC ، XD ، إلخ). يسمح لك بحظر الوصول تمامًا إلى الأجهزة المحددة أو القيام بذلك جزئيًا عن طريق فتح الوصول إلى الأجهزة المصرح بها. لإلغاء الحظر ، تحتاج إلى معرفة كلمة مرور أو مفتاح USB. يتم تسجيل العمليات مع الأجهزة غير المحظورة في السجلات.

أرز. 6. منع الوصول

إلى محركات الأقراص المضغوطة / أقراص DVD في معيار قفل USB

قفل أجهزة معرف 1.2

المطور: ID Security Suite

حجم التوزيع: 1.47 ميجابايت

العمل تحت السيطرة: Windows 98 / NT / 2000 / XP / Vista

طريقة التوزيع http://www.idsecuritysuite.com/files/iddeviceslocksetup.exe)

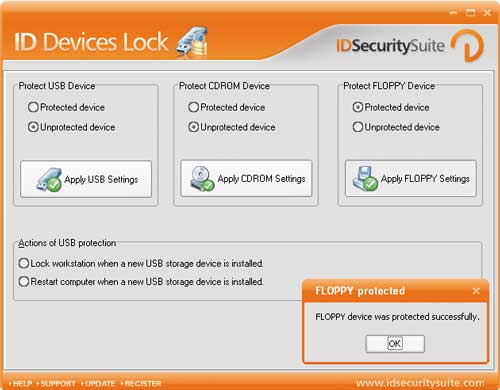

سعر: 37 دولارًا أمريكيًا

ID Devices Lock هو أداة مساعدة بسيطة لتقييد الوصول (الشكل 7) إلى أجهزة USB ومحركات الأقراص المضغوطة ومحركات الأقراص المرنة عن طريق حظر نسخ البيانات إليها ، مما يسمح لك بمنع تسرب المعلومات على الوسائط المحمولة. لإلغاء المنع ، مطلوب معرفة كلمة المرور.

أرز. 7. تقييد الوصول إلى محرك الأقراص في ID Devices Lock

حجب كامل للكمبيوتر في حالة عدم وجود المستخدم

أسهل طريقة لمنع الوصول إلى جهاز كمبيوتر قيد التشغيل هي تعيين كلمة مرور لشاشة التوقف ، ولكن هذا ليس الخيار الأفضل ، حيث يمكن إزالة كلمة المرور من شاشة التوقف دون أي مشاكل عند إعادة التشغيل. يعد حظر الكمبيوتر تمامًا باستخدام خاص أكثر موثوقية أدوات البرمجياتهذا سيجعل من المستحيل الوصول إلى أي عنصر من عناصر الكمبيوتر ، بما في ذلك لوحة المفاتيح والماوس وسطح المكتب. بعد ذلك ، سيكون من المستحيل عرض أي معلومات عنها وتشغيل التطبيقات والوصول إلى الملفات والمجلدات (بما في ذلك الملفات والمجلدات المفتوحة حاليًا) وحتى إعادة تشغيل الكمبيوتر عن طريق الضغط على مجموعة لوحة المفاتيح Ctrl + Alt + Del. لا يمكنك إلغاء قفل جهاز الكمبيوتر الخاص بك إلا إذا كنت تعرف كلمة مرور المستخدم ، ولن تؤدي إعادة التشغيل البسيطة (حتى في الوضع الآمن) أو انقطاع التيار الكهربائي إلى إزالة الحماية.

عادةً ما يتم توفير مثل هذا الحظر للكمبيوتر بمساعدة الأدوات المساعدة المتخصصة للغاية: Desktop Lock و Lock My PC وما شابه ، ولكن يمكن أيضًا توفير هذه الإمكانات في البرامج المصممة لتعيين أنواع مختلفة من قيود الوصول ، لا سيما في Security Administrator و ديكمان.

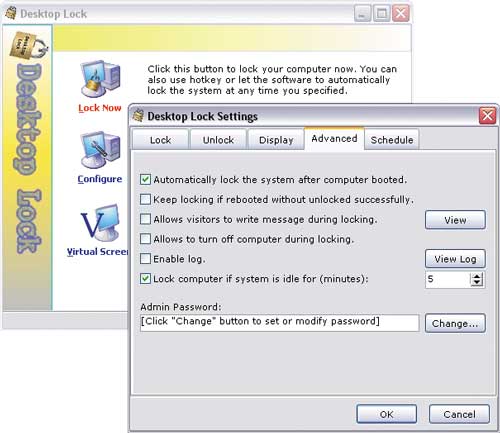

قفل سطح المكتب 7.2.1

المطور: برنامج TopLang

حجم التوزيع: 792 كيلو بايت

العمل تحت السيطرة: Windows NT / 2000 / XP / 2003 / Vista

طريقة التوزيع: برنامج تجريبي (عرض تجريبي لمدة 15 يومًا - http://www.toplang.com/dlsetup.exe)

سعر: 24.95 دولارًا

Desktop Lock هو أداة مساعدة لتأمين الكمبيوتر (الشكل 8) عندما يكون المستخدم بعيدًا. يتم تعيين المنع من الأداة المساعدة نفسها عن طريق الضغط على مجموعة مفاتيح معينة تلقائيًا في وقت يحدده المستخدم أو ، في حالة عدم نشاط المستخدم ، بعد فترة محددة. يمكن أن يكون وضع الكمبيوتر في وضع القفل مصحوبًا بإطلاق شاشة توقف أو تشغيل ملف صوتي أو فيديو ، وهو أمر معقول ، على سبيل المثال ، في المعارض عند عرض العروض التقديمية للشركات. عند القفل ، يتم تعطيل الماوس ويصبح من المستحيل استخدام اختصارات لوحة المفاتيح الرئيسية. للخروج من وضع القفل ، تحتاج إلى الضغط على تركيبة سرية من لوحة المفاتيح أو زر الماوس وإدخال كلمة مرور. إذا كنت ترغب في ذلك ، يمكنك تكوين الأداة المساعدة لتسجيل الرسائل القصيرة من المستخدمين الآخرين الذين جاءوا إلى الكمبيوتر أثناء غياب مالكه ورغبوا في كتابة شيء ما إليه.

أرز. 8. تكوين إعدادات قفل الكمبيوتر في قفل سطح المكتب

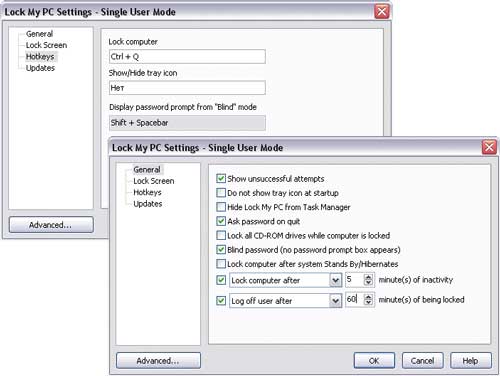

قفل جهاز الكمبيوتر الخاص بي 4.7

المطور: معامل FSPro

حجم التوزيع: 1.4 ميجا بايت

العمل تحت السيطرة: Windows 2000 / XP / 2003 / Vista

طريقة التوزيع: برنامج كومبيوتري (عرض تجريبي لمدة 30 يومًا - http://www.fsprolabs.com/download/distr/lmpc.zip)

سعر: الترخيص الشخصي - 19.95 دولارًا ؛ رخصة تجارية - 29.95 دولار

Lock My PC هي أداة لتأمين الكمبيوتر (الشكل 9) أثناء غياب المستخدم. يعد قفل جهاز الكمبيوتر الخاص بك أمرًا سهلاً - ما عليك سوى النقر نقرًا مزدوجًا فوق الرمز المقابل في علبة النظام أو الضغط على مجموعة لوحة مفاتيح خاصة. الحجب التلقائي ممكن بعد وقت محدد من عدم نشاط المستخدم. عند القفل ، يتم تعطيل الماوس ومحركات الأقراص المضغوطة / أقراص DVD (سيمنعك ذلك من إزالة الأقراص المضغوطة منها) ويصبح من المستحيل استخدام تركيبات لوحة المفاتيح الرئيسية: Ctrl + Alt + Del ، Alt + Tab ، إلخ. على جهاز كمبيوتر مقفل ، أي ، بما في ذلك الصور التي تم إنشاؤها ذاتيًا بتنسيقات GIF و JPEG و BMP و GIF المتحركة. يمكنك إلغاء قفل جهاز الكمبيوتر الخاص بك فقط إذا كنت تعرف كلمة مرور المستخدم أو المسؤول.

أرز. 9. تكوين إعدادات تأمين الكمبيوتر في Lock My PC

حماية المعلومات الشخصية

هناك عدة طرق لحماية البيانات الشخصية من الوصول غير المصرح به: يمكنك ضغط المجلدات والملفات في أرشيف محمي بكلمة مرور ؛ إخفائها؛ ضع في مجلد سري ، سيتم إغلاق الوصول إليه للمستخدمين الآخرين بكلمة مرور ؛ قم بتشفير أو إنشاء قرص مشفر افتراضي ، حيث يمكنك كتابة المواد السرية الخاصة بك. يعتمد اختيار الطريقة الأكثر تفضيلاً على الموقف ، ومع ذلك ، في معظم الحالات ، يكون الخيار الأفضل هو إخفاء المجلدات والملفات وتشفيرها ، لذلك في هذه المقالة سنقتصر على هذه المجلدات فقط.

من الناحية النظرية ، يمكنك إخفاء المجلدات والملفات باستخدام ملف قدرات Windows- لهذا ، يكفي تمكين خاصية "Hidden" في خصائص الكائنات المقابلة. المجلدات والملفات المخفية بهذه الطريقة لن تكون مرئية في Explorer لمستخدمي النظام الآخرين ، ولكن فقط في حالة "عدم إظهار الملفات المخفيةوالمجلدات ". من حيث المبدأ ، قد يكون هذا كافيًا لحماية البيانات من المستخدمين غير المدربين. ومع ذلك ، فإن الكائنات المخفية بهذه الطريقة ستكون مرئية في التطبيقات التي لا تستخدم مربع الحوار القياسي لعرض الملفات والمجلدات (FAR ، Total Commander ، إلخ) ، لذا فإن هذه الحماية ليست جيدة جدًا.

هناك خيار أكثر أمانًا لحماية بياناتك باستخدام Windows المدمج وهو استخدام نظام تشفير الملفات (EFS) ، والذي يسمح لك بتشفير الملفات عن طريق تمكين خيار تشفير المحتوى لحماية البيانات لهم في Explorer (خصائص => عام => متقدم). من المستحيل قراءة الملفات المشفرة بهذه الطريقة دون معرفة كلمة المرور ، لكن نظام EFS يسمح لك بحماية المجلدات والملفات فقط في نظام الملفات NTFS.

لهذه الأسباب ، من الأفضل استخدام الأدوات المساعدة المتخصصة لحماية المجلدات والملفات الشخصية. ستسمح لك هذه الحلول بإخفاء المجلدات والملفات بشكل أكثر موثوقية (لن تكون مرئية عند تعطيل مربع الاختيار "عدم إظهار الملفات والمجلدات المخفية") ، بالإضافة إلى حظر الوصول إليها. علاوة على ذلك ، توفر بعض هذه الأدوات أيضًا القدرة على تشفير البيانات ، مما يضمن حمايتها من المستخدمين الآخرين حتى عند تمهيد ويندوزفي الوضع الآمن ، التمهيد في نظام تشغيل آخر أو على كمبيوتر آخر (إذا كان HDDمع المعلومات المحمية). سنلقي نظرة على Folder Lock و Folder Guard و Hide Folders XP كأمثلة. الأول يوفر أكثر مستوى عالحماية البيانات المشفرة ، يوفر الثاني بالإضافة إلى ذلك أدوات لحماية إعدادات نظام التشغيل الأساسية من التغييرات. تعد حزمة Hide Folders XP أدنى بشكل ملحوظ من الحلول المذكورة في قدراتها ، ولكنها تحتوي على واجهة باللغة الروسية ويتم تقديمها للمستخدمين الناطقين بالروسية بسعر مغرٍ للغاية.

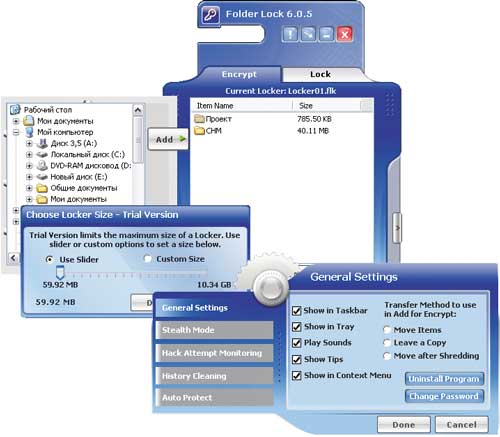

فولدر لك 6.0.1

المطور: NewSoftware Professionals، Inc.

حجم التوزيع: 2.78 ميجابايت

العمل تحت السيطرة: Windows 2000 / XP / 2003 / Vista

طريقة التوزيع: برنامج تجريبي (عرض تجريبي لمدة 20 يومًا - http://dl.filekicker.com/nc/file/130083-0M78/folder-lock.exe)

سعر: 35.95 دولار

Folder Lock هو حل فعال وموثوق به لحماية الملفات والمجلدات الشخصية (الشكل 10) والأقراص عن طريق تعيين كلمة مرور عليها ، والاختباء والتشفير (خوارزمية AES بمفتاح 256 بت). لمزيد من الأمان في هذا القراريُسمح باستخدام الحظر والتشفير في نفس الوقت - لا يتم عرض الملفات المحمية بهذه الطريقة في المستكشف وفي التطبيقات ولا يمكن الوصول إليها تمامًا ، نظرًا لأنه من المستحيل الوصول إليها دون معرفة كلمة المرور حتى عند التمهيد في DOS ، في آمن وضع الويندوز، على نظام تشغيل مختلف أو جهاز كمبيوتر مختلف. في حالة نسيان كلمة المرور ، يمكن الوصول إلى البيانات باستخدام مفتاح التسجيل. يمكن العثور على البيانات الأصلية التي تحتاج إلى الحماية ليس فقط على القرص الصلب ، ولكن أيضًا على وسائط USB ، وبطاقات الذاكرة ، أقراص CD-RWوالأقراص المرنة وأجهزة الكمبيوتر المحمولة. ويمكن تنفيذ عملية تثبيت الحماية المقدمة تلقائيًا في حالة عدم نشاط الكمبيوتر. في وضع التخفي الخاص ، يمكن للبرنامج إخفاء جميع الآثار التي تشير إلى تثبيت حماية البيانات على الكمبيوتر: فهو يمنع عرض الاختصارات الخاصة به على سطح المكتب وفي قائمة ابدأ ، ويخفي بيانات التثبيت / إلغاء التثبيت في القسم المقابل من لوحة التحكم ، يمسح التاريخ وتبادل البيانات العازلة ، إلخ. بالإضافة إلى ذلك ، من أجل قدر أكبر من الأمان ، يحتفظ البرنامج بسجل لجميع كلمات المرور التي تم إدخالها دون جدوى لإزالة الحماية ، مما يسمح للمستخدم بالتسجيل في الوقت المناسب لمظاهر الاهتمام غير الصحي بجهاز الكمبيوتر الخاص به من المستخدمين الآخرين.

أرز. 10. العمل مع المجلدات المحمية في حزمة Folder Lock

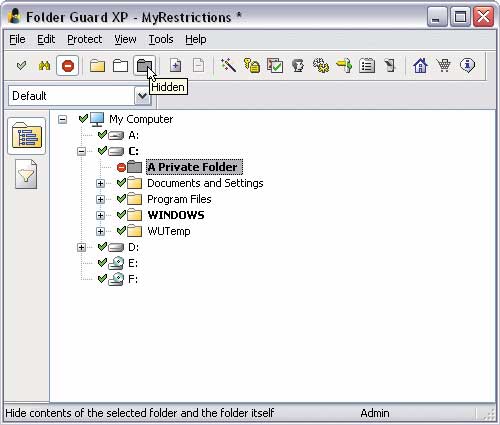

فولدر جارد - Folder Guard 7.6.2

المطور: WinAbility Software Corporation

الحجمعدة التوزيع: إصدارات Folder Guard و Folder Guard x64 Edition - 1.8 ميجابايت ؛ فولدر جارد الإصدار المحترف - 2.5 ميجا بايت

العمل تحت السيطرة: Windows 2K / XP / 2003 / Vista

طريقة التوزيع: برنامج تجريبي (عرض تجريبي لمدة 30 يومًا - http://www.winability.com/folderguard/editions.htm)

سعرإصدارات Folder Guard و Folder Guard x64 Edition - 39.95 دولارًا Folder Guard Professional Edition - 59.95 دولارًا

Folder Guard هو حل بسيط ومناسب لتقييد الوصول إلى المجلدات والملفات ، وكذلك منع الوصول إلى عدد من إعدادات Windows. يأتي بثلاثة إصدارات: Folder Guard Editions و Folder Guard x64 Edition و Folder Guard Professional Edition. الإصدار الأول يعمل في 32 بت إصدارات Windows، والثاني - في 64 بت ، والثالث - في كليهما.

يتم تقييد الوصول إلى البيانات الشخصية عن طريق إخفائها (الشكل 11) ، أو ضبط وضع "القراءة فقط" أو الحظر. في هذه الحالة ، يتم تنفيذ الإخفاء بطريقتين: يمكنك إخفاء المجلدات والملفات ، أو تعيينها فارغة (فارغة). في الحالة الثانية ، ستكون المجلدات مرئية ، ولكن عند فتحها ، ستكون فارغة ، على الرغم من أنها تحتوي في الواقع على معلومات - خيار الحماية هذا مناسب للمعيار مجلدات Windows، سيشير إخفاؤها الكامل إلى حظر المعلومات الموجودة على الكمبيوتر ، وهو أمر غير مرغوب فيه. لن تكون المجلدات المحمية بدون كلمة مرور متاحة لمستخدمي النظام الآخرين حتى عندما يقوم Windows بالتمهيد في الوضع الآمن ، على الرغم من أن هذا سيتطلب بعض الإعدادات في البرنامج. في حالة نسيان كلمة المرور الخاصة بك ، يمكنك استعادتها باستخدام أداة استرداد الطوارئ المجانية (http://www.winability.com/folderguard/eru.htm). أيضًا ، يمكن للبرنامج العمل في وضع التخفي ، حيث سيتم إخفاء الاختصارات والملفات الخاصة به.

أرز. 11. إخفاء مجلد في Folder Guard

باستخدام Folder Guard ، يمكنك أيضًا حماية إعدادات نظام التشغيل الأساسية من التعديلات (الشكل 12) - على وجه الخصوص ، حظر الوصول القريب إلى خصائص شريط المهام ، وقائمة ابدأ وعدد من النوافذ الأخرى ، وحظر حفظ خصائص العرض (إذا كان لديهم تم تغييرها) ، ومنع مجلدات خصائص التغيير و إعدادات الإنترنت Explorer ، لا تظهر الرموز على سطح المكتب. وأيضًا لمنع تغيير المعلمات الحاسمة لتشغيل النظام عن طريق إغلاق الوصول إلى لوحة التحكم ووضع سلسلة من المحظورات: الوصول إلى سجل النظام، إضافة / إزالة الطابعات ، باستخدام الأمر "تشغيل" ، إلخ. يمكنك أيضًا إخفاء أقراص معينة في "جهاز الكمبيوتر" و "المستكشف" ومربعات الحوار "فتح / حفظ" القياسية وحظر النسخ على الأقراص المضغوطة / أقراص DVD. لمستخدمين مختلفين ، مجموعة مختلفة من هذه القيود ممكنة.

أرز. 12. وضع قيود على الوصول إلى إعدادات Windows

في Folder Guard

إخفاء المجلدات XP 2.9.8

المطور: معامل FSPro

حجم التوزيع: 1.23 ميجا بايت

العمل تحت السيطرة: Windows 2000 / XP / 2003 / Vista

طريقة التوزيع: برنامج تجريبي (عرض تجريبي لمدة 30 يومًا - http://www.fsprolabs.com/download/distr/hfxp.zip)

سعر: 29.95 دولارًا (في متجر Softkey.ru - 400 روبل)

Hide Folders XP هو برنامج بسيط لحماية المجلدات والملفات (الشكل 13) من الوصول غير المصرح به عن طريق إخفائها و / أو حظرها. لن تكون المجلدات المحمية متاحة للمستخدمين الآخرين ، بما في ذلك مسؤول النظام ، حتى عندما يقوم Windows بالتمهيد في الوضع الآمن. في هذه الحالة ، لن تتم حماية المجلدات والملفات المحمية من الحذف فحسب ، بل ستتم أيضًا حماية المجلدات التي تحتوي عليها. وحتى لا يخمن المستخدمون الآخرون وجود بيانات محمية على الكمبيوتر ، يمكن للبرنامج حذف آثار الحماية المثبتة ويمكنه إخفاء نفسه (قد لا يظهر في قائمة البرامج التي يتم تنزيلها بشكل متكرر ، ولا تظهر سطر إلغاء التثبيت في لوحة التحكم ، اختبئ في قائمة العمليات الجارية ، وما إلى ذلك).

أرز. 13. العمل مع الملفات المحمية في بيئة Hide Folders XP

يبدو لي أنه في هذه الحالة ، قد تنجح الوصفة التالية: تحتاج إلى إنشاء مجموعتين ، دعنا نسميها PCComission و UserComission.

تضمين أجهزة الكمبيوتر في تكوينها ومستخدمي قسم العمولة ، على التوالي.

بعد ذلك ، قم بإنشاء كائن نهج المجموعة والارتباط بـ OU SUS ، وإزالة حق السياسة المطبق من مجموعة Auth Users ، وإضافته إلى مجموعة PCComission بدلاً من ذلك. بعد ذلك ، في خصائص السياسة ، باستخدام آلية تقييد عضوية المجموعة ، قم باستبعاد مجموعة مجال Domain Users من مجموعة Users المحلية ، ولكن أضف مجموعة UserComission

فاديم ، أشرت إلى أنك مخطئ لأن وصفتك لن تعمل: استبعاد مستخدمي المجال من مجموعة مستخدمي الكمبيوتر المدمج لن يقيد مستخدمي المجال على المدخلات المحليةلهذا الكمبيوتر. هذا كل شئ. لا تشعر بالإهانة ، ولكن "يبدو لي أن ..." يجب أن يتم فحصها من قبل ، وتقديمها كوصفة. تذكر / تحقق من حالة عضوية "Builtin \ Users" النموذجية على جهاز كمبيوتر عضو في مجال AD ، حول الامتيازات ، وأخيراً ...نعم ، وشيء آخر ، لست مضطرًا إلى التدرب على نفسك ، ناهيك عن تقديم المشورة للمسؤول عديم الخبرة لتغيير نموذج مرجع الأمان دون سبب وجيه. أولاً ، بهذا ستجلب المزيد من المشاكلمن الحصول على المكافآت ، وثانيًا - يمكن أن يحرمك من الدعم الفني!

فاديم ، إذا استطعت أن تشرح لي أين أكون مخطئًا ، فسأكون ممتنًا لك. :)

يضاف: فاديم ، وعن موضوع السياسة. حسنًا ، دع UCP يأخذ ما لا يقل عن 10 ميغا بايت في SYSVOL ونفس المبلغ في حاوية AD - وماذا في ذلك؟ تم تحسين النسخ المتماثل ، ولا يقوم العميل بإعادة تنزيل UCP خمس مرات في اليوم ، ولا يغيره المسؤول لأنه لا يوجد شيء للقيام به - أليس كذلك؟ بشكل عام ، من الأفضل إنشاء المزيد من OCP ، وغالبًا - هذه هي الطريقة الوحيدة الممكنة ، بدلاً من البحث في صلصة الخل.

بفضل زوجتي كاتيا ، كليفوجين س.ب. ، كوزلوف س.ف. ، مورافليانيكوف إن إيه ، نيكيتين آي جي ، شابيرو إل في. لعلمي! :)

ديمتري ، في الواقع ، لقد شرحت بالفعل في إحدى المشاركات السابقة لهذا الموضوع: 21 أغسطس 2009 10:26.

حسنًا ، دعنا نذهب مرة أخرى. اشتمل اقتراحي على فكرة التغيير ، باستخدام آلية "المجموعات المقيدة" ، تكوين مجموعة المستخدمين / المستخدمين المحليين على أجهزة كمبيوتر قسم العمولة ، بحيث لا يتمكن مستخدمو قسم المبيعات من تسجيل الدخول إليهم (بعد كل شيء ، فمن خلال العضوية في هذه المجموعة يكون لهم مثل هذا الحق). صحيح ، لقد صاغت هذه الفكرة بشكل عرضي ، وكان من الصحيح عدم "استبعاد مجموعة مجال مستخدمي المجال من مجموعة المستخدمين المحلية" ، ولكن "امسح مجموعة المستخدمين المحلية" ، ولكن لا يغير الجوهر، نظرًا لأن السياسة ، عند تطبيقها ، تقوم فقط بتنظيف المجموعة قبل إضافتها المحددة صراحةً في قسم المجموعات المقيدة. لذلك في هذه الحالة ليس من الضروري تذكر التكوين الافتراضي للمجموعة. على الرغم من أنه لا يضر ؛) وأنا لا أتذكر الامتيازات فحسب ، بل أقترح أيضًا استخدامها ، أي السماح بتسجيل الدخول محليًا.

إذا كنت لا تزال لا تفهم شيئًا ما ، فاسأل على وجه التحديد - سأحاول شرحه بشكل أكثر وضوحًا.

ديمتري ، يمكنني رؤية بعض المكافآت بنفسي. ومن أي مشاكل محددة تحذرني أنا والمسؤولين الآخرين عديمي الخبرة فيما يتعلق بالتغيير في تكوين مجموعة المستخدمين؟

واشرح لي كيف سيؤثر ذلك بحق السماء دعم فني؟ ومن؟

حسنًا ، وعن حجم موضوع السياسة. إذا لم تعثر على وحدة تحكم خلف قناة 128 كيلو ولم يتم نسخها طوال عمر عناصر شواهد القبور تقريبًا ، أثناء فحص البنية التحتية للعميل ، فلن يكون من السهل عليك فهم ما يقلقني ؛) هذا هو على الرغم من أن عدد كائنات نهج المجموعة (GPO) كان أكثر من 100.

وبيانك بأنه "من الأفضل إنشاء المزيد من UCP ، وفي كثير من الأحيان - هذه هي الطريقة الوحيدة الممكنة" ، على سبيل المثال ، ليس واضحًا بالنسبة لي.

أنا مؤيد لوجهة النظر المعاكسة: إذا كان هناك خياران لحل مشكلة ، عن طريق إنشاء مجموعة أو كائن نهج المجموعة ، فأنا أختار الخيار الأول.

من الأنسب بالنسبة لي تنفيذ تفويض السلطة. ومدة عملية التنزيل / تسجيل الدخول تعتمد بشكل مباشر على عدد كائنات نهج المجموعة المستخدمة. لكن ، مرة أخرى ، هذه مسألة ذوق.

آمل أن يتم توضيح الجزء الفني.

ثم ، ديمتري ، بضع كلمات حول أخلاقيات المناقشة.

1. إذا كنت قد أعربت بالفعل عن رأيك حول خطئي ، فأود أن أرى حجة هذا الرأي في نفس المنشور.

2. " لا تشعر بالإهانة ، ولكن "يبدو لي أن ..." يجب أن يتم فحصها من قبل ، وتقديمها كوصفة."لذلك ، لم أكن كسولًا للغاية وقمت بالتحقق مرة أخرى - الوصفة تعمل. هل قمت بفحصها بنفسك قبل أن تدعي أن" الوصفة لن تعمل "؟ ، سيكون من الجيد التحقق من بيانك عن طريق التجربة.

3. أشكركم على نصيحتكم لي ، لكني لم أسألكم عنها. على الرغم من أنني لا أستبعد ذلك يومًا ما سأنتقل :)

قد يغفر لي فيتالي شيستاكوف لشعلة أخرى.

اليوم سوف نستمر في الحديث عن أمن الكمبيوتر. وخطوة أخرى في هذا الاتجاه - المستخدم.

عند تركيب غرفة العمليات أنظمة النوافذيتم منح المستخدم حقوق المسؤول. بمعنى آخر ، يتمتع بحرية مطلقة في العمل على جهاز الكمبيوتر. لكنها ضارة أيضا البرمجياتبعد أن حصلت على حق الوصول إلى الكمبيوتر ، يتم منحها نفس الحقوق. وهذه بالفعل ثغرة خطيرة في نظامنا الأمني. حان الوقت لرأب الصدع.

في هذه المقالة ، سنحلل الخوارزمية للتبديل من حساب مسؤول إلى حساب أكثر أمانًا ، مع الاحتفاظ بجميع الإعدادات.

لماذا تقييد الحساب ضروري؟

1. جميع منتجات البرامج التي تم إطلاقها مع حقوق المسؤول تتمتع بحرية كاملة في العمل على جهاز الكمبيوتر ، والتي سيتم استخدامها بالتأكيد من قبل مطوري التعليمات البرمجية الضارة (الفيروسات والبرامج النصية الخطيرة).

على سبيل المثال ، لكي "يسجل" الفيروس في نظام التشغيل الخاص بك ، فإنه يحتاج إلى إجراء تغييرات على إدخالات التسجيل. لن يتمكن المستخدم ذو الحقوق المحدودة من إجراء تغييرات على إعدادات نظام التشغيل. وبالتالي ، فإن الفيروس الخبيث ، الذي يتم إطلاقه بنفس الحقوق المحدودة ، لن يتمكن من اختراق الحماية اعدادات النظاموترك أثرا في السجل الخاص بك.

عند الوصول إلى الإنترنت باستخدام حقوق المسؤول ، فإنك تساعد المهاجم على سرقة كلمات المرور وبيانات الاعتماد الخاصة بك المخزنة في ملفات النظام الخاصة بنظام التشغيل. سيناريو خطير ، له حقوق المسؤول ، سوف يقرأ كل أسرارك وينقلها إلى مالكها.

من خلال إنشاء قيود على حساب مستخدم ، لن تحل هذه المشكلات فحسب ، بل ستمنع أيضًا فيروسًا شائعًا (لافتة إباحية تمنع تشغيل الكمبيوتر) من دخول جهاز الكمبيوتر الخاص بك.

2. امتلاك حقوق المسؤول ، يمكن للمستخدمين عديمي الخبرة إجراء تغييرات حاسمة على النظام عن طريق الخطأ ملفات الويندوز، مما يجعل نظام التشغيل في حالة غير صالحة للعمل. حماية النظام الخاص بك من الأخطاء العرضية - حقوق المستخدم المنخفضة.

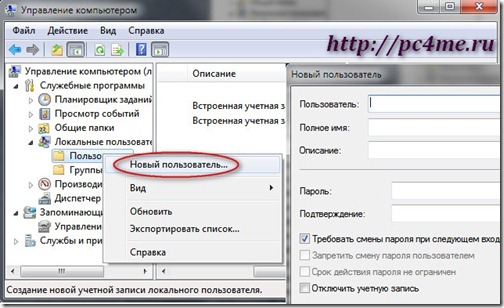

تغيير حقوق حساب المستخدم

لأن نظام التشغيللقد قمنا بالفعل بتثبيته ويعمل بشكل طبيعي ، ثم سنمضي في المسار التالي: سنقوم بتغيير نوع الحساب الذي تم إنشاؤه مسبقًا (عن طريق خفض حقوقه) وإضافة مستخدم جديد له حقوق المسؤول (الذي سننفذ نيابة عنه التغييرات على ملفات نظام التشغيل والتسجيل).

1. الخطوة الأولى هي ترتيب الأمور مع الحسابات الموجودة. للقيام بذلك ، انتقل إلى مركز التحكم في الحساب (انقر بزر الماوس الأيمن على أيقونة "جهاز الكمبيوتر" -> "الإدارة" -> "المستخدمون المحليون والمجموعات" -> "المستخدمون").

احذف جميع الإدخالات باستثناء الإدخال الحالي والضيف (الذي يجب تعطيله).

2. لن يعمل على خفض حقوق حساب موجود إلى مستوى مستخدم عادي ، حيث يجب أن يكون لدى النظام مستخدم يتمتع بحقوق المسؤول. لذلك ، سننشئ أولاً مسؤولاً آخر ، وعندها فقط سنخفض حقوق المستخدم الحالي.

للقيام بذلك ، انقر بزر الماوس الأيمن فوق العنصر "المستخدمون" -> حدد " مستخدم جديد... ". في النافذة التي تفتح ، حدد اسم المسؤول الجديد ، وكلمة المرور الخاصة به ، وحدد المربع "كلمة المرور لا تنتهي صلاحيتها" وانقر فوق الزر "إنشاء".

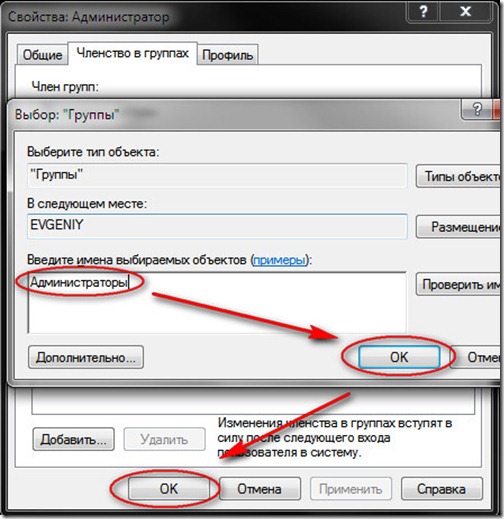

سيكون للحساب الذي أنشأناه حقوق المستخدم العادي. لمنحه حالة المسؤول الحقيقي ، تحتاج إلى إضافته إلى مجموعة المستخدمين المناسبة. للقيام بذلك ، انقر نقرًا مزدوجًا فوق الحساب الجديد ، وانتقل إلى علامة التبويب "عضوية المجموعة" -> انقر فوق الزر "إضافة".

في قسم "أدخل اسم الكائن" ، اكتب "Administrators" وانقر على زر "OK" -> "Apply".

3. حان الوقت الآن لمعالجة تخفيض مستوى المستخدم الحالي. للقيام بذلك ، حدد المستخدم الحالي في القائمة وقم بتنفيذ جميع العمليات نفسها التي وصفتها أعلاه. الآن فقط من الضروري إضافة سجل "المستخدمون" ، وحذف سجل "المسؤولين".

4. بعد كل ما تم القيام به ، قم بتسجيل الخروج وإعادة تشغيل جهاز الكمبيوتر الخاص بك.

لذلك ، قمت بحفظ جميع إعداداتك ، لكنك خفضت حالة المستخدم ، مما حد من حقوقه. الآن ، لإجراء أي تغييرات على النظام ، سيتعين عليك الوصول إلى حساب المسؤول الذي تم إنشاؤه حديثًا.

كيف تعمل؟

أنت تعمل في النظام كالمعتاد ، وتطلق برامج مألوفة. إذا احتجت فجأة إلى إجراء تغييرات على ملفات النظام ، فقم بالوصول إلى السجل أو التثبيت برنامج جديد، يمكنك القيام بذلك بطريقتين: إما إنهاء الجلسة الحالية وتسجيل الدخول تحت حساب المسؤول ، واستخدام "قوة" المسؤول دون مغادرة الحساب الحالي.

للقيام بذلك ، انقر بزر الماوس الأيمن فوق البرنامج الجاري تشغيله وحدد "تشغيل باسم ..." -> في النافذة التي تظهر ، حدد حساب المسؤول وأدخل كلمة مرور المسؤول -> انقر فوق "موافق". وبالتالي ، يمكنك تشغيل أي تطبيق بحقوق المسؤول دون مغادرة حسابك الحالي.

النصيحة:

- كن جادًا بشأن اختيار كلمة مرور للمسؤول. كلما كانت كلمة المرور أكثر تعقيدًا وأطول ، زادت صعوبة اختراق المهاجم لها.

- نظرًا لأنك نادرًا ما تستخدم حساب المسؤول الجديد ، فاكتب كلمة المرور التي أنشأتها في مكان آمن.

- سيكون إجراء أمني إضافي هو إعادة تسمية المسؤول الذي تم إنشاؤه (على سبيل المثال ، بدلاً من "المسؤول" -> "سيرجي). وبالتالي ، خلق حاجز إضافي للمهاجم.

يدعم الشحن اللاسلكي للهواتف الذكية A5 الشحن اللاسلكي

يدعم الشحن اللاسلكي للهواتف الذكية A5 الشحن اللاسلكي لماذا لا تأتي MTS sms للهاتف؟

لماذا لا تأتي MTS sms للهاتف؟ لماذا تحتاج إلى إعادة ضبط المصنع بالكامل على Android أو كيفية إعادة Android إلى إعدادات المصنع

لماذا تحتاج إلى إعادة ضبط المصنع بالكامل على Android أو كيفية إعادة Android إلى إعدادات المصنع