Che aspetto ha il file lmhosts corretto. File host di Windows. Utilizzo degli host per i propri scopi

Oggi, gli utenti di social network come VKontakte o Odnoklassniki devono spesso affrontare il problema di accedere al sito. Il sistema lo controlla tramite il file HOSTS, che si trova nell'albero C:\Windows\System32\drivers\etc. Sfortunatamente, questo è il servizio più comunemente colpito dai virus. Proviamo a capire come risolvere la situazione.

Quali file si trovano nella directory C:\Windows\System32\drivers\etc e di cosa sono responsabili?

La maggior parte delle persone ha familiarità con questi file, ma spesso si sente frustrata quando non funziona come previsto. Questo di solito è dovuto al fatto che hanno requisiti molto semplici ma specifici per funzionare. Il problema è che ci sono diversi errori di cui devi essere consapevole.

- Usa sempre le maiuscole per sicurezza.

- È anche utile aggiungere Nome del dominio.

- Questo richiede due righe e utilizza una formattazione estremamente critica.

Quali file si trovano nella directory C:\Windows\System32\drivers\etc e di cosa sono responsabili?

Innanzitutto, prestiamo attenzione ai file in questa cartella. Oltre al file che stai cercando, qui dovrebbero esserci solo altri quattro oggetti. Se c'è qualcos'altro, puoi tranquillamente dirlo o qualcosa del genere.

In termini di funzioni dei file, ad esempio, l'oggetto C:\Windows\System32\drivers\etc\services e altri file, inclusi HOSTS, protocollo, lmhosts e reti, sono responsabili di parte dell'accesso dell'utente a determinate risorse sul Netto.

Come trovo e modifico questo file?

Tieni presente che durante la modifica di questi file, potresti incorrere in conflitti o modifiche inefficaci se non ricarichi o cancelli le cache dei nomi locali. Questa documentazione è archiviata e non supportata. Se il nome è contrassegnato tra virgolette, viene utilizzato esattamente come specificato. Per impostazione predefinita, il sedicesimo carattere è impostato per identificare il servizio client di rete che ha registrato questo nome. Come puoi vedere, l'unica differenza tra questi due nomi è il sedicesimo carattere. Il sedicesimo carattere identifica in modo univoco ciascuno dei servizi client di rete in esecuzione sul computer.

- Ogni voce dovrebbe essere su una riga separata.

- La scrittura finale sul file deve essere terminata con un ritorno a capo.

Quello considerato determina la corrispondenza del database dei nomi a dominio agli indirizzi IP. Inoltre, il suo utilizzo comporta l'accelerazione dell'accesso dell'utente alle pagine Internet più visitate bypassando i server DNS, nonché il blocco di alcune risorse o collegamenti banner indesiderati. Per impostazione predefinita, oltre alla parte di testo descrittivo, contiene un singolo record di nostro interesse alla fine del testo, ovvero: 127.0.0.1 localhost. Tutto quanto! Non ci dovrebbero essere più voci aggiuntive in esso.

Notare le seguenti caratteristiche dell'esempio precedente. Poiché il suo nome include spazi, il nome e carattere speciale sono racchiusi tra doppi apici. Questa voce dovrebbe essere aggiunta alla seguente sottochiave del Registro di sistema. Non utilizzare l'editor del registro per modificare direttamente il registro a meno che tu non abbia un'alternativa. Gli editor del registro ignorano le precauzioni standard fornite dagli strumenti di amministrazione. Queste precauzioni impediscono di inserire impostazioni in conflitto o impostazioni che potrebbero ridurre le prestazioni o danneggiare il sistema.

Controllo dell'indirizzo IP dei siti

Se parliamo di un esempio di corrispondenza di un nome di dominio indirizzo IP reale risorsa, puoi verificarlo in modo del tutto elementare, usando in riga di comando l'input standard del comando ping, seguito dall'URL della risorsa selezionata, separato da uno spazio.

Correzione del file hosts

Quando si verifica un'attività del controller di dominio, ad esempio una richiesta di accesso, il computer invia richieste per il nome del gruppo di dominio. Nella subnet locale, il computer trasmette la richiesta e viene prelevata da qualsiasi controller di dominio locale. Ciò garantisce che l'autenticazione di accesso, le modifiche alla password, la navigazione, ecc. funzionerà correttamente per il dominio locale. Ciò garantisce che l'innalzamento di un controller di dominio standby al controller di dominio primario non influisca sulla capacità del controller di dominio promosso di offrire tutti i servizi ai membri del dominio. Anche in questo caso, è necessario abilitare anche i controller di dominio standby nei domini remoti in modo che la promozione al controller di dominio primario non interferisca con la visibilità dei domini remoti. I gruppi speciali sono limitati a un totale di 25 membri.

Per ottenere l'IP di qualsiasi risorsa, è necessario utilizzare la seguente combinazione: ping www (nome del sito) (proprietà del dominio). Ad esempio, per Facebook, sarebbe simile a ping www.facebook.com. Dopo aver eseguito il comando, sullo schermo verranno visualizzati l'indirizzo desiderato e le statistiche del cosiddetto ping.

Cosa fare se un file è stato infettato da un virus?

Sfortunatamente, è il file C:\Windows\System32\drivers\etc\HOSTS che i virus infettano più spesso. Dopodiché, quando l'utente inserisce lo stesso rete sociale o viene reindirizzato al sito clone, oppure viene generalmente emesso un messaggio che richiede il pagamento per l'ingresso. Facciamo subito una riserva: non una sola "sfera sociale" prende soldi per utilizzare i servizi di una risorsa. Da qui la conclusione: questo è un virus (a volte blocco artificiale, che è estremamente raro).

Cosa fare se un file è stato infettato da un virus?

Un dispositivo multipoint è un computer con più adattatori di rete... Questo è noto come inclusione di blocchi, che consente a più server di cercare la copia corretta di un particolare file. Anche su sistemi a utente singolo, le mappature dell'unità reindirizzate possono cambiare tra gli accessi.

Qual è il file hosts?

Tieni aperta la finestra del terminale; ne avrai bisogno presto. Stesso programma, interfaccia diversa e non puoi usare il mouse. Usa i tasti freccia per navigare su e giù e premi Invio per espandere un menu o visualizzare informazioni su qualsiasi elemento.

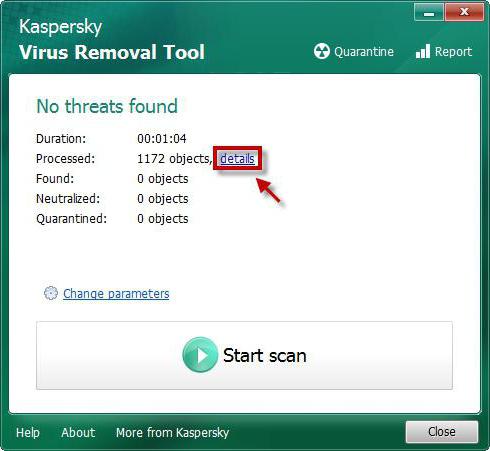

Se una tale disgrazia è già accaduta, dovresti prima controllare il tuo sistema informatico.In alcuni casi, non dovresti nemmeno usare l'antivirus installato nel sistema, poiché ha già perso la minaccia e non c'è alcuna garanzia che la rileverà e rimuoverlo come risultato di una scansione su richiesta.

Vedrai qualcosa del genere.

Passare a Operazioni di rete, Attività client, quindi Informazioni host di base.

Sopra questo momento sarebbe bello riavviare il computer. Al prompt dei comandi, invio. Durante l'avvio del computer, vedere due righe. Apparentemente, ci sono situazioni in cui non vuoi che siano uguali.

Meglio eseguire alcune utilità portatili come Dr. Web (Cure IT è la cosa migliore!) O KVRT, che non richiede nemmeno l'installazione. Ma anche prodotti così potenti non sempre aiutano e il blocco dell'accesso alle risorse scritte nel file C: \ Windows \ System32 \ drivers \ etc \ HOSTS rimane e continua a funzionare. Vediamo come puoi liberartene.

Puoi modificare questo file o crearne uno tuo. Il file host di esempio esiste già; modificalo o creane uno nuovo da zero come desideri. Il mio file hosts ha questo aspetto. Viene utilizzato per la diagnostica interna. Puoi essere molto specifico se vuoi, ma ho solo una riga.

In effetti, ci sono modi in cui persone senza scrupoli possono aggirare questa garanzia, sebbene richieda più esperienza rispetto all'utente medio. Puoi modificare questa versione o semplicemente crearne una nuova molto più breve. Assicurati di includere il testo di questa riga nel tuo file. Ci sarà molto scorrimento, troppo veloce per te.

Correzione manuale del testo del file

Per cominciare, vai nella directory C: \ Windows \ System32 \ drivers \ etc, quindi seleziona il nostro file e fai clic con il tasto destro del mouse per aprire il menu con il comando "Apri con ..." ... Ora, dall'elenco dei programmi disponibili, seleziona il "Blocco note" standard e guarda il contenuto del testo.

Quando smettere di usare NetBIOS

Inserisci questo nella riga di comando. Se inizialmente non sono stati segnalati bug, la probabilità che qualcosa cambi non cambierà. Le impostazioni predefinite per tutte le altre opzioni funzionano correttamente sulla mia rete. Sebbene le password siano crittografate, non sono una crittografia molto forte. C'è un modo semplice per scoprire se si dispone di password shadow.

Ci sono sette campi, separati da due punti.

La conversione in password shadow è facile. Non vedrai alcun messaggio e tornerai presto alla riga di comando.

Le password sono ora archiviate in un file separato e maggiormente crittografato. Al prompt dei comandi, inserisci quanto segue. Se il percorso non esiste, riceverai un errore, nel qual caso prova quanto segue.

Di norma, un file infetto può contenere voci come 127.0.0.1, seguite dagli indirizzi delle risorse degli stessi social network (ad esempio 127.0.0.1 odnoklassniki.ru). Questo è il primo segno che sono stati prodotti a causa dell'operazione di codice dannoso. Si scopre che gli elementi di controllo del sistema, facendo riferimento al file HOSTS, vengono costantemente prodotti quando si tenta di accedervi.

Dopo aver inserito l'ultima riga sopra, probabilmente ti verrà chiesto di confermare. Il file è ben sepolto nella struttura della directory e l'originale è sparito. Non c'è niente che puoi fare al riguardo. Se viene visualizzato un messaggio di errore "nessun utente di questo tipo" o non è possibile aggiungere o modificare una password, immettere quanto segue.

Non ti verrà chiesto di entrare vecchia password utente, solo nuovo, quindi confermare nuovamente. Se non funziona, riavvia il computer. Il nome del computer è facoltativamente racchiuso tra virgolette. Separare gli elementi con almeno uno spazio. Tuttavia, può anche indicare parole chiave speciali, come descritto in questa sezione. Tuttavia, le virgole sono spazi e il tuo nome di dominio deve contenere 15 caratteri su quella riga. Ciò è probabilmente dovuto a problemi di autorizzazione; c'è una spiegazione su come aggirare questo di seguito.

Il metodo di correzione più semplice consiste nell'eliminare tutto il contenuto mentre si incolla ulteriormente il testo originale (puoi prenderlo da un altro computer o trovarlo su Internet). Dopodiché, devi solo salvare le modifiche (Ctrl + S) e riavviare il terminale del computer. Ovviamente puoi provare a sostituire il file desiderato con quello originale, ma è improbabile che il sistema lo permetta, anche se disponi dei diritti di amministratore. Inoltre, questa opzione funziona in circa il 20-30% dei casi.

Utilizzo degli host per i propri scopi

- Apri Blocco note o un altro editor di testo come Blocco note.

- Suggerimento 1 per un rapido accesso a questa cartella.

A cosa serve il file hosts?

Modificandolo, il malware può bloccare l'accesso agli aggiornamenti antivirus o costringerti a entrare in un sito Web dannoso. Un modo più semplice per bloccare domini specifici dal tuo computer è usare. È possibile disabilitare una voce specifica precedendola con un segno #.

Problemi con HOSTS e l'oggetto lmhosts.sam

Il problema può spesso essere più serio. Il fatto è che a volte quando si entra nella directory C: \ Windows \ System32 \ drivers \ etc, il file HOSTS di cui abbiamo bisogno è visivamente mancante.

Innanzitutto, in "Explorer" dovresti utilizzare il menu di servizio, quindi selezionare le opzioni della cartella, in cui è abilitata l'opzione di mostrare gli oggetti nascosti (file e cartelle). Inoltre, è necessario sparare agli "uccelli" dalle linee di occultamento dei protetti file di sistema ed estensioni per i tipi registrati. Il nostro file è ora visibile.

Si noti che esistono modi per modificare l'ordine in cui il computer risolve i nomi di dominio. Si consiglia inoltre di utilizzare questo file per periodiche Copia di riserva copiandolo con un altro nome. Test di rete.

Questo ha due vantaggi; uno dei quali è che può velocizzare la tua navigazione poiché non devi più aspettare mentre scarichi annunci da siti di rete pubblicitaria e perché la tua navigazione sarà più sicura in quanto non sarai in grado di raggiungere siti dannosi noti.

Tuttavia, è qui che iniziano i veri problemi. Il fatto è che quando si tenta di modificare o salvare, il sistema visualizza un messaggio che il file C:\Windows\System32\drivers\etc\HOSTS non è scrivibile. Cosa fare in questo caso?

Applichiamo misure drastiche: elimina il file HOSTS, preferibilmente dal "Cestino". Puoi eliminarlo rapidamente, ignorando il "Cestino", utilizzando la combinazione Maiusc + Canc. Quindi fare clic su clic destro Su spazio libero windows e seleziona il comando per creare un nuovo file di testo e chiamalo host o HOSTS senza l'estensione, qualunque cosa tu voglia, non importa. Concordiamo con l'avviso del sistema in merito alla modifica dell'estensione e procediamo alla modifica. Come è già chiaro, le azioni sono ulteriormente simili all'opzione precedente: inseriamo semplicemente il contenuto originale e salviamo il documento appena creato. Successivamente, eliminiamo il file lmhosts.sam (è questo che influisce sulle prestazioni del file host desiderato), dopodiché riavviamo nuovamente il sistema.

Come ottenere e modificare il file hosts

Questo servizio non è necessario e può essere disabilitato. Di seguito sono elencati i siti Web che creano file per questi tipi di host. Avvisato di potenziali rallentamenti causati da file host di grandi dimensioni e di come risolverli. Ma dov'è questa directory sul disco? È qui che inizia la confusione. Piuttosto il contrario. Il requisito per due diverse directory di sistema32 è stato risolto da un reindirizzamento. La procedura è un po' noiosa. Ecco come farlo con Blocco note a 64 bit.

- Seleziona "Tutti i file" nell'angolo in basso a destra.

- Apporta le modifiche e salvale.

Questa opzione ripristinerà l'accesso ai tuoi siti preferiti che erano stati precedentemente bloccati. A proposito, questo metodo funziona quasi sempre.

Invece di una postfazione

Come puoi vedere da quanto sopra, è abbastanza facile risolvere il problema con il blocco delle risorse Internet, anche senza avere conoscenze e abilità speciali per questo. Tuttavia, prima di procedere con la modifica dell'oggetto di sistema HOSTS, è necessario assicurarsi che la scansione standard del software antivirus non abbia prodotto nulla. Alcuni utenti provano a utilizzare utilità come Microsoft Fix It. Tieni presente che se un virus è presente nel sistema, i file verranno nuovamente infettati e le correzioni verranno apportate solo per un po'.

Potrebbe essere necessario prima la proprietà del file. Copia e incolla il seguente testo nel file del tuo blocco note. Ogni # voce deve essere memorizzata su una riga separata. Potrebbe essere richiesto il permesso di sostituirlo. Nella riga di comando visualizzata, inserisci i seguenti 2 comandi. ... La struttura del file host è molto semplice.

Ora vedrai il file del nome host nella cartella aperta. Pertanto, dovrai acquisire la proprietà e il pieno controllo di questo file per poterlo modificare. Dopo aver ottenuto la proprietà, apri il file in Blocco note e sostituisci il suo contenuto con il testo seguente.

Se NetBIOS è abilitato, allora tutto Computer Windows mantiene una cache di nomi NetBIOS già risolti. Quando un computer necessita della risoluzione dei nomi NetBIOS, accede prima alla cache. Se questo nome non viene trovato nella cache, viene utilizzato il metodo determinato dal tipo di nodo. questo computer.

- Un client che non utilizza WINS invia messaggi broadcast per risolvere il nome e, in caso di esito negativo, contatti file locale LMHOSTS.

- Il client WINS può utilizzare uno dei metodi disponibili per risolvere i nomi NetBIOS. Prima utilizza la cache dei nomi NetBIOS, quindi contatta il server WINS. Se il server WINS non riesce, vengono inviate le trasmissioni e se il risultato non riesce, si accede al file LMHOSTS.

Le sezioni seguenti descrivono i possibili metodi di risoluzione dei nomi NetBIOS nell'ordine in cui verrebbero utilizzati su un computer abilitato per WINS.

Altri articoli correlati che potrebbero interessarti

Per coloro che non possono ottenere i diritti di amministratore, scarica "prendi il controllo" del tuo programma, che ti consente di assumere i diritti di amministratore per il programma. eliminare il file host, Windows creerà nuovo file al riavvio e il browser funziona correttamente dopo aver creato un nuovo file host. Aiuto perché ho bisogno di un computer per sopravvivere economicamente. ... Permettetemi di darvi due esempi in cui questo può essere utile. Non carica quasi nulla quando un sito Web tenta di caricare un annuncio, un popup o un altro elemento.

Cache dei nomi NetBIOS... Durante ogni sessione di rete, il computer client memorizza nella cache tutti i nomi NetBIOS che sono stati risolti correttamente in modo che possano essere riutilizzati. Poiché la cache è archiviata in memoria, il suo utilizzo è il più veloce e modo effettivo risoluzione del nome. È la prima risorsa a cui fanno riferimento i nodi di tutti i tipi quando devono risolvere un nome. Puoi vedere il contenuto corrente della cache dei nomi NetBIOS del tuo computer digitando nbtstat -c alla riga di comando.

VINCE la risoluzione dei nomi. WINS è uno strumento a livello aziendale per la registrazione e la risoluzione dei nomi NetBIOS. È l'unico meccanismo disponibile su una rete Windows Server 2003/2000 che mantiene automaticamente un database di nomi di rete NetBIOS e dei relativi indirizzi IP. A differenza dei messaggi broadcast, WINS utilizza solo messaggi di rete individuali, il che gli consente di operare indipendentemente dai confini tra i segmenti di rete. L'utilizzo di messaggi WINS separati può ridurre notevolmente la quantità di traffico di rete generato dalle operazioni di risoluzione dei nomi NetBIOS.

WINS viene fornito con Windows Server 2003 e funziona come un servizio. Il kit di amministrazione include uno snap-in WINS che consente di gestire tutti i server WINS sulla rete aziendale da un'unica posizione centrale. Per migliorare la velocità (oltre alla tolleranza agli errori), è possibile eseguire più server WINS sulla rete aziendale. I database WINS possono essere replicati automaticamente in anticipo determinati periodi all'ora o in orari prestabiliti della giornata. È possibile pianificare la replica WINS sui collegamenti WAN per periodi di traffico ridotto, creando così un database unificato per una rete distribuita a livello globale.

WINS consente inoltre ai suoi clienti di navigare tra macchine su altri segmenti di rete senza richiedere i servizi dei principali browser su tali reti. Ciò consente agli utenti di interagire con altre macchine in siti remoti senza occupare il canale WAN con il traffico del browser.

Se un client WINS richiede la risoluzione dei nomi NetBIOS, invia un messaggio NAME QUERY REQUEST separato al primo server WINS elencato nella pagina Indirizzo WINS della finestra di dialogo Proprietà TCP/IP. Il server WINS risponde quindi con un messaggio POSITIVE NAME QUERY RESPONSE contenente il nome richiesto e l'indirizzo IP corrispondente, oppure con un messaggio NEGATIVE NAME QUERY RESPONSE che indica che non vi sono record con quel nome nel database.

Se si verifica un ritardo nella risposta alla richiesta, il server WINS invia i pacchetti WACK (WAIT FOR ACKNOWLEDGMENT RESPONSE) al client in modo che il client non passi al successivo metodo di risoluzione dei nomi.

Se il server WINS non è in grado di risolvere il nome con una risposta negativa o nessuna risposta, il client contatta il server WINS secondario (in standby) e ripete l'intero processo. Se il server secondario non è in grado di eseguire questa operazione, il computer che è il nodo H utilizza i messaggi di trasmissione per la risoluzione dei nomi. Tuttavia, se i server WINS non sono in grado di rispondere a nessuna richiesta di risoluzione dei nomi, il client continua a tentare di contattare quei server per ripristinare la risoluzione dei nomi WINS il prima possibile.

Risoluzione dei nomi con messaggi broadcast

Se la risoluzione dei nomi NetBIOS avviene tramite messaggi broadcast, tutti i computer registrati devono rispondere alle richieste che includono i loro nomi. Un computer che utilizza messaggi broadcast per la risoluzione dei nomi genera lo stesso pacchetto NAME QUERY REQUEST del client WINS, tranne per il fatto che la richiesta viene trasmessa come messaggi broadcast a tutti i computer della sottorete locale. Ogni computer che riceve questo pacchetto deve verificare il nome per il quale viene richiesto l'indirizzo IP.

Se il pacchetto contiene un nome irriconoscibile, viene rimosso automaticamente. Ma se il computer ha riconosciuto il proprio nome in questa richiesta, allora deve rispondere al mittente con un pacchetto POSITIVE NAME QUERY RESPONSE contenente il suo indirizzo IP. Questo pacchetto viene inviato come messaggio separato (non trasmesso).

Metodo di risoluzione dei nomi di trasmissione utilizzato da tutti i vecchi Sistemi Windows che non sono client WINS (dopo aver tentato di ottenere un nome dalla cache dei nomi). Se il nome da risolvere appartiene a un computer su un segmento di rete diverso, le trasmissioni non possono raggiungere quel segmento e questo metodo avrà esito negativo (dopo la scadenza del periodo di timeout della trasmissione).

File LMHOSTS

Se non è possibile risolvere il nome NetBIOS utilizzando i messaggi broadcast, l'alternativa successiva è il file LMHOSTS sul disco rigido locale. I client che non supportano WINS lo fanno automaticamente. Affinché il client WINS utilizzi il file LMHOSTS (dopo che una ricerca WINS e le trasmissioni non sono riuscite), è necessario selezionare la casella di controllo Abilita ricerca LMHOSTS nella pagina Indirizzo WINS della finestra di dialogo Proprietà TCP/IP.

Nota... L'utilizzo del file LMHOSTS non è incluso nello standard NetBT come parte delle definizioni del tipo di host. Pertanto, i clienti che utilizzano LMHOSTS sono indicati come sistemi con nodi B o nodi H avanzati.

Il file LMHOSTS è simile al file HOSTS (utilizzato per risolvere i nomi host), tranne per il fatto che contiene un elenco di nomi NetBIOS. Si trova nella stessa cartella di HOSTS ( % SystemRoot% \ System32 \ driver \ ...) e Windows fornisce un file di esempio chiamato Lmhosts.sam che puoi usare come modello per il tuo file (questo file di testo che puoi visualizzare con Blocco note).

Per un computer che non è un client WINS, il file LMHOSTS è l'unica risoluzione dei nomi disponibile per i computer su altri segmenti di rete. Per registrare i nomi NetBIOS, è necessario modificare manualmente il file LMHOSTS e aggiungere una voce per ogni computer con cui si interagisce. Ogni voce deve contenere l'indirizzo IP del computer, seguito dal nome NetBIOS corrispondente sulla stessa riga (separato da uno spazio).

A differenza di un file HOSTS, un file LMHOSTS può contenere strumenti aggiuntivi per facilitare il processo di risoluzione dei nomi.

- #PRE. Se il tag #PRE viene aggiunto a qualsiasi voce nel file LMHOSTS, tale voce viene precaricata nella cache dei nomi NetBIOS ogni volta che il computer si avvia. L'aggiunta dei computer a cui si accede più frequentemente al file LMHOSTS accelera la risoluzione dei nomi, anche per i client WINS. Il tag #PRE dovrebbe essere aggiunto alla fine della voce con uno o più spazi che lo separano dal nome NetBIOS.

- #DOM: nome_dominio. Il tag #DOM viene utilizzato per associare una voce del file LMHOSTS al dominio Windows NT specificato dalla variabile domain_name. Di conseguenza, il computer specificato in questa voce riceverà un elenco per spostarsi tra i computer nel dominio dal controller principale (PDC) del dominio specificato. Ciò consente ai computer che non utilizzano WINS di spostarsi tra computer di dominio che si trovano su altri segmenti di rete. Il tag #DOM insieme al suo parametro viene posizionato alla fine del record dopo uno spazio.

- #INCLUDE percorso. Il tag #INCLUDE ti consente di accedere a un file LMHOSTS altrove. In genere questo strumento viene utilizzato per accedere a un file su alcuni unità di rete dove può essere utilizzato da altri client contemporaneamente. Ciò significa che è possibile modificare un file LMHOSTS centralizzato invece di aggiornare singole copie sulle workstation. Questo tag, seguito dal percorso UNC completo del file, deve essere posizionato su una riga separata nel file LMHOSTS, come mostrato di seguito:

#INCLUDE \\ server1 \ share \ ... \ lmhosts

Nota. Assicurarsi che il nome NetBIOS utilizzato nel percorso UNC possa essere risolto con il tag #PRE se questa macchina si trova su un segmento di rete diverso.

- # BEGIN_ALTERNATE / # END_ALTERNATE... Questi tag vengono utilizzati per fornire la tolleranza agli errori per il tag #INCLUDE. Se inserisci più tag #INCLUDE tra i tag #BEGIN_ALTERNATE e #END_ALTERNATE, come mostrato di seguito, i tag #INCLUDE verranno elaborati in ordine fino a quando non si accede con successo al file LMHOSTS corrispondente. Dopo aver letto con successo questo file, tutti i seguenti tag #INCLUDE vengono ignorati e la riga successiva al tag #END_ALTERNATE viene ignorata.

# BEGIN_ALTERNATE # INCLUDE \\ server 1 \ share \ ... \ lmhosts # INCLUDE \\ server 2 \ share \ ... \ lmhosts # END_ALTERNATE

- \ Oxhh. Questo tag viene utilizzato per specificare caratteri speciali nei nomi NetBIOS in base ai relativi valori esadecimali. Se l'applicazione richiede un carattere speciale nella sedicesima posizione di un nome NetBIOS, è possibile specificarlo racchiudendo il nome tra virgolette e utilizzando \Oxhh nella posizione appropriata (sostituendo hh con il valore esadecimale di quel carattere). \ Oxhh sostituisce solo un carattere nel nome NetBIOS. Devi includere il numero richiesto di spazi in modo che il nome abbia 16 caratteri, ad esempio:

139.41.129.18 "applicazione \ bue14"

Quando smettere di usare NetBIOS

Microsoft consiglia di passare a un'implementazione TCP/IP più pulita negli ambienti di rete Windows. Ora non è più necessario utilizzare NetBIOS su TCP/IP per la risoluzione dei nomi, poiché il DNS ha assunto queste funzioni. Inoltre, NetBIOS è supportato solo per la compatibilità con sistemi e applicazioni legacy.

Il DNS è semplicemente migliore: è una soluzione di risoluzione dei nomi più scalabile e affidabile. Ha superato la prova del tempo e Internet è il miglior esempio del suo successo. Per ulteriori informazioni sul DNS e sul suo impatto sull'ambiente Windows, fare riferimento a "Conoscenza del DNS".

Come probabilmente avrai capito ormai, prima smetti di usare NetBIOS, migliore sarà il tuo Ambiente Windows... Il primo passo è aggiornare i client del precedente Versioni di Windows andando alla versione corrente di Windows.

Sfortunatamente, l'aggiornamento non completerà completamente il tuo compito. Dovrai anche verificare se stai eseguendo applicazioni che dipendono da NetBIOS. Se disponi di tali applicazioni e ne hai ancora bisogno, verifica con il fornitore se hanno una versione aggiornata che non utilizza NetBIOS (controlla prima la tua versione Microsoft Office). Dopo aver disabilitato NetBIOS, tutte le applicazioni che si basano su questo servizio smetteranno di funzionare correttamente o non funzioneranno affatto. E l'ultimo passaggio consiste nel disabilitare effettivamente NetBIOS su tutte le macchine Windows Server 2003 / XP / 2000. Per fare ciò, segui questi passaggi.

- Dal menu Start \ Impostazioni, selezionare Connessioni di rete.

- Fare clic con il tasto destro sull'icona Connessione alla rete locale e selezionare Proprietà.

- Selezionare Protocollo Internet (TCP/IP) e fare clic sul pulsante Proprietà.

- Nella finestra di dialogo Proprietà, fare clic sul pulsante Avanzate per visualizzare la finestra di dialogo Impostazioni TCP/IP avanzate.

- Vai alla scheda WINS e seleziona l'opzione Disabilita NetBIOS su TCP/IP.

- Fare clic due volte sui pulsanti OK e quindi fare clic sul pulsante Chiudi.

Bug nella singolarità?

Bug nella singolarità? Just Cause 2 va in crash

Just Cause 2 va in crash Terraria non si avvia, cosa devo fare?

Terraria non si avvia, cosa devo fare?