Modalità di diffusione delle informazioni su Internet. Cosa fare con la diffusione di informazioni negative sull'azienda? Come neutralizzarlo? Come diffondere informazioni su una persona

Qualsiasi computer connesso al Web può, in linea di principio, accedere a un sito che si trova fisicamente arbitrariamente lontano. In termini di velocità, non c'è differenza se il sito si trova su un tavolo vicino o su un continente vicino.

Se le informazioni sono arrivate su Internet e sono sembrate interessanti per uno degli utenti, possono essere distribuite istantaneamente da qualsiasi persona interessata a un numero teoricamente illimitato di siti Internet di vario tipo (come siti Web, blog, forum e molti altri , di cui parleremo in dettaglio in seguito). Sui siti e sui forum, ciò è facilitato da meccanismi per tenere traccia delle modifiche utilizzando i feed RSS e, sui blog, da un sistema di amici iscritti a nuovi messaggi. Non appena le informazioni vengono visualizzate nel blog, diventano automaticamente disponibili a tutti gli iscritti per leggere i messaggi in esso pubblicati. Ognuno dei blogger di solito ha i propri abbonati, il cui numero varia da poche persone a diverse centinaia. Grazie a questa struttura, le notizie che interessano un gran numero di persone possono essere distribuite quasi istantaneamente. Se ciò accade, tali messaggi rientrano nel campo visivo di siti speciali che controllano le notizie più popolari (tracciano le informazioni a cui gli utenti hanno prestato attenzione, il cui numero supera una certa soglia). Da lì, il messaggio viene automaticamente inserito in mailing list specializzate e va alle caselle di posta, i cui proprietari potrebbero non amare la navigazione in Internet, ma sono iscritti alle newsletter. Gli invii elettronici costituiscono la seconda ondata, non meno ampia, nella diffusione delle informazioni. Le agenzie di stampa su Internet sono inoltre in grado di connettersi alla diffusione delle informazioni in qualsiasi momento, se lo considerano un'occasione informativa interessante per se stessi.

È tecnicamente possibile distribuire informazioni su Internet in modo anonimo

Che ci piaccia o no, la distribuzione anonima di informazioni su Internet è davvero possibile. Alcuni lo considerano malvagio, altri lo considerano una benedizione. Di norma, le vittime di tale distribuzione sono insoddisfatte e coloro che desiderano portare all'attenzione del pubblico il proprio atteggiamento ostile nei confronti di una persona o di un'impresa valutano positivamente la conservazione dell'anonimato su Internet.

Quando un terminale (computer o cellulare) va online, riceve sempre un cosiddetto indirizzo IP. Secondo la definizione di Wikipedia, un'enciclopedia di rete compilata dall'intera comunità di Internet, “un indirizzo IP (indirizzo IP, abbreviazione di Internet Protocol Address) è un identificatore univoco (indirizzo) di un dispositivo (solitamente un computer) connesso a un rete o Internet." Questo indirizzo è davvero unico. Non esistono due computer con lo stesso indirizzo IP su Internet. È tramite gli indirizzi IP che i computer si trasmettono le informazioni, quindi se due computer hanno lo stesso indirizzo IP, non sarà chiaro a quale di essi sia destinato. La distribuzione degli indirizzi IP viene effettuata da organizzazioni autorizzate. Un pool di indirizzi in un determinato intervallo viene assegnato a un provider Internet specifico, quindi il provider e la città da cui il computer è andato online possono sempre essere determinati dall'indirizzo IP. Un indirizzo IP può essere fisso o dinamico. Uno permanente viene assegnato a un determinato utente, uno dinamico - uno di quelli gratuiti al momento - viene rilasciato dal provider ai propri clienti in risposta ad una specifica richiesta di accesso a Internet. Nel caso di utilizzo di un indirizzo IP permanente, le informazioni su chi è assegnato possono spesso essere disponibili a chiunque. Se viene utilizzato un indirizzo IP dinamico, queste informazioni saranno note solo all'ISP, e anche in questo caso non sempre: sebbene l'ISP sappia da quale terminale è stata effettuata l'uscita, ciò non garantisce l'identificazione dell'utente. Quindi, quando si accede a Internet da un telefono fisso, sono noti il suo numero di abbonato e l'indirizzo in cui è installato. Quando si esce da un telefono cellulare - il numero di abbonato e il numero personale dell'apparecchio telefonico (il cosiddetto IMEI) e quando si accede a Internet da una linea affittata, il provider sa a quale indirizzo si trova il terminale collegato tramite questa linea. Tuttavia, se l'accesso alla Rete è stato effettuato da un Internet cafè o tramite un punto di accesso Wi-Fi pubblico (in un bar, in una stazione ferroviaria, o anche da un'auto parcheggiata nelle vicinanze), o da un telefono cellulare intestato a una persona in prima linea, diventa molto difficile trovare una persona specifica o addirittura impossibile.

Un ISP può divulgare legalmente le informazioni sugli abbonati solo alle forze dell'ordine su loro richiesta. In caso contrario, viola sia la legge federale "sui dati personali" che una serie di regolamenti dipartimentali.

Il problema di trovare una persona che ha effettuato l'accesso a Internet è aggravato dal fatto che gli indirizzi IP non vengono sempre trasmessi direttamente. Ad esempio, quando si utilizza GPRS da un telefono cellulare, di norma, tutti coloro che utilizzano questo servizio in una società di telefonia mobile hanno un indirizzo IP. Allo stesso modo, tutti coloro che accedono a Internet tramite un cosiddetto server proxy (che si trova spesso negli Internet cafè, nelle istituzioni educative e nei grandi edifici per uffici) hanno un indirizzo IP.

Inoltre, ci sono programmi specificamente progettati per coprire gli indirizzi IP - anonimizzatori. Al centro, si tratta di server proxy progettati specificamente per fornire l'anonimato su Internet. Alcuni di essi (ad esempio, Steganos Internet Anonym VPN) forniscono persino la crittografia delle informazioni trasmesse, che ne impedisce l'intercettazione sui canali di comunicazione. Quando si tenta di identificare una persona che ha pubblicato testo o altre informazioni su Internet utilizzando un anonimizzatore, è necessario eseguire una serie di passaggi. Primo contatto con le forze dell'ordine. Devono avviare un procedimento penale (se ci sono segni di un reato) e convincere l'ufficio del procuratore generale a scrivere una richiesta motivata alle forze dell'ordine di uno stato straniero che possiede l'indirizzo IP dell'anonimizzatore. Tale richiesta dovrà essere compilata espletando tutte le formalità necessarie, in caso contrario non potrà essere presa in considerazione all'estero. Deve derivare chiaramente dalla richiesta che non è politicamente addebitato, altrimenti, secondo la prassi consolidata, anche molti paesi non lo accetteranno in considerazione, indipendentemente dalla correttezza dell'esecuzione. Successivamente, le forze dell'ordine di uno stato straniero si rivolgeranno alla società che fornisce servizi di anonimizzazione e chiederanno di fornire informazioni sull'indirizzo IP da cui si sono collegati ad essa. Nel corso di tutto questo complesso di attività, che richiederà molto tempo, verrà scoperto solo l'indirizzo da cui i nemici collegati all'anonimizzatore, ma gli anonimizzatori possono anche essere disposti a catena, quando si collega a uno di essi è fatto attraverso un altro...

In aggiunta a quanto già detto, va notato che esiste una rete Tor anonima distribuita, che viene creata e mantenuta da difensori della privacy. Questa rete di computer su Internet è organizzata in modo tale che è praticamente impossibile seguire il movimento di un pacchetto di dati dal suo punto di partenza alla sua destinazione.

Ecco perché nella maggior parte dei casi, se non riguardano il terrorismo internazionale, quando tutte le forze dei servizi speciali dei grandi paesi sono coordinate per catturare il cattivo, possiamo dire che è tecnicamente possibile garantire l'anonimato su Internet.

Sebbene qui abbiamo fornito una panoramica dei principali metodi per garantire l'anonimato su Internet, per comodità dei lettori, li descriveremo più dettagliatamente in una sezione separata.

I meccanismi offline per contrastare la diffusione delle informazioni non funzionano online

La creazione di un blog richiede 15 minuti. Creazione di un sito funzionante che non pretende di essere nominato in un concorso di web design - da 40. Trasferimento del sito a un nuovo hosting - da pochi secondi a diversi minuti.

Off-line in questo periodo è impossibile anche scrivere una dichiarazione di reclamo. Inoltre, al momento della stesura del libro, era possibile aprire l'hosting (ovvero acquistare un posto sul server dove sarà ospitato il sito) in modo anonimo, utilizzando bonifici tramite sistemi di pagamento che non richiedono l'identificazione come pagamento. E se l'hosting viene ordinato in un altro paese, le procedure off-line per influenzarlo diventano non meno laboriose di quelle descritte nella sezione precedente sulla determinazione del vero indirizzo IP del nemico. Si tratta di procedure molto lunghe e talvolta costose, il cui risultato potrebbe essere una decisione del tribunale di chiudere l'hosting, dopo di che, come abbiamo già detto, nulla impedisce che venga riaperto in un altro paese, e nel giro di pochi minuti il sito che stava combattendo sarà di nuovo in onda. Inoltre, non è affatto un dato di fatto che una causa contro un sito con PR nere sarà vinta. Dopotutto, se le informazioni negative non sono calunnia o insulto, ma opinione personale e se non vengono violate leggi (ad esempio sull'inammissibilità della pubblicazione di dati personali senza il consenso diretto della persona a cui appartengono), allora il tribunale può non decidere affatto su di esso rimozione.

Internet è una "lavatrice" per le informazioni negative

Se un media pubblica informazioni false che diffamano qualcuno, la vittima può andare in tribunale e avere la possibilità di ricevere un risarcimento, oltre a costringere i media a pubblicare una ritrattazione. E anche se il sistema che esiste oggi, anche nelle pubblicazioni rispettate, non è perfetto in tutto (ad esempio, in pratica, un giornalista che si considera uno "squalo della penna" può postare informazioni non verificate - e nessuno controllerà le sue azioni) , puoi comunque provare a chiamare il supporto per l'account. È difficile, lungo, ma possibile. Ma quando Internet è invaso da informazioni di questo tipo, dopo di che i media iniziano a scrivere di questo fatto ("Informazioni apparse su Internet che ..."), di solito non c'è nessuno da ritenere responsabile.

Quasi dieci anni fa, Gleb Pavlovsky è stato uno dei primi a notare questa caratteristica di Internet: “Internet è uno strumento ideale per lanciare le storie necessarie nella coscienza di massa. Inoltre, i media tradizionali sono responsabili delle informazioni che diffondono. Le voci trasmesse su Internet sono anonime. Ma i giornali e la televisione hanno l'opportunità di fare riferimento a Internet. Cioè, c'è un vero e proprio riciclaggio delle cosiddette informazioni nere".

Fino a poco tempo, anche i media online non potevano essere ritenuti responsabili. Quando si è rivolto al tribunale, è stato richiesto di inviare una copia della dichiarazione di reclamo al loro indirizzo e, al momento dell'udienza in tribunale, le informazioni dal sito sono scomparse. È vero, recentemente è diventato possibile autenticare una copia dell'immagine delle informazioni pubblicate sul sito. Di conseguenza, anche se questo o quel testo viene rimosso dal sito al momento del processo, ciò non esonera il supporto elettronico da responsabilità. Probabilmente è una vittoria. Tuttavia, è così piccolo che non risolve il problema nel suo insieme.

Le informazioni su Internet possono essere archiviate per sempre e alcuni degli archivi sono disponibili pubblicamente

Quando un utente pubblica informazioni su Internet, spesso ne perde il controllo senza nemmeno accorgersene. Le frasi "La parola non è un passero, volerà via - non la prenderai" e "Ciò che è scritto con una penna, non puoi tagliarlo con un'ascia" sono qui combinate in modo fantasioso e hanno acquisito un nuovo significato oggi. Infatti, scrivendo qualcosa sul forum Internet di qualcun altro o commentando la rivista online di qualcuno, l'utente può perdere completamente il controllo sulle sue parole. Anche se qualcuno crede che, se necessario, possa rimuovere le informazioni da lui pubblicate, non è un dato di fatto che ciò sia effettivamente possibile. È sufficiente che qualsiasi persona copi semplicemente le parole fornite nel messaggio in modo da perdere l'autorità dell'autore su questo messaggio. Forse per sempre.

Ma anche se le informazioni sono pubblicate sul sito Web dell'utente, prima o poi potrebbe scoprire di non essere in grado di rimuoverle da Internet. Questo accade il più delle volte per quattro motivi.

1. Le informazioni sono archiviate su Internet. Infatti, su Internet all'indirizzo: www.archive.org/ c'è una risorsa che copia le pagine dei siti e le salva sui loro server. Dal momento che si trova a San Francisco e appartiene (almeno ufficialmente) a un privato, è improbabile che ci sia l'opportunità di "ripulire" facilmente le informazioni lì su richiesta di organizzazioni o individui senza una decisione di un tribunale americano. Ecco un estratto dall'articolo "Internet Archive" da Wikipedia:

L'Internet Archive si trova a San Francisco, fondato nel 1996 e ha diversi progetti. L'archivio offre libero accesso a ricercatori, storici e scolari. L'obiettivo dichiarato dell'archivio è preservare i valori culturali e storici della civiltà nell'era delle tecnologie Internet e creare una biblioteca Internet.

The Wayback Machine: il contenuto delle pagine Web è archiviato nel database e puoi vedere come appariva prima questa o quella pagina, anche se il sito non esiste più. Nell'ottobre 2004, The Wayback Machine è stato registrato per la prima volta come prova in un tribunale americano. È stata notata anche la censura, quando alcune delle copie d'archivio di pagine web contenenti critiche a Scientology sono state rimosse dall'archivio su richiesta degli avvocati della Chiesa di Scientology.

Per vedere le possibilità dell'archivio Internet, presentiamo le immagini dei siti Web di RosBusinessConsulting (www.rbc.ru) del 10 dicembre 1997 e Most-bank (www.most.ru) del 16 gennaio 1997 ivi archiviati (Fig. 2, 3).

Più avanti parleremo più in dettaglio di come utilizzare questo servizio.

2. Le informazioni vengono ristampate da un altro utente.

Qualsiasi persona, azienda o agenzia di stampa può ristampare le parole dell'utente con un collegamento alla fonte e commentarle.

Le parole di un utente del forum Internet possono essere citate da un altro membro dello stesso forum e quindi sfuggire al controllo dell'autore. L'autore può chiedere loro di rimuovere la persona che ha citato o il moderatore del forum, ma non è in suo potere obbligare nessuno a conformarsi a tale richiesta.

Riso. 2. Sito web RosBusinessConsulting del 10 dicembre 1997 nell'archivio Internet.

Riso. 3. Sito della banca Most del 16/01/1997 nell'archivio Internet

3. Il messaggio dell'utente entra nei cosiddetti top di varie risorse e vi rimane. Questo fenomeno è tipico soprattutto per i blog. Non appena un argomento inizia a essere discusso abbastanza attivamente, viene risolto da siti speciali e la sua copia viene inserita in sezioni come la TOP-30 di LiveJournal per questo e quel numero. Spesso, le notizie da questi siti entrano in invii tematici e vengono distribuite a tutti gli abbonati in diverse città e persino paesi.

Molte risorse su Internet sono diventate interattive. Infatti, anche dieci anni fa, una persona comune o una povera impresa non potevano avere l'opportunità di esprimere il proprio punto di vista su determinati eventi o problemi. Oggi su Internet stanno comparendo esempi che dimostrano che chiunque può farlo così “ad alta voce” che sarà ascoltato in tutto il mondo e riceverà aiuto se necessario. Persone che non si conoscevano ieri, in un istante si uniscono per un'idea o un atteggiamento comune a qualche problema e iniziano a parlare insieme.

Se l'argomento è interessante, gli utenti possono partecipare alla discussione da soli o anche prendere parte al processo decisionale offline. Il potenziale impatto di Internet interattivo sulla vita reale è chiaramente visibile nell'esempio di risorse innocue come la comunità Darom in LiveJournal (LJ, o Livejournal), www.community.livejournal.com/darom/ e la comunità Flashmob LiveJournal (www. .community.livejournal.com/fmob/).

Ecco una descrizione della comunità "Darom" fornita nel suo Journal:

Se hai trovato una cosa buona ma non necessaria nella tua casa che è un peccato buttarla via, ma non c'è nessun posto dove metterla, e anche se c'è bisogno di qualcosa, puoi lasciare un messaggio in questa community. Sicuramente c'è una persona che sarà pronta a darti la cosa necessaria.

Qui puoi lasciare annunci: “Darò gratuitamente”, “Accetterò in regalo”, “Scambiarò” o “quid pro quo”. Non ci sono restrizioni rigorose, ad eccezione degli annunci "compra / vendi".

Assicurati di indicare la città in cui ti trovi o la possibilità di inviare per posta. Se non specifichi la città, questa sarà equivalente alla firma "Mr. Mosca".

Se l'oggetto ha già trovato il suo nuovo proprietario o l'oggetto non è più necessario, non dimenticare di indicarlo nel tuo annuncio.

Attenzione!

1. Gli annunci sulla distribuzione di gattini e cuccioli sono severamente vietati. Per fare questo, ci sono più di 90 comunità in cui le persone sono interessate ai gattini, più di 400 ai gatti, più di 40 ai cuccioli e quasi 300 ai cani. Questo divieto non si applica ad altri animali.

2. È vietato postare messaggi come “dimmi per favore”, “dimmelo gratis”, sondaggi di opinione e così via. Per questo esiste una community speciale podskajite_plz, non ho dubbi che ci saranno sempre più persone che vogliono dare buoni consigli rispetto a chi lo chiede.

Descrizione da Flashmob Community Magazine:

Brevemente su Flashmob

Un flash mob è un meccanismo... un meccanismo che permette, a spese di decine, centinaia di persone che non si conoscono, di simulare una situazione che semplicemente non può accadere nella realtà. Questa non è solo un'opportunità per creare una situazione insolita, è un'opportunità per CAMBIARE LA REALTÀ! Avendo concordato su questo sito, appariamo improvvisamente in luoghi affollati ed eseguiamo i nostri scenari. Sorprendiamo, confondiamo, spaventiamo, deliziamo e spariamo: ci vediamo di nuovo

Regole del flash mob

1. Non parlare del flash mob prima, durante o dopo l'azione.

2. Studia attentamente la sceneggiatura in anticipo per non confonderti e non confondere nulla sul posto.

3. NON RIDERE DURANTE LA PROMOZIONE FLASHMOB

4. Non venire con gli amici; non salutare se incontri qualcuno che conosci.

5. Segui rigorosamente le istruzioni nello script. Non cercare mai di distinguerti.

6. Imposta l'orologio nel modo più accurato possibile. Sii lì 10 secondi prima dell'inizio dell'azione flashmob.

7. Non rimanere sul luogo dell'azione dopo la fine del flash mob.

8. Alla domanda: "Cosa sta succedendo qui?" risposta: "Sono qui per caso... l'ho visto - e mi sono iscritto".

9. Le riprese di foto e video dovrebbero essere eseguite in modo estremamente segreto, ma è meglio rifiutarle del tutto.

L'esempio di queste due comunità mostra che su qualsiasi questione che interessa alle persone, è possibile creare rapidamente un team di persone che la pensano allo stesso modo. Tale squadra può agire in modo coordinato e i suoi membri non interferiscono con il fatto che potrebbero non avere familiarità l'uno con l'altro. Se la soluzione a un problema comune richiede la presenza fisica dei partecipanti, la lontananza geografica limita ancora le possibilità del team, ma quando si tratta di diffondere informazioni su Internet, non ci sono affatto ostacoli. Il social network, rappresentato dai membri del collettivo informale, diffonde rapidamente e ampiamente le informazioni. Ma contrastare una diffusione così fulminea di informazioni in tutto il mondo è estremamente difficile, e il più delle volte impossibile.

4. I confini statali sono preservati nella vita reale, ma praticamente cancellati in virtuale. Abbiamo già toccato questo problema, parlando di quali sforzi sono necessari per ottenere legalmente informazioni sull'indirizzo IP dell'utente in un altro paese o influenzare l'azienda che ha fornito il suo server per il sito web del nemico. Inoltre, in alcuni casi potrebbe non esserci un accordo sull'interazione delle forze dell'ordine con questo paese o, secondo le sue leggi, l'atto del tuo nemico non è qualcosa di riprovevole. Forse si trova dall'altra parte del globo o è inquieto al suo interno, quindi per motivi di sicurezza finanziaria o personale, riterrai inopportuno volare su di esso per stabilire contatti sul posto. Infine, può darsi che questo paese abbia una relazione politica difficile con la Russia, e quindi metterà i bastoni tra le ruote con entusiasmo a qualsiasi questione che coinvolga l'aiuto alle imprese, ai cittadini, al governo o alle forze dell'ordine russi.

Pertanto, un tentativo di impedire la diffusione di informazioni su Internet può benissimo incontrare seri ostacoli sotto forma di sovranità statale e differenze nelle leggi, mentre coloro che diffondono queste informazioni di solito non devono affrontare tali problemi.

Internet è molto più democratico della vita reale

Questo ha sia vantaggi significativi che svantaggi significativi. La vita reale costringe una persona in qualsiasi paese a comportarsi tenendo d'occhio le possibili conseguenze del suo comportamento. Anche nei paesi con istituzioni democratiche sviluppate, una persona è costretta a pensare a come le sue azioni o dichiarazioni saranno percepite dagli altri.

Su Internet, questi limitatori spesso non sono affatto disponibili, o lo sono, ma sono molto meno che nella "vita reale". Di conseguenza, qualsiasi persona può esprimere il suo punto di vista al mondo intero (e non importa se sia corretto o meno) e in determinate circostanze non è meno probabile che venga ascoltato rispetto a un'agenzia di stampa seria. Dopotutto, non per niente le agenzie di stampa su Internet sono apparse e stanno lavorando attivamente oggi, in cui la valutazione delle notizie è determinata dai lettori stessi e non dall'editore. Si tratta delle cosiddette notizie sociali (notizie sociali non per argomento, ma dall'algoritmo per determinare il voto delle notizie da parte dell'intera comunità). News2.ru (www.news2.ru/) o smi2.ru (www.smi2.ru/) possono servire da esempio di tali risorse in Runet, la cui popolarità, secondo i ricercatori, è in costante crescita. È vero, tali risorse, come qualsiasi sistema aperto, sono costantemente in pericolo di imbrogliare i risultati a fini pubblicitari, quindi alcune di esse iniziano di nuovo a essere rigorosamente moderate quando si pubblicano notizie, come, ad esempio, weblinks.ru (www.weblinks.ru /). A nostro avviso, la tendenza allo sviluppo dei servizi di social news è evidente e, man mano che tali servizi diventano noti al grande pubblico, la probabilità di distorsione dei risultati da parte delle parti interessate diminuirà in modo significativo. Questo può essere visto nell'esempio di analoghi stranieri. È già stato dimostrato in pratica che gli eventi che riguardano un gran numero di persone sono ampiamente commentati dai normali utenti di Internet in tempo reale. Allo stesso tempo, il grado di fiducia in quanto detto è incredibilmente alto. Un esempio è la situazione con l'uragano Katrina a New Orleans. Per illustrare, ecco un frammento dell'articolo "I blogger di New Orleans hanno compiuto un'impresa giornalistica", pubblicato sulla nota risorsa russa CNews.

I blogger sulle pagine dei loro diari di Internet hanno descritto la tempesta tropicale Katrina in prima persona in tempo reale e non meno vividamente dei media mainstream.

Un generatore diesel, un computer e un telefono cellulare erano tutto ciò di cui i blogger avevano bisogno per collegarsi online prima che i telefoni cellulari si spegnessero. “Gli alberi cadono ovunque. Tre alberi sono caduti sulla casa di un vicino. Il Southern Yacht Club è raso al suolo", ha scritto Troy Gilbert sul blog Gulfsails.

I blogger stanno diventando sempre più la più importante fonte di informazioni sulle emergenze mondiali. Il periodo di massimo splendore della blogosfera negli Stati Uniti si è verificato durante le elezioni presidenziali dell'anno scorso, quando il processo è stato descritto da autori provenienti da diverse parti del paese. Il pubblico dei siti di blogging durante eventi importanti è in crescita: è più probabile che le persone cerchino in Internet informazioni che vanno oltre i siti di notizie. Ad esempio, Media Metrix di comScore ha registrato 1,7 milioni di ricerche online per "uragano" e/o "Katrina" il 29 agosto, 10 volte di più rispetto ai cinque giorni dal 22 al 26 agosto.

"I blogger al di fuori dell'area del disastro stanno facendo tutto il possibile per aumentare la diffusione di informazioni di prima mano", ha affermato il professore della NYU Mark Crispin Miller. Richard Lucic, professore alla Duke University, afferma che blog, podcast e altre nuove tecnologie portano notizie "a livello umano" perché chiunque può farlo con pochissimo investimento e nessuna formazione.

Non sminuiamo minimamente la dedizione e la resilienza dei blogger di New Orleans, ma vogliamo notare che non c'è quasi mai nemmeno un tentativo di verificare la veridicità dei fatti esposti in tali casi. Ciò è in parte dovuto al fatto che non vi è alcuna possibilità di verifica in linea di principio, in parte al fatto che le persone semplicemente non pensano alla necessità di ricontrollare le informazioni se per loro sembrano eccitanti e urgenti. Ma in ogni caso, per i manipolatori dell'opinione pubblica, questa situazione apre prospettive da capogiro.

In tutta onestà, va notato che sono già state registrate anche le prime rivelazioni di blogger che pubblicano fatti fritti "veri". Anche se, ovviamente, non si sa quanti fatti del genere siano rimasti sconosciuti. Ecco un articolo di un noto blogger e giornalista Anton Nosik, che scrive blog sotto un soprannome (pseudonimo).

Per coloro che guardano raramente blog e forum su Internet, ricordiamo che un nickname è un nome virtuale. In linea di principio può essere qualsiasi cosa, ma all'interno dello stesso sito blog deve essere unico, cioè se qualcuno ha scelto un nickname che ti piace prima di te, allora dovrai inventarne un altro. Il nickname da te scelto, di conseguenza, non può essere scelto da nessun altro su questo sito blog. Cerchiamo di chiarire anche alcuni dei termini che si trovano nell'articolo seguente. "Photozhaba" è un noto programma "Photoshop" (Photoshop), che consente di montare immagini e apportare modifiche ad esse. "Falso utente" - un utente di LiveJournal, che in inglese si chiama LiveJournal, e nella trascrizione russa - LiveJournal, o LZh.

Fotozhaba si è trasferito a Gaza

Fadel Shada, un dipendente Reuters a Gaza, e il suo collega che lavora per la TV iraniana si sono dichiarati vittime di un attacco missilistico israeliano.

L'Associazione dei giornalisti stranieri in Israele si è affrettata a definire l'attacco "bersagli scandalosi" e ha chiesto un'indagine approfondita.

A quanto pare, invano. Perché l'analisi delle testimonianze citate dalle “vittime” ha mostrato che si trattava di una messa in scena.

Ecco come il falso utente akog racconta questa storia.

Ed ecco i blog inglesi che ha usato per preparare il materiale: MyPetJawa, PowerlineBlog (aggiornamento), Snapped Shot, Confederate Yankee.

Una storia interessante separata dalla questione delle riprese in scena della distruzione è la messa in scena di un attacco israeliano sulle ambulanze libanesi.

Come diffondere le informazioni sugli eventi del Centro Lumaca?

L'attività di ogni Coordinatore del Centro Lumaca inizia con il fatto che le informazioni su un evento a distanza devono raggiungere i bambini, i genitori e gli altri educatori. Questa è una parte molto importante del vostro lavoro, cari coordinatori. E vogliamo aiutarti con i nostri consigli e raccomandazioni.

Le modalità di diffusione delle informazioni possono variare. Ecco qui alcuni di loro:

1. Posizionamento di annunci sugli stand nel tuo ufficio, nella stanza dell'insegnante e in altri stand nell'organizzazione educativa.

Come implementare: scarica, stampa e pubblica.

Se necessario, verificare preventivamente con l'amministrazione. Gli orari degli eventi possono essere posizionati sugli spaltiper sei mesi/anno, indicando nel campo note il tuo nome come Coordinatore del Centro Lumaca e il numero del tuo ufficio, volantini-annunci di singoli eventi anche con informazioni su di te, .

2. Presentazione dei materiali del premio e dei premi partecipanti a gare a distanza e olimpiadi in occasione di eventi a livello scolastico.

Come implementare: contatta l'amministrazione con una richiesta di assegnazione del tempo per te in un evento a livello scolastico per la presentazione dei documenti del premio agli studenti.

Durante la presentazione, è necessario parlare dell'importanza e dell'utilità della partecipazione dei bambini agli eventi a distanza, dei risultati raggiunti dai destinatari. Per citare inoltre le Snail Center Grants,alcuni eventi in programma, invita tutti a partecipare.

3. Parlare alle riunioni docenti e incontri con i genitori.

Come implementare: contatta il leader della riunione chiedendoti di dedicare del tempo per parlare del movimento competitivo a distanza e dei risultati della partecipazione ad esso dei tuoi studenti e dei tuoi colleghi.

La tua presentazione può essere composta da più parti: una storia sul movimento competitivo a distanza, una storia sui successi dei tuoi figli e colleghi, presentazione dei documenti del premio, una storia sullo Snail Centere i suoi eventi, sugli Snail Center Grants.

4. Diffusione di informazioni su Internet: nei social network, sul sito web di un'organizzazione educativa, nel tuo blog e in altre piattaforme pedagogiche.

Come implementare: condividere le informazioni dal sito web del Centro Lumaca e dalle comunità del Centro nei social network.

Il sito ha una pagina speciale,che contiene vari banner che possono essere inseriti nel sito web della tua organizzazione educativa o nel tuo sito/blog personale.

Quando distribuisci le informazioni, non dimenticare di indicarti come Coordinatore in modo che tutti coloro che vogliono venire da te.

Ricorda: più partecipanti - più bonus, più possibilità di ottenere una sovvenzione!

Leggi di più per ulteriori suggerimenti e risorse utili:

Il nostro consiglio è di natura puramente consultiva. Ciascun Coordinatore può organizzare il proprio lavoro a modo suo, secondo le proprie condizioni individuali. Segui il nostro consiglio in modo creativo, proiettandolo su te stesso e sui tuoi studenti. Ma non dimenticare che il lavoro del Coordinatore deve essere organizzato in modo chiaro per essere efficace e portare soddisfazione morale e materiale.

Tutte le tue domande riceveranno volentieri risposta dal nostro Care Service, scrivici

Segui le nostre notizie, annunci, leggi materiali utili nelle nostre newsletter settimanali. Se non li ricevi, contatta anche il Servizio di Assistenza.

Ciao caro lettore!

Questa variante per risolvere il problema di contrastare la diffusione di informazioni negative è simile ai metodi di lavoro di un pessimo dottore. Immagina, caro lettore, come una persona va dal dottore con il mal di testa e chiede aiuto. Il medico, dopo aver ascoltato attentamente, prescrive un trattamento, prescrivendo farmaci costosi. Questo, per caso, non ti ricorda il lavoro di un marketer che riferisce alla direzione di ciò che i clienti non erano soddisfatti, e poi delle proposte per migliorare la situazione e dei budget necessari per attuare le proposte? D'accordo, caro lettore, che ci sono punti in comune nel lavoro di un cattivo dottore e di un marketer. Pensiamoci e cerchiamo di capire a cosa porterà questo lavoro.

Ora diamo un'occhiata a questo esempio, come siamo riusciti a neutralizzare il flusso di informazioni negative. Quando il coefficiente è stato introdotto in fase di pianificazione delle vendite, è stata risolta la situazione di carenza dei prodotti più richiesti. Il cliente, ottenendo ciò che voleva, non poteva più dire che questa azienda non ha ciò di cui ha bisogno. Al contrario, il cliente potrebbe dire che può sempre acquistare ciò che gli serve. Il flusso di informazioni negative si è interrotto.

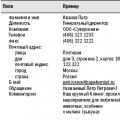

Torniamo al nostro argomento: informazioni negative, come affrontarle e come neutralizzarle. In quanto aderente a un approccio sistematico alla risoluzione dei problemi, posso dire quanto segue... Qualsiasi problema relativo alla diffusione delle informazioni, in particolare le informazioni negative, deve essere risolto sistematicamente! Problemi di questo tipo possono essere risolti in tre modi. (vedi fig. 1).

Riso. 1. Modi per risolvere i problemi.

Come si può vedere dal diagramma in Figura 1, ciascuno dei metodi funziona a suo tempo. Ciò non significa che se vedi un deterioramento della situazione, devi aspettare che arrivino le conseguenze per agire. Risolvere il problema utilizzando il metodo 3 è il più difficile e costoso!

Primo modo. Consente di ridurre significativamente le perdite dovute a informazioni negative e, idealmente, di ridurle a zero. Questo è un modo per coloro che sono abituati a lavorare in anticipo, pensando in anticipo a tutte le possibili conseguenze delle proprie azioni, delle azioni dei propri subordinati e dei colleghi. Possiamo dire che questa è prevenzione. Dopotutto, la malattia è più facile da prevenire e adottare misure preventive che da trattare o, inoltre, affrontare le complicazioni dopo la malattia. Pertanto, in questa fase, cerchiamo di prevenire la formazione di situazioni che possono causare informazioni negative.

Il secondo modo. Sfortunatamente, non tutto nel mondo degli affari può essere previsto. Ci sono circostanze che non possono essere previste. È abbastanza chiaro che alcune di queste circostanze possono causare la comparsa di informazioni negative. Non siamo riusciti a prevenire la malattia. Ora è necessario iniziare il trattamento il prima possibile per evitare complicazioni. In questa fase, risolviamo due problemi contemporaneamente. In primo luogo, è necessario eliminare la causa dell'informazione negativa. In secondo luogo, è necessario neutralizzare il negativo dei clienti, che si è già formato.

Lascia che ti faccia un altro esempio dalla mia pratica. All'inizio della mia carriera, ho lavorato per un'azienda di fornitura di apparecchiature IT. A metà novembre, uno dei miei clienti ha ordinato un'attrezzatura, che a mia volta ho dovuto ordinare dall'estero. Essendo, a quei tempi, una persona con poca esperienza, dissi coraggiosamente al cliente che la sua attrezzatura gli sarebbe stata consegnata entro la fine dell'anno. Ahimè, mi sbagliavo. Non tenevo conto che in Europa, secondo i canoni cattolici, il Natale si festeggia a fine dicembre, e non come il nostro. Pertanto, dal 25 dicembre, i terminal doganali in Europa non funzionano. L'ordine del mio cliente è "bloccato" alla dogana in Europa. Alla fine di dicembre, ho avuto una conversazione molto spiacevole a voce alta con un cliente che era estremamente infastidito dal fatto che il suo ordine fosse "bloccato" alla dogana in Europa. Dopo lunghe trattative, siamo comunque giunti a una decisione comune. Tuttavia, mi è costato parte del profitto: ho dovuto offrire al cliente uno sconto solido. I rapporti con il cliente sono migliorati.

Si può dire che ho risolto il problema che mi si presentava nel secondo modo. Ho perso soldi per un contratto, ma ho mantenuto il cliente, con il quale abbiamo avuto molta collaborazione in seguito.

La terza via. Il motivo dell'emergere di informazioni negative non è stato previsto nella fase 1 e non è stato neutralizzato nella fase 2. I clienti sono così "offesi" da te che riducono il volume degli acquisti da te e aumentano i volumi dai tuoi concorrenti, dicendo a tutti intorno a te che partner incompetente sono e consigliano di non avere nulla a che fare con te. Eccole, le conseguenze degli errori di calcolo!!!

Cosa fare? Per prima cosa, rispondiamo a un'altra domanda. Ed è necessario fare qualcosa? Tu, caro lettore, potresti volermi obiettare, dire: "Lasciatemi, se non si fa nulla, l'azienda inevitabilmente crollerà!!! Urge intervenire!!". E, naturalmente, avrai, in una certa misura, ragione. Ma propongo di non discutere questo argomento, ma di capire l'essenza del problema. Sono sicuro che qualsiasi tua azione sia finalizzata allo sviluppo della tua azienda, alla sua prosperità, alla sua redditività. È abbastanza corretto presumere che le tue decisioni sembreranno giuste ad alcuni dei tuoi clienti, mentre per altri causeranno un netto rifiuto, critiche e negatività, soprattutto quando queste decisioni verranno messe in pratica.

Una volta mi è capitato di osservare l'implementazione di una soluzione rivolta ai clienti. La direzione dell'azienda ha deciso di ristrutturare la base clienti dell'azienda. La ristrutturazione è stata la seguente:

- Analisi cliente ABC;

- Ai clienti il cui volume medio mensile di acquisti non superava il limite minimo stabilito veniva offerto di diventare partner di secondo livello (per effettuare acquisti non dall'azienda, ma da clienti "più grandi").

Naturalmente, il "campo" dei clienti era diviso in due gruppi. Soddisfatti quei clienti che avevano ancora diritto ad acquistare direttamente dall'azienda, perché la velocità di evasione degli ordini aumentava vertiginosamente (i “piccoli” clienti non prendevano più tempo dai dirigenti dell'azienda, e questo tempo era dedicato a quei clienti che restavano). Quei clienti che sono diventati partner di secondo livello sono rimasti estremamente insoddisfatti, perché per loro i prezzi di acquisto sono diventati più alti. Questa situazione è mostrata schematicamente nella Figura 2.

Riso. 2. Schema di distribuzione dei clienti dopo la ristrutturazione.

I risultati della ristrutturazione hanno mostrato che il fatturato dell'azienda è aumentato, mentre il carico di lavoro dei dirigenti dell'azienda è diminuito.

Ma che dire delle informazioni negative che vengono diffuse dai clienti che sono diventati partner di secondo livello? Per fermare la diffusione di informazioni negative, l'azienda ha organizzato una serie di campagne di marketing volte allo sviluppo di partner di secondo livello. Di conseguenza, tutte le informazioni negative sono state rimosse e l'ulteriore diffusione delle informazioni negative è stata interrotta.

Bene, ora ti suggerisco, caro lettore, di guardare a colpo d'occhio la diffusione di informazioni negative e i metodi per contrastarne la diffusione, come si suol dire, e riassumere:

- Tutti viviamo nel tempo. Le informazioni negative non nascono per caso, spontaneamente. Il suo verificarsi è connesso con le nostre azioni. Utilizzando il metodo "3 modi per risolvere i problemi di diffusione delle informazioni", è possibile prevedere la comparsa di informazioni negative molto prima che appaia e adottare misure per evitare tale sviluppo di eventi. A volte può risultare che le informazioni negative e la loro diffusione avranno conseguenze così piccole che la necessità di contrastarle richiederà più risorse rispetto all'eliminazione delle conseguenze della loro diffusione.

- Se vengono commessi errori nella fase di previsione e il processo di diffusione delle informazioni negative è già in pieno svolgimento, allora, seguendo i principi di un buon medico, è necessario affrontare le cause che hanno causato la malattia. Queste possono essere revisioni dei piani dell'azienda e cancellazioni o adeguamenti di decisioni prese... Un sacco di cose. Tutto dipende dalla situazione.

- Se gli errori commessi hanno portato a conseguenze negative, quando l'azienda ha già iniziato a subire perdite legate alle informazioni negative e alla loro diffusione, allora il tempo diventa il fattore più importante! Il tempo perso prima. Qualsiasi passaggio per correggere la situazione deve essere chiaro e coerente. Lanciare da una parte all'altra non farà che esacerbare la situazione. In questa fase, non c'è tempo per prendere prima provvedimenti per neutralizzare le informazioni negative e quindi restituire i clienti scomparsi. In questa fase, molti processi dovranno essere eseguiti in parallelo tra loro ed è estremamente importante verificare che i processi non siano in contraddizione tra loro.

Come postfazione. La storia conosce molti esempi in cui le informazioni negative su un'azienda vengono formate e distribuite dall'azienda stessa. Alcune grandi aziende lo fanno deliberatamente, utilizzando ad esempio informazioni negative come strumento per creare un vantaggio competitivo o generare profitti aggiuntivi. Caro lettore, ti sei imbattuto in tali esempi, vero? Quindi forse io e te dovremmo imparare a usarli a beneficio della tua azienda, cosa ne pensi?

È tecnicamente possibile distribuire informazioni su Internet in modo anonimoChe ci piaccia o no, la distribuzione anonima di informazioni su Internet è davvero possibile. Alcuni lo considerano malvagio, altri lo considerano una benedizione. Di norma, le vittime di tale distribuzione sono insoddisfatte e coloro che desiderano portare all'attenzione del pubblico il proprio atteggiamento ostile nei confronti di una persona o di un'impresa valutano positivamente la conservazione dell'anonimato su Internet.

Quando un terminale (computer o cellulare) va online, riceve sempre un cosiddetto indirizzo IP. Secondo la definizione di Wikipedia, un'enciclopedia di rete compilata dall'intera comunità di Internet, "un indirizzo IP (indirizzo IP, abbreviazione di Internet Protocol Address) è un identificatore univoco (indirizzo) di un dispositivo (solitamente un computer) collegato a una rete locale o Internet." Questo indirizzo è davvero unico. Non esistono due computer con lo stesso indirizzo IP su Internet. È tramite gli indirizzi IP che i computer si trasmettono le informazioni, quindi se due computer hanno lo stesso indirizzo IP, non sarà chiaro a quale di essi sia destinato. La distribuzione degli indirizzi IP viene effettuata da organizzazioni autorizzate. Un pool di indirizzi in un determinato intervallo viene assegnato a un provider Internet specifico, quindi il provider e la città da cui il computer è andato online possono sempre essere determinati dall'indirizzo IP. Un indirizzo IP può essere fisso o dinamico. Uno permanente viene assegnato a un determinato utente, uno dinamico - uno di quelli gratuiti al momento - viene rilasciato dal provider ai propri clienti in risposta ad una specifica richiesta di accesso a Internet. Nel caso di utilizzo di un indirizzo IP permanente, le informazioni su chi è assegnato possono spesso essere disponibili a chiunque. Se viene utilizzato un indirizzo IP dinamico, queste informazioni saranno note solo all'ISP, e anche in questo caso non sempre: sebbene l'ISP sappia da quale terminale è stata effettuata l'uscita, ciò non garantisce l'identificazione dell'utente. Quindi, quando si accede a Internet da un telefono fisso, sono noti il suo numero di abbonato e l'indirizzo in cui è installato. Quando si esce da un telefono cellulare - il numero di abbonato e il numero personale dell'apparecchio telefonico (il cosiddetto IMEI) e quando si accede a Internet da una linea affittata, il provider sa a quale indirizzo si trova il terminale collegato tramite questa linea. Tuttavia, se l'accesso alla Rete è stato effettuato da un Internet cafè o tramite un punto di accesso Wi-Fi pubblico (in un bar, in una stazione ferroviaria, o anche da un'auto parcheggiata nelle vicinanze), o da un telefono cellulare intestato a una persona in prima linea, diventa molto difficile trovare una persona specifica o addirittura impossibile.

Un ISP può divulgare legalmente le informazioni sugli abbonati solo alle forze dell'ordine su loro richiesta. In caso contrario, viola sia la legge federale "sui dati personali" che una serie di regolamenti dipartimentali.

Il problema di trovare una persona che ha effettuato l'accesso a Internet è aggravato dal fatto che gli indirizzi IP non vengono sempre trasmessi direttamente. Ad esempio, quando si utilizza GPRS da un telefono cellulare, di norma, tutti coloro che utilizzano questo servizio in una società di telefonia mobile hanno un indirizzo IP. Allo stesso modo, tutti coloro che accedono a Internet tramite un cosiddetto server proxy (che si trova spesso negli Internet cafè, nelle istituzioni educative e nei grandi edifici per uffici) hanno un indirizzo IP.

Inoltre, ci sono programmi specificamente progettati per coprire gli indirizzi IP - anonimizzatori. Al centro, si tratta di server proxy progettati specificamente per fornire l'anonimato su Internet. Alcuni di essi (ad esempio, Steganos Internet Anonym VPN) forniscono persino la crittografia delle informazioni trasmesse, che ne impedisce l'intercettazione sui canali di comunicazione. Quando si tenta di identificare una persona che ha pubblicato testo o altre informazioni su Internet utilizzando un anonimizzatore, è necessario eseguire una serie di passaggi. Primo contatto con le forze dell'ordine. Devono avviare un procedimento penale (se ci sono segni di un reato) e convincere l'ufficio del procuratore generale a scrivere una richiesta motivata alle forze dell'ordine di uno stato straniero che possiede l'indirizzo IP dell'anonimizzatore. Tale richiesta dovrà essere compilata espletando tutte le formalità necessarie, in caso contrario non potrà essere presa in considerazione all'estero. Deve derivare chiaramente dalla richiesta che non è politicamente addebitato, altrimenti, secondo la prassi consolidata, anche molti paesi non lo accetteranno in considerazione, indipendentemente dalla correttezza dell'esecuzione. Successivamente, le forze dell'ordine di uno stato straniero si rivolgeranno alla società che fornisce servizi di anonimizzazione e chiederanno di fornire informazioni sull'indirizzo IP da cui si sono collegati ad essa. Nel corso di tutto questo complesso di attività, che richiederà molto tempo, verrà scoperto solo l'indirizzo da cui i nemici collegati all'anonimizzatore, ma gli anonimizzatori possono anche essere disposti a catena, quando si collega a uno di essi è fatto attraverso un altro...

In aggiunta a quanto già detto, va notato che esiste una rete Tor anonima distribuita, che viene creata e mantenuta da difensori della privacy. Questa rete di computer su Internet è organizzata in modo tale che è praticamente impossibile seguire il movimento di un pacchetto di dati dal suo punto di partenza alla sua destinazione.

Ecco perché nella maggior parte dei casi, se non riguardano il terrorismo internazionale, quando tutte le forze dei servizi speciali dei grandi paesi sono coordinate per catturare il cattivo, possiamo dire che è tecnicamente possibile garantire l'anonimato su Internet.

Sebbene qui abbiamo fornito una panoramica dei principali metodi per garantire l'anonimato su Internet, per comodità dei lettori, li descriveremo più dettagliatamente in una sezione separata.

I meccanismi offline per contrastare la diffusione delle informazioni non funzionano online

La creazione di un blog richiede 15 minuti. Creazione di un sito realizzabile che non pretende di essere nominato in un contest di web design - da 40. Trasferimento del sito a un nuovo hosting - da pochi secondi a diversi minuti.

Off-line in questo periodo è impossibile anche scrivere una dichiarazione di reclamo. Inoltre, al momento della stesura del libro, era possibile aprire l'hosting (ovvero acquistare un posto sul server dove sarà ospitato il sito) in modo anonimo, utilizzando bonifici tramite sistemi di pagamento che non richiedono l'identificazione come pagamento. E se l'hosting viene ordinato in un altro paese, le procedure off-line per influenzarlo diventano non meno laboriose di quelle descritte nella sezione precedente sulla determinazione del vero indirizzo IP del nemico. Si tratta di procedure molto lunghe e talvolta costose, il cui risultato potrebbe essere una decisione del tribunale di chiudere l'hosting, dopo di che, come abbiamo già detto, nulla impedisce che venga riaperto in un altro paese, e nel giro di pochi minuti il sito che stava combattendo sarà di nuovo in onda. Inoltre, non è affatto un dato di fatto che una causa contro un sito con PR nere sarà vinta. Dopotutto, se le informazioni negative non sono calunnia o insulto, ma opinione personale e se non vengono violate leggi (ad esempio sull'inammissibilità della pubblicazione di dati personali senza il consenso diretto della persona a cui appartengono), allora il tribunale può non decidere affatto su di esso rimozione.

Internet è una "lavatrice" per le informazioni negative

Se un media pubblica informazioni false che diffamano qualcuno, la vittima può andare in tribunale e avere la possibilità di ricevere un risarcimento, oltre a costringere i media a pubblicare una ritrattazione. E anche se il sistema che esiste oggi, anche nelle pubblicazioni rispettate, non è perfetto in tutto (ad esempio, in pratica, un giornalista che si considera uno "squalo della penna" può postare informazioni non verificate - e nessuno controllerà le sue azioni) , puoi comunque provare a chiamare il supporto per l'account. È difficile, lungo, ma possibile. Ma quando Internet è invaso da informazioni di questo tipo, dopo di che i media iniziano a scrivere di questo fatto ("Informazioni apparse su Internet che ..."), di solito non c'è nessuno da ritenere responsabile.

Quasi dieci anni fa, Gleb Pavlovsky è stato uno dei primi a notare questa caratteristica di Internet: “Internet è uno strumento ideale per lanciare le storie necessarie nella coscienza di massa. Inoltre, i media tradizionali sono responsabili delle informazioni che diffondono. Le voci trasmesse su Internet sono anonime. Ma i giornali e la televisione hanno l'opportunità di fare riferimento a Internet. Cioè, c'è un vero e proprio riciclaggio delle cosiddette informazioni nere".

Quello di cui voglio parlare non si riferisce al marketing virale, né all'annuncio di novità in arrivo. Voglio spiegare cos'è

per comunità e gruppi sui siti di cui sono membro. Un esempio sono i gruppi su Subscribe.ru (qui sono attualmente in 22 gruppi), Ya.ru (sono in otto gruppi), forum e altri servizi simili.

Probabilmente ogni webmaster, volendo ottenere un buon traffico verso i propri siti, utilizza metodi e tecnologie per promuovere le pagine nei motori di ricerca: ottimizzazione SEO, acquisto di link, diffusione di informazioni tramite i pulsanti dei social network e molti altri metodi. Molti distribuiscono notizie a gruppi su siti e forum popolari aggiungendo notizie di attualità (articoli) con un collegamento che porta il lettore alla pagina del sito dove viene presentata per intero (fonte). L'opzione migliore è scrivere alcune righe sull'essenza del materiale che viene aggiunto, ma spesso senza abbastanza tempo (o semplicemente troppo pigro per riscrivere l'articolo), semplicemente copiando il titolo e parte del contenuto dell'articolo usando il lato sinistro e tasti destro del mouse o Ctrl+C e Ctrl+V E poi si fa un semplice trasferimento della notizia con l'aggiunta di un link alla fonte.

Ma cosa fare e come diffondere rapidamente la STESSA NOTIZIA a più gruppi contemporaneamente?

Una semplice ripetizione meccanica delle stesse azioni di copia e incolla di un titolo, un'immagine di una parte del testo e un collegamento per una voce, con ottime capacità di mouse e tastiera, richiede alcuni secondi. Cosa suggerisco?

Ciò potrebbe sollevare un sorriso scettico da parte di alcuni utenti esperti di computer e delle sue risorse, ma il mio metodo, spero, possa diventare una rivelazione per utenti e webmaster meno esperti. L'essenza del metodo sta nel fatto che tutte le operazioni devono essere eseguite direttamente sulla pagina dell'articolo del sito, ovvero nella sua rappresentazione visiva e selezionando con il tasto sinistro del mouse la parte di articolo. Se lo si desidera, con un'immagine (immagini) posizionata sulla pagina.

Ad esempio, ecco come appare l'inizio della pagina prima della selezione:  E così dopo:

E così dopo:  Allo stesso tempo, il negativo dell'immagine si è rivelato :). Ora non resta che copiare questa voce e incollarla in modalità VISIVA nell'editor nella pagina per l'aggiunta di notizie nel gruppo. Quindi aggiungi un collegamento alla fonte e, nella finestra in alto, il titolo della notizia. Infine, il pulsante "Fatto", "Aggiungi notizie", ecc. e terminare l'operazione. Si scopre cinque operazioni per ogni gruppo: evidenziare, copiare, incollare contenuto, aggiungere un collegamento, fare clic sul pulsante Aggiungi contenuto - il gioco è fatto, per moderazione.

Allo stesso tempo, il negativo dell'immagine si è rivelato :). Ora non resta che copiare questa voce e incollarla in modalità VISIVA nell'editor nella pagina per l'aggiunta di notizie nel gruppo. Quindi aggiungi un collegamento alla fonte e, nella finestra in alto, il titolo della notizia. Infine, il pulsante "Fatto", "Aggiungi notizie", ecc. e terminare l'operazione. Si scopre cinque operazioni per ogni gruppo: evidenziare, copiare, incollare contenuto, aggiungere un collegamento, fare clic sul pulsante Aggiungi contenuto - il gioco è fatto, per moderazione.

Fare tutte queste operazioni per ogni gruppo?

No, si può fare solo una volta creando un modello su una pagina in uno qualsiasi dei gruppi! Quindi, aprendo a turno tutte le finestre di tutti i gruppi, copiando il contenuto una volta (con il mouse o con i pulsanti), distribuiscilo a tutti i gruppi (e non necessariamente a un sito) incollando. Quindi copia il titolo (incollandolo in precedenza in un qualsiasi editor di testo come "blocco note") e incollalo, sempre a turno, sulla pagina di ciascuno dei gruppi. Se ci sono molti di questi gruppi, dovrai aprire molti segnalibri. Più conveniente in questo caso segnalibri visivi. Personalmente lascio tutte le pagine più necessarie per aggiungere voci ai gruppi di siti in quelli visivi. Ora non resta che "passare su tutte le schede aperte premendo il pulsante "Fine" e senza attendere la fine dell'operazione su ciascuna di esse: il sistema lo farà da solo.

In questo modo, riduciamo l'aggiunta di una voce per ogni pagina a tre operazioni. La cosa principale in tutta questa "meccanica" - stesura di un modello su una pagina e poi la copia completa dagli appunti.

Lungo la strada, voglio notare subito che aggiungere notizie in questo modo (copia completa di parte della voce) è indesiderabile, soprattutto se la pagina del tuo sito è stata creata di recente e non ha avuto il tempo di essere indicizzata in . Può capitare che venga prima indicizzato su un sito di terze parti (anche se non completamente copiato) e rallenti notevolmente sul tuo. C'è un'amara esperienza personale :(.

Considerando che il mio tentativo di presentare questa semplice tecnologia non sembrerà del tutto chiaro al lettore e non coglierà il punto, ho creato un piccolo podcast video, che mostra l'intero schema e la sequenza di azioni della voce di cui sopra. Noi guardiamo:

Ti è piaciuta la mia tecnologia di distribuzione di massa ad alta velocità delle informazioni? Per favore, parla.

Ciao ciao!

(Visitato 182 volte, 1 visite oggi)

Come fare soldi sui social network

Come fare soldi sui social network Promozione dell'evento sui social network

Promozione dell'evento sui social network Come impedire la riproduzione automatica di una GIF

Come impedire la riproduzione automatica di una GIF