Cosa significa crittografare un telefono. Come crittografare i dati su un telefono Android

Lo scopo di questo articolo è confrontare tre app di crittografia Android: LUKS Manager, Cryptonite e CyberSafe Mobile. Va notato subito che il confronto sarà equo, e non con l'obiettivo di evidenziare i vantaggi di un determinato programma. Ogni programma ha i suoi vantaggi e svantaggi, in questo articolo saranno completamente divulgati.

Qual è il motivo della scelta delle applicazioni?

Prima di tutto, vorrei sottolineare il motivo per cui queste applicazioni sono coinvolte nella revisione. Con CyberSafe Mobile, penso che tutto sia chiaro, perché stai leggendo, quindi è abbastanza logico vedere il nostro programma nella recensione. Ma il resto dei programmi è stato scelto con il cosiddetto metodo Cauchy, noto anche come metodo scientifico del poke, cioè in modo casuale. Naturalmente, nella scelta dei programmi, sono state prese in considerazione la loro popolarità e le valutazioni. Quindi, il programma Cryptonite su questo momento più di 50 mila download e la sua valutazione è 4,3 e il programma LUKS Manager ha la stessa valutazione, ma cinque volte meno download - più di 10 mila.Molti programmi di crittografia sono stati sviluppati per Android, quindi non possiamo considerarli fisicamente tutti. Forse, in futuro, verrà scritta una recensione simile di altri programmi e confrontata con il programma CyberSafe Mobile. Nel frattempo, ci limiteremo ai programmi precedentemente menzionati.

LUKS Manager

LUKS Manager è uno dei primi veri programmi di crittografia in Android. Prima di ciò, i programmi di "crittografia" in realtà non si occupavano della crittografia, ma facevano ogni sorta di assurdità come l'assegnazione di un attributo nascosto a un file.Il programma LUKS Manager ha lasciato un'impressione ambivalente. Inizierò in ordine - con l'installazione del programma stesso. Il programma richiede l'accesso come root e l'installazione di SuperSU e BusyBox. La richiesta dell'accesso root è una caratteristica comune a tutti i programmi di crittografia Android seri, poiché c'è poco da fare senza i privilegi massimi. Ma il requisito di SuperSU e BusyBox mi ha spinto a pensare che il programma, in effetti, non fa nulla da solo e invece di utilizzare le chiamate di sistema Android, utilizza le utilità BusyBox. In altre parole, il programma è solo una shell per i comandi di sistema. Bene, ok, è improbabile che gli utenti inesperti abbiano a che fare con tutti questi comandi, quindi la shell è proprio ciò di cui hai bisogno: la cosa principale è che funziona.

Avevo già l'accesso root al mio dispositivo, SuperSU era installato, ma BusyBox doveva essere installato da Gioca al mercato... Tuttavia, dopo aver installato BusyBox, il programma mi ha felicemente informato di non averlo visto (Fig. 1).

Riso. 1. Il programma LUKS Manager non vede il BusyBox installato

In segno di progresso, non di rivoluzione

Il salvataggio viene disabilitato automaticamente dopo il collegamento all'alimentazione. I cambiamenti all'interno sono pienamente lodevoli e nuovo sistema notifiche riuscite. Le modifiche al design sono piuttosto superficiali, quindi le usi rapidamente. Ognuno ha alcuni dati che dobbiamo crittografare. Nel tempo nuvoloso di oggi, questo è più necessario di quanto non lo fosse in passato. I dati circolano in tutto il mondo e ne stiamo perdendo il controllo. L'unica soluzione è la crittografia adeguata. Fortunatamente, ci sono molti strumenti.

Non descriverò cosa ho fatto in modo che il programma lo "vedesse", dirò solo che il riavvio del tablet ha aiutato. In qualche modo puzza persino di Windows, non di UNIX, che, qualunque cosa si possa dire, è Android. A proposito, il bullismo è avvenuto sul tablet Acer B1 con Android 4.1.2. Non una singola compressa è stata danneggiata a seguito degli esperimenti :)

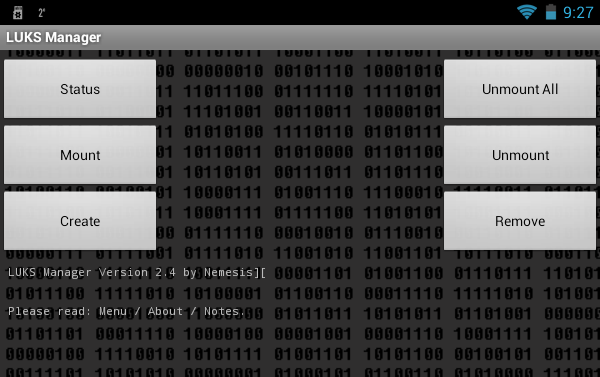

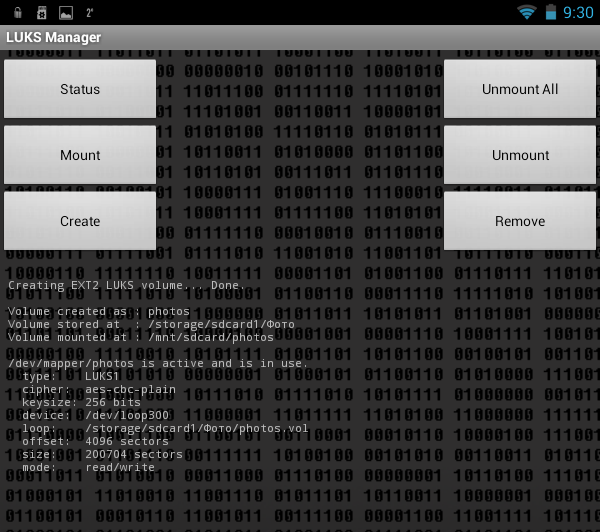

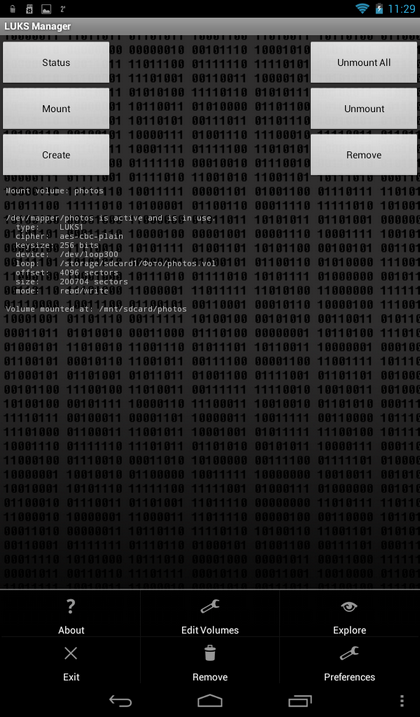

Dopo il riavvio, il programma è ancora avviato (Fig. 2). L'interfaccia del programma è molto semplice. direi addirittura spartano. Ritaglio gli screenshot in modo da non ridurne le dimensioni e in modo che tu possa vederli meglio.

Se hai bisogno di crittografare i dati sul tuo disco rigido, unità flash, archivio domestico o file in archiviazione cloud, puoi scegliere direttamente nel kernel o in una forma popolare e multipiattaforma. Tuttavia, questa procedura ha lo svantaggio di trovarsi in questo contenitore. È statico, occupa un grande spazio su disco e dovresti misurarlo fino alla capacità richiesta in futuro. È difficile da manipolare e creare un tale contenitore a distanza non è divertente.

Se, invece, c'è solo uno stupido stoccaggio, creerai un contenitore di mezza giornata. Tuttavia, a differenza di altre tecnologie, non crittografa l'intero dispositivo a blocchi, ma i singoli file separatamente. Vengono quindi salvati uno a uno nella loro directory, ma hanno un contenuto crittografato e un nome.

Riso. 2. Programma LUKS Manager

Anche la funzionalità del programma è spartana. È possibile visualizzare quale contenitore è montato (pulsante Stato), crea un contenitore (pulsante Creare), montare (pulsante Montare) e smontalo (pulsante Smonta), smontare tutti i contenitori ( Smonta tutto), rimuovere il contenitore ( Rimuovere). Il fatto che il programma possa creare contenitori crittografati e montarli è positivo. Ma al giorno d'oggi, mi piacerebbe vedere la possibilità della crittografia cloud, la possibilità di montare cartelle di rete in modo da poter lavorare con un contenitore remoto. Volevo anche vedere un file manager integrato nel caso in cui l'utente non avesse installato un programma del genere. Dopotutto, per far funzionare LUKS Manager, ho dovuto eseguire il root del dispositivo, installare SuperSu e BusyBox. Si scopre che è necessario anche un file manager. Nel programma sono presenti funzionalità di base (visualizzazione di file e cartelle), è stato davvero difficile aggiungere le funzioni di copia/spostamento/eliminazione di file e cartelle? Per accedere all'"esploratore" integrato nel programma, premere il pulsante per richiamare il menu del programma e selezionare il comando Esplorare... Di questo, però, parleremo più avanti.

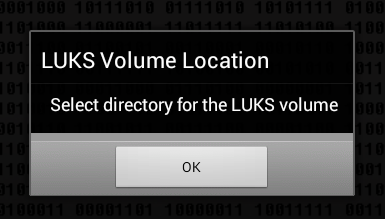

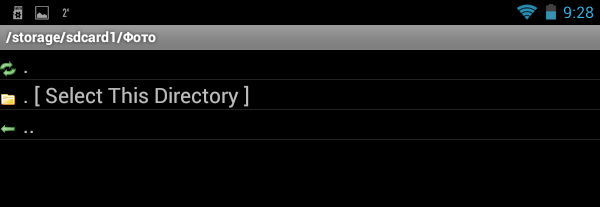

Diamo un'occhiata al programma in azione. Fare clic sul pulsante Creare per creare un contenitore. Il programma offrirà di selezionare la directory in cui verrà memorizzato il contenitore (Fig. 3, Fig. 4).

Ciò consente agli spettatori di conoscere il numero e la dimensione dei file, ma non li aiuterà a rivelare i loro nomi e nemmeno il contenuto. Il suo vantaggio, ovviamente, è che non è necessario creare alcun contenitore in anticipo. I file crittografati vengono archiviati in una directory selezionata esattamente nella struttura che vediamo in forma decrittata. Vengono create directory, vengono create linee sinfoniche e linee dure, vengono creati ed eliminati singoli file.

Avremo bisogno di due directory da usare. Uno fungerà da vero archivio dati crittografato e l'altro sarà il punto di montaggio, la directory in cui vedremo il contenuto non crittografato. Naturalmente, dovremmo avere il diritto di scrivere entrambi. I nomi dei file sono codificati con una stringa di vettori di inizializzazione. I buchi dei file sono passati attraverso il testo cifrato. Ora dovrai inserire la password per il tuo filesystem.

Riso. 3. Fare clic su ok

Riso. 4. Seleziona una directory e fai clic su Seleziona questa directory

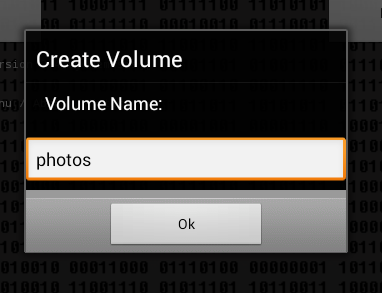

Successivamente, è necessario inserire il nome del contenitore (Fig. 5), la password per l'accesso (Fig. 6) e le dimensioni del contenitore (Fig. 7). Il programma non visualizza la password inserita e non offre la conferma della password, quindi c'è la possibilità di un errore durante l'immissione della password - quindi non funzionerà per montare il contenitore creato e questo deve essere preso in considerazione quando si lavora con il programma.

Dovrai ricordare questa password poiché non esiste assolutamente alcun meccanismo di recupero. Non è stato difficile, basta premere invio e inserire la password due volte. Puoi, ovviamente, entrare in modalità esperto e selezionare molte opzioni dai codici di lunghezza della chiave utilizzati in modo che i nomi dei file siano crittografati.

Quindi possiamo iniziare a usarlo, ma rimarremo sul file per un po'. Contiene le opzioni selezionate per il nostro volume crittografato e, soprattutto, la chiave di crittografia, che è a sua volta crittografata con la password scelta. Questo ci permette ad esempio di cambiare facilmente la password, ma allo stesso tempo significa che se arriviamo a questo file, non saremo più in grado di decifrare i singoli file.

Riso. 5. Nome del contenitore

Riso. 6. Password per l'accesso al contenitore

Riso. 7. Dimensioni del contenitore

La domanda successiva è come formattare il contenitore: come FAT (sarà compatibile con FreeeOTFE) o come ext2 (Fig. 8). LUKS Manager crea contenitori compatibili con il programma Windows. Per quanto mi riguarda, sarebbe meglio se il programma avesse il supporto per TrueCrypt. Tuttavia, va notato che finalmente FreeOTFE ha il supporto per 64 bit Versioni di Windows, che ti consente di utilizzare in modo più completo il pacchetto LUKS Manager + FreeOTFE su computer moderni... Sarebbe bello se LUKS Manager avesse la possibilità di montare in remoto un contenitore che risiede su una macchina Windows. Quindi potresti creare un contenitore su un PC utilizzando FreeOTFE e montarlo in remoto sul tuo dispositivo Android. Il vantaggio di una tale soluzione è che non è necessario ingombrare la memoria del dispositivo e i dati stessi non verrebbero archiviati fisicamente su un dispositivo Android, il che è molto più probabile che vada perso rispetto a un normale PC.

Una corretta paranoia può salvare il file separatamente e quindi evitare completamente i tentativi di decifrare i dati stessi. Vedete una rappresentazione crittografata dei nostri dati segreti. I file stessi hanno una dimensione di otto byte perché un vettore di inizializzazione di otto byte è memorizzato all'inizio di ogni file per una maggiore sicurezza.

Quando smette di parlare, basta chiamare il seguente comando e scollegare in sicurezza il volume e bloccarlo. In pratica ti permette di cambiare la password in volume esistente, ma ha anche altre opzioni. Un altro comando verifica che tutti i file nello spazio crittografato vengano decrittografati utilizzando una chiave nel file di controllo. È interessante notare che questo file non viene ignorato dal programma ed è elencato come errato.

Riso. 8. Come formattare il contenitore?

Successivamente, il programma ti informerà che il contenitore è stato creato e montato nella cartella /mnt/sdcard/<название контейнера>, nel nostro caso è /mnt/sdcard/photos (fig. 9). Nelle impostazioni del programma, puoi cambiare il nome di questa cartella.

Riso. 9. Il contenitore è montato

I comandi di decodifica e codifica consentono di decrittografare o crittografare i nomi di file specificati. Questo è utile se stai cercando informazioni nell'output di debug che visualizza solo i nomi dei file in forma crittografata. Puoi utilizzare la procedura inversa quando desideri solo determinati file dal backup e hai bisogno di sapere come vengono chiamati crittografati.

Dopo aver eseguito questo comando, verrà ovviamente richiesta una password, quindi il programma attende che venga inserito il nome del file. L'esempio seguente mostra entrambe le opzioni. Ciò ti consente di connettere o disconnettere il volume crittografato con un solo clic e non devi lavorare affatto con la linea.

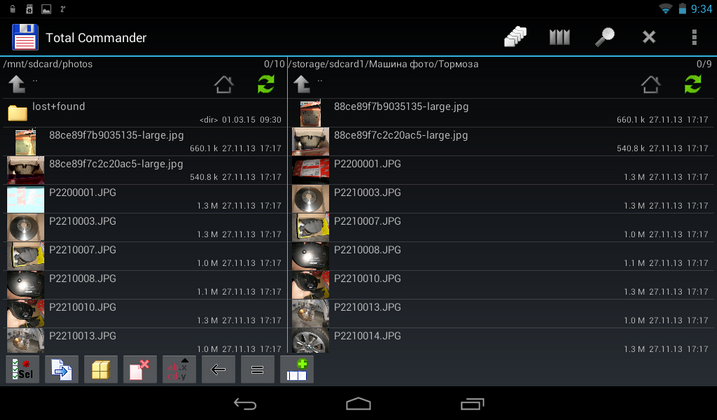

Resta da avviare alcuni file manager di terze parti e copiare i file nel contenitore creato (Fig. 10).

Riso. 10. File copiati

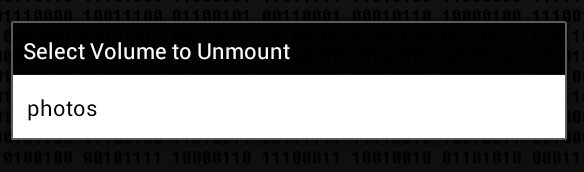

Proviamo a smontare il contenitore (pulsante Smonta), mentre il programma visualizza una finestra che consente di selezionare quale contenitore si desidera smontare (Fig. 11).

Utilizzo su altre piattaforme

Viene salvato nell'area di notifica e, una volta cliccato, mostra un menu in cui è possibile abilitare e disabilitare i singoli volumi. Funziona in modo molto accurato, consentendoti di creare, modificare o collegare semplicemente un volume crittografato. Prova a condividere la tua esperienza nella discussione. Alcuni utenti necessitano di tecnologie crittografiche simili per funzionare su altre piattaforme. Soprattutto se utilizzato nell'archiviazione cloud, è necessario accedere ai file da piattaforme diverse.

Se utilizzi uno di questi servizi, puoi sempre ottenere i dati. È molto più semplice combinare parti crittografate e non crittografate su supporti diversi. Inoltre, può sfruttare le proprietà del file system, rendendo difficile la creazione di collegamenti fisici, collegamenti simbolici o autorizzazioni.

Riso. 11. Smontaggio del contenitore

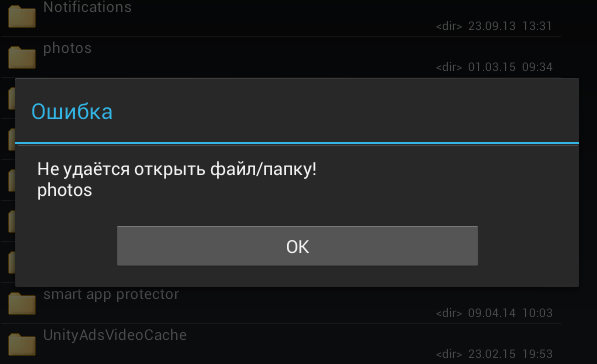

Successivamente, avvia il file manager e vai su / mnt / sdcard /. La cartella delle foto esiste e per qualche motivo non è stata eliminata, ma l'accesso è negato (Fig. 12). In genere tali cartelle temporanee devono essere rimosse dopo lo smontaggio. Ma queste sono sciocchezze, in linea di principio.

Sono solo file come gli altri. Semplicemente non sono leggibili dall'utente. backup vengono crittografati automaticamente e una persona non autorizzata non legge nulla. Naturalmente, l'utente può memorizzare foto, video, musica o parti di applicazioni sulla scheda, ma la maggior parte del lavoro dell'applicazione rimane sempre nella memoria del telefono.

Durante il processo, potrai scegliere se utilizzare l'intera memoria di archiviazione come memoria interna del telefono o solo una parte di essa. Tuttavia, consigliamo vivamente di utilizzare l'intera scheda di memoria. La sicurezza dei dati mobili è una questione importante in quanto gli utenti sono esposti sia alla perdita che al furto dei propri smartphone. Secondo queste linee guida, gli utenti non dovrebbero essere esposti a un degrado delle prestazioni.

Riso. 12. L'accesso a / mnt / sdcard / foto è negato

Ora vediamo cosa ha il programma nelle impostazioni. Premi il pulsante menu e seleziona il comando Preferenze(fig. 13). Ecco cosa vediamo utile (Fig. 14):

- Dimensione chiave di crittografia- dimensione della chiave di crittografia, per impostazione predefinita 256 bit.

- Montare la directory- la cartella in cui verranno montati i contenitori.

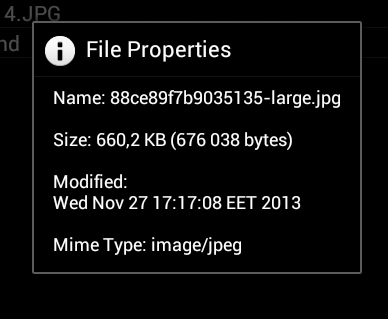

- Esplora sul monte- se questo parametro è abilitato, dopo aver montato il contenitore, il suo contenuto verrà visualizzato nell'"explorer" integrato (Fig. 15). Tuttavia, il file manager integrato ti consente solo di visualizzare il contenuto del contenitore, non ti consente di gestire i file. Il massimo che è utile in esso è una finestra con informazioni sul file, che appare se fai clic sul file nel contenitore e tieni premuto il dito per un po' (Fig. 16).

Riso. 13. Menù programmi

La questione di tale protezione dei dati archiviati su dispositivo mobile, è stato oggetto di accesi dibattiti lo scorso anno. Questo non è necessario per l'hardware più lento, quindi gli utenti hanno la certezza che una migliore protezione non comprometterà il comfort con dispositivi leggermente più economici.

Questo può aiutare ad accelerare il processo, che accelera notevolmente la crittografia a livello di file system. Ad esempio, la crittografia non è richiesta per i dispositivi che non dispongono di una schermata di blocco sicura. Tale requisito può scoraggiare gli utenti che potrebbero preferire di più metodi semplici, o semplicemente non può fornire alcun gesto di trasferimento. In questo caso viene utilizzata la password di default, il che rende la situazione divertente: da un lato i dati verranno crittografati, dall'altro, se il dispositivo viene rubato senza schermo bloccato e quindi non fornirà alcuna sicurezza.

![]()

Riso. 14. Impostazioni del programma

Riso. 15. File manager integrato

Riso. 16. Finestra con informazioni sul file

Sebbene i risultati siano controintuitivi in alcuni punti, impostare un certo limite di velocità di crittografia sembra una buona idea: non dobbiamo preoccuparci che i nuovi dispositivi siano troppo lenti nonostante i componenti teoricamente buoni. Nessun supporto per la crittografia hardware e abbastanza veloce memoria interna uno smartphone o un tablet può rallentare notevolmente. Naturalmente, questa situazione probabilmente non attirerà rappresentanti di varie organizzazioni governative.

L'attuale versione con il numero 0 implica, in particolare, la crittografia di default di tutti i dati memorizzati sul dispositivo. L'importanza della sicurezza non ha bisogno di essere ricordata a nessuno. Se perdiamo il telefono o veniamo rubati, il ladro dovrà lavorare di più per accedere ai file archiviati.

Ora riassumiamo. I vantaggi del programma LUKS Manager includono:

- Il programma è gratuito, ma richiede un BusyBox a pagamento (ma esiste anche una versione gratuita limitata)

- La crittografia viene eseguita "al volo"

- Il lavoro con un contenitore montato viene eseguito come con una normale cartella. È piuttosto semplice.

Ma il programma ha molti difetti:

La crittografia per i dispositivi mobili non può essere né troppo forte né troppo debole. Pertanto, si è deciso di verificare come lo stesso OS su un dispositivo se uno di essi termina di lavorare con la crittografia dei dati e l'altro dispositivo disattiva questa funzione.

Ma ora si scopre che la crittografia è facoltativa. Sfortunatamente, questa serie di processori sta appena entrando nel mercato, quindi i produttori ora devono decidere se abilitare la crittografia in fabbrica ed esporre una significativa riduzione dei risultati dei test o mantenere le prestazioni, ma a scapito della crittografia. Non sorprende che la maggior parte di loro risolva la seconda soluzione.

- Oltre al programma, è necessario installare applicazioni aggiuntive SuperSU e BusyBox (che, tra l'altro, non è gratuito, sebbene lo stesso LUKS Manager sia gratuito).

- Funzionalità limitate del programma: nessuna possibilità di montare contenitori remoti, nessuna crittografia cloud, nessun supporto per il montaggio di cartelle di rete.

- Scomodo gestore di file integrato che consente solo di visualizzare file e cartelle.

- Non c'è modo di scegliere un file manager esterno.

- Le cartelle in cui è montato il contenitore non vengono eliminate automaticamente dopo che il contenitore è stato smontato.

- Non c'è supporto per la lingua russa.

criptonite

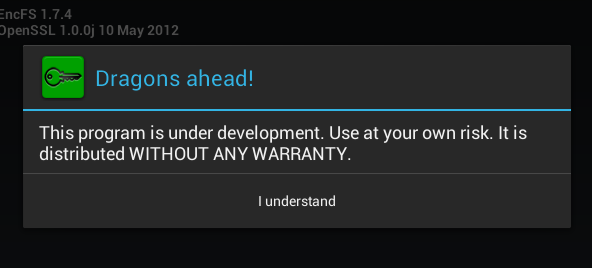

Il programma Cryptonite è piuttosto giovane e in fase di test, quindi difficilmente può essere utilizzato per crittografare dati particolarmente sensibili. Per essere onesti, va notato che gli sviluppatori avvertono onestamente di questo quando il programma viene lanciato per la prima volta (Fig. 17).

Riso. 17. Primo lancio di Cryptonite

Ricerca e analisi, Kaspersky Lab. La sua dichiarazione è citata per intero. Quando si tratta di crittografare l'intero dispositivo, dobbiamo tenere presente che, a meno che non forniamo la chiave crittografica sotto forma di password complessa, token o qualcosa di simile, abbiamo a che fare con un pericoloso placebo. Se la chiave di crittografia è incorporata nel prodotto, la crittografia è praticamente inutile e fornisce solo un falso senso di sicurezza e il punto successivo nell'elenco delle funzionalità del dispositivo. Quando un utente malintenzionato ha accesso alla chiave, anche la crittografia di livello militare non proteggerà i nostri dati.

Per quanto riguarda requisiti di sistema, quindi il programma necessita dell'accesso root e di un kernel con supporto FUSE (Filesystem in Userspace, File system nello spazio utente). Il requisito per supportare FUSE può essere tranquillamente attribuito alle carenze del programma, poiché non tutti i dispositivi supportano FUSE. Reinstallare qualsiasi programmi aggiuntivi non necessario (eccetto per file manager).

La funzionalità del programma è già leggermente migliore di quella di LUKS Manager. Sa come creare non solo contenitori locali, ma anche crittografare i tuoi file su DropBox. Il supporto DropBox significa automaticamente supporto per la crittografia cloud, quindi questo programma è già un gradino sopra LUKS Manager.

Nella fig. 18 mostra il programma Cryptonite dopo aver chiuso il fastidioso messaggio che stai usando una versione sperimentale del programma. tab Dropbox ti consente di crittografare i file sul tuo Dropbox, scheda Locale utilizzato per creare un contenitore locale e nella scheda Esperto un utente normale non ha nulla a che fare.

Questo problema è particolarmente evidente per gli smartphone, in quanto non possono essere utilizzati con token esterni e l'utilizzo di password lunghe e sicure è semplicemente scomodo. L'umanità ha escogitato molti modi per mantenere il segreto. Per inviare una lettera privata a antica Roma, un aristocratico potrebbe radersi la testa di uno schiavo, scrivere il contenuto delle informazioni sulla sua pelle, aspettare che i capelli crescano e inviarlo al destinatario. Fortunatamente, i computer originariamente costruiti per violare i codici militari ora offrono la possibilità di mantenere i propri segreti per se stessi, crittografandoli correttamente.

Riso. 18. Programma Cryptonite

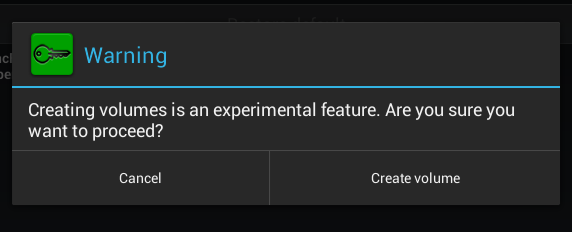

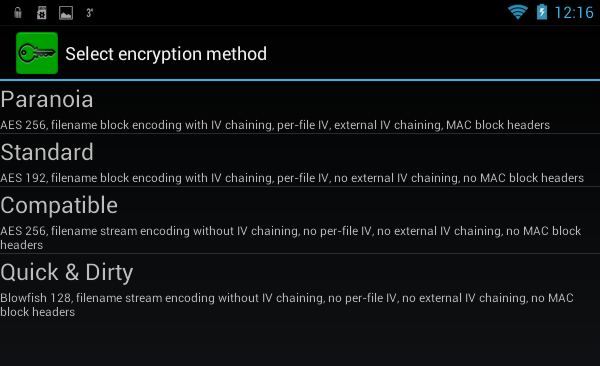

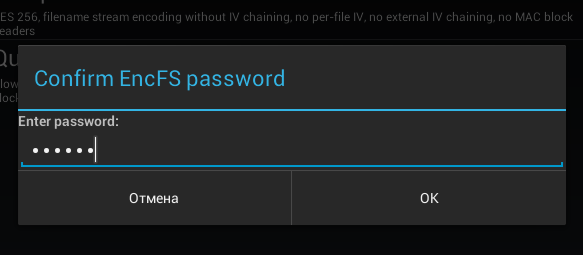

Per creare un contenitore locale, fai clic sul pulsante Crea volume locale, dopodiché vedrai di nuovo un avviso che questa funzione sperimentale (Fig. 19). Quindi, come al solito, è necessario selezionare il metodo di crittografia (Fig. 20), la posizione del contenitore, inserire la password e la sua conferma (Fig. 21). Mi è piaciuto che il programma ti chieda di inserire una conferma della password, che elimina la password sbagliata durante la creazione di un contenitore.

Per molto tempo questa funzione è stata riservata esclusivamente ai governi, ma oggi può già essere utilizzata da chiunque. Ancora più importante, anche se non ci hai mai pensato, avrai sempre un codice segreto. Quando si tratta di crittografia e protezione, la reazione delle persone al primo momento è spesso così: "Non ho segreti, niente da nascondere". Di solito significano: "Penso che nessuno sarebbe interessato a scavare nel mio computer o smartphone per qualcosa di valore".

Tuttavia, si scopre che queste sono solo speranze senza speranza. Potrebbe non esserci nulla di criptico nel contenuto che memorizzi, ma non vuoi necessariamente condividerlo con altri. Sei sicuro di voler spiegare a tua moglie che Katarzyna è una collega di un altro dipartimento di lavoro e che la "riunione di domani" che incontrerai è davvero una riunione di lavoro con decine di altre persone?

Riso. 19. Di nuovo fastidioso avvertimento

Riso. 20. Scelta del metodo di crittografia

Riso. 21. Conferma inserimento password

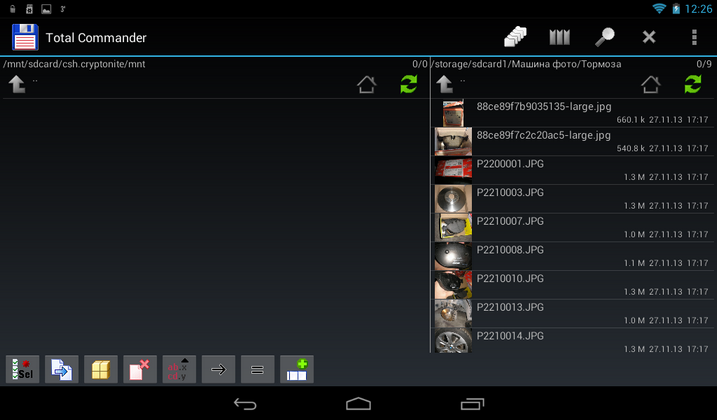

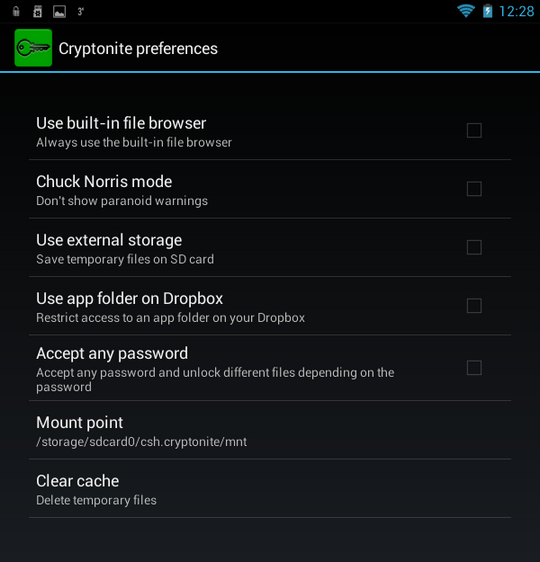

Puoi montare il contenitore creato con il comando Montare encfs nella scheda Locale... Il programma ti chiederà di selezionare un contenitore. Dopo aver inserito la password, il contenitore verrà montato nella directory /mnt/sdcard/csh.cryptonite/mnt (Fig. 22). La directory per il montaggio è specificata nelle impostazioni del programma (Fig. 23).

Riso. 22. Il contenitore è montato

Riso. 23. Impostazioni del programma

Non c'è niente di particolarmente interessante nelle impostazioni, ad eccezione della cartella di montaggio ( Punto di montaggio), così come la modalità Chuck Norris, che consente di disattivare avvisi fastidiosi e privi di significato. Puoi anche abilitare l'uso del file manager integrato durante il montaggio di un contenitore ( Usa il browser di file integrato), ma data la funzionalità tradizionalmente scarsa di questa parte del programma (Fig. 24), non consiglio di abilitare questo parametro. Questo "file manager" non può nemmeno aprire il file. Ti consente solo di visualizzare il contenuto del contenitore e nient'altro.

Riso. 24. Visualizzatore contenitore integrato

Vantaggi del programma:

- Supporto per crittografia cloud (Dropbox).

- Crittografia al volo.

- Supporto per i contenitori TrueCrypt, utile se è necessario lavorare con il contenitore su un PC fisso.

Svantaggi:

- Richiede il supporto FUSE, che non tutti i dispositivi hanno.

- Un file manager molto scarso che ti consente solo di visualizzare il contenuto del contenitore e nient'altro

- Nessun supporto per le cartelle di rete (sebbene questo inconveniente sia leggermente mitigato dal supporto per Dropbox)

- Il programma è ancora sperimentale (anche se è apparso molto tempo fa e da allora è stato scaricato da più di 50.000 persone). Sta a te decidere se usarlo o meno, ma io non lo userei per proteggere i dati sensibili. Meglio cercare un altro programma.

- Non c'è supporto per la lingua russa.

CyberSafe Mobile

Abbiamo già recensito CyberSafe Mobile diverse volte nel nostro blog, quindi non ci sarà una descrizione dettagliata di esso. Consiglio vivamente di leggere l'articolo, che descrive uno dei casi d'uso del programma.Pertanto, invece di una revisione del programma, per non ripetersi, verrà confrontato con i programmi precedentemente descritti in questo articolo.

Prima di tutto, va notato che per lavorare con il programma non è necessario diritti di root... Sì, in questo caso le funzionalità del programma saranno limitate e non potrai montare la cassaforte creata (così CyberSafe Mobile chiama un contenitore crittografato), ma il tuo smartphone non “volerà via” dalla garanzia se ottieni l'accesso come root. Tuttavia, dato che il programma ha un file manager completo, questo non è un problema. Puoi lavorare con i file nella cassaforte senza montarli e installare un file manager di terze parti. Per motivi di sicurezza, il programma non consente di acquisire alcuni screenshot, quindi la finestra del file manager integrato, che mostra il contenuto della cassaforte, poteva essere fotografata solo con una normale fotocamera (Fig. 25). Come puoi vedere, il programma ha un vero e proprio file manager. Anche se questo non è ES Explorer, ma, a differenza dei programmi descritti in precedenza, il gestore di file integrato Cybersafe Mobile può gestire i file: copiare, spostare, eliminare, creare nuovi file e cartelle. Mi scuso per la qualità dell'immagine, ma per evitare abbagliamenti, il tablet è stato fotografato senza flash, quindi la foto è un po' scura.

Riso. 25. File manager integrato CyberSafe

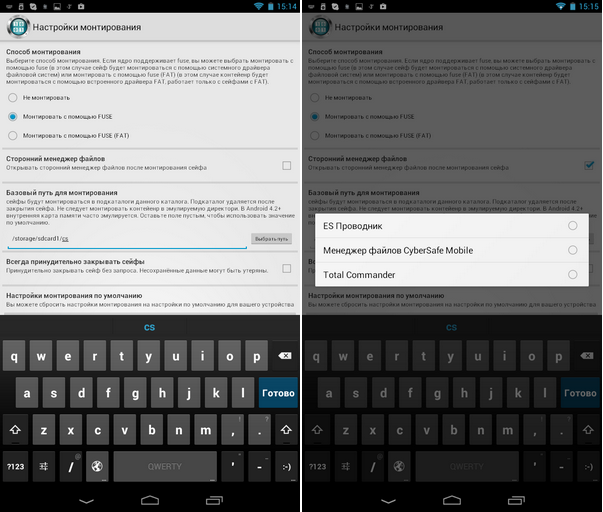

Nelle impostazioni di montaggio del programma, è possibile selezionare (Fig. 26):

- Metodo di montaggio- come già notato, se il tuo dispositivo non ha accesso root o non supporta FUSE, non puoi montare la cassaforte, ma lavorarci attraverso il file manager integrato.

- Percorso di base per il montaggio- la directory in cui verranno montate le casseforti.

- File manager di terze parti- il programma ti consente di utilizzare sia il file manager integrato che un file manager esterno, rileva i gestori già installati sul tuo dispositivo e ti consente di sceglierne uno.

Riso. 26. Opzioni di montaggio

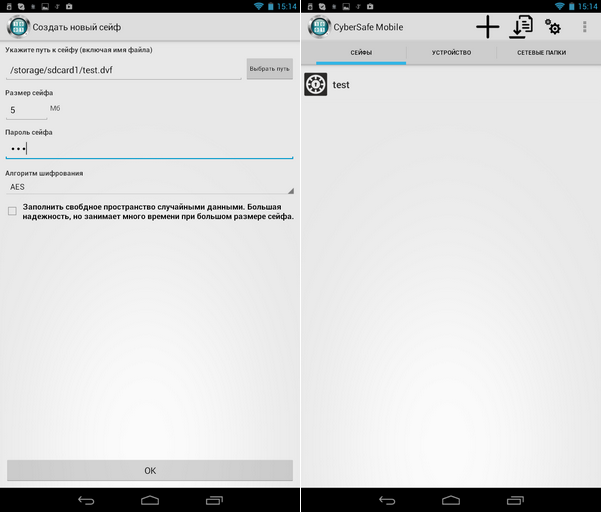

Vale anche la pena notare l'interfaccia in lingua russa del programma CyberSafe Mobile, che semplifica il lavoro con il programma per gli utenti che non possiedono lingua inglese(fig. 27).

Riso. 27. Interfaccia del programma. Creazione sicura

Solo grazie a tutto ciò (la capacità di lavorare senza root e FUSE, un vero e proprio file manager e un'interfaccia in lingua russa) il programma è una spanna sopra LUKS Manager e Cryptonite. Ma non è tutto. Il programma ha una serie di funzioni che portano al knockout dei concorrenti.

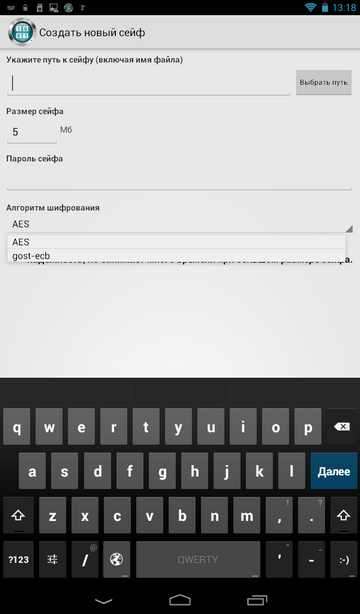

Innanzitutto, supporta l'algoritmo GOST, a differenza di altri programmi che utilizzano solo AES o Blowfish (Fig. 28).

Riso. 28. Scelta di un algoritmo di crittografia durante la creazione di una cassaforte

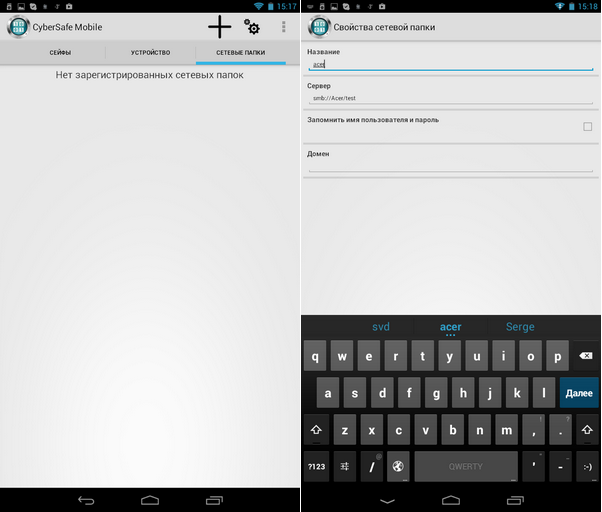

In secondo luogo, il programma supporta il montaggio di cartelle di rete, che consente l'utilizzo di una cassaforte remota situata su un PC remoto (Fig. 29). Il principio è semplice: il container stesso viene archiviato su un PC e condiviso in rete. Si scopre che il contenitore viene aperto su uno smartphone, viene sempre archiviato su un PC in forma crittografata, i dati vengono trasmessi anche in rete crittografati, il che esclude la loro intercettazione. Tutte le azioni per crittografare e decrittografare i dati vengono eseguite su un dispositivo mobile. Anche se perdi il tuo dispositivo, nessuno può nemmeno accedere ai dati crittografati, poiché sono archiviati su computer remoto.

Riso. 29. Lavorare con le cartelle di rete

Puoi creare una cassaforte sia con il programma CyberSafe Mobile che con la versione desktop del programma - CyberSafe Top Secret. Va notato che CyberSafe Top Secret non è necessario per funzionare completamente con la cassaforte: puoi creare una cassaforte sul tuo dispositivo mobile e copiarla sul tuo PC. In altre parole, non è necessario acquistare il software CyberSafe Top Secret per utilizzare la cassaforte del proprio smartphone da remoto. Ma se hai bisogno di organizzarti, ovviamente hai bisogno del software CyberSafe Top Secret.

Durante l'installazione Software gratis URSafe Media Redirector può reindirizzare automaticamente le foto che crei (e altri file, come i documenti) a una cassaforte, che si trova fisicamente sul computer remoto. Puoi leggere di più su questo nell'articolo. E l'articolo mostra come archiviare i contenitori su un server remoto, non su un PC connesso alla rete wireless locale.

Tutto ha degli svantaggi. Tuttavia, CyberSafe Mobile praticamente non li ha. Gli svantaggi includono la necessità di supportare FUSE, ma questo inconveniente è livellato dal fatto che le casseforti create possono essere aperte senza montaggio, ma solo nel file manager integrato. Va anche notato che il programma è a pagamento, ma il suo prezzo non è elevato per un programma di questa classe (non dimenticare quali funzionalità ha il programma e non dimenticare che supporta, oltre all'algoritmo AES, GOST). Beh, non mi piace molto l'impossibilità di creare degli screenshot del programma, ma è meglio dal punto di vista della sicurezza :)

Ora riassumiamo. Vantaggi di CyberSafe Mobile:

- Possibilità di lavorare senza accesso root e supporto FUSE (solo le casseforti non verranno montate).

- Crittografia trasparente al volo

- Proprio file manager a tutti gli effetti

- Interfaccia in lingua russa

- Supporto dell'algoritmo di crittografia GOST

- Possibilità di selezionare un file manager di terze parti in cui verrà aperto il contenuto della cassaforte

- Supporto per il montaggio di cartelle di rete

- Capacità di lavorare con container remoti (VPN-safe)

- La possibilità di condividere lo stesso contenitore su uno smartphone e su un PC (tramite il programma CyberSafe Top Secret).

- Non è necessario installare (acquistare) applicazioni di terze parti(come nel caso di LUKS Manager)

Svantaggi:

- Il programma non è gratuito, ma esiste una versione Lite che non supporta il montaggio e cartelle di rete... Se non prevedi di utilizzare casseforti remote e il tuo dispositivo non supporta FUSE, o non vuoi ottenere l'accesso root per non "volare via" dalla garanzia, la versione Lite è proprio ciò di cui hai bisogno. CyberSafe Mobile sarà gratuito per te e la funzionalità della versione Lite sarà persino migliore di quella del LUKS Manager gratuito, tenendo conto di un vero e proprio file manager.

- Affinché il programma funzioni correttamente, è necessario il supporto di FUSE (tuttavia, questo non è più un problema sui dispositivi moderni).

Come puoi vedere, il programma non ha tali carenze e la loro allocazione è più un mio pignolo per il programma, in modo che nessuno mi abbia accusato di parzialità. Penso che nessuno abbia dubitato che il vincitore del nostro confronto di oggi sia stato il programma CyberSafe Mobile. Se hai ancora domande, saremo lieti di rispondere nei commenti a questo articolo.

Tag: Aggiungi tag

Utilizzi il tuo smartphone Android (tablet) per salvare foto personali, leggi importanti email fare acquisti online con carta di credito, modificare e trasferire documenti importanti? Se la tua risposta è sì, dovresti considerare di crittografare il tuo dispositivo.

A differenza dell'iPhone, Dispositivi Android Non crittografano automaticamente i dati archiviati su di essi, anche se si utilizza una password per sbloccare il dispositivo, ma se si utilizza Android Gingerbread 2.3.4 o versioni successive, la crittografia è facile da abilitare.

Crittografare il telefono significa che se il telefono è bloccato, i file vengono crittografati. Tutti i file inviati e ricevuti dal telefono non verranno crittografati a meno che non vengano utilizzati metodi aggiuntivi.

L'unica differenza tra un telefono non crittografato e uno crittografato dal punto di vista dell'utente è che ora dovrai utilizzare una password per sbloccare il telefono (tablet).

Se il tuo telefono non è crittografato, la password è solo un blocco schermo. In effetti, in questo caso, la password blocca semplicemente lo schermo, ovvero non protegge i file archiviati sul dispositivo. Quindi, se gli aggressori trovano un modo per aggirare la schermata di blocco, allora ottengono accesso completo ai tuoi file.

Nel caso in cui il telefono sia crittografato, la password è la chiave che decrittografa i file crittografati.

Cioè, quando il telefono è bloccato, tutti i dati sono crittografati e anche se gli aggressori trovano un modo per aggirare la schermata di blocco, tutto ciò che trovano sono dati crittografati.

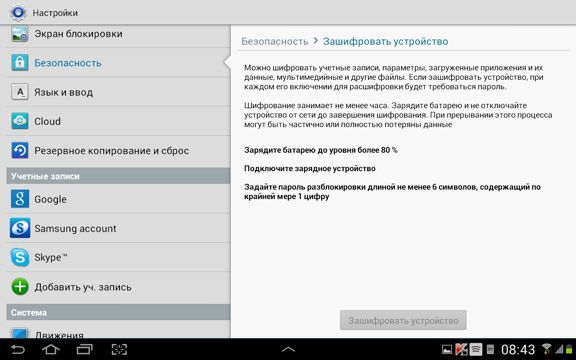

Come abilito la crittografia su un dispositivo Android?

1. Aprire il menu Impostazioni.

2. In Impostazioni, selezionare Sicurezza > Crittografia (crittografa dispositivo).

3. In conformità con i requisiti, è necessario inserire una password di almeno sei caratteri, secondo almeno uno dei quali è un numero.

Non appena avrai impostato la password, inizierà il processo di crittografia dei tuoi file. La crittografia può richiedere un'ora o più, quindi è necessario accendere il caricabatterie prima di crittografarlo.

Una volta completato il processo di crittografia, il gioco è fatto! Assicurati di salvare la tua password in un luogo sicuro poiché ti tornerà utile ogni volta che vorrai accedere al tuo telefono. Tieni presente che se dimentichi la password, al momento non è possibile recuperarla.

La crittografia dei dispositivi Android, infatti, oltre agli ovvi vantaggi, presenta anche notevoli svantaggi:

- Immagina che ogni volta che vuoi chiamare, devi digitare una password complessa. Mi chiedo quanto presto ti stanchi di questo?

- Non sarai in grado di decifrare un dispositivo crittografato, semplicemente non viene fornito. C'è solo un modo per decifrare: ripristinare il telefono alle impostazioni di fabbrica. In questo caso, ovviamente, tutti i tuoi dati andranno persi. Sembrerà particolarmente interessante se ti dimentichi di fare un backup in anticipo.

Pertanto, oggi c'è una scelta difficile: o crittografi il tuo dispositivo e sopporti enormi inconvenienti, oppure ottieni l'usabilità, ma a scapito della sicurezza. Quale strada sceglierai? Non lo so. Quale strada sceglierei? Nemmeno io posso rispondere. proprio non lo so.

Vladimir BEZMALY , MVP Consumer Security, Microsoft Security Trusted Advisor

Software personalizzabile

Software personalizzabile Windows 8 restituirà il pulsante di avvio

Windows 8 restituirà il pulsante di avvio Installazione di Skype su un computer (istruzioni passo passo)

Installazione di Skype su un computer (istruzioni passo passo)