Definizione di anonimato. Controllare l'anonimato del tuo server proxy o cosa si può trovare su di te su Internet. Gestione di client VPN non integri

In precedenza abbiamo descritto un modo piuttosto intelligente per rivelare il tuo vero indirizzo IP utilizzando il protocollo. Oltre a questo metodo, esistono anche altri metodi per determinare il tuo vero indirizzo IP. Oggi ti parleremo dei principi di base per garantire la tua sicurezza e l'anonimato su Internet.

http://witch.valdikss.org.ru/ - ti consente di determinare quale tipo di connessione stai utilizzando e se stai utilizzando una VPN.

http://2ip.ru/privacy/ - ti consente di raccogliere molte informazioni aggiuntive sul tuo browser, tipo di connessione e indirizzo IP.

https://diafygi.github.io/webrtc-ips/ - determina il tuo indirizzo IP utilizzando il protocollo WebRTC.

Abbiamo selezionato per te una sorta di lista di controllo che risponderebbe se sei "bruciato" o no? Al momento, l'elenco è composto da 12 metodi di verifica, che verranno discussi di seguito, incluso come non innamorarsene, ma prima quelli più semplici in ordine.

Intestazioni proxy HTTP

Alcuni proxy aggiungono le proprie intestazioni alla richiesta avviata dal browser dell'utente. Spesso questo è il vero indirizzo IP dell'utente.

Assicurati che il server proxy, se scrive qualcosa nelle intestazioni elencate di seguito, almeno non sia il tuo indirizzo:

HTTP_VIA, HTTP_X_FORWARDED_FOR, HTTP_FORWARDED_FOR, HTTP_X_FORWARDED, HTTP_FORWARDED, HTTP_CLIENT_IP, HTTP_FORWARDED_FOR_IP, VIA, X_FORWARDED_FOR, FORWARDED_FOR, X_FORWARDED, INOLTRATO, CLIENT_IP, FORWARDED_FOR_IP, HTTP_PROXY _CONNECTION

Apri le porte proxy HTTP

L'indirizzo IP da cui è arrivata la richiesta alla nostra pagina può dire molto. Ad esempio, puoi vedere quali porte sono aperte su quel lato?

Le porte più interessanti sono 3128, 1080, 8123. Se non le usi, puoi evitare completamente sospetti infondati sull'utilizzo di 3proxy, SOCKS 5 o Polipo.

Apri le porte del proxy web

Come con HTTP, un proxy web può essere impostato su qualsiasi porta, ma volevamo che il test funzionasse molto velocemente, quindi ci siamo limitati alla connessione inversa alle porte 80 e 8080.

La pagina web viene ceduta? Grande! Al momento possiamo rilevare PHProxy, CGIProxy, Cohula e Glype.

Nome host sospetto

Avendo un indirizzo IP, puoi provare a risolvere il nome host del client. Stop alle parole che potrebbero suggerire un tunnel: vpn, hide, hidden, proxy.

Non dovresti collegare i nomi di dominio alla tua VPN personale e, se lo fai, dovresti evitare di "pronunciare" i nomi.

Differenza di fuso orario (browser e IP)

Sulla base dei dati GeoIP, puoi scoprire il paese in base all'IP dell'utente e quindi al suo fuso orario. Successivamente, puoi calcolare la differenza oraria tra il browser e l'ora corrispondente al fuso orario del server VPN.

C'è una differenza? Ciò significa che probabilmente l'utente si sta nascondendo.

Per la Russia non esiste una base esatta di latitudine e longitudine per le regioni e poiché ci sono molti fusi orari, alla fine non prendiamo in considerazione questi indirizzi. Con i paesi europei è il contrario: sono molto bravi a sparare.

Quando passi a una VPN, devi ricordarti di modificare l'ora del sistema, modificare l'ora nel browser o lavorare con proxy russi.

Affiliazione IP con la rete Tor

Se il tuo indirizzo IP è un nodo Tor dall'elenco check.torproject.org/cgi-bin/TorBulkExitList.py, congratulazioni, sei bruciato.

Niente di criminale, ma il fatto che ti nascondi non è molto incoraggiante.

Modalità Turbo del browser

Raccogliendo gli intervalli di indirizzi IP di Google, Yandex e Opera e confrontandoli con l'indirizzo dell'utente, possiamo supporre l'utilizzo di servizi di compressione del traffico nei browser delle società corrispondenti.

Di norma, tali servizi trapelano anche il tuo vero indirizzo nelle intestazioni. Come mezzo di anonimizzazione, non dovresti fare affidamento sulla compressione del traffico.

Definizione del proxy Web (metodo JS)

Confrontando window.location.hostname con l'host della pagina richiesta, è possibile determinare se viene utilizzato un proxy web.

I proxy web in linea di principio non sono affidabili, quindi è meglio evitare completamente tali metodi di anonimizzazione.

Perdita IP tramite Flash

Adobe Flash funziona molto bene oltre i proxy personalizzati. Avviando una connessione al nostro server, puoi scoprire l'IP dell'utente.

Eseguendo un demone speciale che registra tutte le connessioni in entrata con chiavi tag, puoi imparare molto. Il modo migliore per evitare di rivelare il tuo indirizzo è non utilizzare affatto Adobe Flash o disabilitarlo nelle impostazioni del browser.

Rilevamento tunnel (ping bidirezionale)

Eseguendo un ping all'IP del client dal nostro server, puoi scoprire la lunghezza approssimativa del percorso. Lo stesso può essere fatto dal lato browser, XMLHTTPRequest estrae una pagina vuota del nostro nginx. La differenza di loop risultante di oltre 30 ms può essere interpretata come un tunnel.

Naturalmente, i percorsi di andata e ritorno potrebbero differire, oppure il server web potrebbe essere un po' lento, ma nel complesso la precisione è abbastanza buona.

L'unico modo per proteggerti è negare il traffico ICMP al tuo server VPN.

Perdita DNS

Scoprire quale DNS utilizza l'utente non è un problema; abbiamo scritto il nostro server DNS, che registra tutte le chiamate ai nostri sottodomini generati in modo univoco.

Il passo successivo è stato quello di raccogliere statistiche su diversi milioni di utenti, chi utilizza quale DNS. Ci siamo collegati ai provider, abbiamo scartato i DNS pubblici e abbiamo ricevuto un elenco di coppie DNS/ISP.

Ora non è affatto difficile scoprire se un utente si presenta come abbonato di una rete, ma utilizza il DNS di una rete completamente diversa.

Il problema è parzialmente risolto utilizzando servizi DNS pubblici, se questa può essere definita una soluzione.

Perdita tramite VKontakte

Non si tratta di una perdita di indirizzo IP, ma crediamo comunque che rivelando i nomi degli utenti autorizzati a tutti, a destra e sinistra, VK stia perdendo dati privati che minano l'anonimato della navigazione.

Maggiori dettagli possono essere trovati nella documentazione qui

Succede nella vita che hai bisogno dell'anonimato al 100% quando usi Internet tramite un browser (farò a meno degli esempi, altrimenti i ragazzi duri verranno di nuovo nei commenti e mi accuseranno di incitamento e mi minacceranno con il dipartimento “K”). Come assicurarti che i siti su Internet (ad esempio Google) non possano identificarti e registrare informazioni su eventuali azioni nel tuo file?

Succede che attivi una VPN con la modalità "incognito", non accedi da nessuna parte e AdSense improvvisamente ti spaventa con annunci dolorosamente familiari. Come determina chi è chi?

Per rispondere a questa domanda, conduciamo un esperimento. Apriamo le schede in quattro browser:

- Tor Browser 6.0.2 (basato su Mozilla Firefox 45.2.0);

- Safari 9.0 (modalità di navigazione in incognito);

- Google Chrome 52.0.2743.82 (modalità di navigazione in incognito);

- Mozilla Firefox 46.0.01 (modalità di navigazione in incognito).

E vediamo quali dati possono raccogliere su una persona. Cosa diciamo di noi al sito digitando l'URL nella barra degli indirizzi?

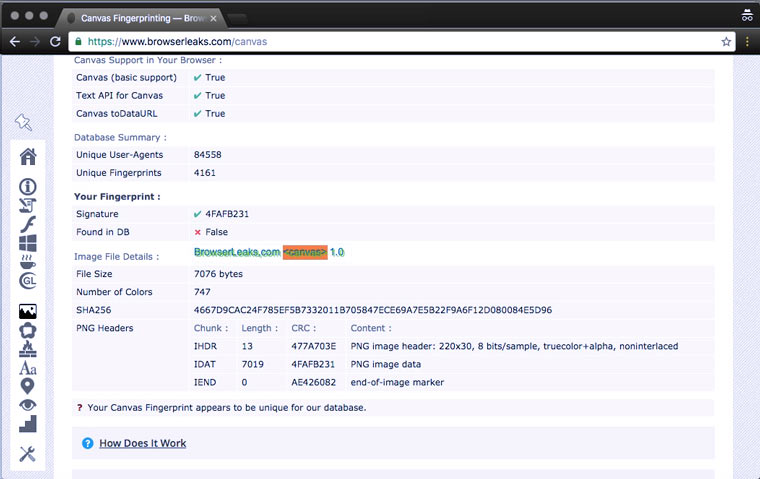

Forniamo opzioni uniche di rendering delle immagini (Canvas Fingerprinting)

Canvas Fingerprinting è una tecnologia di identificazione dell'utente sviluppata circa 4 anni fa presso AddThis. Il principio del suo funzionamento si basa sul fatto che quando, durante il caricamento di una pagina, viene disegnata (renderizzata) un'immagine (di solito un blocco monocolore nel colore di sfondo con testo invisibile), il browser raccoglie una serie di informazioni sulla sistema per questo: quali driver hardware e grafici sono disponibili, versione della GPU, impostazioni del sistema operativo, informazioni sui caratteri, meccanismi di anti-aliasing e molte altre piccole cose.

Insieme, questa enorme varietà di dettagli forma una caratteristica unica che può distinguere la combinazione computer/browser di un utente da tutte le altre al mondo. Per ciascuno viene scritto come una stringa simile a DA85E084. Ci sono corrispondenze (secondo Panopticlick, la probabilità media di trovare un doppio è 1 su), ma in questo caso puoi integrarle con altre opportunità di identificazione (ne parleremo più avanti).

Tor chiede il permesso di ricevere Canvas Fingerprinting e, se fai attenzione e non dai il consenso, puoi tenere queste informazioni per te. Ma tutti gli altri browser cedono il loro proprietario senza una sola occhiata.

Puoi leggere ulteriori informazioni su questo metodo di identificazione in Wikipedia.

Esaminiamo il database delle preferenze pubblicitarie

Molti siti visitati sono ora dotati di script per determinare l'impronta digitale su tela. Avendo ricevuto questo valore unico, un sito può chiedere ad un altro informazioni sulla persona. Ad esempio, account collegati, amici, indirizzi IP utilizzati e informazioni sulle preferenze pubblicitarie. Utilizza il link sottostante per verificare quali sistemi hanno i tuoi interessi di consumatore collegati a Canvas Fingerprinting.

Tor ha chiesto nuovamente lo stesso permesso del primo punto e, a causa del mio rifiuto, non è stato trovato nulla. Safari mi ha trovato in 3 database, Chrome in 13 e Firefox in 4. Se esci dalla modalità di navigazione in incognito, in quest'ultima il numero di database aumenta a 25, poiché la maggior parte di essi utilizza i buoni vecchi cookie per l'identificazione.

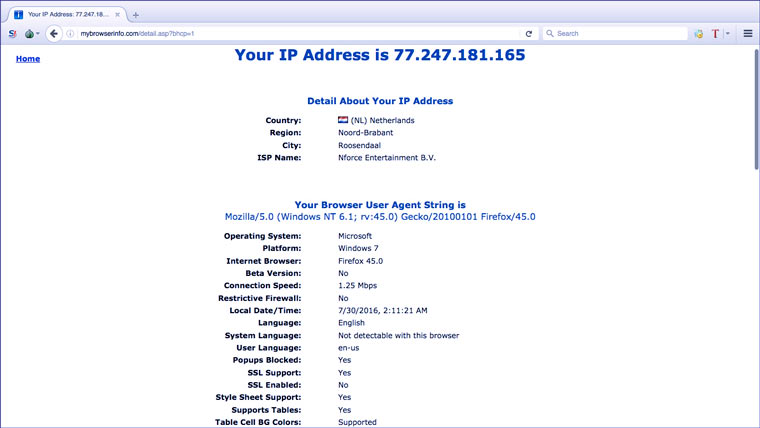

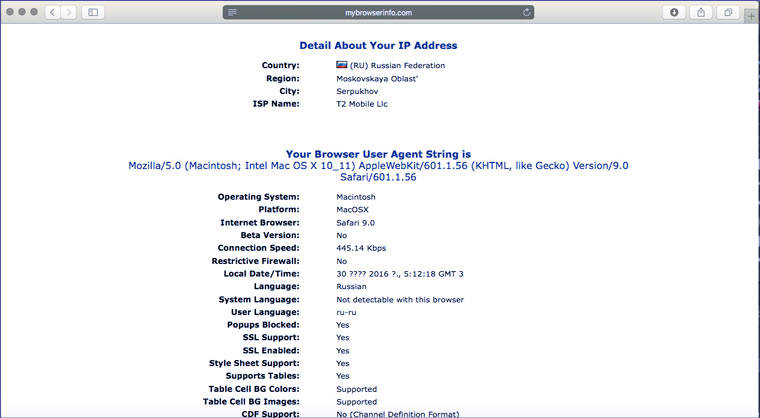

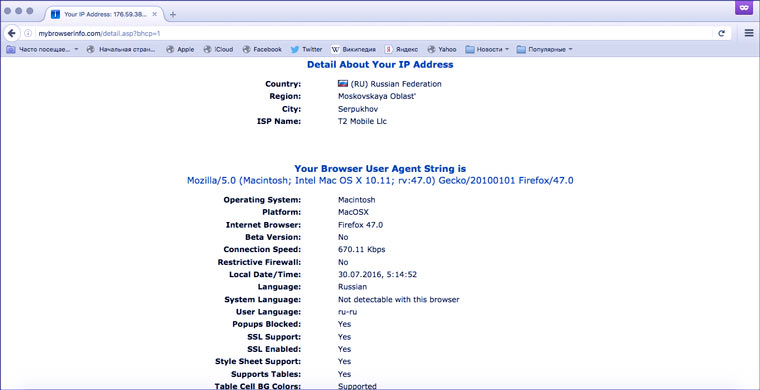

Condividiamo l'indirizzo IP e l'operatore di telecomunicazioni

In Tor, puoi cambiare il tuo "paese ospitante" utilizzando il pulsante Nuova identità. E le modalità "incognito" non nascondono il tuo indirizzo IP (per questo devi utilizzare inoltre un proxy o VPN), ma condividono la tua posizione approssimativa e le informazioni sul tuo provider Internet con i proprietari del sito.

Rivelare la tua città e l'ora in essa contenuta (con i servizi di geolocalizzazione abilitati)

Su yandex.ru in Tor, senza alcuna autorizzazione alla posizione, mostrava dove mi trovavo approssimativamente e che ora era. È lo stesso con gli altri browser.

Inviaci le tue coordinate esatte

Tor non ha nemmeno chiesto il permesso di determinare le coordinate e ha semplicemente restituito degli zeri. Safari, Chrome e Firefox hanno chiesto la risoluzione standard (come in modalità normale) e non si sono preoccupati di ricordarmi che ero crittografato e non dovevo rivelare tali dati.

Rivelare la tua città e l'ora in essa presente (con servizi di geolocalizzazione disabilitati)

Quindi ho disattivato i servizi di localizzazione sul Mac e sono tornato su yandex.ru. Tor ha fatto credere al sito che fossi in Romania, ma ha lasciato l'ora a Mosca (a causa della mancata corrispondenza di IP e fuso orario, in caso di divieto sarà possibile vietare immediatamente i provider VPN). Negli altri browser tutto rimane uguale.

Il fatto è che Yandex non ha bisogno del GPS (o dei dati WPS dal dispositivo) per determinare la posizione. Dopotutto, ha un "Locatore"! Hai effettuato l'accesso alla rete tramite Wi-Fi? Il punto di accesso è già nel database (vedi articolo). Ti sei concesso Internet dal tuo telefono? La torre cellulare verrà affittata.

Forniamo informazioni sulle impostazioni della lingua

Un altro segno sicuro di un amante delle VPN è che la lingua non corrisponde al paese di cui sta utilizzando l’IP. Tor mi ha deluso: la sua lingua è sempre l'inglese (ma può essere cambiata, ma pensavo che dovesse cambiare automaticamente a seconda del paese). Il resto delle impostazioni sono le stesse della modalità normale.

Ti diciamo tutto sul tuo browser e sistema

Sistema operativo, velocità di connessione, caratteristiche del colore del monitor, supporto per diverse tecnologie, larghezza della finestra del browser, versione Flash: un insieme di piccole cose che completano le caratteristiche uniche dell'utente. Tor manipola alcuni di questi dati (esempio di Windows 7), ma altri browser sono completamente onesti.

Una persona può cambiare l'IP, attivare la modalità "incognito" e lo script per aumentare i prezzi calcolerà rapidamente: "Chi è questo ragazzo che è venuto da noi con Internet lento, una vecchia versione di Flash e Windows XP per la seconda volta, ma ora hai deciso di fingere di essere residente alle Seychelles? Lo stiamo aumentando del 20%!”

Condividiamo un elenco di plugin installati

Un'altra caratteristica che aggiunge unicità a una persona è l'elenco dei plugin (con informazioni sulla versione) installati nel suo browser. Tor li nasconde. Gli altri browser no.

Come puoi vedere, Tor Browser offre un buon anonimato. Ma i fatti storici suggeriscono che se una persona fa qualcosa di veramente serio usando la rete Onion, lo farà comunque a volte trovano. Tutti probabilmente ricordano la storia illustrativa del fondatore di Silk Road (un drugstore) Ross Ulbricht.

E le modalità “incognito” servono solo per navigare sul computer di qualcun altro e non lasciare tracce. Inoltre, puoi bloccare JavaScript, questo ridurrà il numero di possibili metodi di identificazione, ma molti siti diventeranno inutilizzabili.

Apre l'elenco dei font installati sul sistema (=> programmi)

Oltre all'esperimento, vorrei parlare di un'altra caratteristica interessante dei browser moderni. Qualsiasi sito può ottenere un elenco di caratteri installati sul sistema. Molte applicazioni hanno i propri caratteri univoci e utilizzandoli è possibile determinare l'occupazione di una persona. E sulla base di questo, mostragli pubblicità. In Tor e in modalità di navigazione in incognito questo non funziona (o l'elenco è troppo breve).

Tutto questo è la punta dell'iceberg

Per proteggersi dai metodi di identificazione sopra indicati, esistono plugin speciali per diversi browser. Ma non dovresti sprecare sforzi per installarli. Poiché non possono proteggere dalla raccolta di tutte le informazioni possibili.

Dopotutto, nell'articolo ho mostrato gli esempi più semplici e comprensibili di come i browser raccolgono informazioni su di noi. Ma potrebbero essercene molti di più: cookie flash, cookie Silverlight, ritardo temporale rispetto all'ora standard (molti hanno almeno 0,2-0,8 secondi) - molte piccole cose che sarebbero superflue. Dopotutto, il lettore capisce già che aprendo un browser, comunica al mondo un'enorme quantità di informazioni su se stesso e dimostra una serie di caratteristiche uniche che distinguono il suo computer da tutti gli altri.

Qual è il pericolo rappresentato da tutta questa raccolta di informazioni?

È necessario raccogliere informazioni sulla maggior parte delle persone sul pianeta per un solo scopo: aumentare la percentuale di clic degli annunci pubblicitari per guadagnare più denaro da essi. In linea di principio, questo è solo vantaggioso: è più facile trovare alcuni beni o servizi.

Metodi di identificazione più avanzati sono utili ai negozi per raccogliere informazioni sui clienti. In modo che una persona non possa accedere al sito con un IP diverso/disabilitare i cookie e rimanere non riconosciuta. Lingua, ora, font/plugin rari, caratteristiche del monitor, un errore tipico nella query di ricerca da cui provieni - e questo è tutto! Togliti i pattini, ti riconosciamo. Non c'è dubbio che si tratti della stessa persona che ha effettuato l'ordine n. 2389 un anno fa. Con questi dati, i sistemi di marketing automatizzati possono vendergli di più.

Oppure, naturalmente, tutto ciò può essere utilizzato dai servizi segreti. Ma chissà come funziona tutto lì.

Con funzionalità simili, che ho scritto di recente.

L'idea principale è determinare se l'utente si nasconde o meno mentre naviga in Internet e, se possibile, scoprire il suo vero indirizzo IP. Ci sono diverse funzionalità interessanti che non ho mai visto da nessuna parte (ping bidirezionale, corrispondenza perdite DNS/coppie ISP).

Volevo avere una sorta di lista di controllo a portata di mano che rispondesse se sei "bruciato" o no? Al momento, l'elenco è composto da 12 metodi di verifica, che verranno discussi di seguito, incluso come non innamorarsene, ma prima quelli più semplici in ordine.

Intestazioni proxy HTTP

Alcuni proxy aggiungono le proprie intestazioni alla richiesta avviata dal browser dell'utente. Spesso questo è il vero indirizzo IP dell'utente.Assicurati che il server proxy, se scrive qualcosa nelle intestazioni elencate di seguito, almeno non sia il tuo indirizzo:

HTTP_VIA, HTTP_X_FORWARDED_FOR, HTTP_FORWARDED_FOR, HTTP_X_FORWARDED, HTTP_FORWARDED, HTTP_CLIENT_IP, HTTP_FORWARDED_FOR_IP, VIA, X_FORWARDED_FOR, FORWARDED_FOR, X_FORWARDED, INOLTRATO, CLIENT_IP, FORWARDED_FOR_IP, HTTP_PROXY _CONNECTION

Apri le porte proxy HTTP

L'indirizzo IP da cui è arrivata la richiesta alla nostra pagina può dire molto. Ad esempio, puoi vedere quali porte sono aperte su quel lato?Le porte più interessanti sono 3128, 1080, 8123. Se non le usi, puoi evitare completamente sospetti infondati sull'utilizzo di 3proxy, SOCKS 5 o Polipo.

Apri le porte del proxy web

Come con HTTP, un proxy web può essere impostato su qualsiasi porta, ma volevamo che il test funzionasse molto velocemente, quindi ci siamo limitati alla connessione inversa alle porte 80 e 8080.La pagina web viene ceduta? Grande! Al momento possiamo rilevare PHProxy, CGIProxy, Cohula e Glype.

Nome host sospetto

Avendo un indirizzo IP, puoi provare a risolvere il nome host del client. Stop alle parole che potrebbero suggerire un tunnel: vpn, hide, hidden, proxy.Non dovresti collegare i nomi di dominio alla tua VPN personale e, se lo fai, dovresti evitare di "pronunciare" i nomi.

Differenza di fuso orario (browser e IP)

Sulla base dei dati GeoIP, puoi scoprire il paese in base all'IP dell'utente e quindi al suo fuso orario. Successivamente, puoi calcolare la differenza oraria tra il browser e l'ora corrispondente al fuso orario del server VPN.C'è una differenza? Ciò significa che probabilmente l'utente si sta nascondendo.

Per la Russia non esiste una base esatta di latitudine e longitudine per le regioni e poiché ci sono molti fusi orari, alla fine non prendiamo in considerazione questi indirizzi. Con i paesi europei è il contrario: sono molto bravi a sparare.

Quando passi a una VPN, devi ricordarti di modificare l'ora del sistema, modificare l'ora nel browser o lavorare con proxy russi.

Affiliazione IP con la rete Tor

Se il tuo indirizzo IP è un nodo Tor dall'elenco check.torproject.org/cgi-bin/TorBulkExitList.py, congratulazioni, sei bruciato.Niente di criminale, ma il fatto che ti nascondi non è molto incoraggiante.

Modalità Turbo del browser

Raccogliendo gli intervalli di indirizzi IP di Google, Yandex e Opera e confrontandoli con l'indirizzo dell'utente, possiamo supporre l'utilizzo di servizi di compressione del traffico nei browser delle società corrispondenti.Di norma, tali servizi trapelano anche il tuo vero indirizzo nelle intestazioni. Come mezzo di anonimizzazione, non dovresti fare affidamento sulla compressione del traffico.

Definizione del proxy Web (metodo JS)

Confrontando window.location.hostname con l'host della pagina richiesta, è possibile determinare se viene utilizzato un proxy web.I proxy web in linea di principio non sono affidabili, quindi è meglio evitare completamente tali metodi di anonimizzazione.

Perdita IP tramite Flash

Adobe Flash funziona molto bene oltre i proxy personalizzati. Avviando una connessione al nostro server, puoi scoprire l'IP dell'utente.Eseguendo un demone speciale che registra tutte le connessioni in entrata con chiavi tag, puoi imparare molto. Il modo migliore per evitare di rivelare il tuo indirizzo è non utilizzare affatto Adobe Flash o disabilitarlo nelle impostazioni del browser.

Rilevamento tunnel (ping bidirezionale)

Eseguendo un ping all'IP del client dal nostro server, puoi scoprire la lunghezza approssimativa del percorso. Lo stesso può essere fatto dal lato browser, XMLHTTPRequest estrae una pagina vuota del nostro nginx. La differenza di loop risultante di oltre 30 ms può essere interpretata come un tunnel.Naturalmente, i percorsi di andata e ritorno potrebbero differire, oppure il server web potrebbe essere un po' lento, ma nel complesso la precisione è abbastanza buona.

L'unico modo per proteggerti è negare il traffico ICMP al tuo server VPN.

Perdita DNS

Scoprire quale DNS utilizza l'utente non è un problema; abbiamo scritto il nostro server DNS, che registra tutte le chiamate ai nostri sottodomini generati in modo univoco.Il passo successivo è stato quello di raccogliere statistiche su diversi milioni di utenti, chi utilizza quale DNS. Ci siamo collegati ai provider, abbiamo scartato i DNS pubblici e abbiamo ricevuto un elenco di coppie DNS/ISP.

Ora non è affatto difficile scoprire se un utente si presenta come abbonato di una rete, ma utilizza il DNS di una rete completamente diversa.

Il problema è parzialmente risolto utilizzando servizi DNS pubblici, se questa può essere definita una soluzione.

Perdita tramite VKontakte

Non si tratta di una perdita di indirizzo IP, ma crediamo comunque che rivelando i nomi degli utenti autorizzati a tutti, a destra e sinistra, VK stia perdendo dati privati che minano l'anonimato della navigazione.Maggiori dettagli possono essere trovati nella documentazione qui

Il motivo più comune per cui un utente desidera accedere a Internet in modo anonimo è perché è vietato da qualche parte. Ogni computer ha un'impressione unica, composta da caratteristiche quali: indirizzo IP, paese, città, sistema operativo, nome e versione del browser, risoluzione dello schermo, ecc. Quando visiti il sito, tutte queste informazioni vengono raccolte e archiviate. Alla successiva visita, anche il computer verrà identificato e il sistema determinerà se sei stato bannato o meno.

Quanto è anonima la tua esperienza online?

Le brave persone, come sempre, hanno inventato tutto prima di noi :) Esiste uno speciale servizio gratuito che ti aiuterà a determinare il tuo IP e verificare il grado di visibilità su Internet. Quindi, vai al sito web https://whoer.net/ru e guarda:

Per aumentare l'anonimato è necessario utilizzare un server proxy. Ho subito effettuato l'accesso tramite VPN per dimostrare che il mio paese era definito come la Germania, ma la città e la regione non erano affatto definite. Di seguito troverai anche informazioni per sapere se Javascript e Java funzionano per te.

È interessante notare che il servizio mostra se l'indirizzo IP è nella lista nera. Ad esempio, la posta inviata da un indirizzo IP inserito nella lista nera può finire nella cartella Spam di gmail.com, ecc. Per molto tempo non sono riuscito a capire perché nessuna delle mie lettere arrivava ai destinatari se le inviavo da un programma di posta elettronica e tutto ha funzionato bene se ho inviato la posta dal browser. Si è scoperto che il mio IP era nella lista nera come spammer. Questa situazione può verificarsi facilmente se hai .

Per ottenere maggiori informazioni, devi andare alla scheda "Versione avanzata". Qui ci sono informazioni tecniche più complete, ad esempio se Flash funziona per te, quali componenti aggiuntivi sono installati nel browser, la risoluzione dello schermo e altri dettagli. Chi sa cosa cercare, lo troverà. Meno verità trovi, più anonimo sarà il tuo computer. In generale, per determinare i parametri fondamentali dell'anonimato, per la maggior parte sarà sufficiente la prima pagina di informazioni.

C'era anche un trucco del genere prima, non so se esiste adesso. In generale, l'utente finisce sul sito di un antivirus o firewall apparentemente interessante e gli scrivono che ha installato questo e quel browser, vive in questa e quella città, la-la-la pioppi.. L'enfasi è sul fatto che tutte le informazioni sono facili da trovare, perché Il computer non è protetto. E, come probabilmente avrete già intuito, la “buona” protezione viene offerta a un prezzo “simbolico”. Alcuni cinici particolari hanno venduto loro il loro virus :) Questa è una pura truffa, ma il fatto che alcune informazioni su un computer siano disponibili su Internet è normale.

Un problema abbastanza comune è quando un servizio fa ogni sforzo per dichiarare il proprio anonimato, ma c'è una piccola nota "Condizioni d'uso". E contiene già informazioni dettagliate sui registri, comprese informazioni sul diritto del servizio di registrare i dati dell’utente per motivi di sicurezza.

I migliori servizi VPN nel 2018:

Come garantire l'anonimato di un servizio VPN

Per rendere più chiaro questo argomento, esamineremo una serie di domande che ci consentiranno di valutare oggettivamente l'anonimato di un particolare servizio e la presenza di registri corrispondenti nel suo funzionamento. Quando comunichi con il supporto tecnico o con i gestori del servizio selezionato, assicurati di porre queste domande. Non affrettarti a porre tutte le domande contemporaneamente in una lettera: ciò causerà sospetti inutili. È meglio limitarsi a una domanda nella lettera. Altrimenti, non puoi contare su risposte oneste e obiettive.

Vengono conservati i registri sul tuo servizio VPN?

Se parlano direttamente della presenza di log, rifiutiamo immediatamente tali opzioni.

Un'altra opzione è sì, vengono raccolte statistiche sugli utenti, ma solo per il servizio stesso. In questo caso è necessario passare direttamente alla domanda successiva.

La terza risposta è che i log non vengono conservati nel servizio. Quindi saltiamo subito la domanda successiva e passiamo alla terza.

Quali statistiche vengono raccolte ed elaborate dal servizio?

Tra le risposte più comuni ci sono vari dati personali. Ciò include statistiche sull'indirizzo e-mail, versione del browser, sistema operativo, tempo di connessione, ecc. Questi dati consentono effettivamente di identificare l'utente. C'è un'alta probabilità di registrazione da parte di questo servizio; ovviamente non può essere definito anonimo. Ora è il momento di porre la prossima domanda per verificare questa affermazione.

La seconda risposta probabile è che lavoriamo con Google Analytics per monitorare le visite al sito. In questo caso, non c’è motivo di preoccuparsi. Questo servizio ha in realtà solo lo scopo di raccogliere dati sulle visite al sito.

Dichiari che il servizio non conserva i registri. Il mio account verrà bloccato in caso di spam o attacchi ai siti che utilizzano questa VPN?

Se la risposta suona come "l'account non verrà bloccato, ma se ci sono molti abusi, l'accesso al sito tramite VPN verrà bloccato", in questo caso l'account verrà salvato, ma tu non lo sarai in grado di accedere tramite la nostra VPN. Tale risposta diventa un segno di un servizio anonimo senza registrazione.

La seconda risposta probabile è sì, l’account verrà bloccato. Perché con l'aiuto del nostro sistema è possibile disabilitare i registri sul server, ma vengono rilevate attività vietate. Di conseguenza, il sistema bloccherà il tuo account.

Dove si trova la sede dell'azienda?

Dobbiamo capire se l'azienda è registrata ufficialmente e se c'è una sede. Nel caso delle aziende fantasma, non hanno altro che un sito web.

Se l'ufficio dell'azienda ha la registrazione statale di un paese, questa opzione dovrebbe già essere allarmante. Perché su richiesta delle forze dell'ordine l'azienda sarà tenuta a fornire tutte le informazioni rilevanti. La registrazione statale stabilisce la necessità di registrazione, con il controllo dell'attività dell'utente. In caso contrario, la società sarà costretta ad assumersi la responsabilità legale per le attività dei propri clienti. Le aziende con registrazione e sede statale non possono garantire l'anonimato. Di norma, sul sito è possibile trovare informazioni sugli uffici e sul fatto della registrazione della società.

Se parliamo di società fantasma che lavorano solo con il sito, per noi questa è un'opzione più preferibile.

Un'altra opzione è possibile: registrare una società in varie società offshore. Sì, tali risposte sono comuni per rendere l'azienda più rispettabile. Ma in realtà davanti a noi appare la stessa compagnia fantasma. Ma a volte è meglio non correre rischi: se la società è effettivamente registrata in un determinato paese, la richiesta ufficiale prevede il rilascio di informazioni in conformità con la legislazione locale.

Come funziona il sistema di sicurezza sul vostro servizio?

La prima risposta possibile è il segreto del nostro servizio, che non sveliamo. Sulla base di questa risposta, si può immediatamente presumere che i log vengano conservati; la risorsa non è anonima. Perché se esistesse un sistema diauthoring apposito diventerebbe un vero motivo di orgoglio per il servizio che ne parlerebbe. Ma non si può contare su tali miracoli.

Un'altra opzione probabile è che non vi sia alcuna risposta da parte del supporto tecnico. Una risposta del genere diventa anche un segno di logging; ci sono enormi dubbi sull’anonimato del servizio.

Se tutte le risposte permettono di dire che questo servizio può essere anonimo, allora passiamo alle prove pratiche.

Ma ti avvertiamo subito: tutte le ulteriori azioni vengono eseguite sotto la tua responsabilità, a tuo rischio e pericolo. Non consigliamo davvero questi passaggi. Ma sono quelli che permettono di verificare completamente che non siano presenti log sul servizio selezionato.

Questo principio prevede di lavorare con metodi di massima sicurezza (inclusi VPN anonimi + TOR + proxy). È sotto questa protezione che proviamo a connetterci al server ed eseguire una serie di azioni proibite. Se un account è bloccato, non è necessario parlare di anonimato.

Negazione di responsabilità: Questo articolo è scritto solo a scopo didattico. L'autore o l'editore non ha pubblicato questo articolo per scopi dannosi. Se i lettori desiderano utilizzare le informazioni per guadagno personale, l'autore e l'editore non sono responsabili per eventuali danni causati. Come configurare un router Akado. Come connettersi ad Akado

Come configurare un router Akado. Come connettersi ad Akado Come aprire una carta bancaria: istruzioni e raccomandazioni

Come aprire una carta bancaria: istruzioni e raccomandazioni Controllare l'anonimato del tuo server proxy o cosa si può trovare su di te su Internet

Controllare l'anonimato del tuo server proxy o cosa si può trovare su di te su Internet