Определение за анонимност. Проверка на вашия прокси сървър за анонимност или какво може да се намери за вас в Интернет. Управление на нездравословни VPN клиенти

По-рано описахме доста умен начин за изтичане на вашия истински IP адрес с помощта на протокола.В допълнение към този метод има и други методи за определяне на вашия реален IP адрес. Днес ще ви разкажем за основните принципи за гарантиране на вашата сигурност и анонимност в интернет.

http://witch.valdikss.org.ru/ - позволява ви да определите какъв тип връзка използвате и дали използвате VPN.

http://2ip.ru/privacy/ - позволява ви да съберете много допълнителна информация за вашия браузър, тип връзка и IP адрес.

https://diafygi.github.io/webrtc-ips/ - определя вашия IP адрес с помощта на протокола WebRTC.

Подбрахме за вас своеобразен контролен списък, който да ви отговори дали сте „опарени“ или не? В момента списъкът се състои от 12 метода за проверка, които ще бъдат обсъдени по-долу, включително как да не се поддавате на тях, но първо, най-простите по ред.

HTTP прокси заглавки

Някои проксита добавят своите заглавки към заявката, която браузърът на потребителя инициира. Често това е истинският IP адрес на потребителя.

Уверете се, че прокси сървърът, ако пише нещо в заглавките, изброени по-долу, поне не е вашият адрес:

HTTP_VIA, HTTP_X_FORWARDED_FOR, HTTP_FORWARDED_FOR, HTTP_X_FORWARDED, HTTP_FORWARDED, HTTP_CLIENT_IP, HTTP_FORWARDED_FOR_IP, VIA, X_FORWARDED_FOR, FORWARDED_FOR, X_FORWARDED, FORWARDED, CLIENT_IP, FORWARDED_FOR_IP, HTTP_PROXY _CONNECTION

Отворете HTTP прокси портове

IP адресът, от който дойде заявката към нашата страница, може да каже много. Например, можете ли да видите кои портове са отворени от тази страна?

Най-интересните портове са 3128, 1080, 8123. Ако не ги използвате, тогава можете напълно да избегнете неоснователни подозрения относно използването на 3proxy, SOCKS 5 или Polipo.

Отворете уеб прокси портове

Както при HTTP, уеб прокси може да бъде настроен на всеки порт, но искахме тестът да работи много бързо, така че се ограничихме до обратната връзка към портове 80 и 8080.

Подарява ли се уеб страницата? Страхотен! В момента можем да открием PHProxy, CGIProxy, Cohula и Glype.

Подозрително име на хост

Имайки IP адрес, можете да опитате да разрешите името на хоста на клиента. Стоп думи, които може да намекват за тунел: vpn, скрий, скрит, прокси.

Не трябва да свързвате имена на домейни към личната си VPN и ако го направите, трябва да избягвате „говорещи“ имена.

Разлика в часовите зони (браузър и IP)

Въз основа на GeoIP данни можете да разберете държавата по IP адреса на потребителя и следователно неговата часова зона. След това можете да изчислите часовата разлика между браузъра и времето, съответстващо на часовата зона на VPN сървъра.

Има ли разлика? Това означава, че потребителят вероятно се крие.

За Русия няма точна база за географска ширина и дължина за региони и тъй като има много часови зони, в крайна сметка не вземаме предвид тези адреси. С европейските страни е обратното, те са много добри в стрелбата.

Когато преминавате към VPN, не забравяйте да промените системното време, да промените часа в браузъра или да работите с руски проксита.

IP принадлежност към мрежата Tor

Ако вашият IP адрес е Tor възел от списъка check.torproject.org/cgi-bin/TorBulkExitList.py, поздравления, изгорели сте.

Нищо криминално, но фактът, че се криете, не е много обнадеждаващ.

Турбо режим на браузъра

Събирайки диапазоните на IP адреси на Google, Yandex и Opera и сравнявайки ги с потребителския адрес, можем да предположим използването на услуги за компресиране на трафик в браузърите на съответните компании.

По правило такива услуги изтичат и вашия истински адрес в заглавките. Като средство за анонимизиране не трябва да разчитате на компресиране на трафика.

Дефиниция на уеб прокси (JS метод)

Като сравнявате window.location.hostname с хоста на исканата страница, можете да определите дали се използва уеб прокси.

Уеб прокситата по принцип не са надеждни, така че е по-добре да заобиколите напълно тези методи за анонимизиране.

Изтичане на IP чрез Flash

Adobe Flash работи много добре след персонализирани проксита. Като инициирате връзка с нашия сървър, можете да разберете IP адреса на потребителя.

Като стартирате специален демон, който регистрира всички входящи връзки с ключове за тагове, можете да научите много. Най-добрият начин да избегнете разкриването на адреса си е изобщо да не използвате Adobe Flash или да го деактивирате в настройките на браузъра си.

Откриване на тунел (двупосочен пинг)

Като пуснете ping до клиентския IP от нашия сървър, можете да разберете приблизителната дължина на маршрута. Същото може да се направи от страна на браузъра, XMLHTTPRequest изтегля празна страница от нашия nginx. Получената разлика в цикъла от повече от 30 ms може да се интерпретира като тунел.

Разбира се, маршрутите дотам и обратно може да се различават или уеб сървърът може да е малко бавен, но като цяло точността е доста добра.

Единственият начин да се защитите е да откажете ICMP трафик към вашия VPN сървър.

DNS изтичане

Откриването кой DNS използва потребителят не е проблем; ние написахме наш собствен DNS сървър, който записва всички обаждания към нашите уникално генерирани поддомейни.

Следващата стъпка беше да се съберат статистики за няколко милиона потребители, кой какъв DNS използва. Свързахме се с доставчици, изхвърлихме публичния DNS и получихме списък с двойки DNS/ISP.

Сега изобщо не е трудно да разберете дали потребителят се представя като абонат на една мрежа, но използва DNS от съвсем друга.

Проблемът се решава частично чрез използване на публични DNS услуги, ако това може да се нарече решение.

Изтичане през VKontakte

Това не е изтичане на IP адрес, но ние все още вярваме, че като раздава имената на оторизирани потребители на всички наляво и надясно, VK изтича лични данни, които подкопават анонимността на сърфирането.

Повече подробности можете да намерите в документацията тук

В живота се случва да се нуждаете от 100% анонимност, когато използвате интернет през браузър (ще направя без примери, в противен случай яките момчета отново ще дойдат в коментарите и ще ме обвинят в подстрекателство и ще ме заплашат с отдел „К“). Как да се уверите, че сайтовете в интернет (например Google) не могат да ви идентифицират и да записват информация за всякакви действия във вашия файл?

Случва се да включите VPN с режим „инкогнито“, да не влезете никъде и AdSense внезапно ви плаши с до болка познати реклами. Как той определя кой кой е?

За да отговорим на този въпрос, нека проведем експеримент. Нека отворим раздели в четири браузъра:

- Tor Browser 6.0.2 (базиран на Mozilla Firefox 45.2.0);

- Safari 9.0 (режим инкогнито);

- Google Chrome 52.0.2743.82 (режим инкогнито);

- Mozilla Firefox 46.0.01 (режим инкогнито).

И да видим какви данни могат да съберат за дадено лице. Какво казваме на сайта за себе си, като напишем URL адреса в адресната лента?

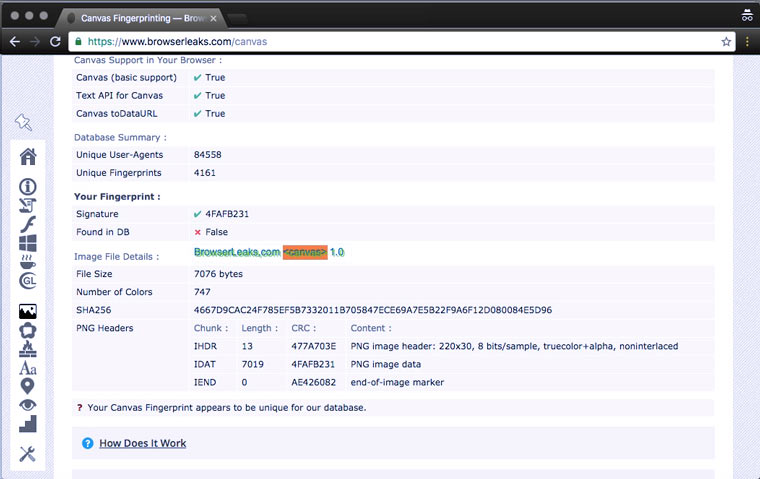

Предоставяме уникални опции за изобразяване на изображения (Canvas Fingerprinting)

Canvas Fingerprinting е технология за идентификация на потребителите, разработена преди около 4 години в AddThis. Принципът на действие се основава на факта, че когато при зареждане на страница се изчертае (изобрази) картинка (обикновено едноцветен блок във фонов цвят с невидим текст), браузърът събира куп информация за система за това: какви хардуерни и графични драйвери са налични, версия на GPU, настройки на ОС, информация за шрифта, механизми за антиалиас и много други малки неща.

Заедно това огромно разнообразие от детайли образува уникална характеристика, която може да различи комбинацията компютър/браузър на потребителя от всички останали в света. За всеки се записва като низ, подобен на DA85E084. Има съвпадения (според Panopticlick средният шанс за намиране на двойник е 1 инч), но в този случай можете да ги допълните с други възможности за идентификация (повече за тях по-долу).

Tor иска разрешение за получаване на Canvas Fingerprinting и ако сте внимателни и не дадете съгласие, можете да запазите тази информация за себе си. Но всички други браузъри предават собственика си без нито едно надникване.

Можете да прочетете повече за този метод за идентификация в Уикипедия.

Разбиваме базата данни с рекламни предпочитания

Много посетени сайтове вече са оборудвани със скриптове за определяне на Canvas Fingerprint. След като получи тази уникална стойност, един сайт може да поиска от друг информация за лицето. Например свързани акаунти, приятели, използвани IP адреси и информация за рекламни предпочитания. Използвайте връзката по-долу, за да проверите кои системи имат вашите потребителски интереси, свързани с Canvas Fingerprinting.

Tor отново поиска същото разрешение като в първата точка и поради моя отказ не беше намерено нищо. Safari ме намери в 3 бази данни, Chrome в 13 и Firefox в 4. Ако излезете от режим инкогнито, тогава в последния броят на базите данни се увеличава до 25, тъй като повечето от тях използват добри стари бисквитки за идентификация.

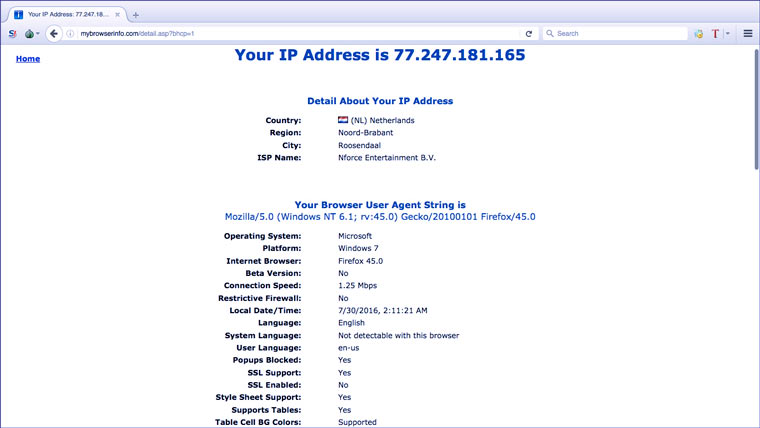

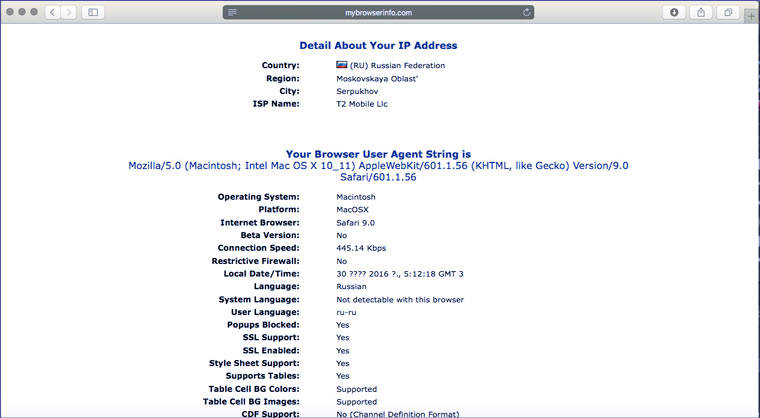

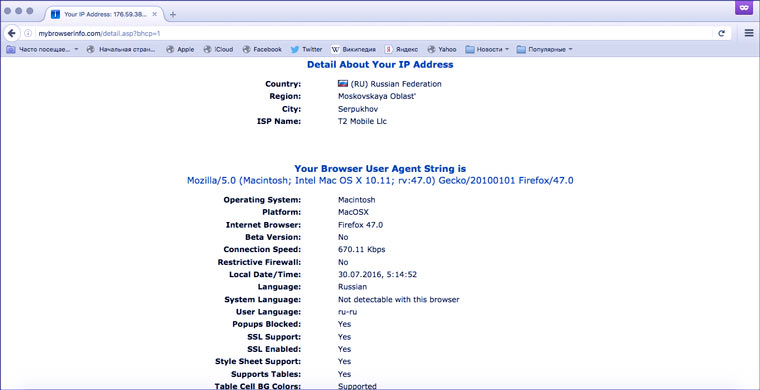

Споделяме IP адреса и телеком оператора

В Tor можете да промените вашата „държава домакин“ с помощта на бутона Нова самоличност. А режимите „инкогнито“ не крият вашия IP адрес (за това трябва допълнително да използвате прокси или VPN), но споделяте вашето приблизително местоположение и информация за вашия интернет доставчик със собствениците на сайта.

Разкриване на вашия град и времето в него (с активирани услуги за геолокация)

На yandex.ru в Tor, без никакви разрешения за местоположение, показваше къде съм приблизително и колко е часът. Същото е и с другите браузъри.

Изпратете ни вашите точни координати

Tor дори не поиска разрешение да определи координатите и просто върна нули. Safari, Chrome и Firefox поискаха стандартната резолюция (както в нормален режим) и не си направиха труда да ми напомнят, че съм шифрован и не трябва да разкривам такива данни.

Разкриване на вашия град и времето в него (с деактивирани услуги за геолокация)

След това изключих услугите за местоположение на Mac и се върнах към yandex.ru. Tor накара сайта да мисли, че съм в Румъния, но остави часа в Москва (поради несъответствието на IP и часовата зона ще бъде възможно да се забранят VPN доставчиците наведнъж в случай на забрана). В други браузъри всичко остава същото.

Факт е, че Yandex не се нуждае от GPS (или WPS данни от устройството), за да определи местоположението. В крайна сметка той има „Локатор“! Влезли сте в мрежата чрез Wi-Fi? Точката за достъп вече е в базата данни (вижте статията). Дадохте ли си интернет от телефона? Клетъчната кула ще бъде наета.

Предоставяме информация за езиковите настройки

Друг сигурен знак за любител на VPN е, че езикът не съвпада с държавата, чийто IP използва. Tor ме разочарова - езикът му винаги е английски (но може да се променя, но мислех, че трябва да се променя автоматично в зависимост от държавата). Останалите настройки са същите като в нормален режим.

Разказваме ви всичко за вашия браузър и система

Операционна система, скорост на връзката, цветови характеристики на монитора, поддръжка на различни технологии, ширина на прозореца на браузъра, версия на Flash - куп малки неща, които допълват уникалните характеристики на потребителя. Tor манипулира някои от тези данни (пример за Windows 7), но други браузъри са напълно честни.

Човек може да промени IP, да включи „инкогнито“ и скриптът за повишаване на цените бързо ще изчисли: „Кой е този човек, който дойде при нас с бавен интернет, стара версия на Flash и Windows XP за втори път, но сега реши да се преструва, че е жител на Сейшелските острови? Увеличаваме го с 20%!“

Споделяме списък с инсталирани добавки

Друга характеристика, която добавя уникалност към човек, е списъкът с плъгини (с информация за версията), инсталирани в неговия браузър. Tor ги скрива. Други браузъри не го правят.

Както можете да видите, Tor Browser осигурява добра анонимност. Но историческите факти показват, че ако човек направи нещо наистина сериозно, използвайки мрежата от лук, тогава той все още ще бъде понякога намират. Вероятно всички си спомнят илюстративната история на основателя на Silk Road (аптека) Рос Улбрихт.

И режимите „инкогнито“ са необходими само за сърфиране в компютъра на някой друг и без да оставят следи. Освен това можете да блокирате JavaScript, това ще намали броя на възможните методи за идентификация, но много сайтове ще станат неизползваеми.

Отворете списъка с шрифтове, инсталирани в системата (=> програми)

В допълнение към експеримента бих искал да говоря за друга интересна функция на съвременните браузъри. Всеки сайт може да получи списък с шрифтове, инсталирани в системата. Много приложения имат свои собствени уникални шрифтове и като ги използвате, можете да определите професията на даден човек. И въз основа на това му показвайте реклами. В режим Tor и инкогнито това не работи (или списъкът е твърде кратък).

Всичко това е върхът на айсберга

За защита от горните методи за идентификация има специални добавки за различни браузъри. Но не трябва да губите усилия, за да ги инсталирате. Тъй като те не могат да предпазят от събирането на цялата възможна информация.

В крайна сметка в статията показах най-простите и разбираеми примери за това как браузърите събират информация за нас. Но може да има много повече от тях: флаш бисквитки, бисквитки Silverlight, забавяне на времето спрямо стандартното време (много имат поне 0,2-0,8 секунди) - много малки неща, които биха били излишни. В края на краищата, читателят вече разбира, че отваряйки браузър, той съобщава огромно количество информация за себе си на света и демонстрира набор от уникални характеристики, които отличават неговия компютър от всички останали.

Каква е заплахата от цялото това събиране на информация?

Трябва да събирате информация за по-голямата част от хората на планетата само с една цел - да увеличите честотата на кликване на рекламите, за да спечелите повече пари от тях. По принцип това е само от полза - по-лесно е да намерите някои стоки или услуги.

По-усъвършенстваните методи за идентификация са полезни за магазините за събиране на информация за клиентите. Така че човек да не може да получи достъп до сайта под различен IP/деактивиране на бисквитки и да остане неразпознат. Език, време, рядък шрифт/плъгин, характеристики на монитора, типична грешка в заявката за търсене, от която идвате - и това е! Свалете кънките, разпознаваме ви. Няма съмнение, това е същият човек, който направи поръчка №2389 преди година. С тези данни автоматизираните маркетингови системи могат да му продадат повече.

Или, естествено, всичко това може да бъде използвано от разузнаването. Но кой знае как работи всичко там.

С подобна функционалност, за която наскоро писах.

Основната идея е да се определи дали потребителят се крие, докато сърфира в интернет или не, и ако е възможно, да се открие истинският му IP адрес. Има няколко интересни функции, които никога не съм виждал никъде (двупосочен пинг, съвпадение на двойки изтичане на DNS/ISP).

Исках да имам един вид контролен списък под ръка, който да отговори дали сте „опарени“ или не? В момента списъкът се състои от 12 метода за проверка, които ще бъдат обсъдени по-долу, включително как да не се поддавате на тях, но първо, най-простите по ред.

HTTP прокси заглавки

Някои проксита добавят своите заглавки към заявката, която браузърът на потребителя инициира. Често това е истинският IP адрес на потребителя.Уверете се, че прокси сървърът, ако пише нещо в заглавките, изброени по-долу, поне не е вашият адрес:

HTTP_VIA, HTTP_X_FORWARDED_FOR, HTTP_FORWARDED_FOR, HTTP_X_FORWARDED, HTTP_FORWARDED, HTTP_CLIENT_IP, HTTP_FORWARDED_FOR_IP, VIA, X_FORWARDED_FOR, FORWARDED_FOR, X_FORWARDED, FORWARDED, CLIENT_IP, FORWARDED_FOR_IP, HTTP_PROXY _CONNECTION

Отворете HTTP прокси портове

IP адресът, от който дойде заявката към нашата страница, може да каже много. Например, можете ли да видите кои портове са отворени от тази страна?Най-интересните портове са 3128, 1080, 8123. Ако не ги използвате, тогава можете напълно да избегнете неоснователни подозрения относно използването на 3proxy, SOCKS 5 или Polipo.

Отворете уеб прокси портове

Както при HTTP, уеб прокси може да бъде настроен на всеки порт, но искахме тестът да работи много бързо, така че се ограничихме до обратната връзка към портове 80 и 8080.Подарява ли се уеб страницата? Страхотен! В момента можем да открием PHProxy, CGIProxy, Cohula и Glype.

Подозрително име на хост

Имайки IP адрес, можете да опитате да разрешите името на хоста на клиента. Стоп думи, които може да намекват за тунел: vpn, скрий, скрит, прокси.Не трябва да свързвате имена на домейни към личната си VPN и ако го направите, трябва да избягвате „говорещи“ имена.

Разлика в часовите зони (браузър и IP)

Въз основа на GeoIP данни можете да разберете държавата по IP адреса на потребителя и следователно неговата часова зона. След това можете да изчислите часовата разлика между браузъра и времето, съответстващо на часовата зона на VPN сървъра.Има ли разлика? Това означава, че потребителят вероятно се крие.

За Русия няма точна база за географска ширина и дължина за региони и тъй като има много часови зони, в крайна сметка не вземаме предвид тези адреси. С европейските страни е обратното, те са много добри в стрелбата.

Когато преминавате към VPN, не забравяйте да промените системното време, да промените часа в браузъра или да работите с руски проксита.

IP принадлежност към мрежата Tor

Ако вашият IP адрес е Tor възел от списъка check.torproject.org/cgi-bin/TorBulkExitList.py, поздравления, изгорели сте.Нищо криминално, но фактът, че се криете, не е много обнадеждаващ.

Турбо режим на браузъра

Събирайки диапазоните на IP адреси на Google, Yandex и Opera и сравнявайки ги с потребителския адрес, можем да предположим използването на услуги за компресиране на трафик в браузърите на съответните компании.По правило такива услуги изтичат и вашия истински адрес в заглавките. Като средство за анонимизиране не трябва да разчитате на компресиране на трафика.

Дефиниция на уеб прокси (JS метод)

Като сравнявате window.location.hostname с хоста на исканата страница, можете да определите дали се използва уеб прокси.Уеб прокситата по принцип не са надеждни, така че е по-добре да заобиколите напълно тези методи за анонимизиране.

Изтичане на IP чрез Flash

Adobe Flash работи много добре след персонализирани проксита. Като инициирате връзка с нашия сървър, можете да разберете IP адреса на потребителя.Като стартирате специален демон, който регистрира всички входящи връзки с ключове за тагове, можете да научите много. Най-добрият начин да избегнете разкриването на адреса си е изобщо да не използвате Adobe Flash или да го деактивирате в настройките на браузъра си.

Откриване на тунел (двупосочен пинг)

Като пуснете ping до клиентския IP от нашия сървър, можете да разберете приблизителната дължина на маршрута. Същото може да се направи от страна на браузъра, XMLHTTPRequest изтегля празна страница от нашия nginx. Получената разлика в цикъла от повече от 30 ms може да се интерпретира като тунел.Разбира се, маршрутите дотам и обратно може да се различават или уеб сървърът може да е малко бавен, но като цяло точността е доста добра.

Единственият начин да се защитите е да откажете ICMP трафик към вашия VPN сървър.

DNS изтичане

Откриването кой DNS използва потребителят не е проблем; ние написахме наш собствен DNS сървър, който записва всички обаждания към нашите уникално генерирани поддомейни.Следващата стъпка беше да се съберат статистики за няколко милиона потребители, кой какъв DNS използва. Свързахме се с доставчици, изхвърлихме публичния DNS и получихме списък с двойки DNS/ISP.

Сега изобщо не е трудно да разберете дали потребителят се представя като абонат на една мрежа, но използва DNS от съвсем друга.

Проблемът се решава частично чрез използване на публични DNS услуги, ако това може да се нарече решение.

Изтичане през VKontakte

Това не е изтичане на IP адрес, но ние все още вярваме, че като раздава имената на оторизирани потребители на всички наляво и надясно, VK изтича лични данни, които подкопават анонимността на сърфирането.Повече подробности можете да намерите в документацията тук

Най-честата причина, поради която даден потребител иска анонимен достъп до Интернет, е, че е забранен някъде. Всеки компютър има уникално впечатление, състоящо се от такива характеристики като: IP адрес, държава, град, операционна система, име и версия на браузъра, разделителна способност на екрана и др. Когато посетите сайта, цялата тази информация се събира и съхранява. Следващият път, когато посетите, компютърът също се идентифицира и системата определя дали сте забранени или не.

Колко анонимен е вашият онлайн опит?

Добрите хора, както винаги, измислиха всичко преди нас :) Има специална безплатна услуга, която ще ви помогне да определите вашия IP и да проверите степента на видимост в Интернет. И така, отидете на уебсайта https://whoer.net/ru и вижте:

За да увеличите анонимността, трябва да използвате прокси сървър. Веднага влязох през VPN, за да покажа, че моята страна е определена като Германия, но градът и регионът изобщо не са дефинирани. По-долу ще намерите и информация дали Javascript и Java работят за вас.

Интересното е, че услугата показва дали IP адресът е в черния списък. Например, поща, изпратена от IP адрес в черния списък, може да се окаже в папката за спам на gmail.com и т.н. Дълго време не можех да разбера защо нито едно мое писмо не достигна до получателите, ако го изпратих от имейл програма и всичко работеше добре, ако изпратих имейл от браузъра. Оказа се, че моят IP е в черния списък като спамер. Тази ситуация може лесно да се случи, ако имате .

За да получите повече информация, трябва да отидете в раздела "Разширена версия". Тук има по-пълна техническа информация, например дали Flash работи за вас, какви добавки са инсталирани в браузъра, разделителна способност на екрана и други подробности. Който знае какво да търси, ще го намери. Колкото по-малко истина намирате, толкова по-анонимен е вашият компютър. Като цяло, за да се определят основните параметри на анонимността, първата страница с информация ще бъде достатъчна за повечето.

Дори имаше такъв трик преди, не знам дали съществува сега. Като цяло, потребителят попада на сайта на уж готина антивирусна или защитна стена и му пишат, че има инсталиран такъв и такъв браузър, живее в такъв и такъв град, ла-ла-ла тополи.. , Акцентът е върху факта, че цялата информация е лесна за намиране, т.к Компютърът като че ли не е защитен. И както вероятно вече се досещате, „добрата“ защита се предлага срещу „символична“ такса. Особени циници им продадоха вируса :) Това си е чиста измама, но това, че има някаква информация за компютър в интернет е нормално.

Доста често срещан проблем е, когато дадена услуга полага всички усилия да декларира своята анонимност, но има малка забележка „Условия за използване“. И вече съдържа подробна информация за регистрационните файлове, включително информация за правото на услугата да записва потребителски данни за целите на сигурността.

Най-добрите VPN услуги през 2018 г.:

Как да гарантираме анонимността на VPN услуга

За да направим тази тема по-ясна, ще разгледаме редица въпроси, които ще ни позволят обективно да оценим анонимността на конкретна услуга и наличието на съответните регистрационни файлове в нейната работа. Когато общувате с техническа поддръжка или мениджъри на избраната услуга, не забравяйте да зададете тези въпроси. Не бързайте да задавате всички въпроси наведнъж в едно писмо - това ще предизвика ненужно подозрение. По-добре е да се ограничите до един въпрос в писмото. В противен случай не можете да разчитате на честни и обективни отговори.

Съхраняват ли се регистрационни файлове във вашата VPN услуга?

Ако те директно говорят за наличието на трупи, ние незабавно отказваме такива опции.

Друг вариант е да, събира се статистика за потребителите, но само за самата услуга. В този случай трябва да преминете директно към следващия въпрос.

Третият отговор е, че в услугата не се съхраняват регистрационни файлове. Тогава веднага пропускаме следващия въпрос и преминаваме към третия.

Каква статистика се събира и обработва от услугата?

Сред най-честите отговори са различни лични данни. Това включва статистика за имейл адрес, версия на браузъра, операционна система, време за връзка и т.н. Тези данни всъщност ви позволяват да идентифицирате потребителя. Има голяма вероятност за регистриране от тази услуга; очевидно не може да се нарече анонимна. Сега е моментът да зададете следващия въпрос, за да проверите това твърдение.

Вторият вероятен отговор е, че работим с Google Analytics за проследяване на посещенията на сайта. В този случай няма причина за притеснение. Тази услуга наистина е предназначена само за събиране на данни за посещенията на сайта.

Заявявате, че услугата не поддържа регистрационни файлове. Ще бъде ли блокиран акаунтът ми в случай на спам или атаки към сайтове, използващи този VPN?

Ако отговорът звучи нещо като „акаунтът няма да бъде блокиран, но ако има изобилие от злоупотреби, достъпът до сайта чрез VPN ще бъде блокиран“, В този случай акаунтът ще бъде запазен, но няма да можете за да влезете през нашия VPN. Такъв отговор става знак за анонимна услуга без регистриране.

Вторият вероятен отговор е да, акаунтът ще бъде блокиран. Тъй като с помощта на нашата система е възможно да се деактивират регистрационни файлове на сървъра, но се откриват забранени дейности. В резултат на това системата ще блокира вашия акаунт.

Къде се намира офисът на фирмата?

Трябва да разберем дали фирмата е официално регистрирана и дали има офис. В случай на призрачни компании, те нямат нищо друго освен уебсайт.

Ако офисът на компанията има държавна регистрация на която и да е държава, тази опция вече трябва да е тревожна. Тъй като при поискване от правоприлагащите органи компанията ще бъде задължена да предостави цялата необходима информация. Държавната регистрация установява необходимостта от сеч, с контрол върху дейността на потребителите. В противен случай компанията ще бъде принудена да понесе юридическа отговорност за дейността на своите клиенти. Фирми с държавна регистрация и офис не могат да гарантират анонимност. По правило на уебсайта можете да намерите информация за офисите и факта на регистрация на фирмата.

Ако говорим за призрачни компании, работещи само със сайта, това е по-предпочитан вариант за нас.

Възможен е и друг вариант - регистриране на фирма в различни офшорки. Да, подобни отговори са често срещани, за да направят компанията по-уважавана. Но в действителност пред нас се появява същата призрачна компания. Но понякога е по-добре да не поемате рискове - ако компанията наистина е регистрирана в определена държава, тогава официалното искане включва предоставяне на информация в съответствие с местното законодателство.

Как работи системата за сигурност на вашия сервиз?

Първият възможен отговор е тайната на нашата услуга, която не разкриваме. Въз основа на този отговор може веднага да се предположи, че се водят регистрационни файлове; ресурсът не е анонимен. Защото ако имаше специална авторска система, тя щеше да стане истинска гордост за услугата, която щеше да говори за това. Но не може да се разчита на такива чудеса.

Друг вероятен вариант е изобщо да няма отговор от техническата поддръжка. Подобен отговор също се превръща в признак за регистриране, има големи съмнения относно анонимността на услугата.

Ако всички отговори ви позволяват да кажете, че тази услуга може да бъде анонимна, тогава преминаваме към практически тестове.

Но нека ви предупредим веднага - всички по-нататъшни действия се извършват на ваша отговорност, на ваша отговорност и риск. Ние наистина не препоръчваме тези стъпки. Но те са тези, които ви позволяват напълно да проверите дали няма регистрационни файлове в избраната услуга.

Този принцип включва работа с максимални методи за сигурност (включително анонимен VPN + TOR + прокси). Именно под тази защита се опитваме да се свържем със сървъра и да извършим редица забранени действия. Ако акаунтът е блокиран, за анонимност не може да се говори.

Отказ от отговорност: Тази статия е написана само с образователна цел. Авторът или издателят не са публикували тази статия със злонамерени цели. Ако читателите желаят да използват информацията за лична изгода, авторът и издателят не носят отговорност за причинени вреди или щети. Как да настроите Akado рутер Как да се свържете с Akado

Как да настроите Akado рутер Как да се свържете с Akado Как да отворите банкова карта: инструкции и препоръки

Как да отворите банкова карта: инструкции и препоръки Проверка на вашия прокси сървър за анонимност или какво може да се разбере за вас в Интернет

Проверка на вашия прокси сървър за анонимност или какво може да се разбере за вас в Интернет