L'attributo viene archiviato. Visualizzazione e modifica degli attributi. Dispositivi di input di testo

Consente di visualizzare, impostare o cancellare attributi di file o directory come Sola lettura, Archiviato, Sistema e Nascosto. Comando eseguito senza parametri attributo stampa gli attributi di tutti i file nella directory corrente.

Sintassi

attributo [{+ r|-R}] [{+ a|-un}] [{+ s|-S}] [{+ h|-h}] [[disco: ][modo] Nome del file] [/ S[/ D]]

Opzioni

+ r Imposta l'attributo di sola lettura. -r Rimuove l'attributo di sola lettura. + a Impostazione dell'attributo "Archivio". -a Rimozione dell'attributo "Archivio". + s Imposta l'attributo su "Sistema". -s Rimozione dell'attributo "Sistema". + h Imposta l'attributo "Nascosto". -h Rimuove l'attributo "Nascosto". [ disco: ][modo] Nome del file Specifica la posizione e il nome della directory, del file o dell'insieme di file di cui si desidera visualizzare o modificare gli attributi. I caratteri jolly (? E *) sono consentiti nel parametro per elaborare un gruppo di file. Nome del file... / s Esegui comando attributo e tutti i parametri riga di comando per i file corrispondenti nella directory corrente e in tutte le sue sottodirectory. / d Esegue il comando attributo e tutte le opzioni della riga di comando per le directory. /? Visualizza la guida sulla riga di comando.Appunti

- Lavorare con gruppi di file

È possibile utilizzare i caratteri jolly (? E *) nel parametro per visualizzare o modificare gli attributi di un gruppo di file. Nome del file... Per modificare gli attributi dei file di sistema o nascosti, devi prima cancellare gli attributi corrispondenti.

- Utilizzo dell'attributo di archivio

L'attributo "Archivio" (cioè il parametro + a) viene utilizzato per contrassegnare i file modificati dall'ultimo Copia di riserva... Questo attributo è usato nel comando xcopy... Per maggiori informazioni sull'attributo Archive e sul comando xcopy fare clic sul collegamento xcopy.

- Comando attributo con parametri diversi è disponibile nella Console di ripristino.

Esempi di

Per visualizzare gli attributi del file News86 che si trova nella directory corrente, inserisci il seguente comando:

Per assegnare l'attributo di sola lettura al file Report.txt, immetti il seguente comando:

attributo + r report.txt

Per rimuovere l'attributo di sola lettura dai file nella directory \ Public \ Jones sull'unità B e tutte le sue sottodirectory, inserisci il seguente comando:

attrib -r b: \ public \ jones \ *. * / s

Supponiamo di voler dare a un collega un'unità che contiene file dalla directory corrente sull'unità A, esclusi i file con estensione .bak. Poiché per copiare file con l'attributo "Archivio" impostato, il comando xcopy, devi impostare questo attributo per tutti i file da copiare. Innanzitutto, imposta l'attributo Archivio per tutti i file sull'unità A, quindi deseleziona questo attributo per i file .bak. Ad esempio, inserisci il seguente comando:

attributo + a a: *. * attributo -a a: *. bak

Ora, per copiare i file dall'unità A all'unità B, usa il comando xcopy... Avviato con parametro / un comando xcopy copierà solo i file con l'attributo "Archivio" impostato. Ad esempio, inserisci il seguente comando:

Se vuoi rimuovere l'attributo Archiviazione dai file copiati, usa il comando xcopy con parametro / m invece di / un... Ad esempio, inserisci il seguente comando:

Per domande, discussioni, commenti, suggerimenti, ecc. è possibile utilizzare la sezione forum di questo sito (è richiesta la registrazione).

· File- la più piccola unità di memorizzazione delle informazioni contenente una sequenza di byte e avente un nome univoco.

Ogni file ha un indirizzo, un nome e un'estensione del nome. Esempio: C: \ Documenti \ Report.doc. Le estensioni indicano il tipo di informazioni memorizzate.

· Nome completo del file

Un nome file è una stringa di caratteri che identifica in modo univoco un file in un determinato spazio dei nomi del file system (FS), solitamente chiamato directory, directory o cartella.

Il nome file fa parte del nome file completo, noto anche come percorso completo o assoluto del file.

Completo o assoluto, è il nome del file che contiene tutte le directory fino alla radice del file system.

Il nome completo può includere i seguenti componenti:

o protocollo o modalità di accesso (http, ftp, file, ecc.);

o nome o indirizzo di un computer, host (wikipedia.org, 207.142.131.206, \\ MYCOMPUTER, SYS: ecc.);

o dispositivo di memorizzazione, disco (C:, /, SYSLIB, ecc.);

o percorso della directory (/usr/bin, \TEMP, ecc.);

o il nome effettivo del file, che può contenere la sua estensione (.txt, .exe, .COM, ecc.)

· Proprietà del file

A seconda del file system, un file può avere un diverso insieme di proprietà.

Proprietà del file- Si tratta di informazioni sul file, come i nomi degli autori, i tag o la data dell'ultima modifica del file.

Le proprietà semplificano la ricerca e l'organizzazione dei file. Ad esempio, un file può essere trovato da una delle sue proprietà. Inoltre, le librerie possono essere utilizzate per organizzare i file per proprietà. Ad esempio, se si desidera visualizzare i file modificati di recente durante l'esplorazione della raccolta Documenti, è possibile organizzare i file in base alla proprietà Modificato.

Appunti:

o Le proprietà di alcuni tipi di file non possono essere aggiunte o modificate. Ad esempio, non è possibile aggiungere proprietà per file TXT o RTF.

o Le proprietà disponibili per un file dipendono dal tipo di file. Ad esempio, puoi applicare una valutazione a un file musicale, ma non puoi applicare una valutazione a un documento Word.

o Alcune proprietà dei file non possono essere modificate.

· Attributi del file

Alcuni file system forniscono attributi (di solito un valore binario sì/no codificato come un singolo bit). In pratica, gli attributi non influiscono sulla possibilità di accedere ai file, per questo esistono diritti di accesso in alcuni file system.

Alcune proprietà di un file memorizzato su disco sono codificate dai cosiddetti attributi. Gli attributi del file non vengono scritti nel file stesso, ma nella sezione delle informazioni della directory in cui è archiviato il file. Per memorizzare gli attributi, viene allocato un byte, uno in un certo bit del quale indica la presenza di una proprietà e zero indica la sua assenza.

Principi e mezzi di conservazione a lungo termine delle informazioni.

VCU è progettato per l'archiviazione a lungo termine delle informazioni. Questi includono floppy disk, nastri, laser ottici, dischi rigidi.

Depositi fissi in KB:

Memoria macchina (principale ed esterna). La memoria esterna viene utilizzata per l'archiviazione a lungo termine delle informazioni - unità.

Supporti magnetici - nastri magnetici (erano molto popolari);

CD ottici. I primi CD erano di sola lettura. Negli ultimi anni sono stati creati dischi sui quali le informazioni possono essere registrate dall'utente.

Banca dati;

Microfilm, microcard - sistemi di archiviazione delle informazioni - le informazioni su di essi vengono inserite utilizzando dispositivi speciali. Questa è una microcopia dei documenti. Caratteristica principale dimensioni ridotte e tempo di ricerca minimo e dimensioni della memoria molto grandi.

Dispositivi di input per PC.

Dispositivi di input- dispositivi per l'immissione (immissione) di dati in un computer durante il suo funzionamento.

Dispositivi di input di informazioni grafiche

§ Video e webcam

§ Camera digitale

§ Microfono

§ Registratore vocale digitale

Dispositivi di input informazioni di testo

§ Tastiera del computer

Dispositivi di puntamento (puntamento)

Con relativa indicazione di posizione (spostamento)

§ Telecomando da gioco

Con la possibilità di specificare posizione assoluta

§ Penna luminosa

§ Tastiera del computer

§ Touch screen

Dispositivi di input di gioco

§ Telecomando da gioco

§ Leva per simulatori di volo (volante, stick di controllo aereo)

Tastiera del computer- un dispositivo per l'inserimento manuale di informazioni in un computer. Standard tastiera del computer Chiamata anche tastiera PC/AT o tastiera AT, ha 101 o 102 tasti (lo standard è 104).

Tastiera: 1) prefabbricata 2) monopezzo;

Metodi di connessione: 1) si collega a PS / 2 2) USB

Topo- dispositivo di input.

Topo: 1. Meccanico 2. Ottico 3. Laser

Metodi di connessione: 1. PS / 2 2. USB

Scorrimento - rotellina del mouse. Touch POD è un mouse inverso.

Tasto del mouse: 1) principale 2) ausiliario

ScannerÈ un dispositivo per l'immissione di informazioni grafiche in un computer direttamente da un documento cartaceo. La risoluzione degli scanner varia da 75 a 1600 dpi.

43. Dispositivi per l'emissione di informazioni da un PC

Dispositivi di uscita sono dispositivi che traducono le informazioni dal linguaggio macchina in forme leggibili dall'uomo.

I dispositivi di uscita includono:

1. Tenere sotto controllo(display) - un dispositivo universale per la visualizzazione di tutti i tipi di informazioni . Distinguere tra monitor alfanumerici e grafici, nonché monitor monocromatici e monitor a colori: LCD a matrice attiva e passiva. Esiste:

1) monitor basati su tubo catodico (CRT).

2) monitor a cristalli liquidi (LCD) basati su cristalli liquidi. I cristalli liquidi sono uno stato speciale di alcune sostanze organiche, in cui hanno fluidità e capacità di formare strutture spaziali simili a quelle cristalline. I cristalli liquidi possono cambiare la loro struttura e le proprietà ottiche della luce se esposti a tensione elettrica.

2. una stampante- un dispositivo per l'emissione di informazioni sotto forma di copie stampate di testo o grafica. Esiste:

ü Stampante laser - la stampa si forma per effetto della xerografia.

ü Stampante a getto - la stampa è formata da micro gocce di inchiostro speciale.

ü Stampante a matrice - forma segni con più aghi situati nella testa della stampante. La carta viene tirata dal rullo e il nastro inchiostrato viene posizionato tra la carta e la testina della stampante.

3. Altoparlanti e cuffie- un dispositivo per l'emissione di informazioni audio.

44. Sistema video per PC

Sistema video per computer - aggregato tre componente: monitor, adattatore video e driver del sistema video. Il sistema video per PC è costituito da un monitor (display) e dal suo adattatore. L'adattatore video controlla il monitor ed è una speciale scheda di espansione che si collega al connettore su scheda madre. Adattatore video può funzionare in modalità testo o grafica. In modalità testo l'immagine è composta solo da caratteri alfanumerici, mentre l'adattatore è abbastanza piccolo da funzionare memoria ad accesso casuale e l'output dell'immagine è molto veloce. In modalità grafica l'immagine è composta da punti - pixel. Il numero di punti che compongono l'immagine sullo schermo, orizzontalmente e verticalmente, determina risoluzione ... Un altro importante caratteristica il sistema video è numero di colori riproducibili ... La scheda video, di norma, supporta diverse modalità video, che richiedono diverse quantità di memoria ad accesso casuale (memoria video) per archiviare l'immagine. Maggiore è la risoluzione e il numero di colori, maggiore è la memoria video richiesta. Esistono diversi tipi di adattatori video che differiscono per le caratteristiche funzionali: CGA (Color Graphics Adapter), EGA (Enchanced Graphics Adapter), VGA (Video Graphics Array), SVGA (Super VGA).

45. Canali e tecnologie di comunicazione via cavo nelle reti di computer.

Le linee di comunicazione via cavo hanno una struttura piuttosto complessa. Il cavo è costituito da conduttori racchiusi in più strati di isolamento. Uso delle reti di computer tre tipi di cavi .

1. Doppino - cavo di comunicazione, che è doppino fili di rame (o più coppie di fili) racchiusi in una guaina schermata. Le coppie di fili sono intrecciate insieme per ridurre le interferenze. Il cavo a doppino intrecciato è sufficientemente immune al rumore. esiste due tipi di questo cavo :

ü doppino intrecciato non schermato UTP

ü doppino intrecciato schermato STP.

Questo cavo è caratterizzato dalla facilità di installazione. Questo cavo è il tipo di comunicazione più economico e diffuso, ampiamente utilizzato nelle più diffuse reti locali con architettura Ethernet, realizzate in topologia a stella. Il cavo si collega a dispositivi di rete utilizzando un connettore RJ45.

Il cavo viene utilizzato per trasferire dati a 10 Mbps e 100 Mbps. Il doppino viene solitamente utilizzato per la comunicazione su una distanza non superiore a poche centinaia di metri. A svantaggi

Il cavo a doppino intrecciato può essere attribuito alla possibilità di una semplice connessione non autorizzata alla rete.

2. Cavo coassiale è un cavo con un conduttore centrale in rame circondato da uno strato di materiale isolante per separare il conduttore centrale dallo schermo conduttivo esterno (strato di rame intrecciato o foglio di alluminio). Lo schermo conduttivo esterno del cavo è ricoperto di isolamento.

esiste due tipi di cavo coassiale :

ü cavo coassiale sottile con un diametro di 5 mm

ü cavo coassiale spesso con un diametro di 10 mm.

Il costo di un cavo coassiale è superiore a quello di un doppino e l'installazione di una rete è più difficile di un doppino. Il cavo coassiale viene utilizzato, ad esempio, nelle reti locali con architettura Ethernet, costruite secondo la topologia del tipo "shared bus". Il cavo coassiale è più resistente alle interferenze rispetto al doppino intrecciato e riduce la propria radiazione. La larghezza di banda è di 50-100 Mbps. La lunghezza consentita della linea di comunicazione è di diversi chilometri. Connessione non autorizzata al cavo coassiale è più difficile del doppino intrecciato.

3. Cavo in fibra ottica (ottico) - questo è fibra ottica su base siliconica o plastica, racchiusa in un materiale a basso indice di rifrazione della luce, che è ricoperta da un guscio esterno. esiste 2 tipi di cavo in fibra ottica : (mod è 1 fibra)

ü Modalità singola

ü Multimodale

Le fibre ottiche sono principalmente utilizzate come mezzo trasmissivo su reti di telecomunicazione in fibra ottica di vario livello: dalle autostrade intercontinentali alle reti informatiche domestiche. L'uso di fibre ottiche per le linee di comunicazione è dovuto al fatto che la fibra ottica offre un'elevata sicurezza contro l'accesso non autorizzato, una bassa attenuazione del segnale durante la trasmissione di informazioni su lunghe distanze e la capacità di operare a velocità di trasmissione estremamente elevate. Nel 2006 è stata raggiunta una velocità di modulazione di 111 GHz, mentre velocità di 10 e 40 Gbit/s sono già diventate le velocità di trasmissione standard per un canale in fibra ottica.

46. Canali e tecnologie senza fili nelle reti informatiche.

I canali radio per le comunicazioni terrestri (relè radio e cellulari) e satellitari sono formati utilizzando un trasmettitore e un ricevitore di onde radio e si riferiscono alla tecnologia di trasmissione dati senza fili.

1. Canali di comunicazione relè radio.

I canali di comunicazione del relè radio sono costituiti da una sequenza di stazioni che sono ripetitori. La comunicazione viene effettuata all'interno della linea di vista, la distanza tra le stazioni vicine è fino a 50 km. Le linee di comunicazione a microonde digitali sono utilizzate come sistemi di comunicazione e trasmissione dati regionali e locali, nonché per la comunicazione tra stazioni base cellulare.

2. Canali satellitari comunicazione.

I sistemi satellitari utilizzano antenne di frequenza a microonde per ricevere segnali radio dalle stazioni di terra e ritrasmettere quei segnali alle stazioni di terra. Uso delle reti satellitari tre tipi principali di satelliti che si trovano in orbite geostazionarie, orbite medie o basse. I satelliti vengono solitamente lanciati in gruppi. Distanziati, possono fornire una copertura di quasi l'intera superficie della Terra. È più opportuno utilizzare le comunicazioni satellitari per organizzare un canale di comunicazione tra stazioni situate a distanze molto grandi e la possibilità di servire gli abbonati nei punti più inaccessibili. Il throughput è elevato: diverse decine di Mbps.

3. Canali di comunicazione cellulare.

I canali radio cellulari sono costruiti sugli stessi principi delle reti telefoniche cellulari. La comunicazione cellulare è un sistema di telecomunicazione senza fili costituito da una rete di stazioni base ricetrasmittenti terrestri e uno switch cellulare (o centro di commutazione comunicazioni mobili).

Le stazioni base sono collegate al centro di commutazione, che fornisce la comunicazione, sia tra le stazioni base che con altre reti telefoniche e con Internet globale. In termini di funzioni, il centro di commutazione è simile a un PBX convenzionale di comunicazione via cavo.

LMDS (Sistema di distribuzione multipunto locale) è uno standard reti cellulari trasmissione senza fili di informazioni per abbonati fissi. Il sistema è costruito su base cellulare, una stazione base consente di coprire un'area con un raggio di diversi chilometri (fino a 10 km) e collegare diverse migliaia di abbonati. Le stesse BS sono collegate tra loro da canali di comunicazione terrestre ad alta velocità o canali radio. Velocità di trasferimento dati fino a 45 Mbps.

4. Canali di radiocomunicazione.

Canali radio WiMAX (Worldwide Interoperability for Microwave Access) sono simili al Wi-Fi. WiMAX, a differenza delle tradizionali tecnologie di accesso radio, funziona anche sul segnale riflesso, fuori dalla linea di vista della stazione base. Gli esperti credono che reti mobili WiMAX offre prospettive molto più interessanti per gli utenti rispetto al WiMAX fisso per i clienti aziendali. Le informazioni possono essere trasmesse su distanze fino a 50 km a una velocità fino a 70 Mbit/s.

Canali radio MMDS (Sistema di distribuzione multicanale multipunto). Questi sistemi sono in grado di servire un'area entro un raggio di 50-60 km, mentre la linea di vista del trasmettitore dell'operatore è opzionale. La velocità di trasferimento dati media garantita è di 500 Kbps - 1 Mbps, ma è possibile fornire fino a 56 Mbps per canale.

Canali radio per reti locali ... Lo standard wireless per le reti locali è la tecnologia Wifi ... Il Wi-Fi fornisce una connessione in due modalità: punto-punto (per il collegamento di due PC) e connessione infrastruttura (per il collegamento di più PC a un punto di accesso). Velocità di scambio dati fino a 11 Mbps per connessioni punto-punto e fino a 54 Mbps per connessioni infrastrutturali.

Canali radio Bluetooth è una tecnologia per la trasmissione di dati su brevi distanze (non più di 10 m) e può essere utilizzata per creare reti domestiche. La velocità di trasferimento dei dati non supera 1 Mbps.

47. Qual è la differenza tra una rete di comunicazione e una rete di informazioni.

Rete di comunicazione - un sistema costituito da oggetti che svolgono le funzioni di generare, trasformare, immagazzinare e consumare un prodotto, detti punti (nodi) della rete, e linee di trasmissione (collegamenti, comunicazioni, connessioni) che trasferiscono il prodotto tra punti.

Caratteristica distintiva della rete di comunicazione- grandi distanze tra i punti rispetto alle dimensioni geometriche delle aree di spazio occupate dai punti. Informazione, energia, massa possono apparire come un prodotto e di conseguenza si distinguono gruppi di informazioni, energia, reti materiali. In gruppi di reti è possibile suddividere in sottogruppi. Pertanto, le reti di trasporto, approvvigionamento idrico, industriali, ecc. si esegue la progettazione, il posizionamento dei punti nello spazio e la realizzazione dei collegamenti.

Scopo delle reti di comunicazioneè una trasmissione di dati con una quantità minima di errori e distorsioni. Una rete di informazioni può essere costruita sulla base di una rete di comunicazione, ad esempio sulla base di reti Ethernet (tecnologia a pacchetto per il trasferimento di dati, principalmente reti di computer locali), di norma vengono costruite reti TCP / IP, che a loro volta formano l'Internet globale. Esempi di reti di comunicazione sono:

§ reti di computer,

§ reti telefoniche,

§ reti cellulari,

§ reti televisive via cavo.

Rete informativa - una rete di comunicazione in cui l'informazione è il prodotto di generazione, elaborazione, memorizzazione e utilizzo.

La rete informativa è composta da:

Abbonato e sistemi amministrativi;

La rete di comunicazione che li collega.

A seconda della distanza tra i sistemi degli abbonati, reti di informazione si suddividono in globale, territoriale e locale. Distinguere tra reti di informazione universali e specializzate.

48. Come sono suddivise le reti su base territoriale?

A seconda della distanza tra i nodi da collegare si distingue tra reti di computer:

1. territoriale - copre un'area geografica significativa; tra le reti territoriali si possono distinguere reti regionali e reti globali aventi, rispettivamente, scala regionale o globale; le reti regionali sono talvolta chiamate reti MAN (Metropolitan Area Network) e il nome inglese comune per le reti territoriali è WAN (Wide Area Network);

2. Locale (LAN) - che copre un'area limitata (di solito entro la distanza delle stazioni non più di poche decine o centinaia di metri l'una dall'altra, meno spesso di 1 ... 2 km); le reti locali stanno per LAN (Local Area Network); Un ottimo esempio di LAN è reti aziendali (scala aziendale) - un insieme di reti LAN interconnesse che coprono il territorio in cui si trova un'impresa o un'istituzione in uno o più edifici vicini.

3. Evidenzia l'unico nel suo genere Internet globale (il servizio di informazione World Wide Web (WWW) implementato in esso è tradotto in russo come Il World Wide Web); è una rete di reti con una propria tecnologia. Su Internet, c'è un concetto intranet(Intranet). Intranet - a differenza di Internet, questa è una rete privata interna di un'organizzazione. In genere, una Intranet è un Internet in miniatura che si basa sull'uso dell'IP per scambiare e condividere alcune informazioni all'interno dell'organizzazione. Questi possono essere elenchi di dipendenti, elenchi di numeri di telefono di partner e clienti.

49. Che cos'è un sistema informativo?

SISTEMI DI INFORMAZIONE - sistemi per l'archiviazione, l'elaborazione, la trasformazione, il trasferimento, l'aggiornamento delle informazioni mediante computer e altre apparecchiature. È necessario comprendere la differenza tra computer e sistemi informativi. Computer dotati di strumenti specializzati via software, sono la base tecnica e lo strumento per i sistemi informativi. Un sistema informativo è inconcepibile senza che il personale interagisca con i computer e le telecomunicazioni.

V senso ampio un sistema informativo è una combinazione di supporto tecnico, software e organizzativo, nonché di personale, progettato per fornire alle persone giuste le informazioni giuste in modo tempestivo.

Inoltre, in un senso abbastanza ampio, interpreta il concetto di sistema informativo Legge federale della Federazione Russa del 27 luglio 2006 n. 149-FZ "Sull'informazione, la tecnologia dell'informazione e la protezione delle informazioni": " Sistema informativo- un insieme di informazioni contenute in banche dati e che ne garantiscono l'elaborazione Tecnologie informatiche e mezzi tecnici”.

V in senso stretto un sistema informativo è chiamato solo un sottoinsieme di componenti IS, inclusi database, DBMS e programmi applicativi specializzati. IS in senso stretto è considerato come un sistema software e hardware atto ad automatizzare le attività finalizzate degli utenti finali, fornendo, secondo la logica di elaborazione in esso incorporata, la possibilità di ottenere, modificare e archiviare informazioni.

Gestione dei file

L'accesso si riferisce a un file per leggere o scrivere informazioni su di esso. Il file system supporta due tipi di accesso ai file:

Ø metodo di accesso sequenziale;

Ø metodo di accesso diretto (diretto).

Con l'accesso sequenziale, i record di un file vengono letti in una riga, rigorosamente nell'ordine della loro posizione nel file. Pertanto, per fare riferimento (accedere) a un record specifico, è necessario leggere tutti i precedenti. In accesso diretto fornisce l'accesso diretto al record tramite il suo numero nel file. Anche il meccanismo per accedere a un file e ai suoi record durante la programmazione ha due opzioni:

Accesso al file utilizzando una tabella speciale - il manager

blocco di file;

· Accesso al file per identificatore.

Blocco di controllo file (FCB - File Control Block) contiene le seguenti informazioni:

· Numero (lettera) dell'unità in cui è installato il disco con il file;

· Nome del file e sua estensione;

· Numero di blocco attuale nel file;

· Lunghezza record in byte;

· Dimensione del file in byte;

· Data dell'ultima modifica del file;

· Numero record relativo (numero attuale);

· Numero di registrazione, ecc.

Alcuni dei parametri di cui sopra richiedono ulteriori spiegazioni. Il file è costituito da blocchi contenenti 128 record ciascuno. Il numero di record relativo è il numero di sequenza del record nel blocco. Il numero di blocco corrente e il relativo numero di record vengono utilizzati per l'accesso sequenziale ai record del file. Il numero di record è un parametro che unisce il numero di blocco e il relativo numero di record nel blocco, viene utilizzato quando si accede in modo casuale ai record del file. Parametro importante- lunghezza del record (più precisamente, la lunghezza di un record logico, apparente, che può differire dalla lunghezza di un record fisico per la presenza di vari elementi di servizio nella struttura del record e del file). La lunghezza del record viene utilizzata per determinare il numero di byte inviati durante lo scambio di informazioni con la RAM e quando si determina la posizione del record all'interno di un blocco. Il blocco FCB consente solo l'accesso ai file nella directory corrente. L'identificatore del file è una stringa ASCIIZ che identifica il file. La stringa ASCIIZ- (ASCII-Zero) contiene le seguenti informazioni:

· Numero (nome logico) dell'unità e percorso del file (se necessario);

· Nome del file e sua estensione;

· Zero byte (zero byte).

Attributi del file

Un attributo è un segno che classifica un file, che determina come viene utilizzato, i diritti di accesso ad esso, ecc. DOS consente di specificare i seguenti elementi in un attributo:

R (Sola lettura) - il file è di sola lettura e non può essere né cancellato né modificato. Quando si tenta di aggiornare o distruggere tale file con mezzi di sistema (usando programmi DOS), verrà visualizzato un messaggio di errore. L'attributo è impostato per proteggere da modifiche o distruzioni accidentali;

H (Nascosto) - file nascosto... Ignorato da molti comandi DOS. Quando una directory viene scansionata con il comando DIR, le informazioni sul file nascosto in genere non vengono visualizzate;

(Sistema) è un file di sistema. I file di sistema sono destinati al funzionamento del sistema operativo o al funzionamento di dispositivi PC esterni;

A (Archivio) - file non ancora archiviato. Questo attributo consente di determinare se è stato eseguito il backup del file (creando una copia di backup in un formato speciale). L'attributo A viene assegnato a ciascun file appena creato e viene scartato (distrutto) quando viene eseguito il backup del file.

Uno qualsiasi degli attributi elencati o nessuno di essi può essere assegnato a un file contemporaneamente.

Il gruppo di attributi di file può includere in modo condizionale una password che fornisce il controllo dell'accesso ai file.

Il concetto di "file" include non solo i dati e il nome memorizzati da esso, ma anche attributi. Gli attributi sono informazioni che descrivono le proprietà di un file.

Esempi di possibili attributi di file:

tipo di file (file normale, directory, file speciale, ecc.);

il proprietario del file;

creatore di file;

password per l'accesso al file;

informazioni sulle operazioni di accesso ai file consentite;

tempi di creazione, ultimo accesso e ultima modifica;

dimensione del file corrente;

dimensione massima del file;

segno di sola lettura;

firma "file nascosto";

firma "file di sistema";

firmare "file di archivio";

segno "binario/simbolico";

il segno "temporaneo" (cancellare dopo la fine del processo).

L'insieme degli attributi dei file è determinato dalle specifiche del file system: in file system di tipo diverso, è possibile utilizzare diversi insiemi di attributi per caratterizzare i file. In un sistema operativo a utente singolo, il set di attributi mancherà di caratteristiche relative all'utente e alla sicurezza, come il proprietario del file, l'autore del file, la password di accesso ai file e le informazioni sull'accesso ai file consentito.

L'utente può accedere agli attributi utilizzando gli strumenti forniti a tale scopo dal file system. Di solito è consentito leggere i valori di qualsiasi attributo, ma solo per modificarne alcuni. Ad esempio, un utente può modificare le autorizzazioni su un file (a condizione che disponga delle autorizzazioni necessarie), ma non gli è consentito modificare la data di creazione o la dimensione del file corrente.

I valori degli attributi dei file possono essere contenuti direttamente nelle directory, come avviene nel file system MS-DOS (Fig. 5.4, un). La figura mostra la struttura di una voce di directory a 32 byte contenente un semplice nome simbolico e attributi di file. Qui, le lettere indicano gli attributi binari del file: R - sola lettura, A - archiviato, H - nascosto, S - sistema, M - etichetta volume, D - directory.

Riso. 5. 4. Struttura della directory:

un - Struttura record directory MS-DOS (32 byte); B - struttura

Voci della directory del sistema operativo UNIX

Un'altra opzione consiste nell'inserire gli attributi in tabelle speciali, quando i cataloghi contengono solo riferimenti a queste tabelle. Questo approccio è implementato, ad esempio, nel file system ufs del sistema operativo UNIX. In questo file system, la struttura delle directory è molto semplice. Il record su ciascun file contiene un breve nome di file simbolico e un puntatore all'inode del file, come viene chiamata la tabella ufs, in cui sono concentrati i valori degli attributi del file (Fig. 5.4, B). In entrambi i casi, le directory forniscono un collegamento tra i nomi dei file ei file effettivi. Tuttavia, l'approccio di disaccoppiare il nome del file dai suoi attributi rende il sistema più flessibile. Ad esempio, un file può essere facilmente incluso in più directory contemporaneamente. Le voci per questo file in directory diverse possono contenere nomi semplici diversi, ma il campo di collegamento conterrà lo stesso numero di inode.

Gestione dei file.

La gestione dei file in Windows XP viene eseguita utilizzando il programma Explorer o la cartella Risorse del computer e si riduce all'esecuzione delle seguenti operazioni:

- copiare, spostare ed eliminare file (non trattati in questo corso);

- impostazione degli attributi standard;

- impostazione di attributi aggiuntivi;

- assegnazione dei permessi.

Tutte queste operazioni sono disponibili tramite l'articolo Proprietà un menu di scelta rapida richiedeva un file, una cartella o una combinazione arbitraria di essi. A seconda dell'oggetto su cui è stato premuto il tasto destro del mouse, la finestra delle proprietà conterrà un numero diverso di schede.

Clic clic destro topo in un posto vuoto area di lavoro chiamate di Windows explorer menù contestuale per l'oggetto genitore. Pertanto, facendo clic su uno spazio vuoto all'interno di una cartella verrà visualizzato il menu di scelta rapida di quella cartella e facendo clic su uno spazio vuoto durante la visualizzazione del contenuto della cartella principale del disco verrà visualizzato il menu di scelta rapida del disco.

Impostazione degli attributi standard di file e cartelle.

Gli attributi di file e cartelle standard sono un mezzo obsoleto e primitivo per controllare l'accesso a file e cartelle. Windows XP e altri sistemi operativi moderni dispongono di meccanismi molto più flessibili e convenienti per la gestione dei file.

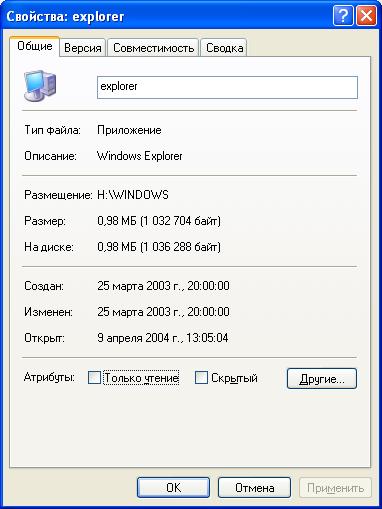

Gli attributi standard di file e cartelle sono impostati nella scheda Generale della finestra delle proprietà. L'aspetto di questa scheda per file e cartelle è in gran parte identico:

Proprietà della cartella

Proprietà del file

Nella scheda Generale, puoi scoprire:

- reale e occupata sulla dimensione del disco di un file o di una cartella;

- numero di file e sottocartelle (per una cartella);

- data e ora di creazione, data e ora di ultima modifica e apertura (per un file).

Inoltre, le caselle di controllo in questa scheda impostano i due attributi standard Sola lettura e Nascosto. In generale, Windows XP, come qualsiasi altro sistema operativo Microsoft, supporta quattro attributi standard per file e cartelle che si trovano sui file system FAT, FAT32 e NTFS.

Attributo | Descrizione |

Archiviazione | Indica che il file è stato modificato dall'ultima volta che è stato archiviato o sottoposto a backup. Questo attributo viene impostato dalla maggior parte dei programmi durante la creazione e la modifica di un file. Questo attributo viene cancellato archiviando i programmi e le utilità di backup. Aiuta gli archiviatori e le utilità di backup a rilevare i file modificati. |

Solo per leggere | Indica che il file non può essere modificato. L'impostazione di questo attributo non può servire a delimitare l'accesso a un file oa una cartella, ma ha lo scopo di evitare la sovrascrittura o l'eliminazione accidentale di un oggetto. La maggior parte dei programmi, quando si tenta di scrivere dati su un tale file o quando si tenta di eliminarlo, pone all'utente un'ulteriore domanda sul fatto che voglia davvero eliminare il file o la cartella. |

Indica che il file o la cartella non vengono visualizzati sullo schermo quando vengono visualizzati. Progettato per nascondere all'utente importanti file di sistema. La maggior parte dei programmi di file, incluso Esplora file, ha un'opzione per ignorare questo attributo. |

|

Sistemico | Indica che il file o la cartella è di sistema. In Windows 2000, viene utilizzato solo per retrocompatibilità con MS-DOS, Windows 3.xe Windows 9x. Questo attributo contrassegna i file utilizzati per Avvio di Windows 2000, nella directory principale del sistema e nei dischi di avvio. Non può essere modificato tramite grafica Strumenti di Windows 2000, ma può essere modificato tramite riga di comando o programmi di terze parti. |

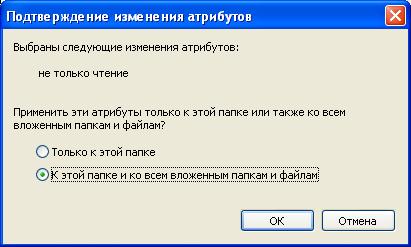

La modifica degli attributi di file e cartelle avviene dopo aver fatto clic su OK o Applica. Se hai modificato gli attributi di una cartella, Windows XP ti chiederà di chiarire se devi modificare gli attributi per le sottocartelle oi file.

Il processo di modifica degli attributi è in genere abbastanza veloce, anche se può richiedere molto tempo se l'operazione coinvolge diverse migliaia di file e cartelle.

Modifica degli attributi standard dalla riga di comando.

Per modificare gli attributi standard di file e cartelle dalla riga di comando, utilizzare il comando attributo

attrib [.exe] [+ r | -r] [+ a | -a] [+ s | -s] [+ h | -h] [[unità:] [percorso] nome file]]

Descrizione dei tasti per il comando attrib:

Chiave | Descrizione |

[unità:] [percorso] nome file | Specifica la posizione della cartella e dei file i cui attributi devono essere modificati. I caratteri jolly sono consentiti? e * |

Specifica l'elaborazione dei file corrispondenti nella cartella specificata e in tutte le sottocartelle |

|

Indica che si desidera elaborare non solo i file che corrispondono al parametro Nome del file, ma anche cartelle che soddisfano la stessa condizione |

Per modificare gli attributi di file e cartelle con il set di attributi "sistema" o "nascosto", è necessario prima rimuovere questi attributi.

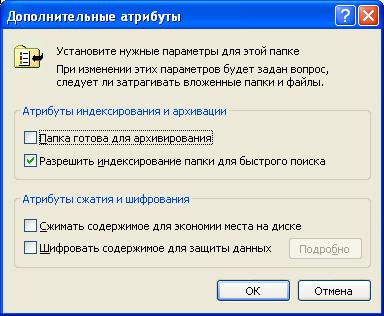

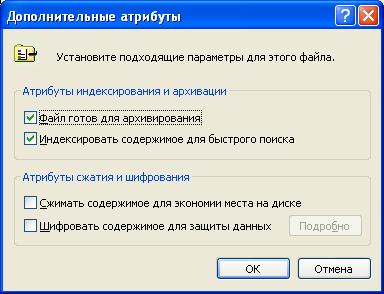

Impostazione di attributi aggiuntivi.

In Windows NT, 2000 e successivamente in Windows XP, sono stati aggiunti nuovi attributi, detti facoltativi, agli attributi standard di file e cartelle. Tutti questi attributi possono essere impostati solo per file e cartelle che si trovano su volumi NTFS. I file system FAT e FAT32 non supportano attributi aggiuntivi.

Per impostare attributi aggiuntivi, fare clic sul pulsante Altro nella finestra delle proprietà del file o della cartella. Si aprirà una finestra per l'impostazione di attributi aggiuntivi. La visualizzazione di questa finestra per file e cartelle è identica:

Attributi aggiuntivi della cartella

Attributi file aggiuntivi

Consideriamo attributi aggiuntivi in modo più dettagliato.

Attributo | Descrizione |

L'indicizzazione dei file rallenta molto il salvataggio e la modifica di tali file. La ragione di ciò è che il contenuto del file viene completamente reindicizzato ogni volta che viene modificato.

Gli attributi di compressione e crittografia di un file si escludono a vicenda. Nella versione corrente di NTFS, i file crittografati non possono essere compressi dal sistema operativo.

Crittografia dei file.

Criptato file system(Encrypting File System, EFS) supporta la crittografia dei file archiviati su volumi NTFS. La crittografia EFS si basa sulla tecnologia a chiave pubblica ed è fornita da un servizio integrato. Questo permette:

- facilitare la gestione dei file crittografati;

- proteggere i file importanti dall'accesso non autorizzato ad essi da parte di altri utenti e intrusi, anche se sequestrati disco rigido da un computer e collegarlo a un altro computer;

- garantire la decrittazione trasparente dei file quando vi accedono dal legittimo proprietario;

- rendere trasparente la copia e lo spostamento di file crittografati: tutte le operazioni sui file vengono eseguite senza decifrare i file;

- memorizzare i dati utente crittografati su diversi computer in rete locale e nei profili di roaming: il certificato dell'utente è archiviato sul server nell'autorità di certificazione, il che consente di utilizzare questo certificato da qualsiasi computer nel dominio.

Un utente che dispone di una chiave privata per un file crittografato può aprire questo file e lavorarci come con un normale documento: il sistema lo decrittograferà automaticamente. Il file non è disponibile per un utente che non dispone di tale chiave.

Quando si lavora con file crittografati, Windows XP mantiene una protezione adeguata. Ciò significa che tutte le copie di lavoro del file sono crittografate. Se necessario, puoi crittografare i file temporanei. I dati del file crittografato non vengono salvati nel file di paging. Tutto ciò garantisce che i dati del file crittografato non appaiano decrittografati sul disco.

Inoltre, EFS contiene uno speciale meccanismo progettato per ripristinare l'accesso ai file crittografati in caso di smarrimento della chiave privata. Questo può accadere quando elimini un certificato o l'utente che possedeva quel certificato. Il meccanismo per ripristinare l'accesso ai dati crittografati viene eseguito da uno speciale agente di recupero, i cui parametri sono determinati criteri di gruppo... In generale, il compito dell'agente è fornire una chiave speciale che può essere utilizzata per decrittografare il file. Gli utenti che hanno il diritto di ripristinare i dati crittografati da altri utenti sono definiti nei criteri di gruppo.

Il file system crittografato può essere utilizzato per crittografare i file che si trovano su altri computer. Tuttavia, i dati in questo caso vengono trasmessi sulla rete in forma non crittografata. Se è necessario crittografare i dati e durante la trasmissione su una rete locale, è necessario utilizzare protocolli specializzati (SSL, IPSec, ecc.).

Per crittografare un file, devono essere soddisfatte le seguenti condizioni:

- il file non deve essere compresso (Windows XP monitora autonomamente il rispetto di questa condizione e, se necessario, decomprime il file);

- l'utente che crittografa il file deve disporre di un certificato digitale che gli consenta di crittografare i file (Windows XP genera da solo una richiesta di certificato quando il file viene crittografato).

Processo di crittografia dei file.

Il meccanismo di crittografia dei file è il seguente: viene creata una cartella sul volume NTFS, che verrà crittografata. Per crittografarlo, apri una finestra Proprietà per questa cartella, nella scheda Generale premi il bottone Altro e abilitare la casella di controllo Crittografa il contenuto per proteggere i dati. Tutti i file inseriti in questa cartella verranno crittografati e la cartella stessa verrà contrassegnata come crittografata. In effetti, solo i file in quella cartella sono crittografati, non la cartella stessa.

Le chiavi di crittografia simmetriche veloci vengono utilizzate per crittografare effettivamente il file. Viene utilizzata una chiave simmetrica separata per crittografare ciascun blocco del file. Tutte le chiavi simmetriche utilizzate per crittografare il file sono crittografate con due chiavi: la chiave pubblica dell'utente e la chiave pubblica dell'agente di recupero. In forma crittografata, queste chiavi sono memorizzate nei campi Campo di decifrazione dati (DDF) e campo di recupero dati (DRF).

EFS utilizza il provider di crittografia di base Microsoft per la crittografia. Questo provider esegue la crittografia utilizzando una chiave a 56 bit. A partire da Windows 2000 Service Pack 2, per la crittografia viene utilizzata una chiave a 128 bit.

La decrittazione dei dati viene eseguita nell'ordine inverso. Il contenuto del campo DDF viene decrittografato con la chiave privata dell'utente che tenta di aprire il file. In caso di successo, il contenuto del file viene decrittografato utilizzando chiavi simmetriche. EFS rileva automaticamente che il file è crittografato e cerca la chiave privata dell'utente. Se EFS non è in grado di decrittografare il file, l'utente riceverà un messaggio di errore di accesso al file.

Quando l'amministratore elimina l'account utente, l'utente perde tutti i file crittografati. Per evitare ciò, creare in anticipo un disco di ripristino della password, aprire la finestra Conti utenti e nella sezione Attività correlate, selezionare Impedisci password perse.

Decrittazione.

Per rendere il file non crittografato, deseleziona la casella Cripta il contenuto per proteggere i dati (Proprietà file -> Altro).

Utilizzo di un agente di recupero.

Se la chiave pubblica del proprietario del file non è disponibile, l'agente di recupero dati può decrittografare il file utilizzando la sua chiave privata per decrittografare il campo DRF. Se l'agente di recupero dati si trova su un altro computer della rete, per la decrittografia il file deve essere spostato sullo stesso computer in cui è chiave privata agente di recupero. È inoltre possibile trasferire la chiave privata dell'agente al computer contenente i file da ripristinare. Tuttavia, la copia di una chiave privata su un altro computer è una grave violazione della sicurezza ed è pertanto fortemente sconsigliata.

Sopra computer locale l'agente di recupero predefinito è l'amministratore locale. Se il computer è aggiunto a un dominio, l'amministratore del dominio è l'agente di ripristino predefinito.

La sostituzione regolare degli agenti di recupero fornirà di più alto livello sicurezza del sistema. Tuttavia, quando si modifica l'agente di recupero dati, il vecchio agente di recupero perde l'accesso al file e non può essere utilizzato per ripristinarlo. Pertanto, Microsoft consiglia di conservare i certificati di ripristino e le chiavi private fino all'aggiornamento di tutti i file crittografati utilizzando queste chiavi.

Una persona designata come agente di recupero possiede un certificato speciale contenente una chiave privata utilizzata per recuperare i file crittografati. L'agente di recupero non deve eseguire passaggi speciali per ottenere l'accesso al file crittografato. Se la sua chiave può essere utilizzata per decifrare il campo DRF, Windows XP gli concederà automaticamente l'accesso al file. Quando si ripristina un file crittografato, si consiglia di decrittografarlo immediatamente deselezionando la casella Crittografa contenuto per proteggere i dati nelle proprietà del file.

Crittografia dei file dalla riga di comando.

Tutte le operazioni per la crittografia e la decrittografia dei file possono essere eseguite anche dalla riga di comando utilizzando l'utilità cifra che ha la seguente sintassi:

cifrario [.exe] [nome file [...]]

cifrario [.exe] / K

cifrario [.exe] / W: cartella

Descrizione dei tasti di comando di cifratura:

Chiave | Descrizione |

Nessun parametro cifra visualizza le informazioni sulla crittografia della cartella corrente e di tutti i file in essa contenuti.

Disabilita EFS.

L'amministratore può disabilitare completamente l'uso della crittografia dei file cancellando le impostazioni dei criteri della chiave pubblica. V sistema operativo La crittografia dei file di Windows XP non è possibile senza un agente di ripristino, il che significa che un criterio di ripristino vuoto rende impossibile la crittografia e disabilita EFS.

Come passare gratuitamente alla tariffa "Smart mini" da MTS - come connettere o disconnettere TP?

Come passare gratuitamente alla tariffa "Smart mini" da MTS - come connettere o disconnettere TP? Bonus Beeline: accumulo, accumulo, utilizzo

Bonus Beeline: accumulo, accumulo, utilizzo Come chiamare l'America non è difficile

Come chiamare l'America non è difficile